Hay muchos tipos de amenazas de seguridad que podemos sufrir a la hora de navegar por Internet. Muchos tipos de virus y malware que pueden robar datos, contraseñas, provocar un mal funcionamiento del sistema… En este artículo nos vamos a centrar en hablar de qué es un spyware. Vamos a explicar cómo funciona, de qué forma pueden infectarte, qué tipos hay y, por supuesto, qué puedes hacer para estar protegido y no tener problemas.

Cómo funciona un spyware

En primer lugar vamos a explicar qué es exactamente un spyware. Podemos decir que se trata de un software malicioso que tiene la intención de espiar de alguna manera a la víctima. Puede que simplemente quiera datos personales, que busque robar contraseñas o ver qué uso hace de ese equipo.

Este tipo de malware puede estar en programas que instalamos, extensiones del navegador, archivos que bajamos de Internet… El problema es que no siempre resulta sencillo detectarlo. A veces pasa desapercibido durante mucho tiempo y eso hace que el pirata informático pueda actuar sin ser detectado.

A diferencia de otros tipos de malware y virus que sí que pueden afectar más al funcionamiento del equipo o incluso llegar a cifrar los datos, como es el caso del ransomware, en esta ocasión no va a ser tan visible. No va a provocar fallos repentinos, ni va a hacer que un sistema deje de funcionar.

Por tanto, podemos decir que un spyware funciona de modo que se cuela en un sistema y a partir de ese momento empieza a registrar datos e información. Puede pasar mucho tiempo hasta que es eliminado o el atacante ya ha cumplido su objetivo y deja de tener utilidad real.

De qué manera puedes infectarte

Pero, ¿cómo podemos llegar a infectarnos con un spyware? Lo cierto es que los métodos de entrada son similares a otras variedades de malware. Un ciberdelincuente puede usar diferentes estrategias con el fin de infectar un equipo con este tipo de software malicioso, como vas a ver.

Al instalar un programa

Un método muy común por el cual un usuario puede infectarse con un spyware es a la hora de instalar algún programa. Esa aplicación puede ser falsa, puede que un atacante la haya creado simplemente con el objetivo de espiar. Es posible tanto que el software en cuestión funcione con normalidad o que directamente no funcione.

Pero no solo puede ser a través de programas creados únicamente para colar spyware, sino también algún programa legítimo que haya sido modificado de forma maliciosa o mediante un complemento de software adicional.

Bajar algún archivo de Internet

Otra forma de entrada de software espía es la de bajar cualquier archivo de Internet. Ocurre algo parecido con los programas que hemos explicado. Tal vez bajes un archivo de una página web y haya sido colocado ahí únicamente con la intención de robar información personal y espiar a la víctima.

Normalmente esto ocurre cuando bajas archivos desde sitios que no son fiables. Por ejemplo links que te llegan por redes sociales o que encuentras en Internet y realmente no tienes garantías de que son seguros. Hay muchas páginas falsas que crean simplemente para colar este tipo de malware.

Por un documento por e-mail

También puedes acabar infectado si descargas algún documento que te llegue adjunto a un correo electrónico. El e-mail es una de las herramientas que más utilizan los piratas informáticos para lograr sus objetivos e infectar los sistemas de las víctimas. Es un medio sencillo, rápido y que además pueden enviar a cualquiera.

Un simple archivo de texto, una imagen o una carpeta ZIP pueden contener spyware. Pueden lanzar algún cebo para que la víctima caiga y lo abra. Por ejemplo decir que es un premio, que necesitan verificar algún dato, que es una factura impagada, etc. Todo eso puede hacer que el usuario que recibe ese correo termine por hacer clic.

Vulnerabilidades de software

Pero no hay que olvidarse de la posibilidad de que los atacantes se aprovechen de alguna vulnerabilidad que haya. Estos fallos de seguridad pueden afectar al propio sistema operativo, pero también a cualquier programa que utilicemos. Por ejemplo el propio navegador y que cuelen un software espía en Chrome o Firefox.

Las vulnerabilidades sin corregir están detrás de muchos ataques cibernéticos. Es sin duda una vía de entrada muy usada por los atacantes y no solo en el caso concreto de un spyware, sino en otras muchas amenazas que hay en la red.

Qué tipos de software espía hay

Después de explicar en qué consiste un spyware y de qué manera pueden llegar a infectarnos, vamos a hablar de qué tipos hay. No todos tienen el mismo objetivo, aunque sí todos ellos van a espiarnos de alguna manera y recopilar información personal que posteriormente puedan utilizar con malos fines.

Adware

Podemos decir que es una de las variedades más comunes de un spyware. Este software malicioso suele estar en navegadores y básicamente lo que hace es robar información para enviar publicidad engañosa. Son las típicas ventanas emergentes que aparecen constantemente al navegar, cuando visitamos una página web.

Normalmente, al hacer clic en esas ventanas suele agravarse el problema. Es ahí cuando pueden colar malware o servir para enviar información a los atacantes. También puede ocurrir que instales una aplicación y que contenga adware y a través de ello poder espiarte y saber qué haces.

Rastreadores web

En este caso el spyware se va a encargar específicamente de rastrear tu navegación en Internet. Puede recopilar qué buscas en la red, qué páginas visitas o qué instalas en el navegador. Pueden simplemente usar estos datos para venderlos a terceros y lucrarse, pero también para lanzar otros ataques.

Al recopilar datos de este tipo pueden saber qué buscas en Internet, qué servicios utilizas, etc. Eso permite a un atacante lanzar ataques Phishing personalizados, que puedan tener mayor éxito y llegar a robar contraseñas o tomar el control del equipo sin que la víctima se dé cuenta de ello.

Keylogger

Pero un software espía también puede servir para robar contraseñas directamente. Es lo que se conoce como keylogger. Se trata de un software creado para registrar las pulsaciones de teclas que la víctima pone. Una manera de robar nombres de usuario y contraseñas sin que la víctima lo sepa.

Los keyloggers pueden llegar por diferentes métodos, pero suelen ser al descargar algún programa inseguro o mediante algún archivo que bajamos del e-mail. No obstante, sea cual sea la vía de entrada, el objetivo va a ser robar contraseñas y poder tomar el control de un dispositivo.

Infostealer

Otra variedad más de spyware es lo que se conoce como infostealer. Es un poco una mezcla de keylogger y rastreador. El objetivo en este caso es espiar y recopilar todo tipo de datos personales, del sistema, del uso que la víctima haga de un equipo. Todo eso va a ser robado por el atacante o recibido en una base de datos.

Con esta información podría realizar otros ataques, venderla a terceros, etc. Es utilizado para, por ejemplo, espiar a una empresa y sacar información que puedan vender a la competencia. Es un tipo de malware que pone en serio riesgo la privacidad de la víctima.

Cómo estar protegidos

¿Qué puedes hacer para estar protegido del spyware? Es importante que tomes medidas tanto para prevenir, como también para solucionar el problema en caso de que ya hayas sido víctima. Vamos a darte algunos consejos interesantes que puedes poner en práctica en cualquier dispositivo.

Usar programas de seguridad

Lo primero que debes hacer es utilizar buenos programas de seguridad. Esto te va a servir para evitar la entrada de spyware, pero también para eliminarlo en caso de que ya hayas sido víctima de este problema. Hay muchas opciones disponibles, tanto gratuitas como de pago, para proteger los equipos.

Un buen antivirus es el propio Windows Defender. Viene integrado con los sistemas de Microsoft y funciona bien. No obstante, hay otras alternativas como Avast o Bitdefender que también van a ayudarte en esta tarea.

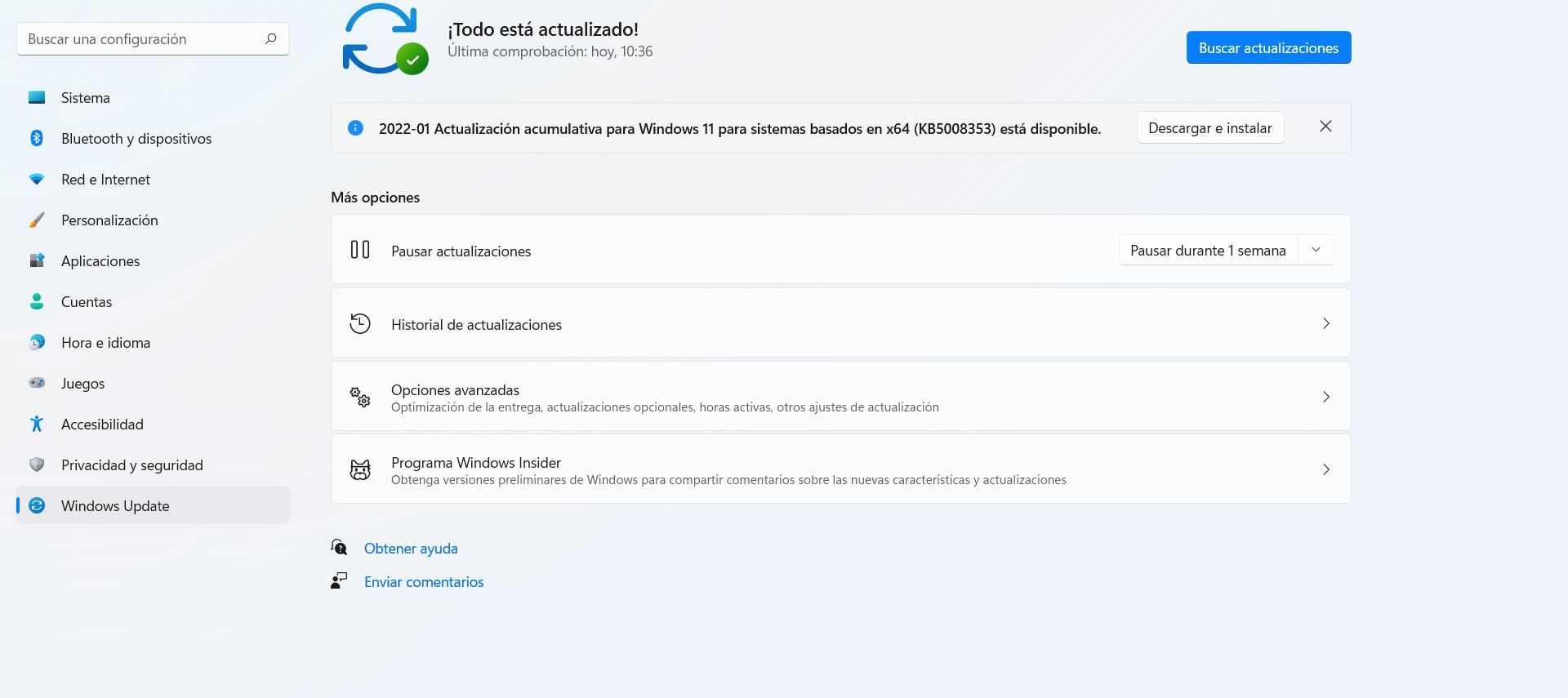

Tener todo actualizado

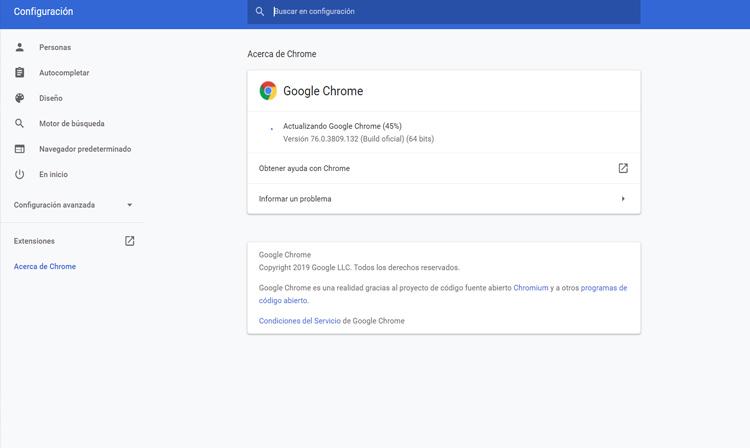

Por supuesto, es imprescindible tener todo correctamente actualizado. El spyware puede llegar a través de vulnerabilidades que haya sin corregir. Pueden ser fallos que afecten al propio sistema operativo, pero también a los navegadores que utilices, como puede ser el caso de Chrome o Firefox.

Para actualizar Windows tienes que ir a Inicio, entras en Configuración y vas a Windows Update. Ahí te aparecerán posibles actualizaciones y debes instalarlas todas. Esto ayudará a optimizar el rendimiento, pero también corregir esos problemas de seguridad que pueden ser la vía de entrada a los ataques cibernéticos.

En el caso de Chrome, puedes actualizarlo si vas al menú de arriba a la derecha, pinchas en Ayuda y entras en Información de Google Chrome. Automáticamente comenzará a instalar una nueva versión, en caso de que estuviera disponible. Es algo que va a ayudar a evitar que te espíen por el navegador.

Descargar solo de sitios fiables

Otra cuestión que debes tener en cuenta es descargar únicamente desde sitios fiables. Si vas a instalar algún programa, siempre debes hacerlo desde su página web oficial o a través de tiendas de aplicaciones seguras, como puede ser la de Google Play o Windows Store. Esto evitará que instales software que ha podido ser modificado de forma maliciosa.

También debes bajar archivos y documentos únicamente desde fuentes fiables. Debes mirar muy bien la URL donde estás, el aspecto de ese sitio y buscar información en Internet en caso de que tengas dudas de si realmente es de fiar o no esa web.

Sentido común

Pero si hay algo importante para evitar el software espía es el sentido común. Debes evitar por todos los medios cometer errores que puedan dejarte expuesto en Internet. Por ejemplo no bajar archivos que te llegan por correo electrónico y no sabes realmente quién puede haberlo mandado.

Hay que tener en cuenta que la mayoría de ataques cibernéticos, y eso incluye también a las diferentes variedades de spyware, van a necesitar que la víctima cometa algún error. Eso dejaría vía libre a los atacantes y podrían robar información o colar algún tipo de archivo malicioso.

Spywares más peligrosos

Como puedes ver, los spyware son virus maliciosos que están diseñados para recopilar y transmitir información. Esta puede contener todo tipo de datos, pero aun así hay algunos de estos spyware que son más peligrosos que otros. Esto es porque han causado un gran impacto en cuanto a la privacidad y seguridad de los usuarios. Estos son:

- CoolWebSearch: Es uno de los spywares más peligrosos de todos. Este se instala mediante vulnerabilidades en los navegadores, y pueden redirigir a los usuarios a los sitios web maliciosos

- Gator: Se trata de un spyware muy común, el cual llegaba a los usuarios mediante programas gratuitos. Muchas veces, disfrazado de códec para video. Este abría las puertas traseras en los equipos, y descargaba la información de los hábitos de navegación del usuario.

- Zlob: Se trata de un troyano que, de forma frecuente, también se disfrazaba de códec de vídeo. Mediante la creación de puertas traseras, podía realizar descargas de software malicioso adicional que lo complementará.

- Vundo: Se trata de un virus que se encargaba de crear pop-ups y mensajes de error. Es muy conocido por descargar otros malware y propagarse mediante sitios web de descargas no confiables.

- SmitFraud: Se suelen manifestar como softwares de seguridad falsos. Buscan engañar a los usuarios para que compren versiones de pago, a cambio de obtener una versión mejorada. Siempre es un engaño en estos casos, indicando a los usuarios que si no la pagan no podrán eliminar todas las amenazas.

- DarkTequila: Se trata de un software muy sofisticado que estaba dirigido principalmente, a usuarios de América Latina. Estaba diseñado para robar toda la información posible en cuanto a finanzas, y credenciales de inicios de sesión.

- Pegasus: Se trata de una plataforma de malware, la cual se utilizó para convertir teléfonos en dispositivos de escucha, lectura de mensajes, y acceso a archivos. Este fue muy utilizado contra periodistas, activistas y disidentes.

- Flame: Es un spyware descubierto en el año 2012. Es un programa de espionaje avanzado, que se cree que fue creado por una nación-estado. Se ha utilizado mucho para ciberespionaje en Oriente Medio, y es considerado como uno de los más avanzados del mundo.

En definitiva, como has podido ver el spyware es un problema importante que afecta a la privacidad y seguridad de los usuarios. Hay diferentes tipos y también pueden llegar a través de diversos métodos. Es imprescindible en todo momento estar protegido y no cometer errores.