TeamViewer es una de las herramientas más conocidas y utilizadas para conectarnos de forma remota a ordenadores y poder utilizarlos a través de Internet como si estuviéramos sentados delante de ellos. Aunque esta herramienta es legítima, segura y totalmente fiable (especialmente con las últimas medidas de seguridad implementadas), no es la primera vez que los piratas informáticos la utilizan como herramienta para llevar a cabo sus ataques informáticos.

Recientemente, los expertos de seguridad de Heimdal Security han detectado una nueva campaña espía de la mano de uno de los grupos de piratas informáticos más temidos, TeamSpy. Este grupo de piratas informáticos estuvo haciendo de las suyas durante más de 10 años hasta que en 2013 fue detectado. Tras varios años sin actuar en la red, finalmente este grupo de piratas ha resucitado y ha empezado con una nueva campaña de espionaje en la que utilizan este software de control remoto para hacerse con el control de los sistemas de sus víctimas y robar sus datos.

A continuación, vamos a ver cómo opera este grupo de piratas informáticos.

Cómo lleva a cabo TeamSpy sus ataques informáticos a través de TeamViewer

Para dar lugar a este ataque, el grupo de piratas informáticos envía una serie de correos electrónicos haciéndose pasar por distintas compañías y organizaciones para engañar a las víctimas para que descarguen y abran un fichero zip adjunto que, al descomprimirlo, extrae un archivo .exe encargado de descargar una librería .dll encargada de dar comienzo a la infección.

Cuando se carga en el sistema la DLL maliciosa, los piratas informáticos instalan de forma remota una versión de TeamViewer la cual modifican con dicha DLL para permanecer oculta en el sistema y no levantar sospechas de su presencia. Además, los piratas informáticos instalan también en el sistema un keylogger y un VPN.

El software espía manda constantemente archivos de log a su servidor de C&C con toda la información que encuentre en el sistema de la víctima, además de los datos de acceso de TeamViewer para conectarse de forma remota a él. Este malware, además, es capaz de evadir la doble autenticación del software de control remoto e incluso tener acceso a los datos cifrados si el usuario del sistema los tiene como de confianza o cuenta con la clave de cifrado de los mismos.

Como podemos ver, toda la amenaza se realiza con una librería DLL maliciosa, por lo que, a diferencia de lo que ocurrió en el pasado, esta vez las contraseñas de TeamViewer no se han visto comprometidas, por lo que, aunque no es recomendable, seguimos pudiendo utilizarlas.

Un software espía aún muy poco detectado

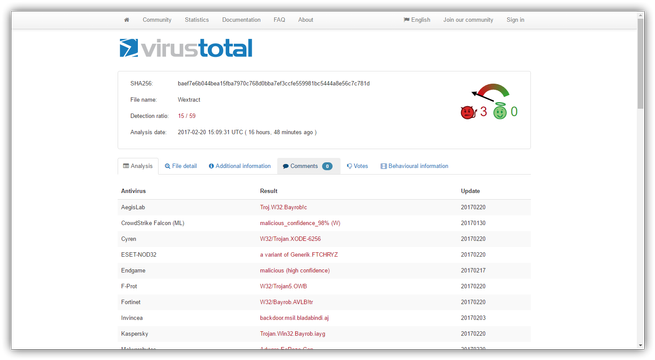

Tal como informa la empresa de seguridad que ha descubierto esta amenaza, el ratio de detección de esta amenaza es muy reducido. Tan solo 15 de los 59 antivirus de VirusTotal lo detectan como una amenaza, entre ellos, Kaspersky, ESET, McAfee, Windows Defender y Symantec, entre otros.

La mejor forma de protegernos de estos nuevos ataques informáticos es, además de tener un software antivirus actualizado instalado en nuestro ordenador, evitando descargar y ejecutar todo tipo de archivos que recibamos en la bandeja de entrada de nuestro correo electrónico ya que, a pesar de que pasan los años y las amenazas informáticas cambian, el correo electrónico sigue siendo uno de los pilares más débiles de la seguridad.

¿Qué opinas de las amenazas informáticas que siguen llegando a través del correo electrónico?