Los usuarios de Internet cada vez están más preocupados por su seguridad. Razones no les faltan porque los ciberdelincuentes van a buscar cualquier oportunidad para obtener las credenciales de estos usuarios y convertirlos en víctimas. Los sistemas operativos Windows, para iniciar sesión, requieren que se introduzcan unas credenciales. No obstante, los atacantes tienen métodos para vulnerar el inicio de sesión y obtener acceso a nuestros equipos sin necesidad de conocer esa contraseña. En este tutorial vamos a ver qué es un ataque Pass the Hash y cómo protegerse.

Hay que recordar que este tipo de ataque es presencial, iniciando sesión en un ordenador personal de forma física, por tanto, no deberás preocuparte si vives en una casa solo y tu red es privada. Es algo orientado mayormente a empresas y lugares donde hay muchos ordenadores juntos y al cual tienen acceso más personas. Aunque si vives con alguien o crees que un amigo o familiar puede querer acceder a tu equipo, también tienes que tomar en cuenta lo que diremos hoy.

Qué es Pass the Hash

Un ataque Pass the Hash podemos definirlo como un exploit en el que un ciberdelincuente roba una credencial de usuario (contraseña) con hash. Luego sin descifrar, la reutiliza para engañar a un sistema de autenticación para que cree una nueva sesión autenticada en la misma red. Este tipo de ataques se detectó por primera vez en 1997 por lo que ya lleva presente entre nosotros más de 20 años.

Por lo general, este tipo de ataques son más frecuentes en sistemas operativos Windows, aunque también se pueden dar en Linux y Unix.

El hashing es el proceso de traducir cadenas de caracteres en un código, haciéndolo mucho más corto y fácil. Los administradores encriptan los archivos y mensajes para evitar el acceso no autorizado a ellos. En este caso se utiliza el hash para ayudar a verificar su integridad. Su función es evitar que se corrompa o se cambie el contenido de un archivo, y después los presente como los archivos originales.

El ataque Pass the Hash podemos considerarlo como una técnica de movimiento lateral. Esto quiere decir que los ciberdelincuentes lo están utilizando para extraer información y credenciales adicionales después de haber comprometido un dispositivo. Gracias a este movimiento lateral entre dispositivos y cuentas, estos atacantes pueden utilizar el hash para obtener las credenciales correctas para eventualmente escalar nuestros privilegios. Así, luego pueden acceder a sistemas más influyentes, como una cuenta de administrador en el controlador de dominio. La mayor parte de este movimiento utiliza tanto un programa de software remoto como malware.

También hay que señalar que en los ataques Pass the Hash, los ciberdelincuentes no necesitan descifrar el hash. En este caso lo pueden reutilizar o pasar a un servidor de autenticación. Una cosa que debéis conocer es que los hashes de contraseña permanecen estáticos de una sesión a otra hasta que se cambian estas claves. Por ese motivo, los ciberdelincuentes buscan obtener los protocolos de autenticación de los sistemas operativos para robar nuestras contraseñas cifradas.

Por qué afecta más a Windows

Si tenemos que ingresar nuestras credenciales cada vez que deseamos iniciar sesión en un equipo puede ser una tarea agotadora. Sobre todo si tenemos que iniciar sesión en el sistema con regularidad. Por ese motivo hay sistemas operativos como Windows que implementan el inicio de sesión único (SSO) para los usuarios. Así se evita que tengan que volver a ingresar sus credenciales de inicio de sesión cada vez.

Esta forma de trabajar hace que las credenciales de los usuarios se terminan almacenando en caché dentro del sistema, lo que facilita su acceso a los ciberdelincuentes. Una de esas formas es mediante la utilización del hash por parte de los atacantes con el ataque Pass the Hash que acabo de mencionar en el apartado anterior.

Además, otros sistemas como MacOS habitualmente usan (sobre todo a día de hoy) otros sistemas de seguridad e identificación, como huella dactilar, implementada en sus MacBook desde hace años, por lo que, habitualmente, usan mucho menos las claves reales, y el propio llavero las descifra con tu huella, sin que nadie la pueda interceptar.

Efectividad de Pass the Hash

Este tipo de ataques se ha utilizado durante mucho tiempo, y son especialmente efectivos en entornos que no han implementado las medidas de seguridad más adecuadas. Esto también nos deja ver, que Pass the Hash no es totalmente efectivo siempre. Sino que tiene diferentes formas de afectar dependiendo de varios factores.

- Ambientes vulnerables: En sistemas y redes que no están correctamente protegidos o incluso configurados, estos ataques pueden llegar a ser altamente efectivos. Una vez obtienen el hash, los atacantes pueden moverse por toda la red. Lo cual incluye el acceso a recursos, o incluso realizar acciones en nombre del usuario que ha sido comprometido. Algo que puede llevar a grandes problemas en oficinas o lugares de trabajo.

- Ventaja del hash: Estos ataques son muy atractivos para los atacantes, y es porque no necesitan una contraseña real en el texto del usuario. Simplemente con el uso del hash, pueden obtener el acceso al sistema, y a todas las aplicaciones como si no existiera la opción de tener que introducir una contraseña. Todavía más sencillo de acceder a tu equipo sin permiso.

- Persistencia y movimiento lateral: Cuando uno de estos ataques resulta exitoso, los atacantes pueden mantener cierta persistencia en la red. Por lo cual pueden permanecer en ella mucho tiempo, sin que sean detectados. Por otro lado, se pueden mover lateralmente accediendo a otros sistemas, y comprometiendo más cuentas de usuario y sus datos.

- Medidas de protección: Las empresas conocen estos ataques, y se preocupan mucho por intentar frenarlos o reducir su efectividad. Esto las lleva a implementar diferentes medidas de seguridad, que las ayuden a protegerse contra estos ataques PtH. Suelen ser sistemas de autenticación de dos factores, límites en los derechos de los administradores o incluso, la segmentación de la red. En Windows sin ir más lejos, tenemos una opción de seguridad llamada «Credential Guard». La cual es específica para combatir estos ataques.

- Entornos Objetivo: Estos ataques pueden ser especialmente efectivos en lugares donde las credenciales de administrador, se utilizan con mucha frecuencia o en demasiados sistemas de forma simultánea. Lo mejor es limitar este uso a momentos de estricta necesidad para solucionar algún problema.

Cómo funciona este ataque

En el momento que nos registramos en un sistema Windows por primera vez, se genera un hash con nuestra contraseña y la almacena en la memoria del sistema. En este momento los atacantes tienen una oportunidad para que los atacantes exploten su contraseña cifrada.

Lo primero que hace un ciberdelincuente es obtener los hashes del sistema objetivo usando cualquiera de las herramientas de descarga de hash, como, por ejemplo, Metasploit, Gsecdump, Mimikatz, fgdump y pwdump7. Después, este atacante va a utilizar estas herramientas para colocar los hashes obtenidos en un Servicio de Subsistema de Autoridad de Seguridad Local (LSASS). Así, los ciberdelincuentes reutilizan nuestras credenciales para iniciar sesión como si fuéramos nosotros, y luego acceden a todas las aplicaciones y recursos a los que tenemos permiso.

Los ataques Pass the Hack con frecuencia se dirigen a equipos con Windows, debido a la vulnerabilidad de seguridad de los hashes de NTLM, una vez que se han obtenido los privilegios de administrador, además de que son el sistema operativo más común y utilizado. Lo que buscan es engañar a un sistema de autenticación Windows haciéndole creer que se trata del usuario legítimo, y después le proporcionará automáticamente al ciberdelincuente las credenciales requeridas cuando intente acceder al sistema de destino.

Si se quiere realizar un ataque exitoso, hay que acceder al LSASS y comprometer un ordenador hasta tal punto que el malware pueda ejecutarse con derechos de administrador local. En el momento que ese equipo Windows se ve comprometido y el malware está implementado ya se tiene acceso a los nombres de usuario locales y los hashes NTLM. Entonces el ciberdelincuente puede decidir si buscar más credenciales, o intentar acceder a los recursos de red utilizando las credenciales de usuarios elevados.

Cómo protegerse de este ataque

El protocolo de inicio de sesión único implementado con un hash se trata de una función útil para ahorrar a los usuarios tener que volver a ingresar sus credenciales. El problema está en que los ciberdelincuentes se aprovechan de esta función inicio de sesión único (SSO) para atacar equipos Windows y en menor medida también sistemas Linux y Unix. Ahora vamos a explicar algunas medidas para evitar ser víctima de un ataque Pass the Hash.

Activar la protección de credenciales

Por si no lo sabéis, Credential Guard de Windows Defender es una característica de seguridad que tienen los sistemas Windows 10 y superiores. Gracias a ella vamos a poder proteger la información confidencial almacenada en el sistema. El Servicio de subsistema de autoridad de seguridad local (LSASS) aplica la política de seguridad en el sistema Windows.

Esta característica la podemos activar mediante la directiva de grupo, concretamente debemos irnos a la Consola de administración de directivas de grupo, aquí tendremos que irnos a la sección de «Configuración del equipo / Plantillas administrativas / Sistema / Device Guard«. Una vez que estemos en este menú, debemos pinchar en «Activar la seguridad basada en la virtualización» y habilitar la funcionalidad. En la parte inferior también tenemos que configurar el nivel de seguridad de plataforma: arranque seguro, o bien usar protección de DMA y arranque seguro.

Una vez que hayamos realizado esto, reiniciamos el ordenador y ya se aplicarán los cambios.

Privilegio mínimo y autenticación dos factores

En un modelo de privilegio mínimo tenemos que limitar los derechos de acceso a los usuarios para que solo puedan utilizar los recursos y archivos necesarios para realizar su trabajo. También tenemos que eliminar los derechos de administrador innecesarios y otorgar privilegios únicamente a las aplicaciones confiables. Además conviene revisar todas las cuentas y eliminar las que no se utilicen especialmente las de administrador. Esto reducirá los vectores de ataque que puede utilizar un ciberdelincuente.

Por otra parte, también se debe aplicar una autenticación de dos factores utilizando tokens.

Reinicia los equipos después de cerrar sesión

La razón para realizar esta tarea es que el sistema almacena el hash de la contraseña en su memoria. Si reiniciamos nuestro ordenador después de cerrar la sesión se eliminará ese hash de la memoria del sistema. Por este motivo, en lugar de cerrar sesión y dejar el ordenador encendido, es muy recomendable reiniciarlo o directamente apagarlo para borrar el hash de la memoria y mitigar en gran medida este nuevo ataque.

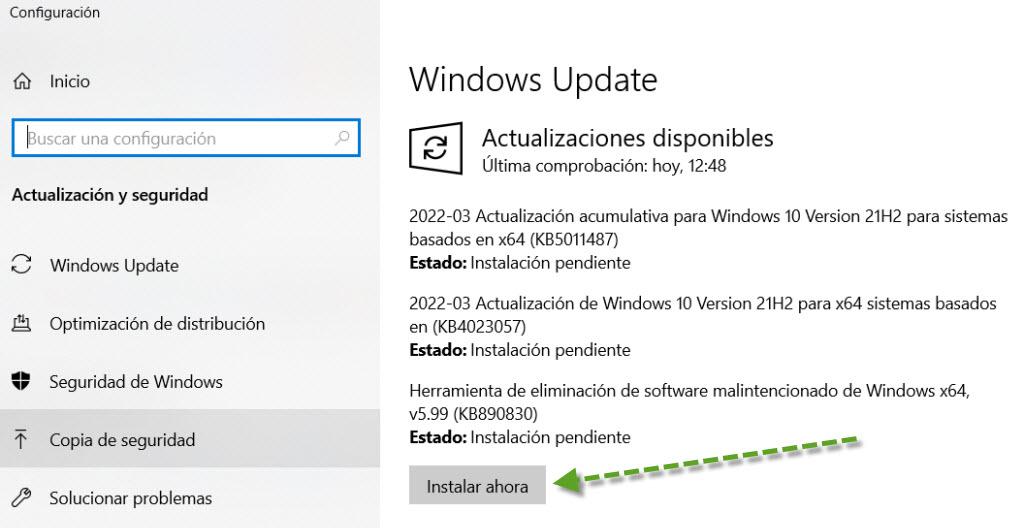

Actualiza el sistema operativo

Actualizar nuestro sistema operativo es buena idea ya que se corrigen fallos de seguridad que podrían ser explotados por los ciberdelincuentes.

Por otra parte, conviene utilizar herramientas automatizadas, como por ejemplo software antimalware. La razón es porque son útiles para defenderse de un ataque Pass the Hash y de otros tipos. Estas herramientas son capaces de detectar archivos infectados o dañinos dentro de nuestro ordenador y después los neutralizan antes de que ataquen. Por último, también podríamos cifrar por completo el disco duro para evitar que no accedan al contenido de los discos y al hash NTLM que se almacena en él, dos opciones son utilizar Bitlocker que es el nativo de Windows o bien utilizar VeraCrypt que es una solución completamente gratuita.

Tal y como habéis visto, tenemos varias opciones para protegernos de un ataque Pass the Hash y poder mitigar este ataque.

Usar otros SO

Pese a que ya lo hemos comentado, y no es una solución factible para mucha gente. Si buscas seguridad y que nadie pueda acceder a tu equipo, lo mejor será, si es posible, adquirir un Mac, puesto que la privacidad de Apple y seguridad de sus datos es mucho mayor que en otros sistemas. No es infalible, y estamos expuestos a virus y otras amenazas externas, sin embargo, para este tipo de casos, no correríamos tantos riesgos. Además, si perdemos el ordenador o nos lo roban, no podrán acceder a los datos del disco, algo que en Windows, simplemente con un Live de Linux u otras formas, podrán visualizarlos.