Las contraseñas podemos decir que son la principal barrera para evitar intrusos en nuestras cuentas. Es algo que utilizamos constantemente en nuestro día a día para entrar en cuentas de correo electrónico, banco, realizar un pago, iniciar sesión en redes sociales… Sin embargo en ocasiones puede ser averiguada por parte de un intruso. Son muchas las técnicas que pueden utilizar para ello. Podrían colar malware en nuestro equipo, realizar un ataque Phishing o basarse en una filtración. En este artículo vamos a hablar de Have I Been Pwned. Es una herramienta online que nos permite conocer si nuestras contraseñas se han podido filtrar.

Solemos utilizar la misma contraseña para todo sin preocuparnos del riesgo que esto supone. Claves fáciles de adivinar y repetidas. Nuestro cumpleaños, nuestro aniversario o incluso contraseñas que te pueden parecer impensables como 123456 o qwerty que millones de usuarios utilizan cada día en sus servicios. Que nos hackeen es fácil y no siempre sabemos si alguna de las contraseñas que utilizamos es buena o no y, por eso, hay algunos servicios que van a ayudarnos a comprobarlo. Uno de ellos es Have i Been Pwdned, una web o herramienta que permite saber si la contraseña que estás utilizando se ha filtrado. En ese caso, debes cambiarla inmediatamente.

Proteger las claves es algo fundamental

Para que todo funcione correctamente debemos preservar la seguridad de nuestros equipos. Siempre que nos conectamos a la red podemos ser víctimas de ataques, como hemos mencionado. Esto puede afectar a nuestra propia privacidad y exponer los datos personales.

Especialmente si hablamos de las contraseñas debemos perfeccionar al máximo la seguridad. Sería un error utilizar claves sencillas, que no cuenten con las medidas de seguridad adecuadas. Esto permitiría a un hipotético atacante entrar y robar información con la que poder lucrarse.

Por ello podemos decir que proteger las contraseñas va a ser algo muy importante. En nuestras manos está generar una clave que sea fuerte y compleja. Debe contener letras (tanto mayúsculas como minúsculas), números y otros símbolos. Todo ello de forma aleatoria y además debe ser única. La longitud va a ser otro factor a tener en cuenta, ya que cada letra o número adicional van a hacer que la seguridad aumente exponencialmente.

Sin embargo en un momento dado podemos sufrir problemas que no dependan únicamente de nosotros. Puede que esa red social en la que estamos registrados o esa cuenta bancaria con la que realizamos pagos hayan tenido algún tipo de filtración. Los datos de los usuarios pueden quedar expuestos en la red y esto también incluye las contraseñas. Ahí es donde entra en juego una herramienta online como Have I Been Pwned.

Cómo funciona Have I Been Pwned

Podemos decir que Have I Been Pwned funciona como una base de datos donde los usuarios pueden comprobar si sus datos personales han podido filtrarse en la red. No solo actúa para ver si nuestras claves de acceso han sido robadas, sino también direcciones de correo, nombres, números de teléfono…

Hoy en día nuestros datos personales pueden ser utilizados para fines muy diversos. Podrían incluirnos en campañas de Spam, enviar ataques Phishing personalizados y muchos métodos que requieren de conocer cierta información de la víctima para tener mayor probabilidad de éxito.

Este servicio se encarga de mostrar filtraciones que ha podido haber en la red. Por ejemplo pongamos que una base de datos de una plataforma de vídeos en Streaming ha sufrido un ataque o vulnerabilidad y todo eso ha quedado de forma pública en Internet. Cualquiera podría acceder a las contraseñas de los usuarios, al correo electrónico, etc. Lo que hace Have I Been Pwned es indicar a ese usuario, a través de la base de datos, que su e-mail o contraseña han podido quedar expuestas.

Por tanto podemos decir que desde los inicios este servicio de Internet se creó con la intención de que los usuarios puedan ver si su información se ha filtrado. Cuando aparece un problema en una red social o cualquier servicio que usemos, podremos saber si hemos sido uno de los usuarios que se han visto afectados.

Los usuarios pueden obtener avisos

Hay que tener en cuenta que no solo podemos entrar en Have I Been Pwned y buscar si nuestro e-mail o contraseña ha podido filtrarse. También cuenta con la posibilidad de que nos registremos y marquemos la opción de que nos lance una alerta, un aviso, en caso de que hayamos sido víctimas de este problema.

Esto es importante para estar al tanto en todo momento y saber que nuestras cuentas han podido verse comprometidas. Como hemos mencionado, no todo depende de nosotros, de lo bien que protejamos nuestro equipo o la clave de acceso que elijamos; en muchas ocasiones surgen vulnerabilidades que provocan que esos datos queden expuestos.

Monitoreo continuo

También debemos mencionar que muchas bases de datos y filtraciones en primer lugar son informados a los responsables de ese sitio y también vinculados a plataformas como Have I Been Pwned, antes de que se conozca públicamente y los piratas informáticos puedan aprovecharse de ello.

Esto hace que, al utilizar este tipo de servicios e incluso registrarnos para obtener avisos, podamos cambiar la contraseña o solucionar el problema antes de que sea demasiado tarde y podamos ser víctimas de algún ataque cibernético que se aprovecha de nuestra información.

El objetivo de Have I Been Pwned es actuar rápidamente

Sin duda el objetivo principal de Have I Been Pwned es que los usuarios, las posibles víctimas de brechas de seguridad, puedan actuar lo antes posible. Especialmente hablamos de las contraseñas y de su posible filtración para que terceros puedan acceder a la cuenta.

Si somos conscientes de que hemos sufrido algún ataque, rápidamente podemos optar por cambiar la clave de acceso por una nueva. Esto va a hacer que, en caso de que un atacante tenga acceso a esa base de datos que se ha filtrado, se encuentre con que la contraseña ya no funciona. Es muy importante estar alerta por este motivo y generar claves nuevas lo antes posible.

Pasos para usar Have I Been Pwned

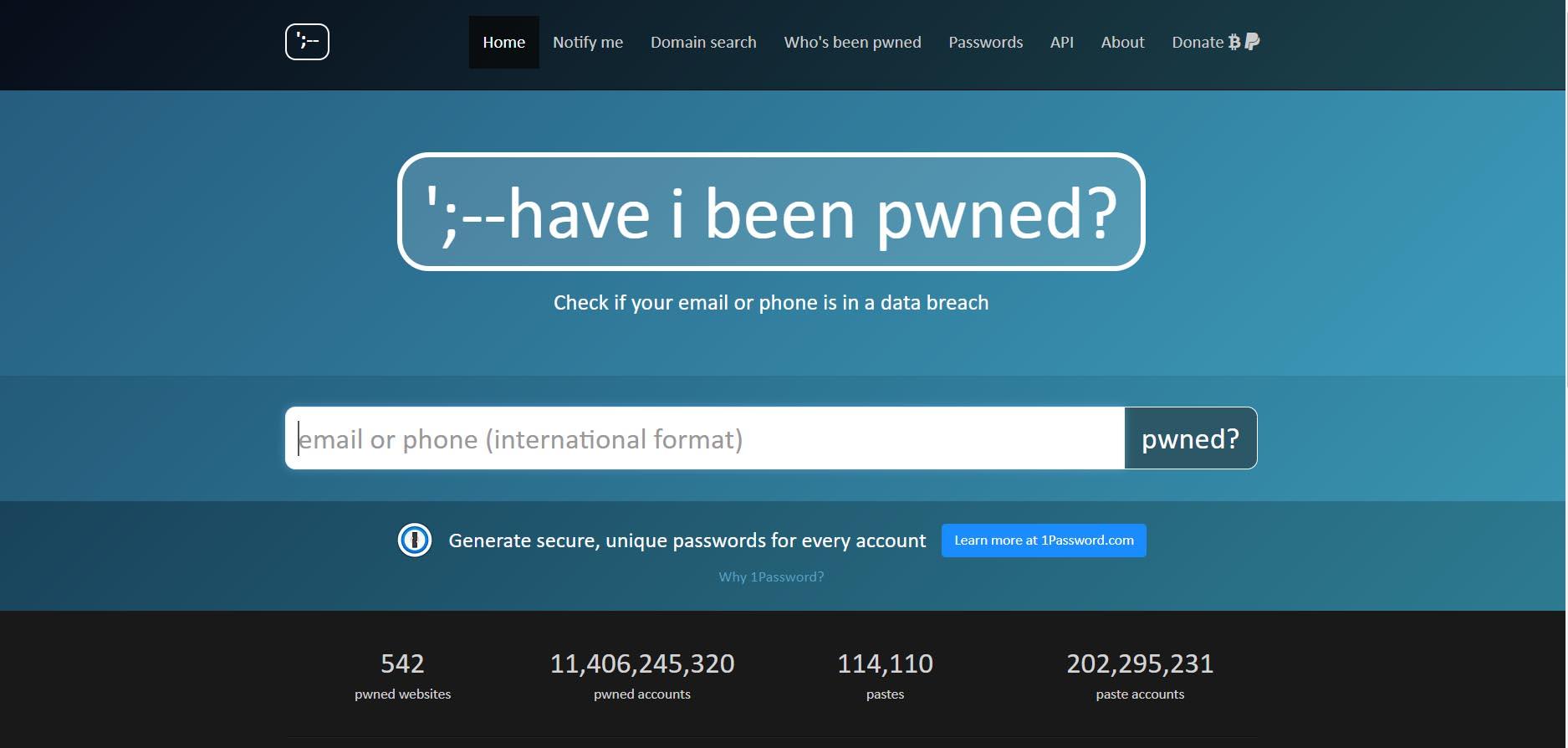

Utilizar Have I Been Pwned es muy sencillo. Lo primero que tenemos que hacer es entrar en su página web y allí nos encontraremos con diferentes opciones. De primeras aparecerá una pantalla donde veremos una barra para poner el correo electrónico o el número de teléfono.

Esto nos va a permitir saber si nuestra dirección o teléfono se han visto comprometidos. Puede que formen parte de una base de datos que se ha filtrado por algún error en algún servicio o plataforma donde estemos registrados. Esto podría ser un problema de cara a la privacidad, ya que incluso podríamos empezar a recibir Spam constantemente.

También podremos conocer lo mismo pero respecto a nuestras contraseñas. Para ello tenemos que pinchar arriba, en el menú, en el apartado Passwords. El funcionamiento es exactamente igual: tenemos que poner una contraseña, la que sea, y darle a “pwned?” y automáticamente nos indicará si esa contraseña es segura o se ha filtrado.

En nuestro caso, como ejemplo, hemos puesto la contraseña “123456”, que lógicamente es una clave muy expuesta y para nada segura. Nos indica que se ha filtrado muchísimas veces y nos recomienda cambiarla lo antes posible. Si la contraseña fuera segura, aparecería un mensaje en verde indicando que no se encuentra expuesta.

Esto no quiere decir que alguien conozca tu contraseña, sino que posiblemente tengas una muy común que alguna vez se haya filtrado, algo muy normal si usas tu nombre y año de nacimiento, o alguna sencilla como la que acabamos de mencionar. Sin embargo, si tu clave es algo de este estilo «L34!¿wka3_3» entonces lo más probable es que sea la tuya, ya que la opción de que otra persona en el mundo la use, no es factible.

Sea como sea, pueden formar parte de un diccionario, algo muy común y que usan los hackers para acceder a ciertos servicios, por lo que lo mejor, sea la tuya o no la que se ha filtrado, es cambiarla, puesto que ya anda rondando por internet.

Por tanto, Have I Been Pwned es un servicio online muy interesante que podemos usar en nuestro día a día para mejorar la seguridad. Nos ayuda a averiguar si nuestras contraseñas y datos personales han podido filtrarse en la red. Lo puedes usar de vez en cuando o en cuanto veas que ha podido haber alguna filtración en algún servicio que usas, como puede ser una red social, una cuenta bancaria, el correo electrónico, etc.

Qué hacer si tienes claves filtradas

Puede que al usar Have I Been Pwned veas que alguna contraseña se ha filtrado. Tal vez algún registro antiguo, un foro que utilizaste y ya no usas, alguna red social en la que apenas entras o, por el contrario, algo que sí que usas en tu día a día. Sea cual sea el caso, debes tomar medidas lo antes posible y evitar problemas que comprometan tu seguridad y privacidad.

Lo primero evidentemente es cambiar la clave. Eso debe ser de inmediato, tan pronto como sepas que hay algún riesgo de que hayan robado tu cuenta o pueda verse comprometida. Debes poner una clave que nunca hayas utilizado y que sea totalmente aleatoria. Debe contener letras (tanto mayúsculas como minúsculas), números y también otros símbolos que le aporten una máxima protección.

Además, es interesante que pienses si esa contraseña la has usado en algún otro lugar. De ser así, deberías cambiarlo en todos ellos. Por ejemplo, si ves que se ha filtrado la clave de Facebook pero esa misma la utilizas en Gmail, debes cambiarla también en el servicio de Google y evitar problemas.

Como paso adicional, de cara a aumentar aún más la seguridad, puede ser buena opción que habilites la autenticación en dos pasos en todos los servicios donde sea posible. Es una barrera extra de seguridad que vas a agregar para evitar que un intruso pueda entrar. Básicamente consiste en recibir un código por SMS, correo electrónico o mediante aplicación, para verificar que realmente somos el usuario legítimo que está intentando entrar en la cuenta.

Siempre será más seguro que sea por SMS, ya que, es posible que si nuestras contraseñas se han filtrado, o simplemente solemos usar la misma para varios servicios, que tengan acceso también a nuestro correo, por tanto, no servirá de nada este método. De ahí a que sea muy importante que la clave del servidor de email sea muy diferente a las que solemos usar.

Consejos para mantener las claves seguras

A la hora de mantener todas nuestras contraseñas seguras, hay muchas cosas que podemos hacer. Pero sin duda la más importante de todas es el sentido común de cada usuario. Conocer donde introducimos nuestras contraseñas, y dar un buen uso de internet es muy importante. El primer paso para estar seguros empieza en nosotros mismos, y es al fin y al cabo la principal medida de seguridad. Pero si queremos llevar la seguridad de nuestras contraseñas un paso más allá, podemos hacer lo siguiente.

- Utilizar contraseñas largas y complejas.

Incluso si alguien la puede ver por unos segundos, que sea muy complicada de memorizar. Lo más recomendable son al menos 8 caracteres, y hacer una combinación de diferentes tipos de estos. Es recomendable que utilices todo tipo de caracteres para una contraseña aunque generalmente pienses que basta con una palabra con minúsculas. No. Es mejor que utilices minúsculas y mayúsculas y que las combines con números y, a ser posible, con todo tipo de símbolos como pueden ser comas o puntos o interrogaciones y otros signos de puntuación que otorguen una mayor seguridad. Es decir, pese a ser de 8 caracteres ambas, entenderás que es menos segura la contraseña 1234abcd, que poner R35fWWx4. Y si además añadimos una _ o !, será aún más compleja de descubrir.

- Usar diferentes claves para diferentes cuentas

En caso de que una de nuestras contraseñas llegue a filtrarse, esto reduce mucho el rango de actuación que tiene. No repitas la clave en ningún servicio aunque pueda parecer algo complejo.

- No compartir contraseñas

Estos códigos son datos personales y privados, por lo cual no es recomendable compartirlas con nadie. Siempre y cuando se haga, estaremos poniendo en riesgo nuestra seguridad.

- Utilizar gestores de contraseñas

Utilizar un gestor de contraseñas es una de las mejores prácticas en dispositivos actuales. La posibilidad de almacenar nuestras contraseñas y encriptarlas en un gestor, las mantendrá a salvo de todo el mundo. Se trata de aplicaciones o webs que funcionan de forma encriptada y que nos permiten tener todo tipo de contraseñas almacenadas sin preocuparnos de tener que recordarlas. La principal ventaja es que nos ayudan a que sean diferentes y no las olvidemos pero también tienen como ventaja que están almacenadas de forma segura y con una clave maestra que hará que nadie pueda usarlas o acceder sin tu permiso.

- No utilizar palabras reconocibles

No utilices palabras reconocibles. Es un buen consejo para crear una contraseña. Esto hace que sea muy complicado de memorizar pero olvídate de tu nombre, el de tus hijos, etc.

- No escribir las claves en papel

Aunque puede que sea un método que creas fiable para guardarlas todas si son diferentes y no sabes cómo hacerlo, es mala idea. Escribir las claves en papel no es una buena idea porque nunca sabemos donde va a terminar. Incluso si acaba en una papelera, alguien puede llegar a cogerlo en algún caso remoto.

- Utilizar la autenticación en dos factores

La autenticación en dos pasos o dos factores es recomendable en todos los servicios que así lo dispongan. Esto crea una nueva capa de seguridad que en cierto modo invalida la contraseña. Haciendo que ambas cosas sean totalmente necesarias.

- No utilizar contraseñas establecidas por defecto

No uses la clave que viene por defecto y debes cambiarla siempre. Sobre todo porque puede haber algún otro usuario con una muy similar o igual.

- Utiliza esta página web

Si no sabes muy bien si tu contraseña es segura o no, pese a que ya te hemos indicado cómo conseguir que lo sea, puedes acceder a esta página web. Al entrar podrás escribir tu clave, y la propia web te dirá si es buena o no, indicándote el tiempo que tardaría un hacker en conseguirla. Si pone unos segundos, yo que tú, la mejoraba. En caso de salir muchos años o siglos, es segura, y salvo una filtración de datos, nadie la adivinará jamás.

Buen uso de Internet

En muchas ocasiones, los ataques se dirigen a grandes compañías. Estas por lo general, suelen ser consideradas seguras, pero más allá de ser realmente seguras, esto no hace que sea imposible atacarlas. Y como tal conseguirlo. Internet es una herramienta poderosa que puede conectarnos con el mundo, pero también puede ser una fuente de riesgos si no se utiliza correctamente. Con el aumento constante de los ciberataques y la ciberdelincuencia, es importante que los usuarios tomen medidas para proteger su privacidad y seguridad en línea. Por eso hay algunas prácticas, que pueden ser muy útiles para utilizar la red de una forma un poco más segura.

Primero, se deben usar contraseñas seguras. Las contraseñas deben tener al menos ocho caracteres y contener letras, números y símbolos. Es importante no utilizar contraseñas obvias o información personal, como fechas de cumpleaños o nombres de mascotas. Además, es fundamental cambiar regularmente las contraseñas y no utilizar la misma para varias cuentas. Como hemos visto en el punto anterior.

También es recomendable utilizar programas antivirus y antispyware. Estos pueden detectar y eliminar virus y malware de nuestros equipos, mientras que los programas antispyware nos protegen contra spyware y adware. Es importante mantener estos programas actualizados para garantizar una protección adecuada. También se deben evitar enlaces sospechosos y correos electrónicos de remitentes desconocidos. No se deben hacer clic en enlaces sospechosos o descargar archivos de sitios web desconocidos. Los correos electrónicos de remitentes desconocidos pueden contener malware o phishing, lo que puede robar información personal o incluso financiera.

Por último, se deben utilizar redes VPN cuando se navega por Internet desde lugares públicos. Las VPN enmascaran la dirección IP del usuario y encriptan los datos que se envían a través de Internet. Esto protege la privacidad y la seguridad en línea del usuario.

En definitiva, siempre que te encuentres con una contraseña filtrada en Have I Been Pwned, es importante que tomes medidas lo antes posible y evites problemas en tus cuentas. Cambiar la clave, verificar que no la usas en otro sitio y activar la autenticación de factor múltiple son tres pasos esenciales que van a venir muy bien para mantener tu privacidad y seguridad.