Las macro son unos pequeños scripts o listas de instrucciones escritas en Visual Basic que se adjuntan generalmente a documentos y trabajos ofimáticos de manera que con una sola llamada se ejecuten todas las instrucciones del script de forma secuencial sin tener que llamarlas una a una. Las macros generalmente no son peligrosas y facilitan considerablemente la edición de documentos, sin embargo, desde hace mucho tiempo los piratas informáticos utilizan estas secuencias de código para distribuir malware oculto en documentos Word, Excel o PDF entre otros. Os recomendamos leer nuestro tutorial de todos los ataques a las redes y evitarlos.

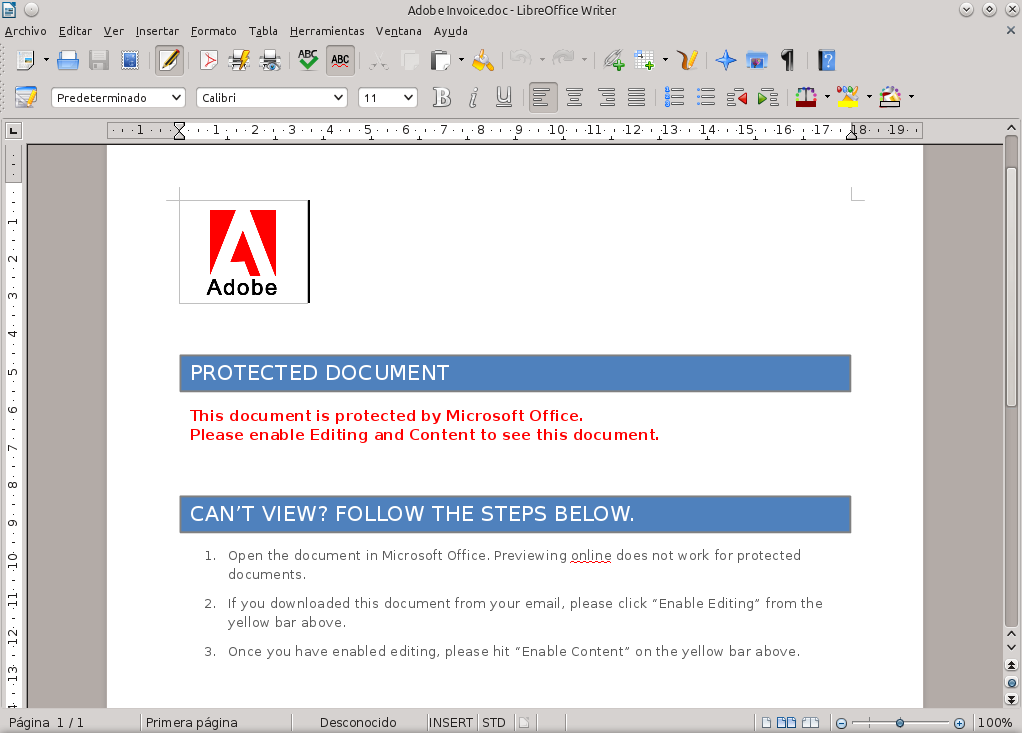

Un ejemplo de ataque a través de macros es el envío de una factura falsa a través del correo electrónico en formato PDF suplantando la identidad de una empresa, por ejemplo, Correos o Amazon. Cuando la víctima recibe dicha factura y la ejecuta automáticamente se ejecuta el código adjunto en forma de macro que, generalmente, llama a un servidor desde donde descarga malware y lo instala en el ordenador de la víctima de forma totalmente oculta.

Según Microsoft este tipo de ataques informáticos cada vez están ganando un mayor protagonismo. Actualmente más de medio millón de ordenadores en todo el mundo actualmente están infectadas de malware por esta técnica. Los ordenadores infectados por macros se extienden por todo el mundo aunque los países más afectados son Estados Unidos y Reino Unido con más de 100.000 víctimas en cada uno de ellos.

Según Microsoft la mejor forma de evitar ser víctima de estos ataques es nunca ejecutar este código al abrir un documento (generalmente las aplicaciones avisan al detectarlo), sin embargo siempre habrá usuarios y administradores de sistemas que carguen este código, dejando los ordenadores expuestos ante estas amenazas.

Según Microsoft la mejor forma de evitar ser víctima de estos ataques es nunca ejecutar este código al abrir un documento (generalmente las aplicaciones avisan al detectarlo), sin embargo siempre habrá usuarios y administradores de sistemas que carguen este código, dejando los ordenadores expuestos ante estas amenazas.

Igualmente un software de seguridad actualizado nos servirá como capa de seguridad para identificar y bloquear estas amenazas en segundo plano.

¿Alguna vez has recibido un documento con macros ocultas?