Hacking, es uno de los términos más utilizados hoy en día cuando hablamos de redes y seguridad informática. Este término nació en 1990 haciendo referencia a toda aquella alteración del código de un objeto particular, aunque a día de hoy abarca un ámbito mucho más amplio. Aquella persona que realiza «hacking» es llamada «Hacker», aunque este término suele ser confundido con «pirata informático», dos términos muy similares separados principalmente por la moralidad de los actos.

Diferenciando los conceptos de «pirata informático» y «hacker», los primeros son aquellos que buscan utilizar sus conocimientos informáticos para hacer el mal y lucrarse a costa de los demás, mientras que los segundos son aquellos programadores expertos que buscan una solución a un problema sin intenciones de hacer el mal ni lucrarse ilegalmente a costa de los demás.

Lo primero que debe hacer cualquier hacker es estar a la última en cuanto a seguridad informática, siguiendo, por ejemplo, todo tipo de conferencias como Black Hat, DefCon, BSides y la Chaos Communication Conference. Además, hay que conocer y saber utilizar las herramientas auditoras correspondientes de manera que se puedan llevar a cabo las pruebas que se deseen.

A continuación, vamos a hablar de las dos herramientas gratuitas y de código abierto imprescindibles para cualquier hacker.

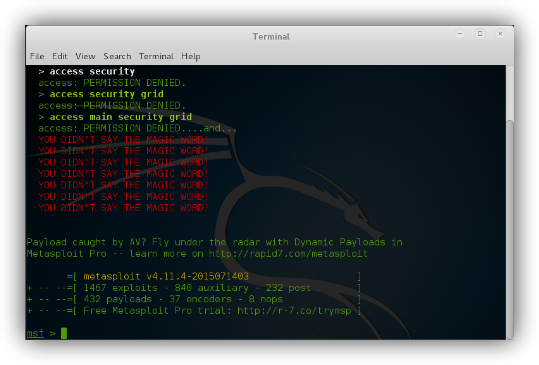

Metasploit, el kit de exploits definitivo para cualquier hacker

Metasploit ha sido considerada por la mayor parte de la comunidad como la herramienta maestra para hacking y seguridad. Este kit cuenta con una gran biblioteca de exploits listos para ejecutarse en todo tipo de servidores. Estos exploits pueden ejecutarse tanto en primera instancia como en las distintas fases del ataque. Este tipo de herramientas son usadas por los hackers de sombrero gris.

La principal finalidad de esta herramienta es llevar a cabo ataques directos.

Podemos descargar Metasploit de forma gratuita desde su página web principal. Además, también podemos acceder a un portal de entrenamiento para aprender a utilizar esta herramienta desde el siguiente enlace.

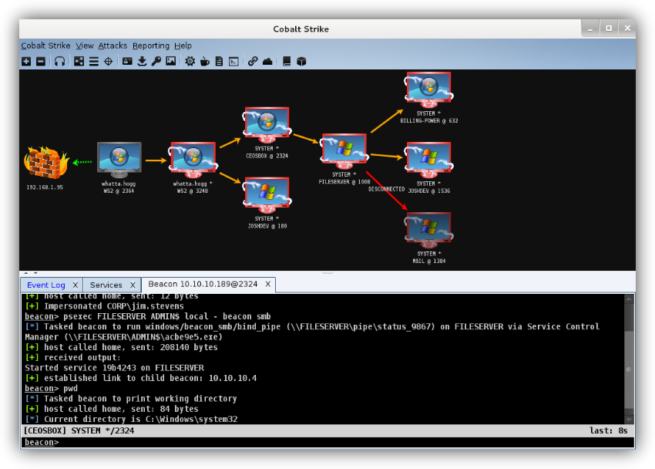

Cobalt Strike, una completa herramienta auditora

Cobalt Strike es otra herramienta imprescindible para cualquier hacker. Gracias a ella vamos a poder emular cualquier amenaza real en una red para comprobar la eficacia de los sistemas de seguridad frente a ella. Los principales usos de esta aplicación son:

- Reconocimiento de redes.

- Atacar paquetes como Java Applet, Microsoft Office, Windows o clonar webs.

- Iniciar campañas phishing.

- Colaborar con otros expertos de seguridad en la búsqueda de vulnerabilidades.

- Convertir y ocultar las comunicaciones para evadir los sistemas de seguridad.

- Evadir los sistemas de doble autenticación.

- Llevar a cabo técnicas de post-explotación para hacer la amenaza persistente.

- Registrar y analizar los resultados de todas las pruebas individualmente.

La principal característica de esta herramienta es la de recopilar información y moverse lateralmente por los sistemas sin utilizar exploits. Combinado con Metasploit vamos a poder analizar totalmente un sistema, buscar el más mínimo fallo en la seguridad y acceder a él mediante su correcta explotación.

Podemos descargar Cobalt Strike sin coste alguno desde el siguiente enlace.

Además de estas dos herramientas no debemos olvidarnos de las diferentes distribuciones Linux como Kali ya preparadas para poder llevar a cabo todas las pruebas necesarias.

¿Recomiendas alguna otra herramienta gratuita imprescindible para cualquier hacker o experto de seguridad?

Os recomendamos leer el tutorial conoce estas herramientas para hacer diagramas de red.