El Internet de las Cosas, Internet of Thing, o simplemente IoT, es un nuevo concepto cada vez más presente entre nosotros que lo forman todos los dispositivos electrónicos domésticos (televisores, routers, frigoríficos, termostatos, etc) conectados a Internet. Como ocurre con todo, los piratas informáticos buscan cómo sacar provecho de este nuevo grupo de dispositivos conectados y, debido a la reducida formación en seguridad de este sector, lo están consiguiendo.

Hasta ahora, el malware más peligroso que comprometía la seguridad de los dispositivos IoT era Mirai, un gusano que conseguía acceso a estos dispositivos a través de otras aplicaciones intermedias y que después hacía formar parte al dispositivo de una botnet controlada por los piratas para llevar a cabo ataques a mayor escala, como ataques DDoS.

Sin embargo, un grupo de investigadores de seguridad ha descubierto, mientras estudiaban el comportamiento de Mirai, una nueva amenaza mucho más compleja y peligrosa que esta que busca comprometer igualmente los dispositivos IoT, que ha sido denominada como «Hajime«.

Mientras que Mirai viene del japonés y significa «futuro», el recién detectado Hajime se traduce como «comienzo». Aunque a grandes rasgos este malware es similar a Mirai, Rex o NyaDrop, en realidad lo podríamos considerar una combinación con lo mejor de todos ellos ya que, por ejemplo, está escrito en C (no en Go como Rex), utiliza la red P2P para comunicarse con los piratas y otros dispositivos infectados (no una conexión directa con el servidor de C&C como Mirai) y es compatible con muchas arquitecturas como veremos a continuación (no solo con MIPS como NyaDrop).

Hajime lleva a cabo una completa infección separada en 3 pasos

Según los expertos de seguridad que han dado con él, este malware utiliza un mecanismo de infección en tres pasos:

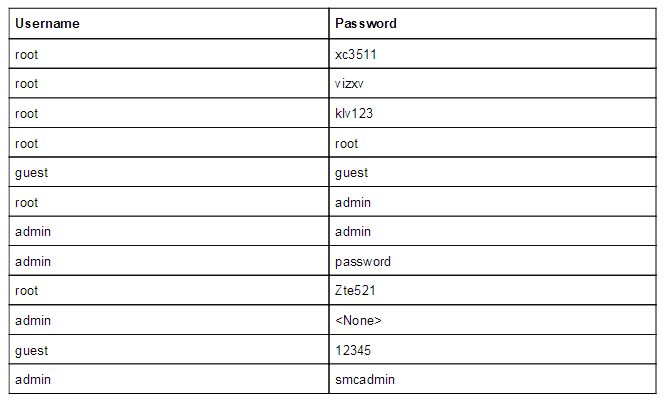

En el primer paso, el malware analiza direcciones IPv4 de forma aleatoria con el fin de localizar el objetivo que va a infectar. Una vez lo encuentra, lleva automáticamente ataques de fuerza bruta, basados en un diccionario incluido en su código fuente, contra el puerto 23 del dispositivo hasta conseguir acceso. Si el objetivo no tiene el puerto 23 abierto o no consigue acceso al completar el diccionario, el malware cambia de IP.

Una vez consigue acceso, el malware ejecuta una serie de comandos para comprobar la arquitectura del dispositivo y averiguar si se trata de una de las arquitecturas compatibles con él: ARMv5, ARMv7, Intel x86-64, MIPS o little-endian.

El segundo paso, una vez se cumple lo anterior, se centra principalmente en descargar un archivo binario ELF (similar a los EXE de Windows) de tan solo 484 bytes. Una vez descargado lo instala en el sistema y establece una conexión directa con el servidor de los piratas informáticos, a través de la cual estos podrán tomar el control del dispositivo siempre que lo necesiten.

El tercer paso se basa en utilizar el protocolo DHT a través de una botnet P2P para descargar una serie de payloads (binarios, módulos, etc) con el fin de infectar aún más el dispositivo, hacer que sea más complicado recuperar su control y garantizarse, en cierto modo, el control sobre él y la participación dentro de la botnet. Gracias a la puerta trasera habilitada en el segundo paso, los piratas pueden controlar el estado de la infección y ejecutar cualquier script o binario descargado de forma remota.

Cómo protegernos de Hajime

Para evitar que nuestro dispositivo pueda ser infectado por este malware o, en caso de ya estarlo, que siga formando parte de la Botnet, los expertos de seguridad recomiendan llevar a cabo 3 simples tareas:

- Bloquear los paquetes UDP que incluyan la clave de intercambio de este malware.

- Bloquear el puerto TCP 4636 utilizado en el segundo paso.

- Bloquear todo el tráfico Telnet que utilice el comando /bin/busybox ECCHI.

Como podemos ver, el malware para el IoT cada vez es más complejo y peligroso. Por ello, debemos prestar especial atención a la seguridad de estos dispositivos, cambiar los credenciales por defecto y, si no lo necesitamos, desactivar el uso de los protocolos Telnet y SSH para evitar que el malware sea capaz de tomar el control del dispositivo a través de dichas herramientas.

¿Crees que el IoT cada vez está más comprometido por los piratas informáticos?