Uno de los ransomware más conocidos en nuestro país vuelve a escena. En esta ocasión, gracias a una actualización falsa de Adobe Flash Player que se está distribuyendo entre los usuarios. Se trata de una de las trampas ya utilizadas por los ciberdelincuentes para distribuir Locky. No han dudado en rescatarla y afectar de nuevo con bastante solvencia los equipos de los usuarios.

Fue un truco muy utilizado recurriendo a las redes sociales y que se aplicó no solo a los ransomware, sino también a otro tipo de amenazas, sobre todo adware y troyanos bancarios que estaba destinados a afectar a equipos de sobremesa, sobre todo aquellos que hacen uso de algún sistema operativo de los de Redmond.

Y en esta ocasión tampoco será una excepción, enficando la amenaza contra equipos Windows, pero con la salvedad de que las redes sociales no intervienen para nada, sino que se establecen una serie de pautas en páginas web aleatorias para que el usuario se vea obligado a realizar la descarga del software malicioso.

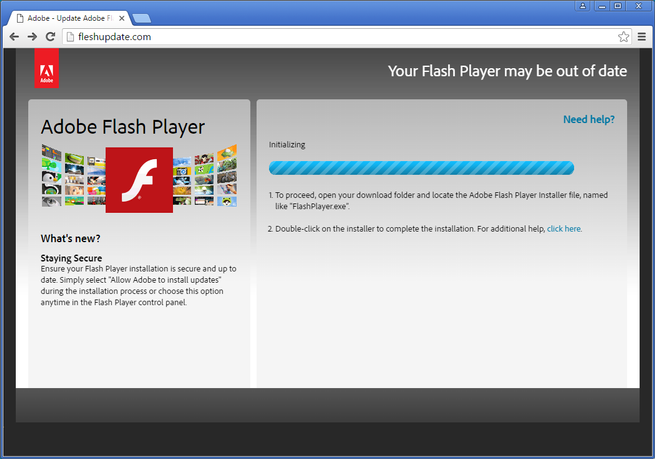

Como se ha utilizado en otras ocasiones, al acceder al sitio web se informa al usuario de un fallo a la hora de visualizar el contenido provocado por una versión desactualizada de Adobe Flash Player, invitando al usuario a acceder a una página para realizar la descarga de la nueva versión.

En la siguiente imagen se puede ver la dirección de la página y la apariencia de la misma:

Una actualización falsa que vale una infección de Locky

Tal y como se puede observar en la barra de direcciones no corresponde con el dominio de Adobe. Muchos usuarios no tienen en cuenta esta información y realizan la descarga del contenido, ya que la apariencia es muy similar a la de la original, por no decir que es idéntica.

Se realiza la descarga de un ejecutable que el usuario ejecuta. Aparentemente parece que no sucede nada extraño, pero al pasar unos instantes el usuario ve que algo ha cambiado en su equipo. El fondo de pantalla se ha modificado con la imagen con instrucciones tan característica de estas amenazas. Adicionalmente, en un archivo .html se puede encontrar más información, así como el proceso que se debe seguir para recuperar los archivos.

A cada equipo infectado se le asigna un ID que el usuario deberá proporcionar para realizar el pago de la cantidad solicitada.

Obviamente no se recomienda el pago de dicha cantidad bajo ningún concepto, recurriendo en este caso a copias de seguridad existentes o bien restaurar el sistema a un estado anterior.