El correo electrónico es un medio de comunicación muy utilizado por los usuarios. Es una herramienta que nos permite estar en contacto con cualquier persona en cualquier lugar del mundo. Lo podemos utilizar en dispositivos móviles, equipos de escritorio y está disponible para cualquier sistema operativo. Eso sí, hay que tener en cuenta que la privacidad y seguridad no siempre están garantizadas. En este artículo vamos a hablar de cómo enviar un correo electrónico totalmente anónimo y que no pueda ser rastreado. Vamos a indicar los pasos necesarios.

Si quieres mantener a salvo tus datos y enviar un correo de manera anónima sin que puedan saber quién está detrás del mail, lo cierto es que hay una serie de opciones que te permiten mantener tu privacidad frente a los curiosos o terceras personas. Es que hay distintas opciones para enviar un correo electrónico sin que puedas ser rastreado. Para ello, aquí encontrarás las mejores alternativas que puedes usar. Y no solo esto, sino los puntos más importantes para que no cometas ningún error y exponer tus datos al usar una cuenta de email.

Por qué debemos proteger los datos en Internet

En primer lugar, hay que mencionar que proteger nuestros datos, nuestra información personal, es algo fundamental en Internet. Es una realidad que tienen un gran valor en la red. Pueden ser utilizados para incluirnos en campañas de Spam, enviar publicidad orientada o incluso lucrarse al vender esa información a terceros. Simplemente con navegar por Internet, por acceder a una página web, son muchos los datos que podemos exponer. Hay muchos actores que buscan la manera de recopilar toda esta información. Por ejemplo, a través de cookies en la navegación, permisos que concedemos en redes sociales para conocer datos relacionados con la ubicación o sitios que seguimos, programas que instalamos y pueden tener rastreadores…

Todo esto puede poner en riesgo nuestra privacidad y anonimato en la red. Aunque a veces pueda parecer lo mismo, lo cierto es que hay diferencias. Eso sí, podremos tener en cuenta algunos consejos comunes para mejorarlo. Vamos a explicar en qué consiste cada término.

Qué significa privacidad en Internet

En primer lugar, vamos a explicar qué significa privacidad en Internet. Es un término que hace mención a la capacidad de mantener exclusivamente para alguien o una empresa una serie de datos, archivos e información en general. No va a estar disponible para que terceros puedan recopilarlo.

Podemos poner dos ejemplos sencillos tanto de un dispositivo físico como de un servicio online: un teléfono móvil y la cuenta de correo electrónico. Privacidad significa que nuestro teléfono móvil no está disponible sin contraseña ni bloqueo para que cualquiera pueda ver los mensajes y el contenido que tenemos. Lo mismo ocurriría en la cuenta de correo en el caso de que un intruso pudiera leer los mensajes.

La privacidad en Internet consiste en evitar que posibles intrusos puedan acceder a nuestros datos. Por ejemplo, que una aplicación recopile información sobre el uso que damos, los mensajes o fotos que almacenamos.

Qué es anonimato en la red

Por otro lado, otro término muy presente en Internet y que debemos conocer es el de anonimato. Aunque pueda tener relación con la privacidad, es una cuestión diferente. Ser anónimo es utilizar cualquier programa o dispositivo, pero sin revelar nuestra identidad. Básicamente es como si anduviéramos por la calle con la cara tapada, pero trasladado a la navegación en Internet.

Si hacemos una comparación rápida respecto a la privacidad, en ese caso los usuarios de Internet, las páginas que visitamos, sabrían quiénes somos. Conocerían nuestra dirección de correo electrónico o perfil de red social, por ejemplo. En cambio, con el anonimato no sabrían de qué usuario se trata.

El objetivo de la privacidad era evitar que nuestros datos e información pudieran filtrarse. Sin embargo, el anonimato va más allá y evita que un tercero pueda saber quién está detrás de una acción determinada.

¿Por qué es interesante mantenernos anónimos al navegar por Internet? Hay que tener en cuenta que nuestros datos en la red tienen un gran valor. Pueden ser muchos los tipos de ataques que podemos sufrir con el objetivo de robar nuestros datos y de esta forma incluirnos en campañas de Spam, enviarnos publicidad orientada o incluso venderlos a terceros.

- Evitar ataques dirigidos: una de las cuestiones más importantes y que debemos tener en cuenta a la hora de exponer nuestros datos en la red es que podemos ser víctimas de ataques dirigidos. Esto básicamente consiste en que al obtener nuestros datos pueden crear ataques más personalizados y que vayan dirigidos a un usuario en concreto. Por ejemplo, hablamos de los ataques Phishing. Los atacantes pueden recopilar información de la víctima y crear un ataque personalizado. De esta forma pueden tener una mayor probabilidad de éxito.

- Protegernos del Spam: por supuesto el hecho de mejorar la privacidad y anonimato en la red también va a protegernos del Spam. Si dejamos datos expuestos en la red podemos ser víctimas del envío de publicidad orientada y de formar parte de campañas de Spam.

- Venta de datos: nuestros datos también pueden ser utilizados para venderlos en la red. Muchas empresas de marketing se dedican a esto básicamente y buscan la manera de robar datos para posteriormente venderlos a terceros.

- Evitar la suplantación de identidad: también es importante el anonimato para evitar la suplantación de identidad. Mientras más datos tengan de nosotros, más probabilidad tendrán de suplantar nuestra identidad. Esto es un problema, ya que podrían crear perfiles en redes sociales con nuestro nombre, por ejemplo.

Es importante por ejemplo nunca escribir en foros abiertos y dejar públicos nuestros datos como el e-mail.

Qué hacer para enviar un correo sin ser rastreado

Muchos usuarios buscan la manera de poder preservar su privacidad a la hora de navegar o utilizar diferentes herramientas en Internet. Uno de estos servicios es el uso del correo electrónico. A través del e-mail podrían rastrearnos en cierta medida. En ocasiones igual no queremos que puedan recopilar datos de nosotros a la hora de registrarnos en una plataforma, por ejemplo.

Simplemente con entrar en una página o usar cualquier programa podemos dejar rastro. Esto también ocurre si usamos el correo electrónico. Por suerte tenemos a nuestra disposición una serie de opciones que podemos utilizar para enviar correos electrónicos anónimos y que no puedan ser rastreados. Explicamos los pasos que debemos realizar.

Usar un servicio VPN

Lo primero es tener un servicio de VPN. Conectarnos a través de este tipo de herramientas permitirá que nuestra conexión esté correctamente cifrada. No podrían saber dónde estamos, por ejemplo. Nuestra IP, nuestra información, estarán cifradas.

Podemos hacer uso de una gran variedad de servicios VPN. Como sabemos tenemos la opción de programas gratuitos y también de pago. No obstante, lo ideal es optar por uno de pago, ya que así nos garantizamos que nuestros datos realmente van a estar a salvo y vamos a tener un buen servicio. Por ejemplo, podemos nombrar a ExpressVPN, NordVPN o ProtonVPN.

Aunque hay programas tanto gratuitos como de pago, nuestro consejo es evitar los que son gratis y de prueba. Estos a veces no cumplen bien la función y pueden poner en riesgo la privacidad más que ayudar realmente. Por lo tanto, en todo momento hay que usar herramientas que sean completamente fiables. Da igual que sean de pago o gratuitas, lo importante es que cumplan bien su función y mantengas a salvo tu privacidad.

Utilizar Tor

Son muchos los navegadores que podemos utilizar hoy en día. Un gran abanico de posibilidades que nos ofrecen funciones muy variadas. Ahora bien, es a través de este tipo de software por donde podemos filtrar más datos personales. Una opción interesante que podemos utilizar es la de Tor. Como sabemos es un navegador basado en la privacidad y seguridad. Está disponible para los diferentes sistemas operativos y es una opción muy utilizada para aquellos usuarios que no quieren que sus datos puedan filtrarse.

Esta es otra herramienta que podemos utilizar para enviar un e-mail totalmente anónimo. Es gratuito y sencillo de utilizar. Esto, unido al uso de un servicio VPN, nos aporta más privacidad y anonimato en la red.

Crear un e-mail aleatorio o que caduque

Si queremos preservar nuestra privacidad lo lógico es no utilizar nuestra cuenta de e-mail oficial. Es importante que no demos nuestro nombre y datos, como podemos imaginar. Para ello lo ideal es crearnos un e-mail aleatorio. Ahora bien, aquí tenemos varias opciones. Podemos crearnos un e-mail con datos que no sean los nuestros y mantenerlo en el tiempo, pero también podemos hacer uso de plataformas de correo electrónico que caduquen.

Si vamos a crear un e-mail hay que asegurarse de que esa plataforma preserva siempre la privacidad. Hay que observar que nuestros datos vayan cifrados y no tener problemas en ese sentido. Algunas opciones populares para crear una cuenta de correo basada en la privacidad son ProtonMail, Tutanota y Mailfence. Son alternativas a otras más conocidas, como Gmail y Outlook, que no siempre mantienen el anonimato y la privacidad.

Respecto a los correos desechables son aquellos que caducan después de un tiempo. Los hay desde unos minutos hasta unos días o semanas. Podemos utilizar el que más se adapte a lo que busquemos.

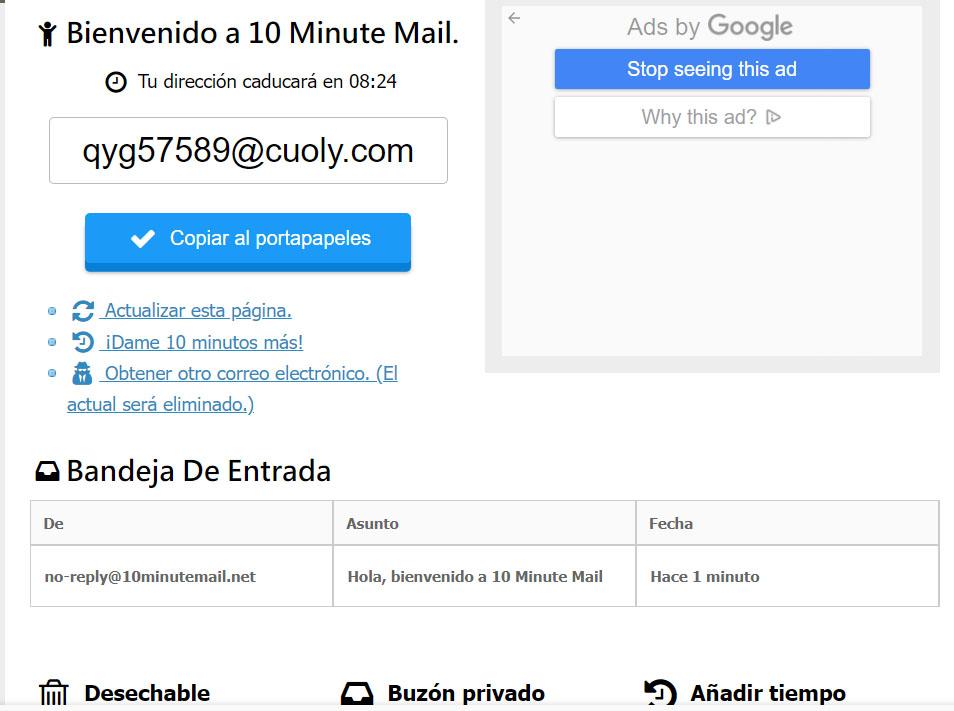

Un ejemplo de lo que mencionamos es Send Anonymous Email, una plataforma que permite crear correos electrónicos temporales. Sin embargo, hay muchas plataformas similares. Otra muy conocida es 10 Minute Mail. Como su nombre indica, la cuenta de correo va a durar apenas 10 minutos antes de ser destruida. Eso sí, cuenta con la opción de ampliarlo más tiempo.

Si eliges la opción de crear un correo electrónico que caduque, que deje de existir pasado un tiempo, debes ser consciente de que perderás todo lo que te llegue a partir de ese momento. Puede ser la opción para algo concreto, como por ejemplo registrarte en un foro de Internet y simplemente recibir el código de verificación. Pero no valdría para usarlo posteriormente.

En cualquier caso, es otra de las vías que puedes utilizar en cualquier momento. Y lo mejor de estas herramientas es que son online y gratuitas. Además de que tienes la opción de generar todos los correos electrónicos temporales que desees, al igual de que existen todo tipo de páginas que te servirán para esto.

Recibir la respuesta en nuestra cuenta personal

Hay varias opciones en este sentido. Es decir, puede que nos interese crear una cuenta de correo electrónico simplemente para mandar un e-mail anónimo y no obtener respuesta, pero puede que nos interese recibir una respuesta también.

En este último caso, si queremos recibir una respuesta, también hay dos opciones: recibir el correo en ese e-mail anónimo que hemos generado o incluso recibirlo en nuestra cuenta personal. Eso sí, siempre sin dar nuestros datos a la otra persona u organización.

Existen plataformas como SendMail que actúan básicamente como intermediarios. Es decir, nosotros enviamos un correo anónimo desde esa cuenta aleatoria que generamos, pero si recibimos una respuesta esa misma cuenta nos la reenvía a nuestra dirección real. Todo de forma anónima, ya que quien nos envía el e-mail no conoce realmente nuestra dirección real.

En definitiva, estos son los principales pasos que debemos tener en cuenta para poder enviar un e-mail totalmente anónimo e imposible de ser rastreado. Nadie conocerá nuestros datos reales.

Utiliza aplicaciones más seguras

Una de las medidas que puedes tomar para contribuir a tu propia privacidad y anonimato es el uso del navegador Tor. A medida que navegas en Internet, no es posible que quienes fabrican anuncios o entidades de terceros puedan realizar seguimiento de tu actividad y/o recolectar tus datos. Al terminar tu sesión de navegación, tanto tu historial de navegación como las cookies se borrarán. A pesar de que todas las prestaciones de Tor no están garantizadas en un 100%, es una opción que debes considerar para lograr la mejoría de la privacidad y anonimato de tus datos. Todos tenemos derecho a poder navegar en Internet de forma libre, anónima y segura.

Puedes descargar el navegador Tor para los sistemas operativos más conocidos: Windows, Mac, Linux y también cuentan con la versión móvil para Android. Si necesitas de una experiencia acorde al idioma de tu preferencia, puedes descargar este navegador en varios idiomas ya que es ampliamente utilizado en todo el mundo.

Por otro lado, la aplicación Signal es app de mensajería instantánea que a simple vista se ve como cualquier otra. Puedes enviar mensajes de texto, notas de voz, archivos y toda la actividad usual. Aunque cuenta con una salvedad, un protocolo de encriptación End-to-End que está completamente integrada a la aplicación y su uso diario. Por lo que no será necesario realizar algún tipo de ajuste adicional para comenzar a usar este servicio de mensajería.

Ten presente que la privacidad no se debe centrar solamente en los datos, sino en los metadatos. Éstos, a su vez, son conjuntos de datos que informan sobre otros datos. Los metadatos informan cosas aún más sensibles que los propios datos de origen. He ahí el desafío de llegar a un nivel más alto de encriptación de datos. Es decir, también lograr encriptar los metadatos. Signal se puede descargar y acceder a través de Windows y Mac, a continuación, podéis descargarlo directamente desde las tiendas oficiales de Google Play y también en la App Store de iOS:

Por lo que si no quieres usar tu PC, puedes llegar a usar esta aplicación directamente desde tu smartphone, dando igual que sea Android o iOS.

Permisos de aplicaciones y uso de AdBlocker

En menos de 5 minutos, podremos darnos cuenta que estamos cediendo muchísimos permisos a todas las aplicaciones que tenemos instaladas en nuestro móvil. Nuestra ubicación, el historial de dicha ubicación, libretas de contactos, fotos, videos, cámara, micrófono, registro de llamadas, calendarios y sensores corporales, y no nos olvidemos de todos los tipos de archivos que podamos imaginar. Es increíble que tanta información logre compartir con terceros casi sin darnos cuenta. Sugerimos revisar el apartado de «Configuración» y ajustar las configuraciones de permisos a aplicaciones. Estamos seguros que habrá más de un permiso innecesario que deberá ser desactivado.

Cuando utilizamos un ordenador para navegar en Internet, llegan ocasiones en que la cantidad de anuncios que van apareciendo es algo alta. Además, puede resultar bastante molesto si es que estamos en medio de actividades importantes. Generalmente, aparecen como ventanas emergentes o nuevas ventanas en el navegador que se generan de forma repentina. Las aplicaciones que bloquean estos anuncios, más conocidas como Ad Blockers, son una alternativa fácil de implementar para evitar gran parte de los anuncios que no queremos visualizar. Como hemos dicho, no es la solución que los evita por completo, pero el lograr mitigarlos es de gran ayuda.

Una de las opciones que recomendamos es Poper Blocker. Está orientado en la prevención de la aparición de ventanas y pestañas emergentes que acostumbran a contener anuncios no deseados. Es una extensión del navegador Google Chrome y si eres usuario del mismo, puedes acceder a su instalación a continuación:

No confíes en los asistentes

En su momento, los asistentes virtuales lograron ganar protagonismo en el negocio de los productos domésticos. Los ejemplos más conocidos son Assistant de Google, Alexa de Amazon y Cortana de Microsoft. Sin embargo, estos resultaron ser una invasión sin igual a la privacidad y anonimato de nuestros datos, además de a nuestra vida en general. Lo peor de todo es que no existe manera de hacer que esto sea diferente, o al menos, un poco menos invasivo.

Tal y como hemos explicado, el ser anónimo en Internet es casi un sueño. Aplicaciones y dispositivos tienen el control para poder hacer seguimiento de nuestros movimientos, palabras, gustos, ubicación y mucho más. Queda en nuestras manos poder realizar las acciones citadas anteriormente, con el objetivo de poder paliar los riesgos y disfrutar de una experiencia conectados a Internet más anónima, privada y segura.

Otras precauciones

Cuando enviamos correos anónimos, es importante tomar ciertas precauciones para proteger nuestra identidad y mantener la privacidad. Estas son algunas que podemos tener en cuenta, y así disponer de una experiencia de uso más segura, dentro de lo posible.

- Utilizar una conexión segura: Es fundamental enviar correos anónimos a través de una conexión segura, preferiblemente utilizando una red privada virtual (VPN). Esto ayuda a ocultar la dirección IP y la ubicación del remitente, proporcionando un nivel adicional de anonimato.

- Evitar información personal identificable: Al redactar el correo anónimo, es importante evitar incluir cualquier información personal identificable, como el nombre real, la dirección o el número de teléfono. Cuanta menos información personal se comparta, mayor será el nivel de anonimato. Así conseguirás que la otra cuenta que reciba el email no pueda conocer ningún dato sobre ti.

- Utilizar un lenguaje neutro: Es recomendable utilizar un lenguaje neutral y evitar cualquier indicio de estilo de escritura o jerga que pueda identificar al remitente. Esto ayuda a ocultar la identidad y dificulta la asociación del correo con una persona en particular. Así no lo podrán asociar contigo.

- Evitar el uso de archivos adjuntos sospechosos: Enviar archivos adjuntos en correos anónimos puede generar sospechas y comprometer la seguridad. Es mejor evitar adjuntar archivos o, en caso de ser necesario, utilizar servicios de alojamiento en la nube para compartirlos de forma segura.

- Mantener la consistencia en la redacción: Para evitar que se detecte la identidad del remitente a través del estilo de escritura, es recomendable mantener una coherencia en la redacción y evitar cambios significativos en el tono, la gramática o el vocabulario.

- No revelar pistas involuntarias: Al enviar correos anónimos, se deben evitar revelar pistas involuntarias sobre la identidad del remitente. Esto incluye detalles específicos sobre ubicaciones, actividades, contactos u otros elementos que puedan vincular al remitente con el contenido del correo, como puede ser a lo que te dedicas.

También debemos recordar, que el envío de correos anónimos puede ser utilizado de manera legítima, pero también puede tener implicaciones legales si se utiliza para actividades ilegales o dañinas. Por lo que es un elemento importante que debes tener en cuenta a la hora de querer enviar un correo electrónico de manera completamente anónimas a otros usuarios.

Errores que exponen la privacidad al usar el e-mail

Hemos explicado algunos pasos interesantes para enviar un correo electrónico totalmente anónimo, sin que nuestros datos e información puedan verse comprometidos. Ahora bien, ¿Qué errores cometemos y pueden exponer nuestra privacidad al usar el e-mail? Vamos a ver cuáles son las principales causas.

Hacemos pública la dirección de correo

Uno de los principales errores que cometemos y que podría comprometer la privacidad de nuestra cuenta de correo electrónico es hacer pública la dirección. Esto ocurre, por ejemplo, al entrar en un foro público y poner un comentario y dejar allí nuestra dirección. También al poner un mensaje en una página web, en un artículo.

Por tanto, algo fundamental que debemos tener en cuenta para proteger la privacidad en el e-mail es no hacer pública la dirección en ningún momento. Los bots están continuamente rastreando en busca de direcciones a las que mandar publicidad o incluir en campañas de Spam. Debemos evitar esta acción.

No usamos contraseñas fuertes

Otro problema común es no utilizar contraseñas que sean fuertes. Podríamos abrir la puerta a intrusos si usamos claves que sean débiles, que no nos protejan adecuadamente. Una contraseña compleja debe contar con letras (mayúsculas y minúsculas), números y otros símbolos especiales. Siempre buscando que sea totalmente aleatoria y que no la estemos utilizando en ningún otro lugar al mismo tiempo.

Un ejemplo de contraseña segura podría ser 4&Go-ewF%$-s. Como vemos, cumple con todo lo que hemos indicado. Esto hará que un posible intruso tenga más dificultades para adivinarla y entrar en nuestra cuenta. Solo así estaremos protegidos realmente. Para ayudarnos a crear una compleja podemos utilizar gestores de claves.

Utilizamos equipos desprotegidos

También debemos evitar el error de utilizar equipos desprotegidos. El hecho de que haya malware podría suponer un problema muy importante en nuestros sistemas. Esto podría recopilar información personal, afectar al buen funcionamiento y por supuesto dañar la seguridad de ese sistema. Siempre hay que contar con programas de seguridad, como por ejemplo un buen antivirus. De esta forma evitaremos problemas que afecten al rendimiento y, al mismo tiempo, a la privacidad.

Un ejemplo de antivirus podría ser Windows Defender, que es el que viene integrado con los sistemas de Microsoft. Pero también podemos usar otros como Avast, Bitdefender o Kaspersky y complementarlo con algún cortafuegos. De esta forma, puedes aumentar la protección y así evitar que cualquier virus infecte tu dispositivo y consiga tener acceso a tus datos personales.

No actualizamos los dispositivos

Algo similar ocurre con no tener actualizados adecuadamente los dispositivos. Son muchas las vulnerabilidades que puede haber en nuestros equipos. Muchos fallos que de una u otra forma pueden ser aprovechados por los piratas informáticos para llevar a cabo sus ataques. Gracias a las actualizaciones y parches podemos resolver estos fallos y mantener en todo momento la seguridad de nuestros equipos.

Debemos en todo momento tener las últimas versiones instaladas. Esto hay que aplicarlo tanto al propio sistema operativo como también a cualquier programa que utilicemos en nuestro día a día. Necesitamos contar con todos los parches disponibles y reducir así el riesgo de sufrir ataques cibernéticos.

Por tanto, enviar un correo electrónico anónimo es algo que tenemos a nuestra disposición. Podemos utilizar VPN, correos desechables y otras opciones que hemos indicado. Pero también será esencial evitar cometer errores que puedan afectarnos al navegar por la red y especialmente al enviar un e-mail. El sentido común es fundamental para evitar que se filtre información y termine en malas manos, como pueden ser nuestros datos personales.

No descargamos software de sitios legítimos

Una cuestión más que debemos tener en cuenta es evitar descargar software desde sitios que puedan ser inseguros. Hay que descargar únicamente desde páginas fiables, desde tiendas oficiales que no ofrezcan software que pueda ser peligroso o que haya sido modificado de forma maliciosa.

En definitiva, privacidad y anonimato son dos cuestiones diferentes. Debemos mantener en todo momento ambas a salvo. Hemos dado algunos consejos para lograrlo y evitar que posibles intrusos lleguen a hacerse con nuestros datos.

No usamos VPN

Si queremos mantener el anonimato en la red, no hay mejor manera que utilizar un programa VPN. Su misión es cifrar todo el contenido que enviamos al visitar una página web, por ejemplo. Oculta la dirección IP real y de esta forma conseguimos que el anonimato esté presente y no puedan recopilar información sobre dónde nos encontramos, qué dispositivo usamos, etc.

Tenemos muchas opciones en este sentido, ya que encontramos VPN gratuitas y de pago, multiplataforma, con mayor o menor cifrado… Debemos elegir una que proteja adecuadamente nuestros datos y no sea un problema.

Motivos para usar un correo electrónico anónimo

Igual que existen errores que pueden exponer nuestra privacidad, también podemos encontrar otros motivos para usar este tipo de servicios. Que pueden ir desde poder gestionar el correo de una forma más eficaz, hasta evitar problemas con correos que pueden ser malintencionados.

Evitar spam y rastreo

Cuando usamos una dirección de correo anónima, nos permite evitar el spam de forma sencilla eliminándolo de forma automática, o hacer que este llegue a otra dirección de forma que no sean de nuestra preocupación.

También nos evitamos se rastreador, pues cuando iniciamos sesión en plataformas o sitios con nuestros datos se está regalando información personal, que algunas empresas u otros, pueden recolectar para mostrarte anuncios, entre otros.

Servicios de correo anónimo

Existen diferentes servicios donde podremos crearnos cuentas de correo electrónico anónimo, aquí hablaremos de ProtonMail, que es de las más completas y permite formas de pago seguras como las criptomonedas. Aunque, lo cierto es que tienes distintas alternativas que te van a servir en cualquier momento:

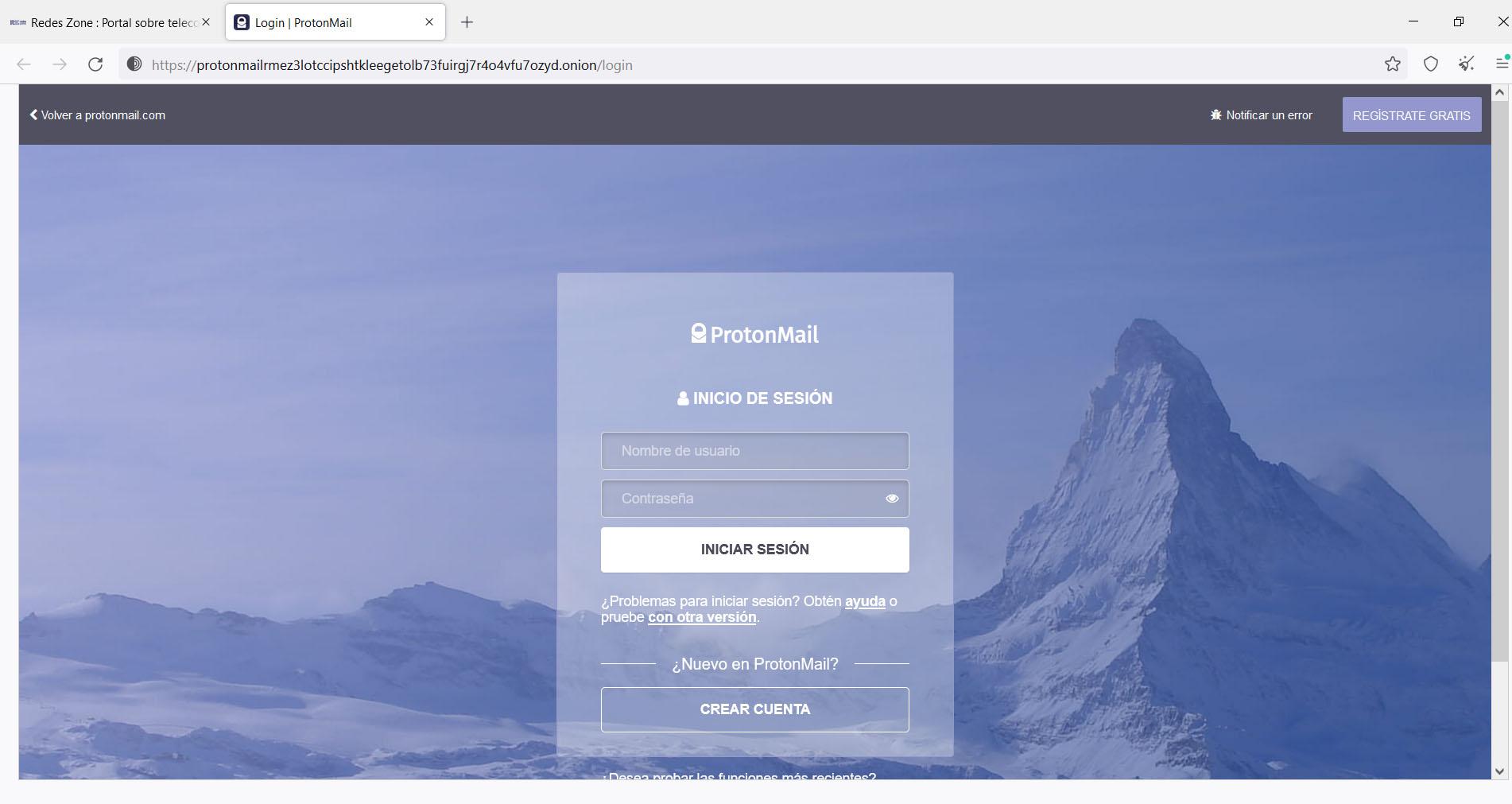

ProtonMail

Están especializados en proporcionar una forma segura y anónima para trabajar con correos electrónicos. Requieren de muy poca información para registrarnos e impiden que seamos rastreados por terceros.

Estos mantienen nuestro correo seguro de diversas formas. La principal es que estos están cifrados de extremo a extremo entre nosotros y el destinatario del mensaje lo que complica que este pueda ser rastreado o interceptado. En el caso de que este sea interceptado, también tendremos un grado de seguridad, pues están codificados entre sí. Esto hace que sea imposible de leer.

Una de las características principales, es que no comparten información con ninguna organización y nos ofrece planes gratuitos y de pago. Trabaja con los más altos niveles de cifrado y privacidad, con una interfaz fácil de usar y ejecutado en código abierto. Para crear una cuenta en ProtonMail, tenemos que seguir los siguientes pasos:

- Accedemos a la página de y elegimos una oferta para ir a la pantalla de registro, creando de este modo la dirección de correo.

- Elegimos el nombre de usuario y la contraseña, pero no pondremos dirección de correo de recuperación, ya que lo haría menos privado.

- Procedemos a iniciar sesión con los datos de acceso que acabamos de crear.

- Y ahora nos permitirá también cambiar nuestro plan, donde podremos también elegir el método de pago, en este caso es posible usar efectivo o Bitcoin. Siendo ambos un buen método de privacidad.

5ymail

Es otra de las opciones que podemos utilizar. Pero en este caso también tiene la capacidad de recibir y enviar correos, por lo cual podremos recibir mensajes con códigos de seguridad, por ejemplo. Lo cual nos puede ayudar si el servicio que vamos a utilizar de forma anónima requiere esa opción.

Lo primero que nos vamos a encontrar es una versión gratuita, pero con alternativas de pago. Pero en este caso con la gratuita será más que suficiente para que se pueda hacer lo básico, y en caso contrario se puede ampliar el servicio de forma sencilla y sin impacto en nuestra cuenta y contenido.

Hushmail

Esta es otra de las alternativas que tienes presentes a la hora de querer tener un anonimato y mayor seguridad al enviar correos electrónicos. En este caso, esta herramienta ofrece un cifrado PGP. Además de que uno de sus objetivos principales se basa en proteger a sus usuarios y conseguir evitar a toda costa que se filtren los datos personales de estos para que no acaben en terceras personas con fines fraudulentos. Y una de las características que te pueden llamar la atención de esta opción es que cuenta con firma electrónica y distintos planes para que encuentres el que más se adapte a tus necesidades.

Por lo tanto, si buscas un servicio de correo que sea seguro y con el que tus datos estén más a salvo, esta alternativa es una de las mejores, puesto que se trata de un servicio fiable que ofrece unas garantías mínimas a los usuarios. Además de que es una de esas opciones que puede resultar interesante tanto para usuarios domésticos como para empresas u organizaciones.

Zoho Mail

Dentro de las opciones que hay, Zoho Mail es otra de las alternativas a las que se puede recurrir en cualquier momento. Este servicio también ofrece un buen cifrado de correos electrónicos a los usuarios, por lo que se pueden enviar correos de manera completamente segura a otros usuarios. Además, hay que tener en cuenta que se trata de un proveedor que ofrece una versión gratis a sus clientes, por lo que no es necesario ni pagar.

Entre sus características podemos encontrar el cifrado de extremo a extremo, al igual que otras funcionalidades adicionales como servidores en diferentes partes del mundo, contactos o hasta calendario. No obstante, tampoco faltan los planes de pago por si quieres ir paso más allá con esta herramienta en particular y buscas más funcionalidades para cubrir tus necesidades.

AnonEmail

Como su nombre indica, tiene la misma función que los anteriores. Solo tendremos que acceder a la página web, y rellenar unos campos para el destinatario, el asunto y el mensaje en sí. Luego solo tendremos que enviarlo, lo cual será totalmente anónimo.

Este servicio es más simple que las opciones que hemos visto previamente, ya que carece de algunas funciones como adjuntar archivos. Por lo cual solo nos servirá para un uso muy básico. Luego de realizar el envío, este nos da un aviso de que ese correo se eliminará pasadas 12 horas. Por lo cual tenemos una opción sencilla, rápida, sin registro y que la cuenta caduca rápidamente.

Tutanota

Aquí estamos ante un servicio de correo cifrado, que busca potenciar al máximo la privacidad de los usuarios. Una de sus ventajas, es que es de código abierto, y cualquiera puede verificar en su código la seguridad del mismo, así como los protocolos que utiliza.

De nuevo nos encontramos ante un servicio sencillo e intuitivo. Y cuenta con la mayoría de las opciones que nos daría cualquier servicio de correo normal. Pero tiene una peculiaridad. Y es que tiene una opción, donde podemos importar características de otros servicios.

Tal y como habéis visto, es muy sencillo registrarnos en ProtonMail, uno de los servicios de correo electrónico anónimos más populares y utilizados, además, se puede acceder mediante Tor Browser.