Existen diferentes tecnologías para poder comunicarnos o enviar archivos de forma inalámbrica. Una de ellas es NFC. Vamos a explicar en qué consiste, qué utilidad tiene hoy en día en los dispositivos móviles y en casa, así como su seguridad. Un repaso por lo más importante de algo que cada vez forma más parte de nuestro día a día, aunque no se trata de algo nuevo.

NFC son las siglas de Near-field communication. En español lo podemos traducir como comunicación de campo cercano. Básicamente es eso, poder establecer una conexión inalámbrica entre dispositivos que se encuentran muy próximos. Esto permite principalmente intercambiar datos. A diferencia de otras tecnologías de redes inalámbricas como pueden ser el Bluetooth o Wi-Fi, con el NFC vamos a tener un alcance muy limitado. De hecho, lo normal es que no funcione más allá de unos centímetros (10-15 suele ser lo máximo). La comunicación se realiza mediante inducción y genera un campo magnético entre los dos dispositivos cuando se acercan. Funciona en la banda de los 13,56 MHz. Otra diferencia importante frente a otras tecnologías es que no requiere licencia, ya que no va a interferir en otras comunicaciones. No ocurre como, por ejemplo, las frecuencias permitidas para el uso de las redes Wi-Fi. Pero claro, esto es así debido a la limitación que tiene.

Cómo funciona el NFC

Su funcionamiento básicamente consiste en acercar un dispositivo a otro. Ambos van a crear un campo magnético y aquí es donde entra en juego los dos modos que hay: activo y pasivo. En el primero, los dos dispositivos tienen energía y pueden generar su propio campo magnético. Por ejemplo, el caso de dos teléfonos móviles. En el segundo caso, uno de los dos equipos no va a tener energía propia, aunque sí se aprovechará de la del otro dispositivo y poder así intercambiar datos. Esto ocurre, por ejemplo, con una tarjeta bancaria cuando la acercamos a un TPV.

Por desgracia, esta tecnología que es relativamente popular en el mundo móvil, tiene ciertas vulnerabilidades. NFC fue concebido como una utilidad para sacar más provecho de los móviles para realizar pagos, por ejemplo. Otro aspecto que debemos considerar es que es una tecnología inalámbrica, por lo que el riesgo de que ocurran eventos de ciberataque es más alto en comparación con una tecnología que tiene como base un cable.

El defecto fatal de esta tecnología es que no existe autenticación a la hora de establecerse la conexión entre dispositivos compatibles. Sólo es necesario que se encuentren en el mismo rango (visibles) para que la conexión se establezca, y se pueda leer la información o interactuar. La peor parte es que una transferencia de datos o cualquier actividad que permita NFC, se puede llevar a cabo sin que una de las partes se dé cuenta. No obstante, en los dispositivos móviles, para hacer uso de NFC es necesario desbloquear el terminal, de lo contrario, no podemos pagar con nuestro móvil, por ejemplo, ni tampoco «asociarnos» con otros dispositivos, siempre nos va a avisar de que hay una conexión entrante y que para continuar es necesario desbloquear el terminal.

Por tanto, utilizar NFC es tan sencillo como acercar tu teléfono o reloj inteligente compatibles y realizar el pago. Simplemente necesita estar a una distancia muy corta para que establezcan la conexión y poder realizar la transacción. La manera en la que funciona hace que puedan aparecer problemas de seguridad, como hemos explicado.

Qué son los ataques NFC

Ahora bien, como suele ocurrir con cualquier tecnología inalámbrica, lo cierto es que podemos ser víctimas de algunos tipos de ataques. Los ataques por NFC, aunque no son muy frecuentes, están presentes. Hay que partir de la base que el NFC es seguro, pero eso no quita que no pueda ser explotado para realizar ataques. Este tipo de conexiones simplemente se realizan de forma automática al acercar varios dispositivos y no requiere de iniciar sesión de ningún tipo o activar nada adicional. Es una diferencia con otras redes inalámbricas como puede ser el Wi-Fi, que requiere de introducir una clave para poder conectarnos.

Esto hace que incluso aunque sea necesario acercar el dispositivo y las medidas de seguridad que haya, en ocasiones pueda haber ataques. Un ataque por NFC puede ocurrir cuando hay un dispositivo infectado con malware. A la hora de implementar este tipo de conexiones podría activar, de forma remota, ese malware y, a su vez, lograr infectar el otro dispositivo o ejecutar comandos maliciosos.

NFC va muy ligado a las funciones automáticas. Significa esto que simplemente con pasar un dispositivo cerca de otro vamos a poder enviar información que no queremos. Por ejemplo, contraseñas o datos personales. Esto, como hemos mencionado, en caso de que seamos víctimas de algún tipo de malware configurado para ello. Uno de los puntos más peligrosos de los ataques NFC es que se pueden ejecutar sin que el usuario sepa que hay una transferencia en curso.

Hemos visto además casos en los que un ataque de este tipo podía permitir tomar el control del otro dispositivo. Principalmente afecta a dispositivos móviles, los cuales hoy en día la mayoría cuenta con tecnología NFC.

Usos a nivel doméstico

La tecnología NFC es un poco desconocida para muchos todavía hoy en día. Sabemos cómo funciona, sabemos que la mayoría de los móviles pueden utilizarla, pero realmente no sabemos exactamente qué usos podemos darle, especialmente a nivel doméstico. Pero, como vas a ver, tiene bastante utilidad.

Realizar pagos

La primera opción es usarla para realizar pagos. Puedes simplemente acercar el móvil a un terminal TPV y realizar la transacción. Es sin duda el uso más común que damos hoy en día. Es fácil y la compatibilidad con los bancos y tarjetas cada vez es mayor, por lo que está muy extendido. También puedes retirar dinero del cajero. Simplemente tienes que acercar el móvil al lector NFC correspondiente y te identificas con tu PIN para sacar dinero. Es igual que si pusieras la tarjeta dentro de la ranura, pero en este caso simplemente mediante el móvil y la tecnología NFC.

A la hora de realizar pagos, es esencial que utilices aplicaciones NFC con fuertes medidas de seguridad. Apple Pay es una de ellas y se caracteriza por la «tokenización» de las transacciones para garantizar privacidad y seguridad. ¿En qué consiste? En un token, que es como una ficha de identidad para cada transacción. El esquema de funcionamiento es complejo, sin embargo, es posible resumir su funcionamiento en pocos pasos:

- Tus datos de tarjeta de crédito se cifran y van a los servidores de Apple.

- Los servidores lo descifran y vuelven a cifrarlo para pasar la información a la procesadora de pago.

- La procesadora lo descifra y genera un número de cuenta único para la transacción.

- Dicho número va a los servidores de Apple y, siempre estando cifrados, se almacena en un espacio seguro en memoria de tu iPhone o MacBook.

El número de cuenta único al cual nos referimos es como una máscara para los datos reales de las distintas tarjetas que podemos tener almacenadas en Apple Pay. Lo que significa que los servidores de Apple no tienen acceso directo a tus datos de pago, por lo que las transacciones son muy seguras.

Habíamos mencionado también a Google Pay como una aplicación para pagos NFC. También, es una de las más seguras que podemos encontrar. Además, utiliza la «tokenización» de forma similar a la de Apple, igual que lo hace Samsung Pay con sus números de tarjetas virtuales.

Sin embargo, una de las diferencias es la implementación de un sistema denominado Host Card Emulation (Emulación de la Tarjeta del Host). Implica que el número de cuenta único cifrado se almacena en un servidor en la nube, en vez de usar la memoria de tu smartphone. Que los datos sean almacenados en la nube, permite que Android pueda utilizar más recursos para proteger los datos mediante fuertes algoritmos de cifrado, entre otras medidas de seguridad.

Vincular dispositivos

Uno de los usos es poder vincular dispositivos. Una ventaja clara del NFC frente a otras tecnologías como puede ser el Bluetooth, es su velocidad. Cuando haces un pago contactless, no tienes que esperar más que 1 o 2 segundos y listo. Piensa, por ejemplo, en la sincronización de unos auriculares. Por Bluetooth, que es lo más común, tarda un tiempo hasta que inician.

Lo que hace la tecnología NFC es permitir que esa sincronización sea más rápida. Puedes conectar el móvil a unos auriculares o altavoces que sean compatibles y establecer la comunicación rápidamente. Tendrás que asegurarte de adquirir un modelo que pueda funcionar con esta tecnología.

Identificación

La seguridad es muy importante a la hora de acceder a dispositivos o iniciar sesión. Tenemos muchos métodos de autenticarnos y también podemos usar la tecnología NFC para ello. Un ejemplo muy claro de confirmar que somos nosotros es a través del DNI, el cual podemos acercar a un lector NFC y así poder acceder gracias al chip que lleva.

Esto mismo sirve también para iniciar dispositivos, acceder a determinadas áreas, etc. Lo puedes usar a nivel doméstico, aunque generalmente se utiliza en oficinas para restringir zonas y evitar que cualquiera pueda entrar. Solo hay que acercar la tarjeta identificativa al lector y listo.

Conectar el Wi-Fi

Aquí vas a tener dos opciones: usar una etiqueta NFC para que otra persona se conecte al Wi-Fi al pasar el móvil por encima o utilizar un router compatible que ya tenga esta tecnología. Con ambas opciones, un invitado va a poder conectarse a la red inalámbrica fácilmente.

En el primer caso vas a necesitar una etiqueta NFC, que básicamente es un pequeño chip que puede ser una pegatina incluso. Vas a configurarla a través de alguna aplicación compatible, como puede ser NFC Tools, que permite configurar tareas para una etiqueta. Allí tendrás que asignar el SSID o nombre de red, así como la clave de acceso.

Otra opción es que directamente el router sea compatible con la tecnología NFC. Si tienes un aparato antiguo, esto no será posible. Si tienes uno más reciente, dependerá del modelo. Esto permite que otra persona simplemente tenga que pasar el móvil por encima y poder conectarse a la red.

Cargar pequeños aparatos

Otro uso del NFC a nivel doméstico es poder cargar determinados dispositivos. Es algo muy reciente y la verdad es que todavía no se aplica mucho, pero es una opción más que puedes tener y que tal vez en unos años se extienda aún más y realmente se convierta en algo muy común.

Esta tecnología permite cargar, pero de forma muy lenta. Por ello, únicamente es viable para baterías que son muy pequeñas, como algunas pulseras inteligentes. Por el momento es totalmente inviable para, por ejemplo, cargar un teléfono móvil o una tablet, ya que la batería en estos casos es mucho mayor.

Acceder a información

Similar a los códigos QR que podemos ver en muchos monumentos y lugares donde podemos obtener información, es posible usar la tecnología NFC para ello. Básicamente consiste en acercar el dispositivo a un lector y recibir así datos sobre un lugar que estamos visitando, por ejemplo.

Esta es otra función que no está muy extendida, pero no deja de ser una posibilidad más que ofrece esta tecnología. Va a ser muy útil para poder obtener información de algo en concreto en nuestro teléfono móvil.

Pasos para usarlo en el móvil

Pero si hay un dispositivo donde el uso del NFC es muy importante es el teléfono móvil. En primer lugar, tienes que saber que no todos los teléfonos van a ser compatibles, aunque los más recientes la mayoría sí lo son. Por tanto, si has comprado un móvil hace no demasiado tiempo, seguramente puedas configurar esta tecnología.

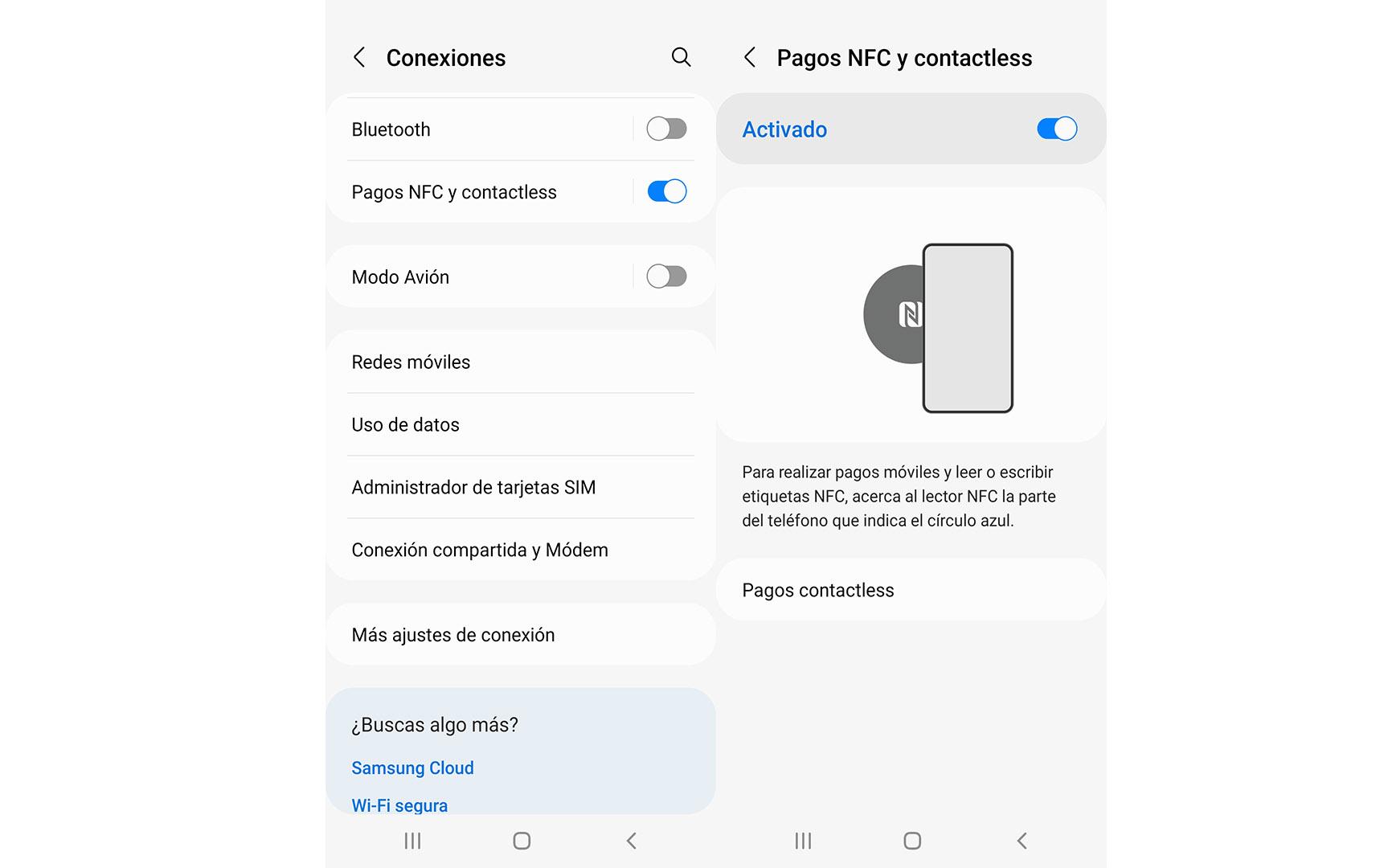

Para poder usarla no difiere mucho de cualquier otra, como puede ser el Bluetooth o el Wi-Fi. Los pasos a seguir pueden variar ligeramente según la versión del móvil, pero generalmente vas a tener que ir a Ajustes, entrar en Conexiones y allí ir a NFC, Pagos NFC o similares. Verás una pestaña para activar o desactivar.

Simplemente tendrás que darle a Activar en caso de que no lo esté y ya podrás usar la tecnología NFC en tu móvil. En cualquier momento puedes desactivarla, si quieres ahorrar batería (aunque realmente consume muy poco tenerlo activado) o por seguridad, para evitar conexiones indeseadas.

Una vez lo tengas activado vas a poder aprovechar esta tecnología en tu dispositivo móvil. En los últimos tiempos, debido al auge de los pagos sin contacto, se ha convertido en algo muy utilizado. Estos son los usos principales del NFC en el móvil:

- Realizar un pago: sin duda es el uso más común. Simplemente tienes que configurar tu banco para que puedas realizar pagos por NFC a través de Google Pay y otras aplicaciones similares y listo. Pasas el móvil por el TPV y se realiza la transacción como si fuera una tarjeta.

- Sacar dinero del cajero: algo similar ocurre con los cajeros automáticos. No necesitas usar la tarjeta, sino simplemente acercar el móvil y rápidamente te reconocerá y podrás sacar dinero o realizar cualquier tarea en tu banco.

- Usar el móvil como llave: otro uso que permite el NFC en el móvil es usarlo como llave. Por ejemplo, para entrar en casa, en la oficina o incluso abrir el coche. Es algo que todavía no está muy implementado, pero existe.

- Leer el DNI: si necesitas sacar algún documento público o realizar alguna tarea donde tengas que identificarte o incluso pedir cita para el médico desde el móvil, vas a tener que verificar de alguna manera que eres tú. Una de esas opciones es simplemente leer el DNI por NFC con el móvil.

Seguridad de la tecnología NFC

¿Es segura la tecnología NFC? Puede que entren dudas cuando vemos que simplemente con poner el móvil sobre una TPV podemos realizar pagos. ¿Y si alguien acerca una TPV de forma intencionada a nuestro bolsillo y se ejecuta una transacción? Esto es algo que muchas veces se preguntan los usuarios, de la misma manera que pasa con las tarjetas bancarias físicas.

No hay forma de evitar que las distintas tecnologías de comunicación sufran de vulnerabilidades. Por fortuna, los avances que se dan año tras año favorecen a tecnologías como NFC para poder utilizarlas con tranquilidad y confianza. Sin embargo, nunca está demás tomar unas medidas adicionales, sobre todo si es que te vales de tu smartphone con NFC frecuentemente. Existen dos enfoques para poder protegerte de los ataques que se llevan a cabo mediante esta tecnología. El primero consiste en una medida más drástica: no utilizar NFC para nada, debes desconectar el NFC de tu smartphone y ya está, si no lo usas lo mejor es tenerlo desactivado.

Pero lo cierto es que es una tecnología bastante segura. Precisamente el hecho de que solo funcione desde una distancia muy, muy corta hace que esto que mencionamos sea algo extremadamente raro. Pero sí, podría pasar. No obstante, si pruebas a pasar la tarjeta o el móvil en la puerta del metro en ciudades donde lo permiten o simplemente en un cajero, verás que solo funciona justo cuando lo pasas casi pegado. Incluso a veces hay que darle la vuelta al móvil para que haga contacto bien.

Sin embargo, si estás acostumbrado a realizar pagos mediante esta tecnología, existe una serie de medidas que puedes aplicar para que tu experiencia NFC sea más segura y te evites un dolor de cabeza:

- Habilita la opción en tu móvil de usar el NFC solamente con la pantalla desbloqueada, esto minimizará cualquier posible ataque que se produzca mientras tenemos el smartphone en el bolsillo.

- En las horas del día en que no lo necesitas, puedes desactivar NFC. Es decir, solamente actívalo cuando sea necesario y en los lugares de confianza. Como ejemplos, podemos citar a los restaurantes, bares y comercios que acostumbras a visitar. Normalmente en Android tenemos un acceso directo para activar o desactivarlo, junto el icono del Bluetooth, Wi-Fi etc.

Otra cosa que debes hacer con frecuencia, y no sólo ante posibles hackeos con NFC, es escanear tu móvil en búsqueda de malware o cualquier otro tipo de virus que comprometa la integridad de tu móvil. Lo sabemos, es casi imposible estar 100% protegido de los cibercriminales. Sin embargo, adoptando una buena conciencia de seguridad, es posible tener un día a día con nuestros datos personales debidamente protegidos y a nuestra disposición siempre que los necesitemos.

En cualquier caso, si quieres aumentar al máximo la seguridad puedes tener en cuenta algunas cosas. Por ejemplo, existen fundas que bloquean la conexión de las tarjetas bancarias. Simplemente la guardas en esa funda en la cartera y aunque lo pongas en un TPV pegada no funcionaría. También puedes simplemente apagar el NFC en el móvil y únicamente activarlo cuando vayas a usarlo. Incluso está la opción de que únicamente permita pagar cuando tengas la aplicación abierta. Esto aporta un plus de seguridad y evitarías pagos accidentales si, por ejemplo, estás en un lugar muy concurrido y alguien pasa pegado a ti con un TPV.

En definitiva, como has podido ver la tecnología NFC es muy útil hoy en día. Tiene diferentes usos tanto a nivel doméstico como también en el móvil. Es una opción segura de poder conectar dispositivos, realizar pagos, identificarte… Con el paso del tiempo van a ir surgiendo nuevas posibilidades.