El WPS o Wi-Fi Protected Setup, es un protocolo diseñado específicamente para las redes Wi-Fi domésticas. Gracias al WPS podremos conectarnos a las redes inalámbricas Wi-Fi sin necesidad de introducir la compleja contraseña WPA o WPA2 que tengamos configurado en nuestro router, sin embargo, tener habilitado el WPS supone un riesgo para la seguridad de la propia red inalámbrica, por lo que no es recomendable su utilización. Hoy en RedesZone os vamos a enseñar en detalle cómo funciona WPS o Wi-Fi Protected Setup.

¿Qué es el WPS y cómo funciona?

La gran mayoría de dispositivos domésticos que conectamos a Internet y a la red local lo hacemos vía Wi-Fi. Smartphones, tabletas, altavoces inteligentes, iluminación, ordenadores portátiles, ordenadores de sobremesa, dispositivos domóticos, cámaras IP cloud con Wi-Fi y un largo etcétera, se conectan a nuestro router por Wi-Fi, todas esas conexiones pueden realizarse de manera tradicional, introduciendo la compleja contraseña WPA/WPA2 que a día de hoy sigue siendo la más segura, o mediante WPS (Wi-Fi Protected Setup).

Para dejar claro el concepto, el sistema WPS es un método de autenticación creado para facilitar el acceso a redes seguras de forma sencilla. Este método de conexión se lleva introduciendo desde 2007 con la aparición del estándar Wi-Fi 4 o Wi-Fi N, aunque actualmente la Wi-Fi Alliance ya ha dado de baja este método por considerarlo inseguro. No obstante, tendremos una época de transición, donde los fabricantes de routers y APs domésticos seguirán incorporándolo para dar compatibilidad con los equipos más antiguos, ya que es muy posible que no sean compatibles con WPA3. Al ser un estándar que se inventó hace 12 años, actualmente todos los equipos con el estándar Wi-Fi 4 en adelante lo incorporan, incluso los routers de los operadores disponen de esta característica, con el objetivo de facilitar a los usuarios la conexión rápida y fácil.

A través de WPS, cualquier usuario puede conectarse a una red inalámbrica sin tener que conocer para ello la contraseña de dicha red. El WPS permite dos métodos de conexión, a través del botón WPS del propio router, o introduciendo un código PIN de 8 dígitos como mínimo, y 8 dígitos como máximo.

WPS a través del botón físico en los routers

Si seleccionamos la opción de conexión por botón WPS, basta con pulsar un par de segundos este botón WPS en nuestro router, y buscar la red con nuestros dispositivos a conectar. El dispositivo encontrará la red, y automáticamente se conectará sin tener que introducir ningún código PIN. Lógicamente, al pulsar el botón WPS tendremos un tiempo de entre uno y dos minutos para conectarnos sin introducir ninguna autenticación, posteriormente este «acceso» se cerrará por seguridad. Actualmente la mayoría de fabricantes se han decantado por esta opción para conectar diferentes dispositivos a la red inalámbrica, ya que es más segura que el método de introducción de PIN.

WPS introduciendo un código PIN

En cuanto al método de introducción de código PIN. En cualquier momento, y sin necesidad de pulsar el botón WPS físicamente, podremos conectarnos a la red inalámbrica Wi-Fi, e introducir el código PIN WPS que tengamos configurado en nuestro router. Esto nos permitirá recordar un código PIN de 8 dígitos como mínimo, y 8 dígitos como máximo, y no la compleja contraseña WPA/WPA2 que tengamos en nuestro router inalámbrico.

Este método de WPS con introducción de código PIN ha sufrido cambios desde que apareció. Lo primero que tenemos que tener en cuenta, es que para crackear los 8 dígitos del WPS, no necesitaremos probar 100.000.000 combinaciones, las correspondientes a una longitud de 8 dígitos de 0-9, sino que las combinaciones son mucho menores ya que este PIN de 8 dígitos, internamente está dividido en dos subpines de 4 dígitos cada uno, y, además, según el estándar el último dígito del segundo PIN es checksum. Debido a esta arquitectura, las combinaciones que deberemos probar para crackear un PIN WPS pasa de 100.000.000 combinaciones a solamente 11.000 combinaciones.

Evolución del WPS

En sus inicios, el WPS permitía a los usuarios añadir dispositivos a la red Wi-Fi de forma simple. Pulsando un botón en el router y en el dispositivo, que es el que se quería conectar. Como método de seguridad añadido, se podía establecer un PIN de 8 dígitos. Por lo tanto, elimina por completo la necesidad de introducir una larga y complicada contraseña. Las cuales están totalmente recomendadas para proteger las redes.

En cambio, sobre el año 2011 se detectaron algunas vulnerabilidades en este método. Concretamente en el PIN del mismo. Los atacantes podían adivinar de forma muy sencilla el PIN utilizando ataques de fuerza bruta. Los códigos PIN de 8 dígitos, son fácilmente descifrables con prácticamente cualquier ordenador. Por otro lado, este realizaba la validación en dos mitades, de cuatro números. Por lo cual la seguridad se hacía mucho peor en estos casos. Esto es muy sencillo de calcular, y es que se reducía la búsqueda de cien millones de posibilidades a tan solo once mil. Por lo cual muchos fabricantes optaron por deshabilitar esta función, o dar elección al usuario sobre si utilizarla o no.

Con el paso del tiempo, esto siguió evolucionando. Los routers más modernos ya contaban con una función llamada WPS Push Button Connect. Lo cual permitía que los usuarios se pudieran conectar con sus dispositivos a la red, simplemente pulsando el botón. Por lo cual no era necesario introducir el PIN. Algunos modelos también disponían de la función de bloqueo, que desactivaba de forma temporal el WPS tras varios intentos fallidos. Lo cual ayudaba un poco a prevenir los ataques. Hasta llegar al día de hoy, donde la utilización de esta funcionalidad es cuanto menos discutible. Hoy en día disponemos de funciones igual de rápidas, y sobre todo fiables. Las cuales no dejan margen para que la red pueda ser atacada.

Los fabricantes intentan mitigar las vulnerabilidades del WPS

Los fabricantes, cuando se descubrieron diferentes vulnerabilidades en este protocolo WPS, lo que decidieron fue incorporar a sus firmwares métodos para evitar ataques por fuerza bruta, ya que con 11.000 combinaciones es muy factible poder descubrir el PIN en unas 24 horas, aunque dependerá de varios factores (chipset de la tarjeta Wi-Fi con la que auditas la red Wi-Fi, router Wi-Fi, y también distancia a dicho router). Esto hace que actualmente si introducimos mal el código PIN una serie de veces (en algunos routers son 3 veces, en otros 5 veces, etc) automáticamente se bloquee el acceso vía PIN hasta que reiniciamos el router, para protegerse de estos ataques. En algunos casos, algunos routers de operadores siempre tienen configurado el mismo código PIN, por lo que crackearlo en segundos es complemente trivial. En otros casos, el PIN del WPS de los routers están basados en el número de serie del propio router, y no se genera el PIN de manera aleatoria, por lo que se facilita enormemente el crackeo del PIN.

Otros fabricantes directamente han deshabilitado la opción de WPS mediante introducción de PIN, y solamente se permite a través del botón físico, ya que tendremos que pulsarlo en nuestro router para conectarnos. Esta es la mejor forma de utilizar WPS sin ser tan vulnerables. Realmente es poco frecuente que alguno de tus vecinos posea los conocimientos necesarios para poder robarte el PIN, pero como recomendación, deberíais desactivar siempre el WPS, sobre todo si utiliza PIN para la conexión de clientes y no dispone de medidas para mitigar los ataques por fuerza bruta.

Herramientas para crackear el PIN WPS

Para comprender cómo pueden conseguir nuestro PIN WPS, vamos a tomar de ejemplo la herramienta Dumpper, ya que esta herramienta ha simplificado bastante el hecho de hackear redes Wi-Fi y cualquier usuario puede conseguir vulnerar la seguridad de una red con WPS activo sin tener unos grandes conocimientos previos. El creador de esta «herramienta para detectar fallos en la seguridad de nuestras redes» asegura que cualquier usuario con un mínimo de interés y algo de suerte puede vulnerar la seguridad de una red Wi-Fi en menos de diez minutos únicamente clicando un par de veces en la interfaz de su herramienta. Dumpper es un software con el que podremos crackear los PIN WPS de los routers cercanos, ver la cantidad de redes Wi-Fi en cada canal, hacer ping a cualquier red, realizar ataques con diccionario y muchas otras utilidades.

Una vez iniciada y actualizada la herramienta, elegiremos la interfaz de red, y clicaremos en Scan dentro de la pestaña de WPS. Nos aparecerán todas las redes al alcance de nuestra tarjeta de red inalámbrica con la opción WPS activada, e información sobre cada una de ellas. Podremos ver un círculo con 4 posibles colores, cada uno pertenecerá a la probabilidad de acertar con el PIN que ofrecen. Además, podremos ver la dirección MAC del punto de acceso en cuestión, el canal en el que está en ese momento la red, su calidad de señal que posee y el PIN que nos sugiere la herramienta. Si seleccionamos una de las redes podremos ver más información sobre la interfaz. De esta manera, podremos obtener hasta el modelo del router que genera la red que hayamos elegido, lo que puede sernos útil si queremos encontrar la clave de acceso por defecto en el diccionario de la herramienta para acceder a la configuración. Finalmente, solo tendremos que pulsar en WpsWin y esperar, si la Dumpper consigue entrar, se generará automáticamente un archivo «.txt» con el PIN del WPS, solo tendremos que usarlo para conectarnos a la red.

Este proceso de crackear un WPS a través de un PIN pregenerado y conocido por las diferentes herramientas, nos permitirá obtener la clave WPA o WPA2 que está utilizando el router en segundos, justamente lo que tarde el programa en probar los diferentes PINES que se conocen previamente, porque los fabricantes han decidido incorporarlo en sus routers inalámbricos para todos ellos el mismo. Esto supone un fallo de seguridad muy importante, porque probando el mismo PIN WPS en diferentes routers, podremos conseguir la contraseña.

Otras herramientas

Si estás familiarizado con entornos Linux, os recomendamos probar la distribución WifiSlax ya que incluye todas las herramientas necesarias para crackear el WPS. Disponemos de herramientas como Bully y Reaver para realizar las auditorías inalámbricas eficientemente, e incluso disponemos de otras herramientas automatizadas como Bullycioso, e incluso herramientas que disponen de diccionarios con los PIN por defecto de diferentes routers, ideal para crackear el PIN WPS en segundos.

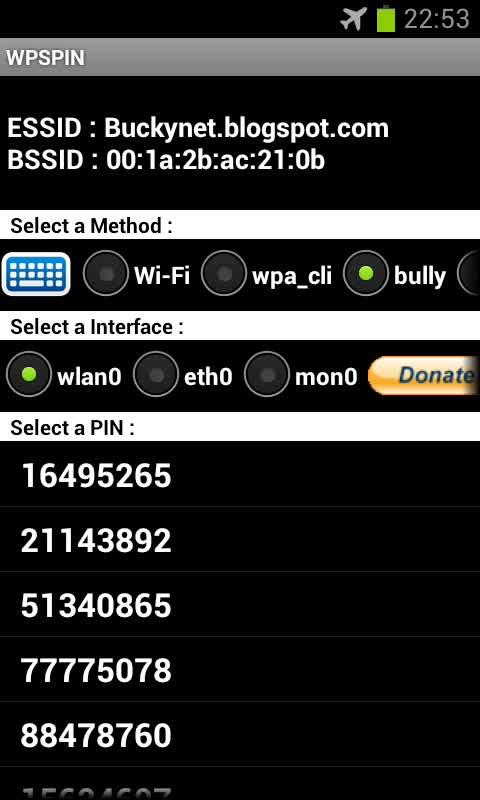

Otras herramientas de uso para hackear una red Wi-Fi, esta vez desde un dispositivo con Android, es WPSapp, esta herramienta es prácticamente un espejo de Dumpper pero para dispositivos con Android. Una vez instalada funciona de la misma manera que Dumpper, escanea las redes con WPS activo y usa una enorme biblioteca de claves predeterminadas para darnos los pines con más probabilidades de éxito, una vez obtenemos el PIN ya está hecho, tenemos acceso. Otra herramienta es, por ejemplo, WPSPIN que nos permitirá utilizar diccionario y también ataques por fuerza bruta.

Recomendaciones de seguridad respecto al WPS (Wi-Fi Protected Setup)

La solución a todo esto de las vulnerabilidades del WPS es mucho más sencilla de lo que estáis pensando, una recomendación que ya os habrán hecho más de una vez, desactivar el WPS desde el firmware del router, es muy sencillo y nos evitaremos problemas de posibles intrusiones. Os vamos a dar sencillos pasos para desactivar la función WPS de vuestros equipos para las actuales operadoras con un paso en común, en todos los routers entraremos a la interfaz por la dirección IP 192.168.1.1, independientemente de la compañía que nos preste servicio.

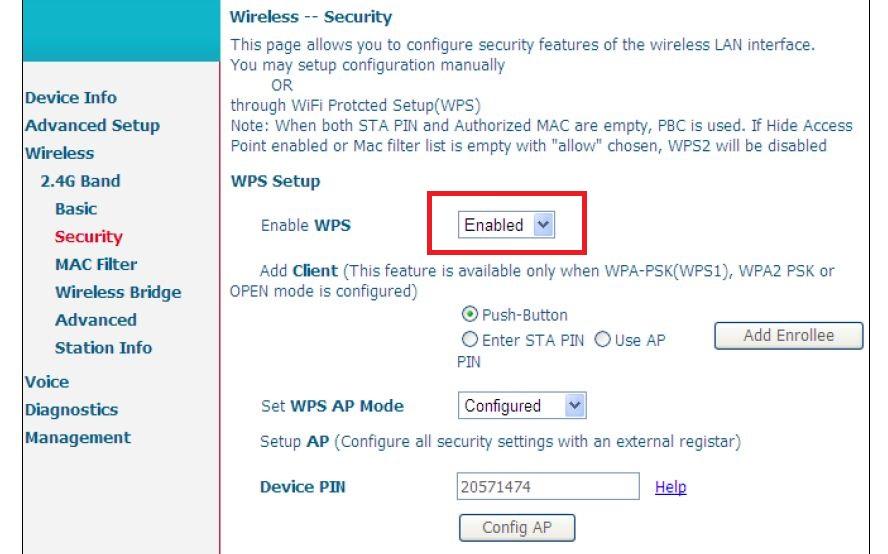

Para el HGU de Movistar tan solo tenéis que acceder a la configuración Wi-Fi y en el apartado seguridad cambiar el desplegable a «desactivado» y guardar los ajustes. Mediante su botón «configurar AP» podremos instaurar un nuevo código generado automáticamente por el diccionario de claves del propio router.

Para el Livebox Fibra y el Livebox Plus (comparten firmware y el proceso es idéntico) de Orange y de Jazztel, debéis clicar en la pestaña superior de Wi-Fi y bajando un poco llegaremos a la opción de “emparejado por WPS”, la desactivamos y le clicamos en guardar.

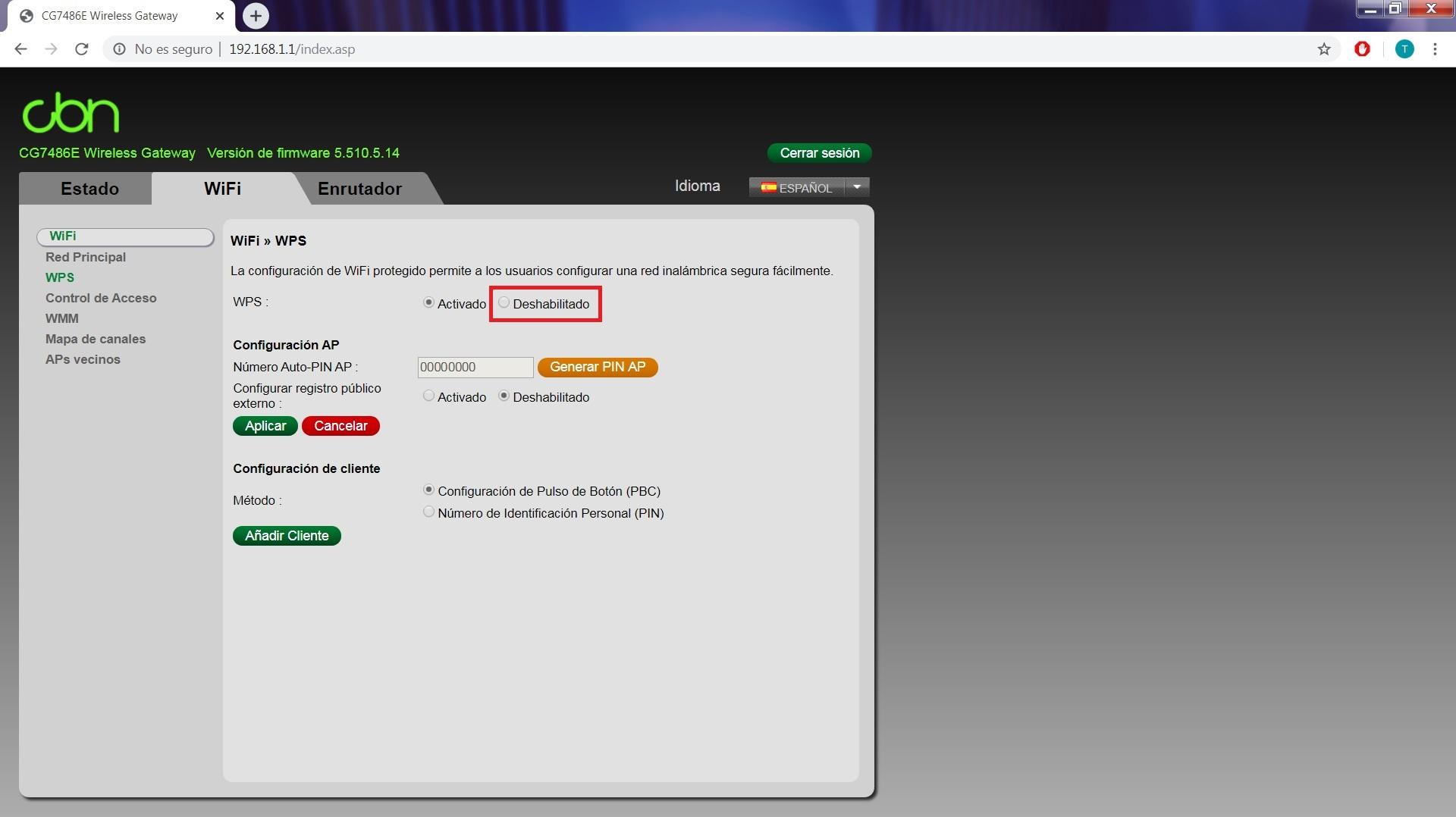

Para el Compal CG7486E de Vodafone, pestaña superior de Wi-Fi, apartado WPS y clicar en desactivado y aplicar para guardar cambios. Con su botón «Generar PIN AP» podremos generar un nuevo código PIN el cual se asignará desde el diccionario de claves del router. No obstante, es recomendable desactivarlo siempre.

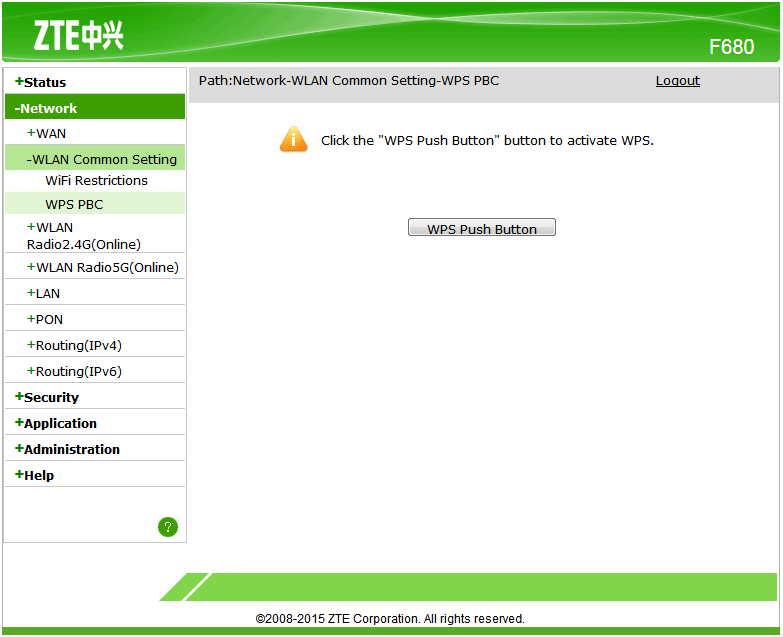

Y para el ZTE F680 de grupo MásMovil, tuvieron la idea de no poder poner PIN WPS, su autenticación por WPS solo se puede hacer mediante el botón físico del router o desde la interfaz en la pestaña WPS PBC. Por lo que, en este caso, no corremos un riesgo a no ser que pulsemos dicho botón nosotros.

En los routers más actuales de fabricantes como ASUS, AVM FRITZ!Box, D-Link, NETGEAR y otros, nos permitirá desactivar el WPS por PIN para siempre, y utilizar únicamente el método de PIN por botón para sincronizar dispositivos inalámbricos. También podremos desactivar por completo el WPS, no obstante, en el caso de los fabricantes de routers que permitan configurar una red Mesh con diferentes routers, es necesario que tengamos el WPS activado y funcionando para sincronizar los diferentes dispositivos, de lo contrario, no podremos añadir nuevos nodos para extender la red inalámbrica. No obstante, lo que podríamos hacer es configurar los nodos para la red Mesh vía WPS, y una vez que estén configurados, desactivar por completo el WPS porque ya estarán añadidos.

Desde RedesZone esperamos que este artículo os haya servido de ayuda, y ahora que sabéis todo sobre el WPS, podréis defenderos de cualquiera que quiera acceder a vuestra red vulnerando su seguridad, sabréis hacer un uso más inteligente de este método de conexión y en caso de recibir algún ataque, estaréis más preparados para solventar los problemas que éste pueda causar.

Ventajas y desventajas de WPS

Como hemos indicado antes, el WPS es un estándar utilizado con el objetivo de simplificar el proceso de configuración para establecer una red doméstica inalámbrica segura. Anteriormente, los usuarios debían configurar manualmente un nombre de red inalámbrica (SSID) y asignar una frase de contraseña como cifrado para proteger su red inalámbrica. Esto no se puede hacer sin conocimiento un poco más amplio en redes inalámbricas.

Ventajas

Sin duda alguna, WPS nos ha acompañado durante los primeros años en la evolución de las redes inalámbricas, esto se debe a que desde el inicio nos presentaba ventajas que no ofrecían otros estándares de conexión y, entre las principales, podríamos enumerar las siguientes:

- WPS configura automáticamente la red inalámbrica solo con pulsar un botón.

- No es necesario conocer el SSID ni la contraseña para conectarse a la red inalámbrica.

- Elimina la necesidad de ingresar una contraseña complicada.

- WPS introduce el Protocolo de autenticación extensible (EAP) en el cifrado WPA2 que permite la transmisión segura de información confidencial.

Desventajas

Aunque en un principio cuenta con ventajas muy buenas, hoy en día, WPS está siendo sustituido, y las principales razones son las desventajas que presenta dicho estándar entre las que podemos enumerar las siguientes:

- Los dispositivos sin certificación WPS no pueden aprovechar la seguridad mejorada proporcionada por WPS.

- Los dispositivos que no sean WPS requerirán que el usuario ingrese manualmente la frase de contraseña larga.

- WPS no admite la conexión «Ad Hoc» que permite que los dispositivos se comuniquen directamente entre sí. Todas las conexiones deben pasar por el AP.

- Inseguridad en el protocolo, lo que permite obtener la clave WPA a través del WPS.

El futuro de WPS: desaparición en favor de Wi-Fi Easy Connect

WPS dejará de usarse en la próxima generación de equipos inalámbricos a favor de Wi-Fi Easy Connect, de hecho, los últimos sistemas operativos ya están empezando a dejar de soportar este protocolo para la seguridad de sus usuarios. Este Wi-Fi Easy Connect proporciona un método simplificado para la conexión a redes inalámbricas, haciendo uso de códigos QR para escanear fácilmente con nuestro dispositivo móvil, además, un dispositivo compatible con Wi-Fi Easy Connect no necesitará ninguna interfaz gráfica de usuario, ideal para dispositivos IoT. Por último, este método utiliza criptografía de clave pública para asegurar la autenticación, y es compatible con WPA2 y WPA3.

Hoy en día el protocolo WPS (WiFi Protected Setup) ya no es compatible con el nuevo protocolo de seguridad WiFi WPA3, solamente es compatible con los protocolos WPA y WPA2, por tanto, es una muy buena señal de que próximamente el protocolo WPS va a desaparecer. Debemos tener en cuenta que este protocolo ha sido ampliamente utilizado en entornos domésticos para conectarnos de forma fácil y rápida a la red inalámbrica, sin embargo, debido a todos los problemas de seguridad asociados, no es recomendable usarlo, ni siquiera en su forma de «botón», porque en ese tiempo de 60 o 120 segundos, cualquier usuario podría conectarse a la red WiFi. De hecho, si alguien está haciendo uso de programas específicos para auditar la seguridad de WPS, podrían descifrar la clave WPA o WPA2 fácilmente sin necesidad de ir probando los PINES en el router, porque estaremos dejando la «puerta» abierta.