Siempre debemos tener en cuenta la importancia de mantener la seguridad en nuestros dispositivos. Son muchas las amenazas que de una u otra forma podrían comprometer el buen funcionamiento, servir como puerta de entrada a los piratas informáticos a una red, robo de contraseñas… Hay muchos tipos de software malicioso que puede afectarnos. Vamos a explicar cómo podemos saber si nuestro ordenador tiene virus. También daremos consejos interesantes para protegernos y no llegar nunca a la situación de tener que recuperar un equipo infectado.

Las variantes de malware que hay en la red son muy numerosas y pueden afectar a todo tipo de dispositivos, programas y sistemas. Los objetivos que tienen los ciberdelincuentes también son muy variados, aunque generalmente lo que provocan es el mal funcionamiento de los equipos y el robo de información.

Qué es un virus y cómo puede afectar a mi ordenador

Un virus informático es un programa diseñado para propagarse y causar daño en sistemas informáticos. Este tipo de malware puede afectar tu ordenador de diversas maneras. Algunos virus buscan dañar el sistema operativo, provocando malfuncionamientos y errores. Otros pueden destruir archivos, borrando o corrompiendo datos almacenados en el dispositivo.

El robo de información es otra amenaza común, donde ciertos virus están diseñados para extraer datos confidenciales como contraseñas o información bancaria. Además, los virus pueden ralentizar significativamente el rendimiento del sistema, consumiendo recursos y afectando la velocidad de ejecución de las aplicaciones.

Por otro lado, algunos virus permiten a los atacantes tomar control remoto de tu ordenador, lo que puede llevar a acciones maliciosas adicionales o convertir tu dispositivo en parte de una red de bots utilizada para realizar ataques coordinados. Además, muchos virus buscan propagarse a través de redes y dispositivos conectados, infectando otros equipos en la misma red o dispositivos externos conectados, como unidades USB.

La protección contra virus es importante. El uso de software antivirus actualizado y tener prácticas seguras, como no abrir correos electrónicos sospechosos ni descargar archivos de fuentes no fiables, son medidas importantes que debes tener en cuenta. Mantener el sistema operativo y las aplicaciones actualizadas con los últimos parches de seguridad también contribuye a fortalecer la defensa contra posibles infecciones y asegura un entorno informático más seguro.

Señales que indican que hay virus en el ordenador

En muchas ocasiones notamos que nuestro equipo tiene virus. Observamos que ha ocurrido algo extraño y sospechamos que hemos podido ser víctima de algún tipo de ataque, alguna estrategia que han llevado a cabo los ciberdelincuentes para tomar el control. ¿Cuáles son las principales señales que nos pueden ayudar a comprender que hay malware en un ordenador? Vamos a ver las principales.

- Mal funcionamiento y lentitud

Sin duda una pista fundamental es ver que el equipo va lento, que no funciona adecuadamente y tenemos problemas para trabajar. Cada uno es consciente del ordenador que tiene, de la capacidad con la que cuenta para que funcione mejor o peor. Por tanto, si de repente vemos que algo que antes hacíamos con facilidad y de forma rápida ahora lleva mucho más tiempo, podría tratarse de un problema de malware.

Pongamos por ejemplo que el arranque de Windows o el sistema operativo que utilicemos ahora es muy lento. O tal vez abrimos el navegador y notamos que tarda mucho en cargar, que se queda pillado constantemente, etc. Todo esto puede indicarnos que hay virus en el equipo.

- No responde a las órdenes dadas

También podría ocurrir que no responda adecuadamente a las órdenes que damos. Por ejemplo, que intentemos abrir un programa y no se abra, que eliminemos un archivo y no se borre, que abramos la configuración y automáticamente se cierre, etc.

Es una señal inequívoca de que algo va mal. Muy probablemente se deba a alguna de las muchas variedades de malware que podrían comprometer nuestros dispositivos. Necesitaríamos tomar medidas y reducir el riesgo.

- Aparecen programas que no hemos instalado

Por supuesto, otro punto a tener en cuenta es cuando aparecen programas que nosotros no hemos instalado. Pongamos que de repente vemos iconos en el escritorio de aplicaciones que no utilizamos, que no sabemos por qué y cuándo han llegado ahí.

A veces el software malicioso instala programas sin nuestro consentimiento. Podemos también ir al menú de aplicaciones y comprobar si hay algo agregado que no debería. Todo esto puede ayudarnos a saber si nuestro equipo está infectado.

Está claro que esta señal es uno de los indicadores más sencillos que nos dejan ver que hay un malware en el sistema de nuestro dispositivo. Y es que por nada del mundo se va a instalar una aplicación por sí sola si no lo hacemos de forma manual. Por lo que si te pasa, debes tener claro que hay un virus detrás de este inconveniente.

- Mala velocidad de Internet o cortes

Todo esto lo podemos ver reflejado a la hora de navegar por Internet. Podemos ver que la velocidad no es la adecuada, que hay cortes e inestabilidad. Podríamos tener intrusos en nuestro equipo que consuma recursos de la red. Por ejemplo, un troyano que sirva de puerta de entrada. Este tipo de problema es muy común, porque muchos virus tienen como objetivo robar datos, y cuando nos infecte se encargará de subir toda la información recopilada a los servidores del ciberdelincuente.

Si vemos en nuestro PC que se está consumiendo un gran ancho de banda sin saberlo, seguramente estés infectado por un virus, aunque es necesario diagnosticar si realmente es así, o tienes algún programa en segundo plano funcionando. Otro motivo por el que tienes mala velocidad de Internet podría ser por las actualizaciones de Windows, asegúrate de que no se está descargando las actualizaciones.

Y es que hay diferentes malwares que pueden hacer que la conexión a Internet de nuestro equipo sea peor que nunca. Por esto mismo, en el momento de experimentar este tipo de fallos hay que comprobar que no se trata de otro motivo, ya que el culpable puede ser un virus que ha infectado tu equipo.

- Se ha cambiado la configuración

¿Hemos notado que algo de nuestro equipo ha cambiado? Es común que los virus informáticos lleven a cabo ciertos cambios en la configuración. Podríamos notar que determinados parámetros han desaparecido o que el dispositivo no actúa como antes en determinadas circunstancias.

Si nuestro PC está infectado por un virus, es muy habitual que este virus cuente con permisos de administrador y cambie la configuración de nuestro equipo para que sea más fácil robarnos información.

- Se desconecta el antivirus

Este punto también es muy importante. Hay muchas amenazas de seguridad que lo primero que hacen una vez infectan un equipo es desconectar el antivirus. A fin de cuentas, de esta forma puede actuar sin ser detectado, puede llevar a cabo ciertos cambios. Incluso podría ocurrir que el antivirus se desinstale. Es muy importante que compruebes si tu antivirus está habilitado y funcionando correctamente.

En sistemas operativos Windows 10 o Windows 11, lo más habitual es utilizar el antivirus del propio sistema operativo, ya que nos ofrece una muy buena protección sin consumir muchos recursos. De esta forma, podemos comprobar fácilmente en «Configuración / Privacidad y seguridad» si Windows Defender está o no habilitado.

Qué tipos de virus nos podemos encontrar

En el panorama de la informática, nos podemos encontrar con muchos tipos de virus diferentes. Pero lo cierto es que estos se dividen en función de cuál sea el mal que hacen. Algunos de los más conocidos son:

- Virus de archivo: Su función es la de infectar los archivos en los sistemas. Una vez este es ejecutado, el virus se activa y en ese momento empieza a propagarse por los demás archivos del equipo.

- Virus de macro: Se llaman así porque están escritos en lenguajes de programación macro. De nuevo se propagan por los archivos como pueden ser Word, hojas de cálculo, entre otros. Y se propagan por todos los demás que están en nuestro sistema.

- Virus de boot: Se trata de virus que se encargan de infectar los sectores de arranque del disco duro, o en su defecto de la memoria USB que se activan cuando de inicia el sistema. Estos por lo general, nos impiden iniciar el sistema operativo. Siendo unos de los más complicados de vencer.

- Virus de enlace: Son virus que se propagan utilizando los enlaces de red. Cuando un sistema resulta infectado, y se conecta a la red, el virus procederá a propagarse por los demás equipos que se encuentran dentro de la misma red.

- Virus de polimorfismo: Son virus que tienen algunas capacidades especiales. Esto quiere decir que son capaces de mutar el código, para así poder evadir las detecciones de los programas como antivirus y firewalls. Siendo especialmente complicados si se trata de virus que están muy bien acabados.

- Virus de gusano: Estos se diferencian de los demás, en que siempre van a requerir una acción de los usuarios para poder propagarse. Los gusanos pueden propagarse por la red, y son capaces de replicarse en los demás sistemas hasta el punto de poder agotar los recursos del equipo o sistema.

- Virus de rescate: Es uno de los más conocidos. Su función es encriptar todos los datos del usuario, y así poder exigir un rescate para poder descifrarlos.

Hoy en día son muchas las amenazas que hay presentes. Muchos tipos de virus, troyanos, keyloggers… Algunos ataques están orientados en el robo de contraseñas, otros pueden afectar al funcionamiento del equipo y otros incluso permitir la entrada de atacantes y robar datos personales.

Qué es el Annoyware

Principalmente es al utilizar el navegador una de las fuentes más importantes de entrada de malware y posibles ataques. Esto puede ocurrir sin importar el tipo de dispositivo o sistema operativo que estemos utilizando. Uno de esos problemas que nos encontramos al usar el navegador es lo que se conoce como Annoyware. Ahora bien, ¿qué es este tipo de amenazas? Básicamente podemos decir que son ventanas emergentes que intentan que el usuario haga clic en algo que ofrecen y caiga en el anzuelo.

En este tipo de ventanas emergentes podrían mostrarnos un programa para descargar, una página web para visitar o cualquier otro servicio. Generalmente utilizan cebos como pruebas de programas o algo que atraiga la atención de los usuarios. Algo en lo que crean que si hacen clic, si descargan un software o acceden a una página, van a obtener algún beneficio. El problema es que, como podemos imaginar, esto en realidad es un intento de ataque. Buscan colar software malicioso en el sistema de la víctima con el objetivo de robar información, contraseñas o infectar el equipo con alguna variedad de malware.

Al Annoyware también se le conoce como Nagware. Este tipo de anuncios flotantes que nos aparecen al navegar pueden ser muy peligrosos para nuestra privacidad y seguridad. Podríamos estar en serios problemas si accedemos a ellos e instalamos software que previamente ha sido creado de forma maliciosa para atacar a aquellos desprevenidos. Podemos decir que se trata de un malware, un tipo de amenazas, que incomoda a los usuarios. De ahí su nombre en inglés. Puede llegar a ser un incordio cuando accedemos a una página que ha sido infectada previamente y ahora muestra a los visitantes este tipo de ventanas emergentes.

Qué es el adware

El adware es una de las muchas amenazas de seguridad que podemos encontrarnos en la red. Se trata de un software que es capaz de inundarnos con publicidad. Suele estar presente en los navegadores, pero también podría afectar al sistema operativo, ya sea en un equipo de escritorio o en un dispositivo móvil. Es muy habitual que al entrar en una página web nos aparezcan barras de búsqueda adicionales, mensajes emergentes que afecten al buen funcionamiento y ralenticen la conexión. Podemos decir que es un software no deseado, que a veces hemos instalado sin saber realmente de qué se trata y en otras ocasiones se ha agregado por culpa de otro tipo de malware que hay en el equipo.

¿Es peligroso el adware? Aquí hay que indicar que podría ser peligroso para nuestra seguridad, mientras que en otras ocasiones podría no presentar más que una simple molestia. Esto es así ya que a veces simplemente tiene como misión inundar nuestro navegador con mensajes emergentes y publicidad. Realmente eso no va a afectar nuestra seguridad, ni va a colar virus.

En cambio, en otras ocasiones un pirata informático podría hacer uso del adware precisamente para colar malware. Podría enviarnos publicidad a través del navegador con la esperanza de que hagamos clic en ella y descarguemos algún tipo de software malicioso. Ahora vamos a ver algunos consejos muy importantes para protegernos y evitar ser víctimas de este problema. Muchas de estas recomendaciones son comunes para protegernos también de otras amenazas similares que puedan comprometer nuestros equipos.

- Tener el equipo protegido: uno de los primeros pasos que debemos dar es tener el equipo correctamente protegido. Eso significa contar con un buen antivirus, así como otras herramientas de seguridad que podamos instalar en el sistema y también en el navegador, donde es frecuente toparnos con el adware. Pero tener el equipo protegido no es simplemente instalar un antivirus. También podemos contar con otros programas como por ejemplo un firewall. Pero, además, es importante tener en cuenta que debemos instalar los últimos parches y actualizaciones de seguridad que haya disponibles. Solo así corregiremos posibles vulnerabilidades que pueda haber y que podrían ser la puerta de entrada para los piratas informáticos.

- Instalar únicamente software seguro: otra cuestión a tener en cuenta es la de instalar únicamente software seguro. Debemos siempre descargar desde fuentes legítimas, tiendas oficiales, y no comprometer nuestros equipos. Es precisamente al instalar programas o complementos que no sean fiables una de las entradas más comunes de malware. A veces podemos encontrarnos con la posibilidad de instalar un programa de terceros, que cuente con funciones interesantes y que puedan venir muy bien para nuestro día a día. Sin embargo, no sabemos realmente si podría ser una estafa, si podría contener malware y comprometer nuestros equipos. De ahí que nuestra recomendación siempre sea optar por fuentes fiables.

- Proteger el navegador: el navegador es el lugar donde es más común toparnos con el adware. Puede aparecer al instalar una extensión insegura, por ejemplo. Por tanto, debemos cuidar en todo momento la seguridad del navegador. Es esencial que esté protegido, que cuente con complementos seguros y no instalar nada que pueda ser un peligro. Aquí es importante destacar el uso de las extensiones. Tenemos un gran abanico de posibilidades a nuestra disposición, pero ni mucho menos todas son seguras. Debemos instalar únicamente aquellas que realmente vamos a necesitar, que realmente puedan servirnos. No es buena idea tener tantos complementos funcionando, ya que además de ser un peligro para la seguridad podría afectar también al rendimiento del propio navegador.

- Revisar periódicamente que el equipo no tiene malware: igualmente importante es el hecho de revisar frecuentemente la seguridad del sistema y comprobar que no hay ningún tipo de malware. Para ello podemos hacer uso del antivirus y realizar un análisis completo para ver si hay alguna amenaza. Son muchas las opciones que tenemos disponibles para todo tipo de sistemas operativos.

Después de ver cómo evitar el adware en el sistema, es posible que muchos lectores se hayan topado con el problema de que sus equipos ya estén infectados. Por ello vamos a dar algunas recomendaciones interesantes para eliminarlo.

- Limpiar el navegador: uno de los primeros pasos que podemos dar es el de limpiar el navegador. Hemos indicado que es uno de los programas más afectados por el adware. Muchas veces llega a través de una extensión maliciosa que hemos instalado, por ejemplo. Por tanto, debemos ver que no haya ningún complemento que esté causando problemas. Es esencial que mantengamos el navegador correctamente seguro, limpio, sin software adicional que pueda suponer un problema.

- Realizar un análisis en el sistema: también podemos escanear el sistema en busca de amenazas. Tal vez ha entrado a través de algún software malicioso. Gracias a contar con un antivirus podremos realizar un análisis y detectar este tipo de amenazas y poder eliminarlas rápidamente, antes de que pueda afectar aún más a la seguridad.

- Reinstalar el navegador: en caso de que los dos primeros pasos no hayan surtido efecto, tendríamos que reinstalar el navegador. Eso sí, antes de volver a instalarlo hay que asegurarse de que lo hemos desinstalado por completo y hemos borrado todos los archivos.

- Desinstalar programas que puedan causar problemas: ¿Hemos instalado recientemente algún programa? Tal vez estén causando problemas. Tal vez el hecho de haber instalado algún tipo de software haya podido ser el causante de que tengamos adware en el equipo. Por tanto, deberíamos desinstalar ese programa.

Tal y como podéis ver, el adware se puede evitar con una serie de consejos básicos.

Virus ligados al hardware

Muchas veces aparecen preguntas sobre si es posible que un virus se quede ligado al hardware. Y la respuesta es que sí y que no. Los virus no dejan de ser archivos o programas maliciosos, que tratan de infiltrarse en los sistemas operativos para dañar, robar o controlar el equipo. Estos por lo general se propagan y afectan al software en lugar de al hardware. Pero no quita de que un disco duro pueda contener virus. Ante todo, en ese caso estamos ante software, ya que no afecta al hardware propiamente dicho. Pero el hardware si se puede ver afectado a consecuencia de un virus.

Los virus pueden causar daños en el hardware de los equipos, ya que hay malware específicamente diseñado para al hardware. Esto se hace con sobrecargas de componentes, como puede ser la CPU o la memoria RAM. En cambio, son muy poco comunes, ya que requieren que la programación para crearlos sea muy específica, junto con objetivos muy concretos. A lo cual se suman las diferencias que hay hoy en día de un hardware a otro. Por lo cual lo dificulta más. Los virus informáticos son en última instancia, programas que no pueden residir en el hardware de forma permanente. Si el sistema está afectado por un virus, se soluciona simplemente eliminando el virus. Con la dificultad que eso puede conllevar. O en un último caso, dejando el sistema limpio y hacer una instalación completamente de cero.

Por otro lado, los virus si pueden afectar al firmware. Y en ese caso podría incluso persistir después de formatear o realizar una reinstalación del sistema operativo. En todo caso, estas infecciones son extremadamente raras. Esto es porque requieren una combinación de vulnerabilidades de seguridad muy específicas. Por lo cual, si vemos que algún componente está generando picos de uso de forma innecesaria, o genera demasiada temperatura, es recomendable realizar un escaneo al equipo para ver si algo está afectando al funcionamiento de esos componentes.

Malware que afecta al funcionamiento del ratón

Muchos tipos de virus, de software malicioso en definitiva, pueden comprometer el buen funcionamiento de los dispositivos. Pueden ralentizar nuestro ordenador o móvil, hacer que el teclado no responda, que la tarjeta de sonido o red no funcione bien y, también, afectar al funcionamiento del ratón. Esto es algo que puede ocurrir a los usuarios de Windows especialmente. Hay diferentes variedades de virus que podrían volver loco el puntero del ratón y hacer que no podamos controlarlo con normalidad. Es cierto que en los últimos años esto no es algo tan habitual como antes, sí podemos toparnos con este problema.

Generalmente detrás del malware que controla el ratón se encuentra un troyano. Los piratas informáticos buscan la manera de colar este tipo de amenazas en nuestro equipo y posteriormente tomar el control del cursor y poder hacer clics donde quieran. También podríamos encontrarnos con un virus que no tenga como objetivo controlar el movimiento, sino que simplemente afecte a los drivers del ratón y provoque que no podamos utilizarlo. Esto también podría afectar al teclado.

Si hemos llegado hasta aquí es porque nuestro equipo posiblemente esté afectado y de alguna manera el ratón no funciona correctamente. Notamos que no tenemos control total sobre el puntero, que no responde a nuestras órdenes o cualquier otro fallo. Vamos a ver cuáles son los posibles síntomas más comunes y que nos alertan de que alguna variedad de malware puede controlar el ratón.

- El puntero del ratón se mueve solo: Uno de esos síntomas más evidentes es cuando el puntero del ratón se mueve solo. Tenemos el ordenador encendido y de repente comprobamos que está realizando una serie de movimientos que nosotros no hemos hecho. También puede hacer clic en determinadas carpetas, abrir archivos… En definitiva, puede ser esta una señal de que está siendo controlado por un tercero.

- Movimiento lento: También podría ocurrir que los movimientos son lentos, entrecortados y notamos dificultad para usarlo con normalidad. Puede ser una causa de que algún malware está afectando a los drivers del dispositivo y provoca un mal funcionamiento. Por ejemplo si vamos a cerrar una ventana y vemos que al arrastrar tarda mucho en reaccionar y muestra fallos.

- Ha desaparecido el puntero: Otra señal muy común es ver que ha desaparecido el puntero. Realmente pueden estar usando el ratón, aunque visiblemente no lo veamos. El malware puede ocultarlo y de esta forma evitar que la víctima pueda volver a tomar el control rápidamente o descubrir lo que realmente está pasando.

- Lo conectamos y no se enciende: Cuando un virus de este tipo afecta a los drivers de un dispositivo puede hacer que no funcione. Esto lo podemos ver si conectamos el ratón y comprobamos que no se mueve, que simplemente es como si no lo hubiéramos enchufado. No podemos usarlo, no podemos hacer que se mueva o lleve a cabo sus funciones con normalidad. Una clara muestra de que el equipo no lo reconoce.

Qué es el Scareware y cómo actúa

Los piratas informáticos suelen perfeccionar constantemente sus ataques para saltarse las medidas de seguridad y ganarse también la confianza de las víctimas. Utilizan diferentes estrategias para llegar a los equipos que pretenden infectar, así como software encargado de recopilar información, robar contraseñas o simplemente hacer que el sistema no vaya bien.

El Scareware es una amenaza de seguridad, un software malicioso, que tiene como misión engañar a los usuarios. Se basa en la ingeniería social, en hacer ver que existe un problema donde realmente no lo hay. La víctima tiene miedo de que su equipo vaya a funcionar mal o que sus datos sean robados y termina por confiar en lo que, en última instancia, termina siendo el real problema.

Una táctica muy común es hacer creer a la víctima que su equipo se ha infectado por un virus y que debe instalar algo para solucionarlo. Esta supuesta amenaza en realidad es falsa, ya que simplemente lo utilizan como anzuelo para que el usuario termine por descargar un supuesto software para eliminarla. El problema es que, como podemos imaginar, ese software es realmente lo que se convierte en una amenaza y es, en definitiva, el malware.

Los ciberdelincuentes pueden utilizar diferentes medios para distribuir el Scareware, aunque uno de los más populares es el correo electrónico. A través de mensajes basura pueden solicitar a la víctima que descargue algún programa o que incluso paguen por un servicio con el objetivo de que su equipo funcione bien, que no tenga virus, etc. Utilizan, como vemos, el miedo e incertidumbre para lograr sus objetivos.

Hemos visto que en líneas generales el Scareware lo que hace es asustar a la víctima. Busca el miedo para poder ganarse así la confianza y que instale algún programa, por ejemplo. Sin embargo puede actuar de diferentes formas para lograr el objetivo final. Puede solicitar diferentes acciones al usuario que va a caer en la trampa.

- Hacer clic en una ventana emergente al navegar: Una de las estrategias más utilizadas en el Scareware es la de solicitar que hagamos clic en una ventana emergente que nos aparece al navegar por Internet. Nos indican que tenemos algún problema en el equipo, que debemos actualizar algo, etc. El problema es que, al hacer clic en esa ventana, accedemos a un sitio controlado por los atacantes. Podemos caer en la trampa y entrar en sitios que pueden robar nuestra información y contraseñas.

- Solicitan desinstalar el antivirus: También pueden solicitar que desinstalemos o paremos el antivirus. Normalmente ofrecen un programa alternativo con el que poder eliminar esa supuesta amenaza que tiene nuestro sistema. Así se garantizan que, una vez hemos parado los programas de seguridad, podemos descargar ese archivo malicioso que nos ofrecen como una solución.

- Descarga de software para limpiar el equipo: Siguiendo el hilo anterior, también suelen ofrecer la descarga de software con el que podemos limpiar el equipo. Es normal que nos alerten (por ejemplo a través de un correo electrónico o anuncio en el navegador) de que nuestro equipo tiene virus y necesitamos instalar algo. En realidad nuestro sistema no está infectado y es justamente al descargar ese supuesto antivirus o software de seguridad cuando va a colarse un malware que ponga en riesgo nuestra seguridad y privacidad.

- Pedir información: Otro uso del Scareware es asustar mediante correo electrónico, por ejemplo, a fin de obtener información personal de la víctima. Pueden indicar que hay algún tipo de problema que debe resolverse cuanto antes y que requieren de ciertos datos de los usuarios. En realidad esto podría suponer la suplantación de identidad. Es un método que incluso podrían utilizar para incluirnos en campañas de Spam o vender esos datos a terceros.

- Complementos falsos: Este punto es muy habitual cuando instalamos software. En ocasiones pueden alertar de supuestos errores y nos invitan a instalar algún complemento para mejorar la usabilidad. En realidad se trata de algo peligroso, algo que podría dañar seriamente nuestra seguridad.

Tal y como habéis visto, el scareware es otra amenaza a tener muy en cuenta y que no nos infectemos.

Métodos para colar un malware en nuestro PC

Los ciberdelincuentes constantemente perfeccionan sus técnicas para atacar a los usuarios. Buscan siempre la manera de romper alguna vulnerabilidad, de colar malware, de poner en riesgo los equipos. Cuando hablamos de métodos para que entren en nuestro ordenador, pueden utilizar diferentes para conseguir su objetivo. Vamos a ver los principales.

- Troyanos

Sin duda uno de los métodos más utilizados para poder controlar un equipo de forma ilegítima, para poder acceder a un ordenador, es mediante un troyano. Existen muchos tipos diferentes, pero básicamente podemos decir que es un malware que permite el control remoto desde otro dispositivo.

Pueden colar troyanos que crean a su vez una puerta trasera en el equipo. El antivirus no lo detecta y el pirata informático tendría acceso total. Podría controlar las funciones del sistema, cambiar la configuración, colar incluso otras variedades de malware, etc.

- Vulnerabilidades en el escritorio remoto

Hoy en día es muy común el uso del escritorio remoto. Muy útil para trabajar sin necesidad de estar físicamente en un lugar. Windows y otros sistemas operativos cuentan con una gran cantidad de opciones. Algunas de ellas vienen integradas, mientras que también podemos hacer uso de programas externos.

Sin embargo, en muchas ocasiones puede haber vulnerabilidades. Podemos estar usando programas sin parchear, sin actualizar correctamente. Esto podría ser aprovechado por los piratas informáticos y llevar a cabo sus ataques. Podrían acceder a nuestro ordenador a través de este tipo de fallos.

- Descarga de programas maliciosos

Otro método muy utilizado es mediante programas que descargamos de Internet y que no son seguros. Pueden colar cualquier variedad de malware que permita a un pirata informático acceder al ordenador. Por ejemplo, podrían colar troyanos, como vimos anteriormente, pero también otras variedades que pueden comprometernos. Este es un motivo muy común de que nuestros equipos se infecten. El software que descargamos puede haber sido modificado de forma maliciosa y contener cualquier variedad de malware que nos afecte.

Dentro de este método hay que habalr de las apps no oficiales. Si recurres a bando de aplicaciones para evitar pagar por diferentes programas, es más que probable que puedas caer en la trampa de un pirata informático. Por esto mismo debes tener especial cuidado con las herramientas que decides descargar e instalar en tu equipo.

- No tener los sistemas actualizados

Sin duda una de las cuestiones más importantes, uno de los problemas en los que más se basan los atacantes es cuando un usuario no tiene los sistemas actualizados correctamente. Son muchas las ocasiones en las que surgen fallos de seguridad, vulnerabilidades en los equipos, y eso puede ser explotado para entrar en el sistema.

Son los propios desarrolladores quienes lanzan parches y actualizaciones para corregir esas vulnerabilidades. Es muy importante que siempre tengamos instaladas las versiones más actuales y evitar así problemas. Es una de las barreras que podemos utilizar para prevenir la entrada de intrusos en nuestros sistemas.

Y ya no solo el sistema operativo en sí de tu equipo, sino también las diferentes herramientas que vas utilizando diariamente. Básicamente, porque los piratas informáticos pueden aprovechar sus vulnerabilidades para colar algún malware en tu equipo mediante algún software en particular.

- Tener cifrado básico o contraseñas débiles

Por supuesto pueden basarse en contraseñas débiles y cifrados inadecuados. Esto es algo que puede ocurrir con nuestra red inalámbrica, por ejemplo. También en cualquier cuenta o sistema que estemos utilizando.

Es muy importante siempre contar con contraseñas que sean fuertes y complejas. Deben contener letras (mayúsculas y minúsculas), números y otros símbolos especiales. Todo ello de forma aleatoria, tener una longitud adecuada y además no usarla en ningún otro lugar. Es sin duda una de las cuestiones más importantes.

- Compartir información sensible

Pero también pueden basarse en errores que hemos cometido en Internet. Un ejemplo es compartir información sensible que no debemos. Tal vez hemos publicado en una página web o foro y hemos dejado nuestro e-mail. Podrían posteriormente enviarnos un correo con un archivo adjunto que al descargarlo sirva de puerta de entrada a nuestro equipo.

Es vital que siempre mantengamos a salvo nuestra información personal. No debemos mostrar más que lo necesario y nunca hacer uso de herramientas que no sean seguras. Cualquier dato que hagamos público puede ser utilizado por cualquiera en nuestra contra.

- No usar la verificación en dos pasos

Otro error importante por parte de los usuarios es no usar la verificación de dos pasos cuando esté disponible. Esto podría evitar la entrada de intrusos a nuestros sistemas y cuentas. Como sabemos es una barrera extra de seguridad, un segundo paso que deben completar si quieren entrar en nuestra cuenta incluso teniendo la contraseña.

Cada vez son más los servicios que cuentan con esta opción. Siempre que sea posible debemos activar la verificación en dos pasos. De lo contrario podrían acceder a nuestros sistemas si logran romper la clave de acceso.

Amenazas que pueden llegar a través de una memoria USB

Son muchas las amenazas que nos podemos encontrar a la hora de navegar por Internet. Muchos tipos de virus y malware que ponen en riesgo el buen funcionamiento de los sistemas. Es cierto que también tenemos muchas herramientas que nos ayudan a protegernos y mejorar la seguridad, pero también los ciberdelincuentes perfeccionan sus técnicas para saltarse esas medidas de seguridad. Las memorias USB son uno de los objetivos principales de los delincuentes, y es que este tipo de dispositivos son uno de los principales vectores de infección.

Una de las amenazas más frecuentes que nos puede llegar a través de una simple memoria USB son los keyloggers. Como sabemos son un tipo de malware diseñado para robar contraseñas y datos personales. Básicamente su función es la de recopilar las pulsaciones de teclas que ponemos en nuestro equipo.

A través de una memoria USB podrían introducir un keylogger en nuestro dispositivo. Esto es algo que afecta directamente a nuestra seguridad y privacidad. es un tipo de amenaza que ha crecido en los últimos años tanto en equipos de escritorio como en dispositivos móviles.

- Troyanos: también es común la entrada de troyanos a través de los pendrives. Como sabemos un troyano es capaz de recopilar información de los usuarios, modificar aspectos claves del sistema y, en definitiva, poner en riesgo el buen funcionamiento de los equipos. La entrada de troyanos puede ocurrir por medios muy diversos. Por ejemplo, a la hora de descargar software de Internet, abrir un archivo malicioso del correo electrónico o, como hemos visto, mediante una memoria USB.

- Programar tareas: en muchas ocasiones las amenazas llegan en forma de tareas programadas en nuestro sistema. Podríamos poner en riesgo los archivos del equipo, la información almacenada y los programas instalados. Se trata de archivos maliciosos que tienen como único fin modificar el registro del sistema o llevar a cabo diferentes tareas maliciosas que comprometan nuestros equipos. Podrían, por ejemplo, programar el borrado de información.

- Recopilar información del sistema: es una realidad que hoy en día nuestros datos e información tienen un gran valor en la red. Podrían utilizarlos para campañas de marketing, venderlos a terceros o enviarnos publicidad orientada. Muchas plataformas buscan la manera de recopilar información relacionada con el uso que damos a Internet, lugares donde nos movemos, los gustos que tenemos, etc. A través de una memoria USB podrían utilizar herramientas diseñadas para recopilar todo tipo de información de nuestros equipos. De esta forma podrían enviar posteriormente amenazas diseñadas específicamente para nosotros.

- Secuestradores de navegador: una amenaza más que puede llegar a través de un pendrive son los secuestradores de navegador. En este caso estamos ante un problema que afecta a nuestro navegador y que pone en riesgo la seguridad. Podríamos ser redirigidos a páginas controladas por los atacantes.

¿Cómo evitar infectarnos a través de un pendrive? Sigue los siguientes consejos:

- Usa herramientas de seguridad. De esta forma podremos hacer frente a las muchas variedades de malware que están presentes en la red. Un buen antivirus es esencial para prevenir la entrada de software malicioso en el sistema.

- Mantén los equipos actualizados. Esto hay que aplicarlo tanto al propio sistema operativo como también a las diferentes aplicaciones que tenemos instaladas. A veces surgen vulnerabilidades que son aprovechadas por los piratas informáticos para llevar a cabo sus ataques. Gracias a tener los equipos actualizados podremos prevenir este tipo de ataques.

- Usa sistemas operativos alternativos para probar una memoria USB. En caso de duda sobre si esa memoria está infectada o no, siempre podremos utilizar un sistema operativo que no corra peligro. Por ejemplo, hacer uso de Linux antes de poner la memoria en nuestro equipo Windows.

Tal y como podéis ver, las memorias USB o pendrive también son uno de los objetivos de los virus y los delincuentes.

Sitios web comprometidos

Una de las vías de entrada es a través de páginas web que han sido comprometidas. Los piratas informáticos pueden modificar sitios legítimos o crear otros para llevar a cabo sus objetivos. De esta forma logran colar software malicioso que puede infectar el equipo de la víctima al navegar por ese sitio.

Generalmente llegamos a estas páginas a través de links de terceros y nos aparecen ventanas emergentes que al hacer clic nos descargan un archivo malicioso en nuestro equipo. Ha habido variedades de adware que podían controlar el movimiento del ratón. También podría ocurrir que esas páginas hayan sido creadas específicamente para atacar, pero que simulen ser un sitio legítimo, oficial, para no llamar la atención de la víctima.

Archivos por correo electrónico y descarga de software

El correo electrónico también es una fuente importante de entrada de virus y amenazas. A través de un simple archivo adjunto malicioso podemos poner en riesgo nuestro equipo y afectar a la privacidad. Los ciberdelincuentes utilizan este método por ser muy sencillo de llevar a cabo y constantemente perfeccionan las técnicas que usan para saltarse los filtros de seguridad y llegar al destino.

Por supuesto la descarga de software también puede ser un problema. Podemos bajar un programa de Internet que haya sido modificado de forma maliciosa y que pueda afectar al ratón y otros dispositivos. Especialmente puede ocurrir con programas crackeados, los que bajamos desde sitios dudosos y que pueden aparentar ser legítimos pero para nada lo son.

Ataques que afectan a tu navegador

Los piratas informáticos pueden utilizar métodos de ataques muy diversos para robar datos o comprometer el buen funcionamiento de los sistemas. Esto también aplica al propio navegador y otras aplicaciones que se conectan a la red. Es importante conocer qué tipos de ataques pueden afectarnos al navegar y de esta forma poder tomar medidas para estar protegidos.

Extensiones falsas

El primer tipo de ataque que pueden utilizar para poner en riesgo el navegador es algo que utilizamos muy frecuentemente: las extensiones. Los complementos para Chrome o Firefox son muy útiles y hay muchos. Por ejemplo sirven para organizar pestañas, gestores de descargas, administradores de claves, etc.

El problema es que los piratas informáticos pueden utilizar extensiones falsas para que la víctima las instale y robar sus datos. Normalmente estos complementos suelen estar en sitios inseguros, enlaces que nos llegan por Internet, etc. Simulan ser legítimas, pero en realidad han sido diseñadas solo para estafar.

A través de una extensión falsa podrían recopilar el historial de navegación, las contraseñas y datos personales. Incluso podrían ganar acceso al navegador para instalar otros complementos también maliciosos.

Secuestro de sesión

Otro tipo de amenazas que pueden afectar al navegador es el secuestro de sesión. Cuando iniciamos sesión en algún servicio online, como puede ser una red social, un foro o cualquier cosa, se asigna un ID único de sesión. Esto hace que el dispositivo que usemos, como puede ser un ordenador, continuamente intercambie esa identificación para validar la sesión.

El problema llega cuando ese ID de autenticación no está cifrado correctamente. Eso puede hacer que sea interceptado por un atacante. Podría secuestrar la sesión y actuar como si realmente fueran el usuario legítimo. Podrían realizar compras y pagos, bloquear una cuenta, robar información confidencial, etc.

Especialmente el navegador puede ser vulnerable a este tipo de ataques cuando estás conectado a una red Wi-Fi insegura. Por ejemplo en un aeropuerto o centro comercial, donde no sabes realmente quién puede estar en esa red.

Inyección SQL

Un tipo de ataque que también afecta a la hora de navegar es la inyección SQL. Lo que hace un atacante en este caso es enviar comandos SQL a un servidor web e intentar acceder a esos datos almacenados, modificarlos o robarlos. Podrían llegar a corromper un formulario web o las cookies y manipularlos para que inyecten código malicioso en el navegador.

Esto va a provocar que la víctima, al entrar en una página web, sufra un ataque cibernético al ejecutarse código malicioso. A partir de ahí podrían robar información personal, detalles de pagos, claves, etc. No obstante, en este caso va a afectar al sitio web que visitamos o al servidor al que intentamos entrar desde el navegador.

Ataques MitM o MitB

En este caso estamos ante un tipo de ataque que se interpone entre la víctima y un servidor al que intenta acceder. Es lo que se conoce como ataques Man in the Middle o, más específico para el navegador, ataques Man in the Browser. Estos últimos se encargan de interceptar el tráfico del navegador.

Lo que van a hacer es capturar el tráfico que enviamos y recibimos al entrar en una página web, iniciar sesión, etc. Pueden llegar a modificar ese tráfico, robar información, contraseñas… Además, podría alterar lo que recibimos al entrar en un sitio web. Por ejemplo podría llegar a derivarnos a una página web falsa que simula ser legítima.

Explotar vulnerabilidades del navegador

Por supuesto, un atacante podría explotar una vulnerabilidad en un navegador. Podría llegar a robar contraseñas o ver el historial de navegación si se aprovecha de algún fallo conocido, ya sea en el propio navegador o en alguna extensión que tengamos instalada y que pueda tener alguna vulnerabilidad.

Esto es un clásico, ya que son muchos los ataques cibernéticos que afectan a todo tipo de dispositivos y que se aprovechan de esta circunstancia. Básicamente buscan un fallo de seguridad que aparezca para poder explotarlo y lograr su objetivo.

Consejos para mantener la seguridad en el navegador

Después de explicar los principales tipos de ataques que pueden afectar a tu navegador a la hora de entrar en páginas web o iniciar sesión en plataformas, vamos a dar algunos consejos de seguridad. El objetivo es proteger al máximo tus datos personales y no correr ningún tipo de peligro.

- Tener siempre el navegador actualizado: Algo fundamental es tener siempre el navegador actualizado correctamente. De esta forma podrás corregir vulnerabilidades y evitar algunos de los ataques que hemos explicado. Pueden aparecer fallos que permitan la entrada de intrusos y darles la oportunidad de robar información personal. Por tanto, siempre hay que tener las últimas versiones instaladas. En el caso de Google Chrome hay que ir al menú de arriba a la derecha, pinchar en Ayuda y darle a Información de Google Chrome. Automáticamente mostrará qué versión tienes instalada y, en caso de que hubiera alguna más reciente, comenzará automáticamente la instalación.

- Usar programas de seguridad: Por supuesto, para mantener la seguridad y evitar ataques en el navegador siempre debemos tener aplicaciones de seguridad instaladas. Es importante contar con un buen antivirus, como puede ser el propio Windows Defender o cualquier alternativa como Avast o Bitdenfeder. Hay muchas opciones, tanto gratuitas como de pago, pero debes instalar siempre una de garantías. Pero más allá de usar un antivirus, también puedes contar con otros programas de seguridad como puede ser un firewall o incluso extensiones para el navegador. Hay algunos complementos específicos para mantener la seguridad y evitar ataques, como WOT o HTTPS Everywhere, que ayudan a mantener la privacidad.

- Instalar complementos de forma segura: Si vas a instalar alguna extensión, incluso alguna de seguridad como hemos mostrado, es fundamental que las instales de forma segura. Siempre debes acudir a la tienda oficial del navegador, ya sea de Chrome, Firefox o el que utilices. Debes evitar instalar complementos desde fuentes que no son seguras. Un atacante podría crear una extensión falsa o modificar alguna legítima para poder robar datos. Pueden colarlas en Internet y usarlas como cebos para que la víctima las descargue y realmente esté agregando software malicioso que va a poner en peligro su seguridad y privacidad al navegar.

- Sentido común al visitar páginas web: Por supuesto, algo imprescindible es el sentido común. De hecho, podemos decir que la mayoría de ataques van a necesitar que cometamos algún error. Por ejemplo hacer clic en un enlace malicioso, descargar un archivo que en realidad es malware, instalar un complemento falso para el navegador, etc. Lo que debes hacer es mantener siempre una navegación segura, entrar en sitios que sean fiables y tener cuidado a la hora de descargar archivos o instalar cualquier cosa. Esto evitará muchos tipos de ataques en el navegador que puedan poner en riesgo tus dato y también el buen funcionamiento.

- Evitar redes inseguras: Algunos ataques como Man in the Browser pueden aparecer cuando nos conectamos a redes Wi-Fi inseguras. Por ello, es imprescindible evitar las que pueden ser un peligro. Por ejemplo hablamos de redes Wi-Fi en espacios públicos, como podrían ser un aeropuerto o un centro comercial. En caso de que tengas que conectarte en un sitio que no sea fiable, siempre puedes hacer uso de un programa VPN. Lo que hace este tipo de aplicación es cifrar la conexión y permitir que los datos personales estén protegidos a la hora de navegar por la red. Puedes usar opciones como NordVPN o ExpressVPN, que funcionan muy bien.

En definitiva, como has podido ver son muchos los ataques que pueden afectar a un navegador y poner en riesgo tus datos cuando entras en Internet. Es importante que tomes medidas de precaución en todo momento y protejas tus datos personales en la red. Puedes utilizar los consejos que hemos mostrado para mejorar la seguridad.

Otras técnicas

Algunas técnicas también pueden servir para llevar a cabo otros ataques muy variados, por lo que siempre debemos mantener la seguridad.

- Robo de contraseñas: sin duda uno de los métodos más usados para colarse en un ordenador es a través del robo de contraseñas. Por ejemplo, podrían acceder a una aplicación de escritorio remoto si conocieran nuestras credenciales. Esto les permitiría actuar como si fueran los usuarios legítimos. Un problema importante que hay que evitar.

- Infectar el equipo con un troyano: también es muy común que utilicen un troyano. Esto podría generar una puerta trasera a través de la cual acceder a un equipo sin que la víctima sea consciente de ello. Podrían tener el control total de ese dispositivo y robar datos personales, información y, en definitiva, comprometer la seguridad.

- Vulnerabilidades en el sistema: por supuesto las vulnerabilidades que hay en los sistemas también pueden ser aprovechadas. En muchos casos aparecen fallos sin corregir que pueden ser descubiertos por los piratas informáticos y así llevar a cabo sus ataques. Algunas variedades de malware precisamente pueden penetrar en un sistema a través de estos errores que detectan.

- A través de una red Wi-Fi insegura: hoy en día es muy común tener Internet en casi cualquier lugar. Son muchas las redes Wi-Fi disponibles que podemos encontrar en centros comerciales, aeropuertos, estaciones y casi cualquier espacio público. Sin embargo, esto también puede ser utilizado por un pirata informático para acceder a los dispositivos conectados y robar información.

Tal y como podéis ver, hay diferentes formas para colarnos un malware o virus en nuestro ordenador. Por esto mismo, siempre hay que prestar especial atención para que los piratas informáticos no consigan su objetivo de infectar con algún virus tu equipo.

Cómo evitar que entren virus

Hemos visto algunas de las principales señales que pueden indicarnos que nuestro equipo tiene malware. Algunos motivos que nos harían pensar que hay algún virus afectando al buen funcionamiento. Ahora vamos a dar algunas recomendaciones importantes para mantener protegido el sistema y evitar que los ciberdelincuentes puedan colar algún tipo de software malicioso.

- Mantener siempre los sistemas actualizados

Algo imprescindible es tener siempre los equipos correctamente actualizados. En muchas ocasiones pueden surgir vulnerabilidades. Esos fallos de seguridad afectan a todo tipo de equipos, al sistema operativo o a programas que tenemos instalados. Pueden ser aprovechados por los piratas informáticos para llevar a cabo sus ataques. De ahí que siempre debamos contar con todos los parches y actualizaciones que haya disponibles.

Un aspecto muy importante en sistemas Windows, es que es posible que no nos salten las actualizaciones automáticamente, por ello, es recomendable irnos a la sección de «Configuración / Windows Update» y forzar una comprobación manual de si tenemos nuevas actualizaciones.

- Instalar antivirus y firewall

También va a ser fundamental tener un buen antivirus, así como otras herramientas de seguridad como podría ser un firewall. Esto va a ayudar a mantener alejados a los cibercriminales que intenten infectar los equipos con virus.

Hay que tener en cuenta que podemos contar con un amplio abanico de posibilidades. Tenemos antivirus tanto gratuitos como de pago y además disponibles para todo tipo de sistemas operativos. Simplemente debemos elegir el que se adapta mejor a nuestras circunstancias. Por tanto, hay que buscar la alternativa más confiable, que sirva tanto para ofrecer la máxima seguridad en tiempo real como para analizar y eliminar posibles malwares de tu dispositivo.

- Antimalware

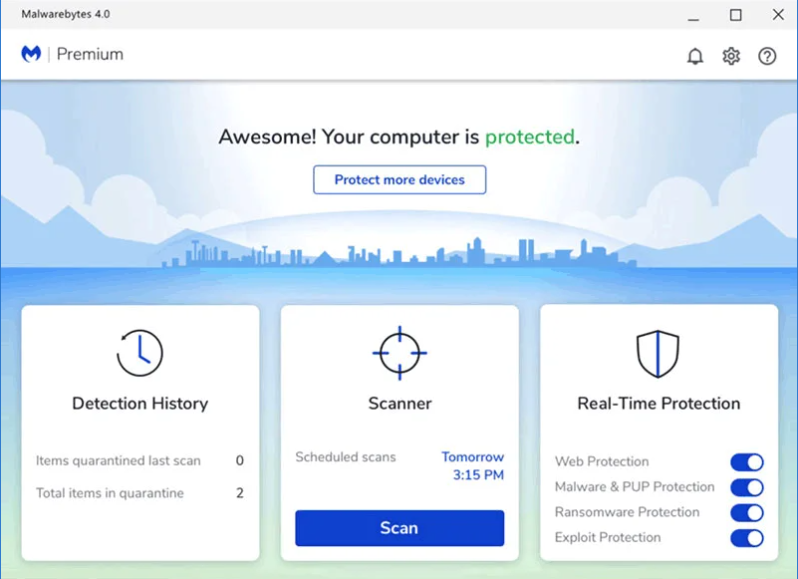

Además de los antivirus, existen programas que se encargan de examinar nuestro equipo de manera más profunda en búsqueda de cualquier malware o software mal intencionado que pueda estar afectando el correcto funcionamiento de nuestro equipo.

Uno de ellos es Malwarebytes, que se encarga precisamente de cazar aquellos “entes” que muchas veces los antivirus convencionales no pueden detectar. Hoy en día, con este software puedes protegerte contra el temido ransomware, que, si no lo has escuchado, es un malware que se adueña de tus archivos, bloquea tu equipo y normalmente el hacker que lo utiliza tiende a pedir como rescate una suma de dinero a cambio de liberar esa información. Además, consume ciertamente pocos recursos del equipo al momento de realizar análisis, pudiendo incluso seguir jugando o viendo una película mientras este corre en segundo plano.

Otro aspecto bastante positivo es su interfaz de usuario bastante simplificada, que nos permite también personalizar nuestra protección a nuestro gusto y nos permite elegir qué funcionalidades deseamos activar o desactivar, además de poder cambiar dicha configuración en el momento que lo deseemos.

Tiene una versión gratuita que limpiara nuestro equipo si ya está infectado por algún tipo de virus o malware, pero solo quedará protegido posteriormente por un periodo de 14 días, posteriormente, si deseamos seguir utilizándolo, deberemos pasarnos a la versión Premium que cuenta con tres opciones, la más básica, de 3.33€/mes que solo nos permitiría proteger un dispositivo, la de rango medio de 6.67€/mes que nos permite proteger hasta 5 dispositivos diferentes y la llamada Premium + privacy, que nos permite también la protección a 5 dispositivos, pero además nos incluyen una VPN y todo ello por 7.08€/mes.

Como se observa en la siguiente captura, las funcionalidades se separan entre la versión gratis y las “solo Premium” de las que podremos disfrutar durante 14 días.

Estos precios y características son a nivel de usuario, ya que a nivel de empresa cuentan también con un parque de protección tanto a nivel de antivirus y anti malware para usuarios finales en estaciones de trabajo, como a nivel de protección de servidores y sistemas automatizados de respuestas contra amenazas.

- Descargar solo de fuentes fiables

La manera en la que instalamos programas también puede reducir el riesgo de que haya virus. Siempre debemos optar por fuentes que sean oficiales. Hay que evitar instalar software desde sitios de terceros, donde no sabemos realmente quién puede estar detrás y de qué manera podría afectarnos.

Es muy extraño que descargando contenido de fuentes fiables, nuestro antivirus detecte esas descargas como maliciosas. Las compañías que ofrecen estos servicios, tienen sus propias medidas de seguridad que hacen que su contenido no tenga problemas. Por lo cual lo podemos descargar de forma segura. Lo cual a su vez no nos dice con total fiabilidad que no habrá problemas. Pero es un buen primer paso. En todo caso, si algo ocurre es probable que podamos incluso acudir al soporte de la propia compañía que nos ha facilitado ese contenido.

Algunas de las opciones más peligrosas, son por ejemplo la descarga de videos de YouTube o música. Esto casi siempre requiere páginas o programas de terceros, donde es imposible estar seguro de que no nos va a entrar algún contenido malicioso. Por lo cual, son cosas que hoy en día no es recomendable hacer. También tenemos los generadores de claves o archivos DLL. Estos se utilizan en gran parte cuando se quiere crackear algún software de pago. Pero son programas que pueden llegar a ser muy peligrosos, tanto si solo generan una clave como sí tienen que sustituir algún archivo en nuestro equipo para que el programa funcione.

- Revisar que todo está en orden

En este caso lo que vamos a hacer es revisar que todo está bien. Hay que analizar los programas instalados, las extensiones del navegador, comprobar que no tenemos archivos peligrosos, etc. Todo esto va a ayudar a evitar el riesgo de sufrir ataques de seguridad.

Realizar análisis de seguridad con los antivirus, es una práctica muy recomendada. En muchos casos esto es algo que podemos configurar de forma automática, pero no está de más hacer alguna revisión manual. Si bien hoy en día los antivirus cuentan con análisis en tiempo real, estos pueden llegar a fallar en algún momento. O que como usuarios le digamos al antivirus que un archivo no es malicioso cuando este así lo detecta. Todo eso puede ser muy peligroso, debido al gran número de amenazas que pueden llegar a nuestros equipos.

- Cifra correctamente tus cuentas

Lo primero y más importante es evitar intrusos en nuestras cuentas. Hablamos de redes sociales, correo electrónico, dispositivos… Siempre debemos cifrar correctamente nuestras cuentas y registros. De esta forma crearemos una primera barrera para evitar la entrada de intrusos que puedan hacerse con nuestros datos o información.

Para ello es vital tener una buena contraseña, que contenga letras (mayúsculas y minúsculas), números y otros caracteres. También, siempre que sea posible, debemos activar la autenticación en dos pasos. De esta forma, aunque alguien lograra nuestra contraseña no podría acceder sin ese segundo paso.

Estoy hay que aplicarlo también a los propios dispositivos. Es importante que no puedan acceder a información confidencial en caso de tener acceso físico o remoto a un equipo. Podemos utilizar herramienta de cifrado o crear copias de seguridad en dispositivos seguros.

- Cuidado con las redes a las que accedes

Por supuesto hay que tener mucho ojo con las redes inalámbricas a las que accedemos. Es cierto que en los tiempos que corren prácticamente en cualquier lugar vamos a encontrar una red Wi-Fi abierta o gratuita. La cuestión es que no todas ellas son seguras. En ocasiones podemos toparnos con una red que ha sido creada de forma maliciosa para robar datos.

En caso de acceder a redes inalámbricas abiertas o públicas necesitamos tener cuidado. Hay que evitar entrar en sitios sensibles, compartir información personal o introducir contraseñas. No sabemos si esos datos que estamos poniendo van a ser filtrados.

Pero además, al entrar en una red inalámbrica pública en muchas ocasiones nos piden aceptar unos términos y poner datos personales. Puede que nos pidan el número de teléfono, correo electrónico, etc. Cuidado con los datos que ponemos en este tipo de redes.

- Evita las brechas de seguridad

También hay que tener cuidado con la propia seguridad del equipo. Aquí básicamente recomendamos contar siempre con software de seguridad. Es una buena idea para prevenir la entrada de amenazas que pongan en riesgo nuestros sistemas y también nuestra propia privacidad. Un buen antivirus puede detectar malware.

Pero además de ello también hay que tener actualizados los equipos. A veces surgen vulnerabilidades que pueden ser utilizadas por los piratas informáticos para delinquir. Necesitamos tener instalados los últimos parches y actualizaciones de seguridad.

- Controlar dónde alojamos los datos

Hay que cuidar dónde guardamos nuestros datos. Hablamos tanto de alojamiento físico como en la nube. Sin embargo, es en este último, el almacenamiento en la nube, lo que puede representar un peligro si no tomamos las precauciones necesarias.

Podemos utilizar muchas plataformas que nos permiten alojar nuestros archivos, datos e información en la red. Es muy útil porque podemos tenerlo disponible desde cualquier lugar y cualquier dispositivo.

El problema es que en ocasiones podemos toparnos con servicios que no cuidan bien nuestros datos. Puede que no estén cifrados correctamente, que tengan brechas de seguridad o que simplemente estén accesibles de manera pública a cualquiera. Por tanto, hay que controlar siempre dónde almacenamos nuestros datos e información.

- Utilizar contraseñas fuertes y complejas

Por supuesto algo fundamental es el uso de contraseñas que sean fuertes y complejas. ¿Tenemos una clave que pueda protegernos y hacer que nuestros inicios de sesión estén seguros? Hay que tener en cuenta diferentes factores.

Lo primero es que esa contraseña debe ser compleja. Esto significa que lo ideal es que contenga letras (mayúsculas y minúsculas), números y otros símbolos especiales. Todo ello además debería de ir de forma aleatoria y tener una longitud determinada. Es importante que cuente con estos parámetros.

Además, esa clave tiene que ser única. Sería un error utilizar una misma contraseña en varios servicios al mismo tiempo. En caso de que cometamos ese error estaríamos poniendo en riesgo los inicios de sesión. Se podría producir lo que se conoce como efecto dominó.

- Activar la autenticación en dos pasos

Como alternativa a la contraseña debemos activar la autenticación en dos pasos siempre que sea posible. Sin duda es algo que puede mejorar la seguridad a la hora de iniciar sesión. Como sabemos esto evitaría que un posible intruso consiguiera nuestra clave de acceso y pudiera entrar, ya que necesitaría un segundo paso.

Ese segundo paso puede ser por ejemplo recibir un código por SMS. De esta forma nos garantizamos una barrera extra para proteger nuestros inicios de sesión y, en definitiva, evitar problemas que pongan en riesgo nuestra privacidad.

- Acceder directamente a la web o aplicación

Esto es muy importante. Esto puede evitar que seamos víctimas de ataques Phishing. Nunca debemos iniciar sesión a través de links que hemos recibido por e-mail o redes sociales, así como enlaces en sitios de terceros. En este caso podríamos acabar en sitios modificados de forma maliciosa con el objetivo de robar nuestros datos.

Es vital que cuando vayamos a iniciar sesión lo hagamos directamente desde la web o la aplicación legítima. Esto nos evitará problemas que puedan afectar a nuestra seguridad.

- Sentido común

Por otra parte, otro punto más que queremos mencionar es el sentido común. Es esencial no cometer errores. Debemos evitar descargar archivos adjuntos del correo electrónico y que puedan ser peligrosos, no instalar software desde sitios no seguros o no usar contraseñas fuertes que impidan la entrada de intrusos. Esto nos ayudará a no ser víctimas del software malicioso. Haciendo del sentido común, la primera línea de defensa contra lo malo que puede tener Internet.

Por tanto, siguiendo estos consejos podemos evitar que nuestro ordenador tenga virus. Es muy importante de cara a preservar la seguridad, a reducir el riesgo de que haya malware que de una u otra forma afecte al buen funcionamiento. Todo esto va a hacer que la velocidad de uso, la conexión y las diferentes funciones vayan sin problemas.

Eliminar estos virus desde modo seguro de Windows

El modo seguro inicia Windows en un estado básico, utilizando un conjunto limitado de archivos y controladores. Si un problema no ocurre en el modo seguro, significa que la configuración predeterminada y los controladores básicos del dispositivo no están causando el problema. Observar Windows en modo seguro te permite reducir el origen de un problema y puede ayudarte a solucionar problemas en tu ordenador.

Hay dos versiones del modo seguro: Modo seguro y Modo seguro con funciones de red. El modo seguro con funciones de red agrega los controladores y servicios de red que necesitará para acceder a Internet y otras computadoras en su red.

Dependiendo de la versión de Windows que tengas, podrás iniciar el modo seguro de diferentes formas, por ejemplo en Windows 7, normalmente se inicia presionando la tecla F8 mientras el sistema se está iniciando, mientras que en Windows 10 puedes configurar su inicio desde el inicio, configuración, luego la opción recuperación y desde allí seleccionar la opción de inicio avanzado y el botón “reiniciar ahora”, una vez reiniciado selecciona Solucionar problemas > Opciones avanzadas > Configuración de inicio > Reiniciar y estarás allí.

Una vez iniciado el modo seguro, lo mejor que puedes hacer es utilizar un antivirus o un antimalware para escanear el equipo, como antivirus si no tienes uno de un tercero, te bastará escanearlo profundamente con el propio Windows Defender, pero si esta es tu opción, deberías también utilizar un antimalware.

Uno de los más eficientes es Malwarebytes que combina bien con la seguridad que emplea Windows para proporcionar una capa adicional de protección para tu equipo ya que su versión gratuita de nos permitirá realizar análisis manuales para detectar virus y otro malware entre otras cosas, ya que además de dicha detección, si lo dejamos instalado después del escaneo y posterior eliminación de amenazas, nos proveerá de una protección adicional para que podamos minimizar el riesgo a pasar de nuevo por el mal trago de perder el control de nuestro equipo, aunque la versión paga también agrega protección en tiempo real, pero si lo que estamos buscando es probar una aplicación para una sola ocasión y búsqueda de malware, la versión gratuita se adaptará perfectamente a lo que necesitamos.

Qué puede ocurrir al descargar software crackeado

Muchos usuarios optan por descargar programas crackeados o piratas de Internet. La realidad es que de una u otra forma podemos decir que están disponibles en la red. No es difícil encontrarnos con software popular en páginas de descargas. Ahora bien, esto también supone un problema de seguridad importante.

Hay que indicar que nuestros datos personales tienen un gran valor en Internet. Son objetivo de los piratas informáticos para lanzar ataques, poder incluirnos en campañas de Spam o incluso venderlos a terceros y lucrarse. Es por ello que en todo momento hay que mantener nuestros equipos a salvo, ya que indirectamente estaremos protegiendo nuestra información personal, nuestras cuentas y registros. Es necesario para evitar que puedan robar contraseñas y afectarnos.

Vamos a hablar de ello. Vamos a explicar realmente qué puede ocurrir si optamos por descargar software que ha sido pirateado o crackeado. Cómo podría esto afectar a nuestros dispositivos y, en definitiva, a nuestra seguridad y privacidad. Es una alternativa muy extendida en la red y en muchas ocasiones están ocultos como si fueran programas legítimos.

El programa podría no funcionar

Sin duda uno de los principales problemas a la hora de descargar software que ha sido crackeado es que directamente no funcione. Instalamos el programa, pero vemos que o bien ni siquiera abre o bien su funcionamiento deja mucho que desear y hay funciones y características que pueden no estar disponibles. Esto puede afectar en gran medida al rendimiento del programa, el cual con una versión oficial puede desbloquear más capacidades. Podemos poner el ejemplo de la suite de Adobe, la cual habilita algunas funciones cuando se adquiere la versión oficial, las cuales mejoran la experiencia del usuario y la eficiencia de los aplicativos.

Por tanto, podemos decir que el primer riesgo que podemos encontrarnos al instalar programas piratas es que no funcionen. Esto es algo que puede pasar en cualquier dispositivo o sistema operativo y hay que tenerlo en cuenta. Lo instalamos con la esperanza de poder trabajar con ese software o llevar a cabo ciertas tareas, pero posteriormente vemos que no funciona como debería. Puede ocurrir desde el momento de la instalación, pero también más adelante cuando necesitamos acceder a ciertas funciones o características.

Acabar infectados con malware

Por supuesto uno de los problemas más graves es acabar infectados con malware. Son muchas las causas por las cuales nuestros equipos pueden verse infectados, pero sin duda la descarga de software crackeado es una de las principales. Hay muchas variedades de amenazas, como virus, troyanos, keyloggers… Todos estos tipos pueden afectar a nuestra privacidad y seguridad de una u otra forma y también hacer que los sistemas no funcionen correctamente.

Debemos tener en cuenta el riesgo de instalar programas piratas y que podrían poner en problemas nuestros dispositivos y sistemas. De ahí que sea buena idea únicamente acceder a software legítimo, descargado desde fuentes oficiales. Una forma importante de reducir el riesgo de tener problemas y centrarnos únicamente en la función principal de esa aplicación.

Afectar a otros equipos en la red

Esto es algo que puede pasar un poco desapercibido en muchos casos, pero es una realidad. El hecho de instalar software crackeado en un equipo no solo afecta a ese dispositivo en concreto, sino que también podría perjudicar a otros que hay conectados en la misma red. Podría ser la puerta de entrada de piratas informáticos.

Básicamente significa que, si un equipo acaba infectado por malware al instalar un programa de este tipo, ese software malicioso podría propagarse a otros dispositivos en la red. Existen diferentes tipos de malware con esta capacidad y supone un problema importante. Cada vez tenemos más equipos conectados a Internet. Hablamos especialmente de lo que se conoce como el Internet de las Cosas, que son todos esos dispositivos con acceso a la red, como puede ser un ordenador, televisión o cualquier otro.

Instala software adicional

Podría ocurrir que ese programa que estamos instalando, aunque llegara a funcionar, instalase otro tipo de software adicional. Esta otra aplicación podría estar recopilando datos personales, contener adware o afectarnos de formas muy diferentes. Es por tanto otro de los riesgos de agregar software de este tipo en nuestros sistemas. Podría tratarse, por ejemplo, de una extensión que se agregue al navegador sin que nos demos cuenta de ello.

No tiene acceso a actualizaciones

También vinculado a la seguridad está el hecho de que el software crackeado no tiene acceso a actualizaciones. Significa que podemos estar utilizando un programa obsoleto, que cuenta con vulnerabilidades de seguridad que pueden ser utilizadas por piratas informáticos para desplegar sus ataques.

Normalmente los desarrolladores lanzan parches de seguridad para corregir esos problemas. La cuestión es que los programas crackeados no van a recibir esas actualizaciones. Esto va a afectarnos de cara al futuro, cuando haya que recibir mejoras, correcciones de errores, solucionar determinados aspectos que puedan venir bien, etc.

Sin soporte técnico

Algo similar ocurre con el soporte técnico. Esto especialmente puede afectar a empresas que estén utilizando herramientas pirateadas. Puede darse el caso de que necesiten acudir al soporte técnico por problemas que tengan con ese programa. Si no tienen un código de licencia válido no podrán recibir ayuda por parte del soporte técnico.

Cuando procedemos a contratar algún servicio o realizar la compra de alguna aplicación, esta no solo nos facilita el software en sí, si no que nos brinda otros servicios como es el soporte técnico.

Problemas legales

Por supuesto no hay que olvidarse de los problemas legales. Estamos hablando de descargar software pirateado. Podríamos tener problemas legales ya sea a título personal o a nivel de empresa.

Es otro de los riesgos de descargar programas crackeados. Debemos ser conscientes siempre de esta cuestión, sin importar si se trata de un sistema operativo o cualquier programa para móvil u ordenador.

¿Cómo puedo ver si alguien ha entrado en mi PC?

Evitar la entrada de intrusos en nuestro ordenador es algo fundamental. Sin embargo, podemos ser víctimas de muchos tipos de malware que de una u otra forma puede poner en riesgo nuestra seguridad. Hay algunas señales visibles que podemos ver rápidamente y que nos alertarían de que hay intrusos. También podemos tener en cuenta algunas funciones del propio sistema operativo para ver problemas.

Programas instalados desconocidos

Una de las señales más visibles que podemos encontrar es ver que hay programas instalados que no conocemos. Puede que haya intrusos que nos hayan instalado alguna aplicación de manera oculta para controlarnos o para recopilar información.

Esto puede ocurrir en ordenadores, pero también en dispositivos móviles. Puede que nos encontremos con un icono de una aplicación que no reconocemos.

Han aparecido archivos extraños

También puede ocurrir que aparezcan archivos extraños en nuestro equipo. Por ejemplo, documentos Word o Excel. Algunos de esos archivos pueden ser maliciosos y tener como objetivo recopilar información de las víctimas.

Pero no solo puede que aparezcan nuevos archivos, sino también podría darse el caso de que algunos archivos que ya teníamos aparezcan en otro lugar del equipo. Puede que otros terminen eliminados.

Mal funcionamiento y cambios de configuración

Sin duda es otra de las muestras de que algo va mal en nuestro equipo. Esto no significa que tengamos intrusos, pero sí es otra señal más que nos muestra que debemos tomar precauciones y averiguar cuál es el problema. Podría tratarse de intrusos que han logrado acceder a nuestro equipo y eso afecta al rendimiento del sistema.

Algo también visible es encontrar cambios en la configuración. Hablamos por ejemplo de opciones y características del sistema operativo, de cambiar las configuraciones de red o cualquier otro cambio que aparezca en el sistema.

Ejecutar Shell:Recent

Una opción interesante que tenemos en Windows 10 es poder ejecutar Shell:Recenet y ver los cambios más recientes en el sistema. Podremos ver si se han creado carpetas o archivos, si se han eliminado, etc.

Para ello tenemos que pulsar la combinación de teclas Windows+R y ejecutar Shell:Recent. Nos llevará a una ventana donde nos muestran los últimos cambios con su fecha. Si vemos algo que no cuadra podría indicarnos que hay intrusos en ese equipo.

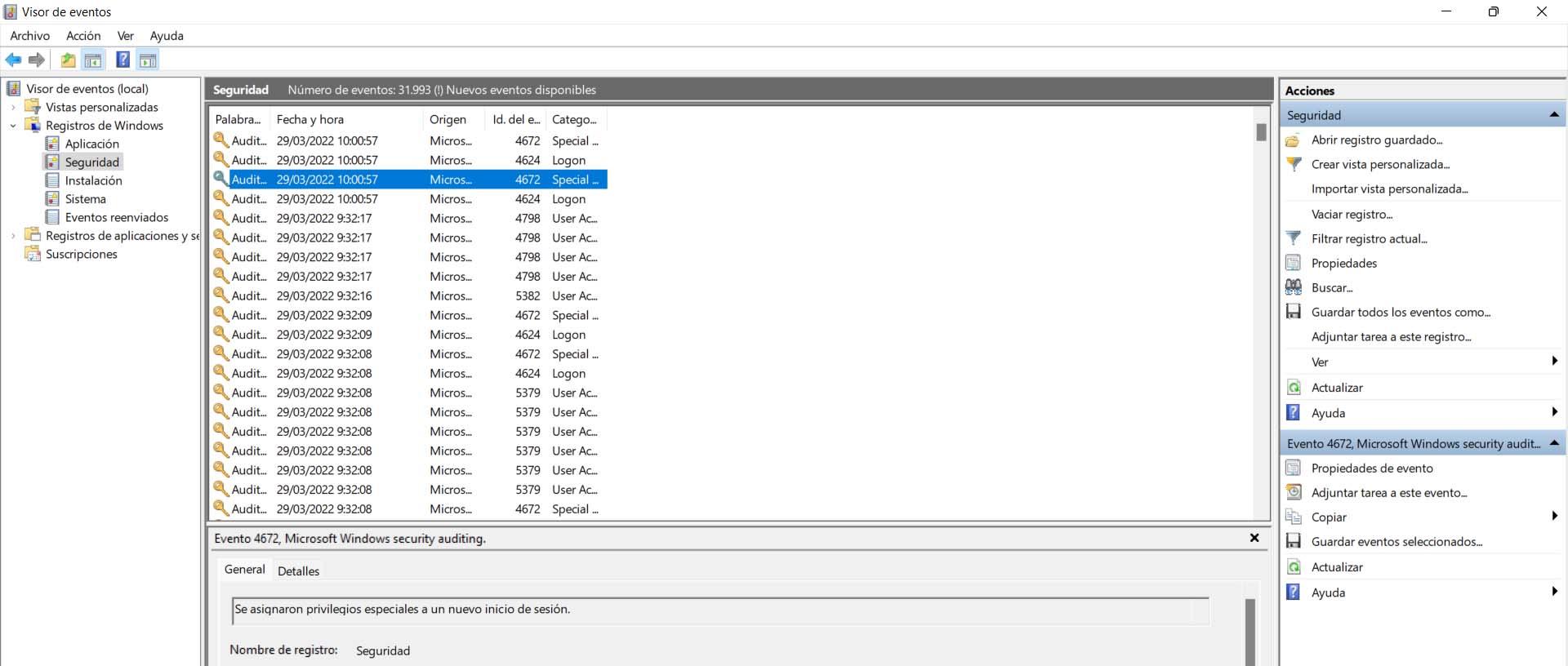

Verificarlo todo en el visor de eventos

Si tienes intrusos en tu ordenador, eso significa que tendrán acceso a todo lo que tengamos guardado. Es muy importante comprobar a menudo si tenemos algún virus que permita a un ciberdelincuente acceder a nuestro ordenador, porque nuestros documentos, contraseñas almacenadas en el navegador, programas y mucho más estará en peligro. Por este motivo, es fundamental detectar si tenemos intrusos, a continuación, os indicamos todo lo que debes mirar:

- Actividad reciente en Windows: lo primero que puedes hacer es ver la actividad reciente en tu sistema operativo, es muy sencillo salvo que no esté habilitada esta funcionalidad. Simplemente tenemos que pinchar en «Inicio» y pinchar en «Recomendaciones«. Aquí aparecerán los últimos archivos que se han abierto en el equipo. Si hay un documento que no hemos abierto nosotros, es posible que haya algún intruso en nuestro PC o alguien haya tenido acceso al sistema.

- Visor de eventos: también podemos ver la actividad que hemos tenido en Windows a través del visor de eventos, por ejemplo, podemos ver los inicios de sesión, si hemos encendido o apagado el ordenador etc. Para entrar en el visor de eventos, simplemente tenemos que pulsar las teclas Windows+R y ejecutar el programa «eventvwr.msc«. Una vez abierto, tienes que pinchar en la sección de «Registro de Windows» y también en «Seguridad» para ver todos los menús y encontrar posibles anomalías.

- Historial de navegación: algo muy importante que deberías mirar es el historial de navegación web, tanto si utilizas Chrome o Firefox, así como el nuevo navegador Edge. Aquí podrás ver todo el historial de navegación y comprobar si alguien ha entrado a tu equipo. No obstante, esto debes tener en cuenta que se puede borrar fácilmente, e incluso entrar en modo incógnito para no dejar demasiado rastro.

- Programas instalados: es muy importante revisar todos y cada uno de los programas instalados en nuestro PC, si hemos tenido algún tipo de intrusión lo más normal es que instalen programas adicionales para controlar todo lo que hacemos. Para asegurarnos de que no tenemos nada instalado de más, debemos irnos a «Inicio / Configuración / Aplicaciones» y vas a «Aplicaciones instaladas«. Ahí te saldrán todos los programas que hay instalados en Windows.

- Archivos: una señal más que puede indicar que alguien ha entrado en tu PC, es si han aparecido archivos extraños. Por ejemplo, si han aparecido carpetas nuevas, documentos en el escritorio, algunos archivos en la carpeta de descargas etc. Deberías empezar a sospechar que algo raro ocurre.

Por supuesto, todo esto no es una señal 100% exacta de que alguien haya entrado en tu PC, porque los mejores intrusos son los que no dejarán ningún tipo de rastro de su intrusión.

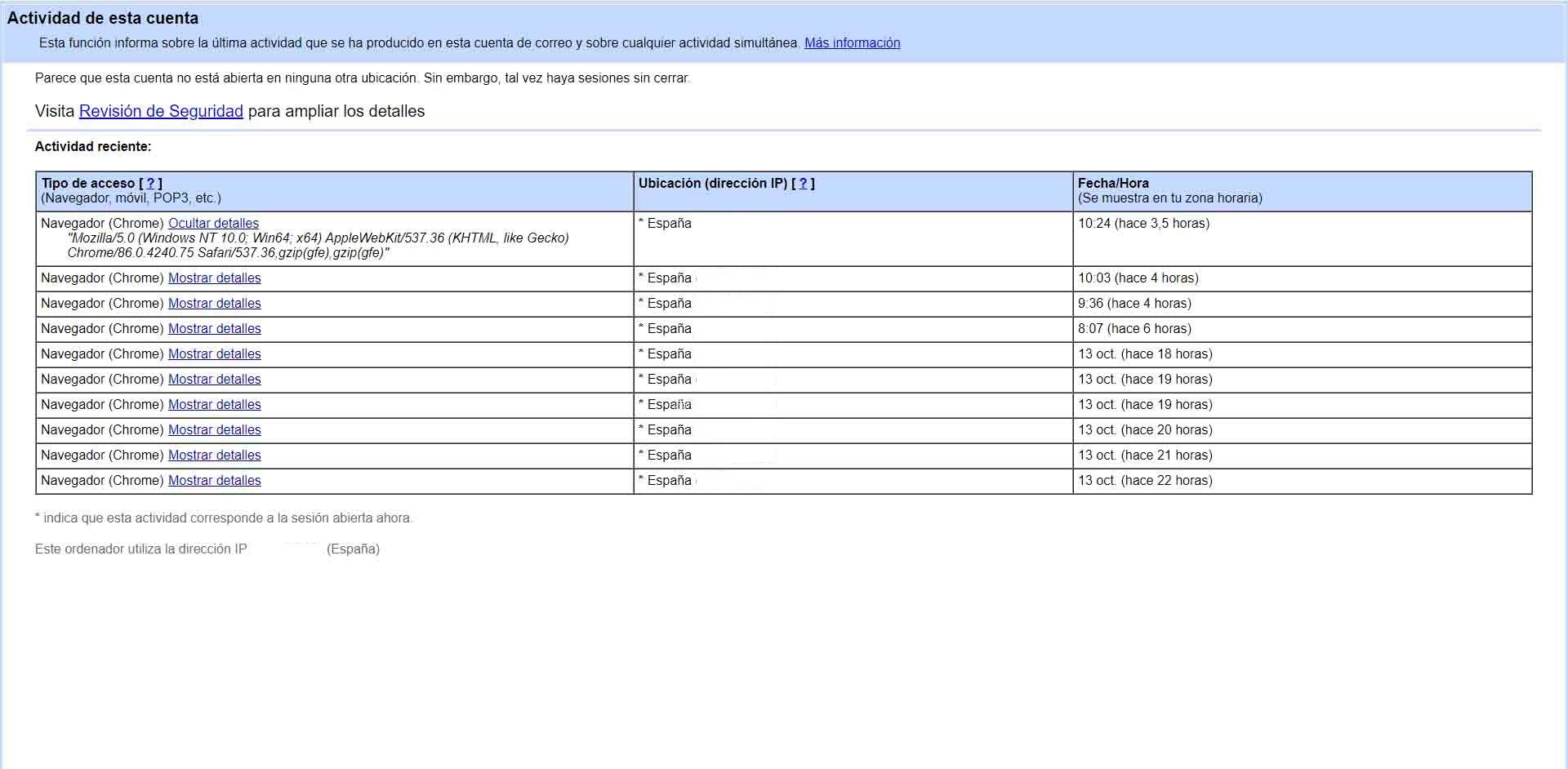

Cómo detectar intrusos en nuestra cuenta de Gmail o de Outlook

En primer lugar, vamos a empezar a explicar cómo saber si ha habido intrusos en nuestra cuenta de Gmail. Para ello tenemos que iniciar sesión con nuestros datos. Hay varias pistas que nos indican si ha podido haber intrusos o no. Una de ellas es muy rápida y sencilla, ya que simplemente hay que ir a la parte de abajo a la derecha y allí nos indicarán la última actividad de la cuenta. ¿Vemos algo raro que no cuadre? Es un indicativo que nos muestra si ha podido haber intrusos.

Si pinchamos en Detalles nos abrirá una nueva ventana con más datos. Nos aparece la fecha y hora de los últimos inicios de sesión, desde qué navegador y qué dirección IP. Pero, además, si pinchamos en Mostrar detalles en cualquiera de los inicios de sesión que nos aparece nos mostrará el sistema operativo utilizado.

En caso de que encontremos algo extraño podría significar que hay intrusos. Debemos actuar lo antes posible para cambiar la contraseña de acceso.

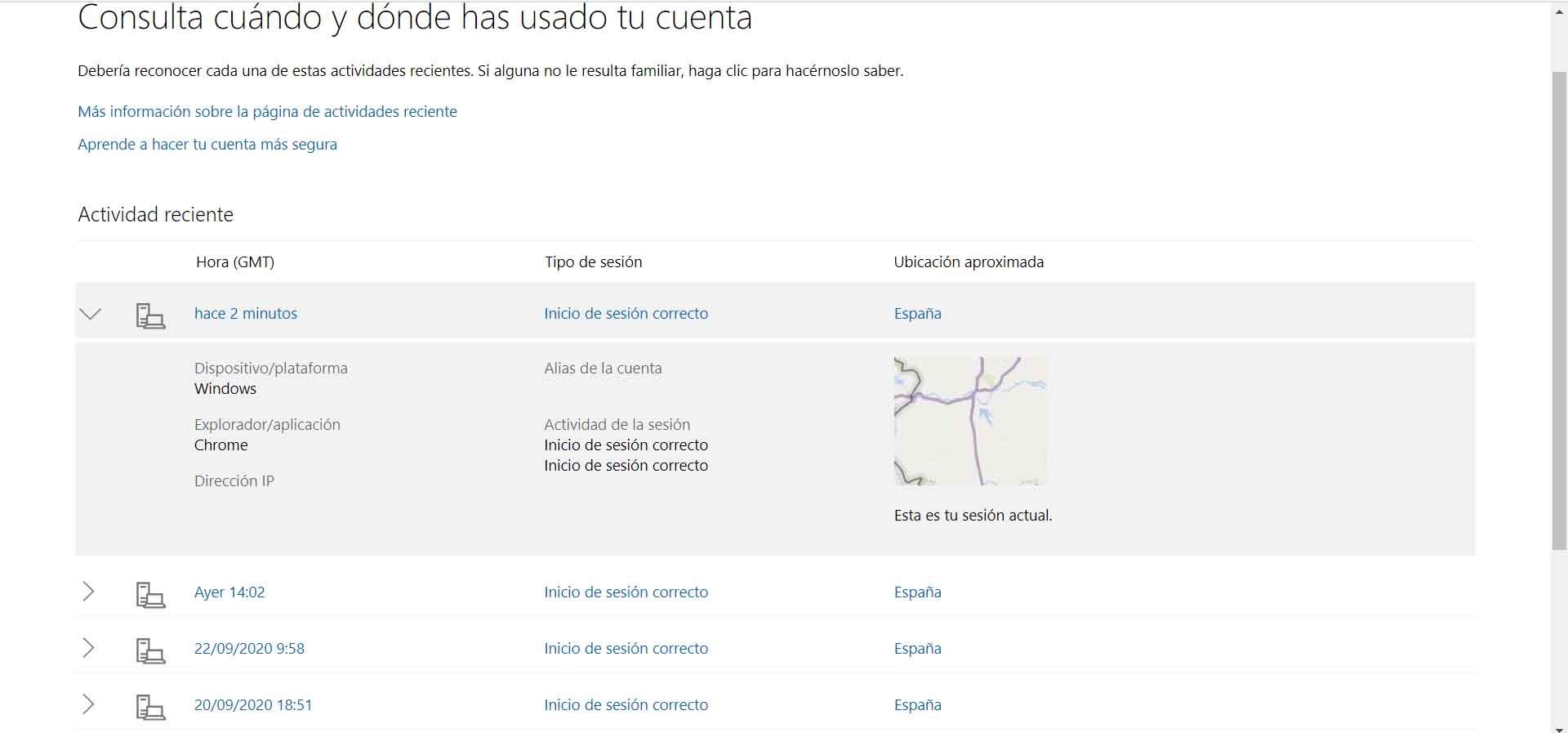

En cuanto a Outlook tenemos una opción similar. Nuevamente hay que iniciar sesión en nuestra cuenta, vamos al icono de nuestro perfil, arriba a la derecha, y entramos en Mi cuenta. Vamos al apartado Seguridad (nos pedirá la contraseña nuevamente) y accedemos a Actividad de inicio de sesión (la primera opción). Allí veremos todos los inicios de sesión que hemos realizado, la ubicación, dirección IP, dispositivo o navegador.

Hemos visto un método que podemos utilizar en Gmail y en Outlook para ver si alguien ha iniciado sesión en nuestra cuenta sin nuestro conocimiento. Pero hay diferentes señales que nos pueden indicar también que hay algo extraño. Estas son las principales:

- Correos leídos: si vemos que tenemos correos que han sido abiertos es señal de que alguien ha accedido de alguna manera a nuestra cuenta.

- Desaparecen e-mails: una de las señales más típicas también es cuando nos desaparecen e-mails. Pongamos que de repente vemos que algunos correos que teníamos almacenados han sido borrados.

- Complementos instalados: tenemos diferentes opciones para agregar complementos en nuestra cuenta. Si vemos que tenemos algo instalado que no ha sido puesto por nosotros, podría ser una mala señal.

- Alerta de inicio de sesión: también podemos recibir una alerta de que alguien ha intentado iniciar sesión en nuestra cuenta o recibir un código de autenticación en dos pasos, señal de que alguien ha intentado entrar.

Una vez más, en caso de que notemos algo extraño debemos cambiar la contraseña de nuestra cuenta para asegurarnos de que no hay intrusos.

En ocasiones podemos recibir un mensaje de alerta de seguridad indicando que ha podido entrar alguien en nuestra cuenta. Esto, al menos de primeras, podría asustar a los usuarios. No saben realmente si se trata de una falsa alarma o realmente hay alguien dentro de esa cuenta. Esto podría ocurrir con un SMS que recibimos o un e-mail que nos llega. Normalmente ocurre cuando se inicia sesión desde nuestra cuenta en un nuevo dispositivo o una red desconocida. Ese servicio ve algo extraño y nos avisa para que revisemos y veamos si alguien ha podido entrar sin nuestro consentimiento.

Pongamos como ejemplo que iniciamos nuestra cuenta de Facebook o cualquier red social en un nuevo ordenador. Automáticamente ese servicio va a detectar que hemos entrado desde un dispositivo nuevo y nos va a lanzar un mensaje de alerta de seguridad. Nos va a enviar un correo electrónico, por ejemplo, donde nos indican que se ha iniciado sesión desde un determinado equipo, una dirección IP o ubicación geográfica.

Ahora bien, ¿realmente hay intrusos o es una falsa alarma? Sin duda es muy importante saber detectar esto. Podemos tener en cuenta algunos puntos para determinar si hay que tener en cuenta esa alerta o no:

- Ver si nos hemos conectado nosotros: normalmente los servicios como Facebook, Gmail y las principales plataformas cuentan con un historial donde podemos ver quién se ha conectado. Podemos analizar si hay algún inicio de sesión sospechoso, que no seamos nosotros. En caso de que no haya nada raro, lo normal es que esa alarma sea falsa y simplemente refleje que hemos iniciado sesión en un nuevo dispositivo o se trata de algún fallo.

- Ver la ubicación: sin duda otro punto muy a tener en cuenta es ver la ubicación geográfica. También nos muestra desde dónde nos hemos conectado. ¿Hay algún inicio de sesión desde otro país o alguna ubicación extraña? Podría tratarse de algún inicio de sesión fraudulento.

- Tipo de dispositivo: por supuesto también podemos ver el tipo de dispositivo desde donde se ha iniciado sesión. Suele aparecer el sistema operativo, la marca o tipo del aparato. De esta forma, en caso de que algo no corresponda, podremos identificar un posible problema.

- Hora de conexión: el tiempo también es importante. Nos va a dar una imagen de cuánto se ha producido ese inicio de sesión y podremos comprobar así si realmente hemos sido nosotros o ha sido algún tipo de ataque. Como en los casos anteriores, los principales servicios ofrecen esta información.