Así se evita que el e-mail se convierta en el eslabón débil de la seguridad

Cada día sufrimos más ataques de malware, virus, phishing etc. ya que los ciberdelicuentes no descansan y están al acecho de nuevas oportunidades con las que poder lucrarse. En ese sentido os vamos ofrecer una serie de herramientas y consejos para evitar que el e-mail se convierta en el eslabón más débil de nuestra seguridad. Se ha descubierto que el e-mail es el elemento más débil en la cadena de seguridad, ya que generalmente todos tenemos una cuenta de correo electrónico principal donde tenemos los principales servicios, por tanto, si nos hackean nuestro correo electrónico, podrán acceder al resto de cuentas fácilmente.

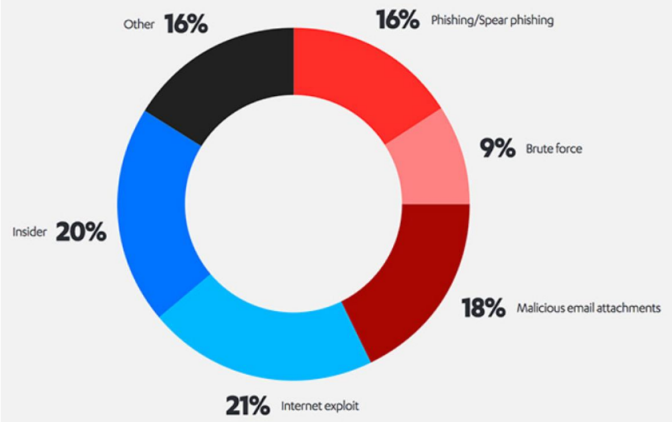

Informe sobre los ataques que reciben los equipos informáticos

Según el informe de F-Secure, los riesgos del correo electrónico aún representan un gran peligro para las empresas como se puede observar en este gráfico en el que se ven los tipos de ataques que pueden sufrir.

Evita que el e-mail se convierta en el eslabón débil de la seguridad

Para terminar, desde RedesZone os vamos a ofrecer una serie de consejos que podrán serviros de mucha ayuda.

Lo primero que tenemos que hacer, es tener mucho cuidado con los correos sospechosos. Si no conoces el remitente, lo mejor es no abrirlo, y en caso de hacerlo, jamás ejecutar ni descargar ningún archivo adjunto que contenga ese e-mail.

Otro punto importante para tener en cuenta, es que debemos usar contraseñas fuertes. Aquí recomiendo olvidarse de usar sólo números o letras. Incluso una combinación de ambas puede ser insuficiente. Las mejores contraseñas están formadas por una combinación de todos estos factores:

- Debe incluir números.

- También letras, pero además deben incluir mayúsculas y minúsculas.

- Además, debemos introducir símbolos menos corrientes como: @#€¬”$.

Podéis acceder a nuestro completo tutorial sobre cómo crear contraseñas seguras para todos tus servicios. Ante la duda, manda ese e-mail a la papelera. Si lo necesitas, los gestores de correo suelen dar un plazo de 30 días para recuperarlos. Por último, si detectáis un cualquier fraude cibernético ya sea de phishing o a través de un e-mail denunciadlo a la Policía.