Los usuarios tienen que proteger bien sus diferentes cuentas e identidades digitales en Internet. El primer paso es establecer una contraseña robusta que contenga mayúsculas, minúsculas y símbolos. En algunas ocasiones esto no puede ser suficiente, porque a veces se filtran o son reutilizadas. Si queremos añadir una segunda línea de defensa para nuestras cuentas podemos añadir una autenticación en dos factores. Una de las más utilizadas es Google Authenticator, no obstante, hay otras herramientas que también pueden proteger nuestras cuentas de forma totalmente confiable. Microsoft tiene la suya propia que, además de utilizarla con sus propias cuentas y Azure, también permite usar las de otros. En este tutorial vamos a aprender a cómo usar Microsoft Authenticator para proteger las cuentas con 2FA.

Lo primero que vamos a hacer es conocer qué es y qué nos puede aportar el uso de Microsoft Authenticator. Luego iremos explicando cómo tenemos que activarlo en nuestra cuenta de Microsoft. También veremos cómo descargar la app y configurarla. Por último, veremos cómo cambia la forma de iniciar sesión con Microsoft Authenticator.

Qué nos ofrece Microsoft Authenticator

Microsoft Authenticator es una aplicación que nos va permitir activar la autenticación en dos factores o 2FA en las cuentas de Microsoft y en muchas más. En este aspecto, se constituye en una de las alternativas más interesantes a Google Authenticator. La utilización de la autenticación en dos pasos nos va generar una segunda barrera de protección. En el caso de que alguien lograse averiguar una contraseña, por ejemplo, a través de un ataque de fuerza bruta, filtración o al azar, no podría entrar en la cuenta. Lo que hace la autenticación 2FA es que a través de una aplicación, correo o SMS nos va permitir que verifiquemos nuestra identidad cuando iniciamos sesión.

En cuanto a la aplicación Microsoft Authenticator, la tenemos disponible para los sistemas operativos Android e iOS. Así llegaron unas notificaciones a nuestro smartphone que deberemos aprobar para que pueda finalizar con éxito el inicio de sesión.

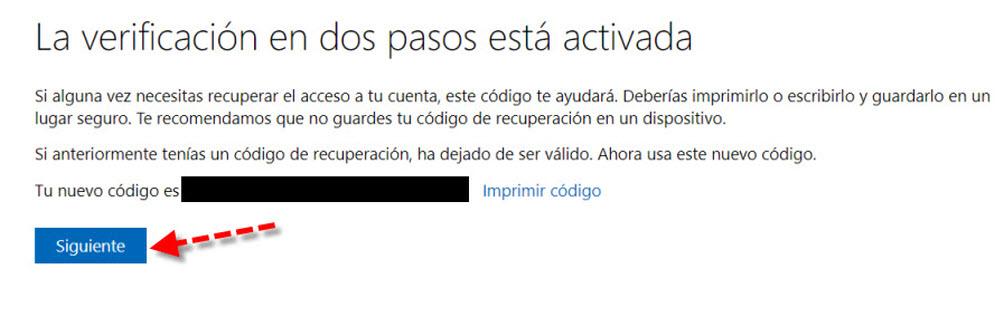

Otra cosa que admite es el estándar para códigos de acceso de un solo uso con duración definida, éstos también son conocidos como TOTP u OTP. Gracias a ellos, podrías añadir a la aplicación cualquier cuenta que admita este estándar. Una cosa muy interesante y que también veremos a continuación, es que tras la instalación de Microsoft Authenticator, nos va a generar un código de recuperación. Esto nos puede ser de gran ayuda, por ejemplo, en el caso de que no tengamos acceso a la aplicación por cualquier motivo.

A continuación, vamos a explicar cómo podemos usarlo con una aplicación y los pasos que tenemos que ir dando para activar la autenticación 2FA en nuestra cuenta de Microsoft.

Activar la autenticación en dos pasos en tu cuenta

El primer paso que tenemos que dar es habilitar la autenticación 2FA en nuestra cuenta de Microsoft. Por lo tanto, lo que tendremos que hacer es iniciar sesión en nuestra cuenta pulsando sobre el siguiente enlace. Aquí lo único que tendríamos que hacer es poner nuestras credenciales representadas en este caso por nuestra dirección de e-mail y su contraseña. Una vez que termine el proceso comprobarás cómo la forma de acceso ha cambiado de forma notoria.

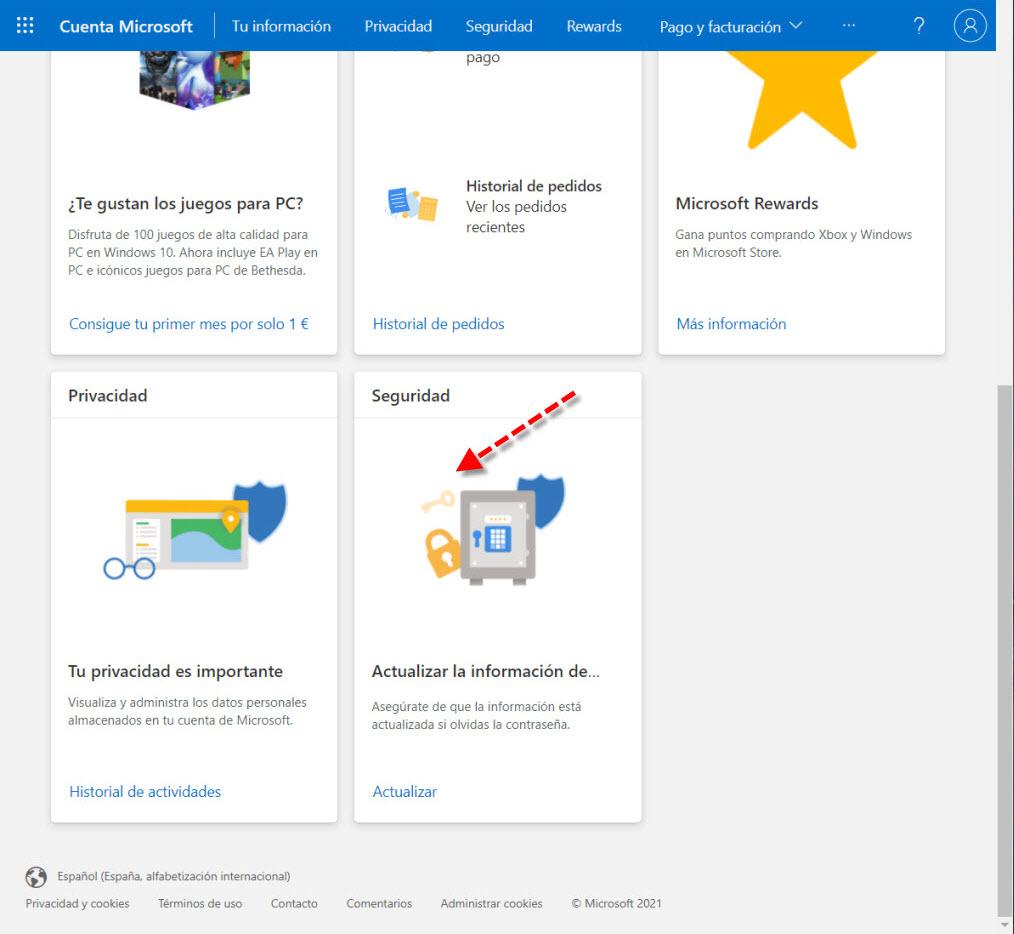

En el momento que estemos dentro de nuestra cuenta tendremos que buscar la sección Seguridad y hacer clic sobre ella.

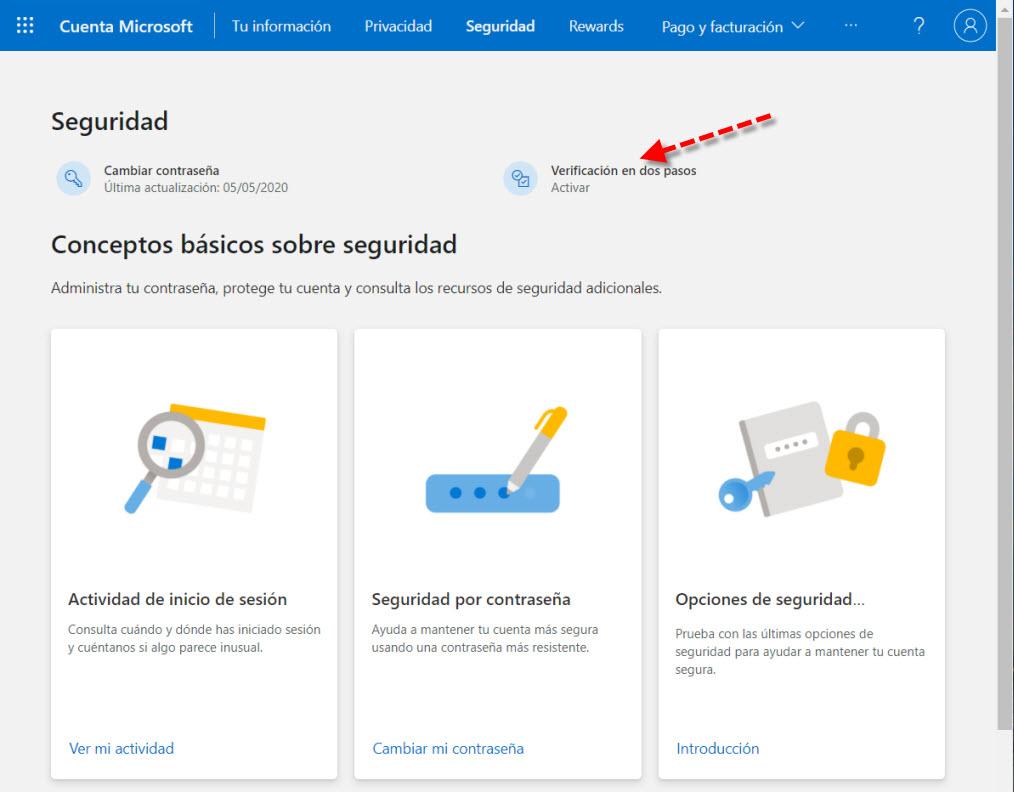

Si queremos comenzar con el proceso de autenticación 2FA haremos clic en Verificación en dos pasos.

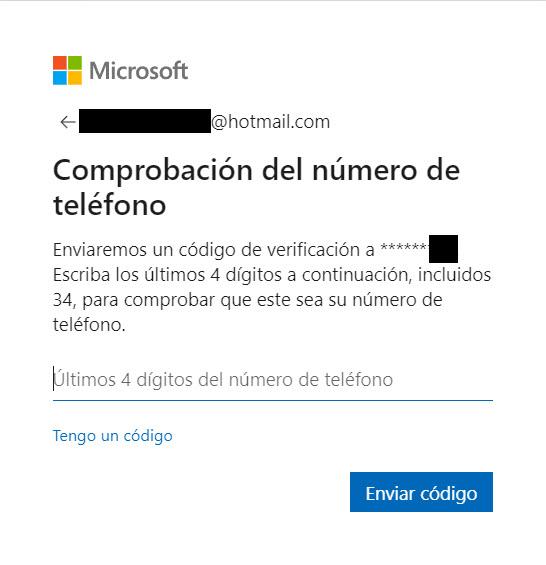

Luego va a comprobar que realmente somos nosotros los que queremos activar esta opción. Para ello lo que nos va a pedir es que introduzcamos los cuatro últimos números de nuestro teléfono móvil y pulsaremos en Enviar Código.

Seguidamente si lo hemos hecho bien, recibiremos un mensaje de texto en nuestro móvil con un código que deberemos insertar a continuación. Lo ponemos y le damos al botón de Comprobar. Ahora llega el momento en el que tenemos que elegir ese segundo factor con el que verificar nuestra identidad.

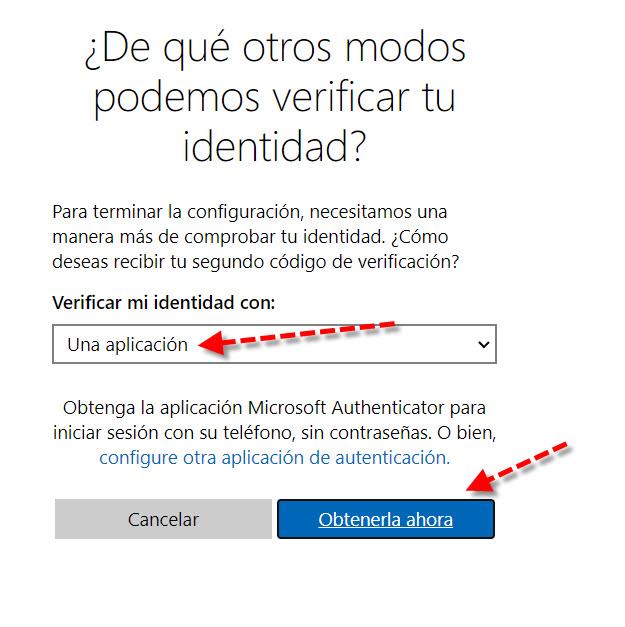

Como ya hemos comentado antes, se pueden elegir varias opciones como SMS o correo electrónico. En este tutorial el protagonista es Microsoft Authenticator y para utilizarlo hay que elegir Una aplicación en el apartado para verificar la identidad. A continuación, nuestro siguiente paso será instalar pulsando en el botón Obtenerla ahora.

Configuración de la app de Microsoft Authenticator

La app Microsoft Authenticator podemos descargarla para dos sistemas operativos. Si tenemos Android podemos bajarla desde la Play Store desde aquí:

En cambió, si tenéis un dispositivo Apple podéis descargarla desde la App Store.

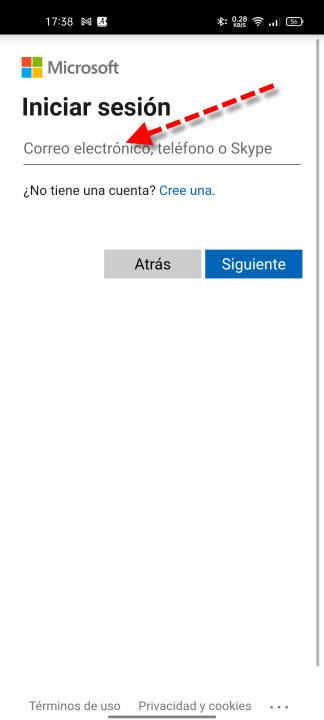

En este caso vamos a utilizar la app de de Android, pero en principio, los pasos en iOS serán muy parecidos. Tras instalar Microsoft Authenticator la iniciamos. Luego llegamos a un punto donde nos pide que introduzcamos nuestra cuenta de Microsoft y tras haberlo hecho pulsamos en Siguiente.

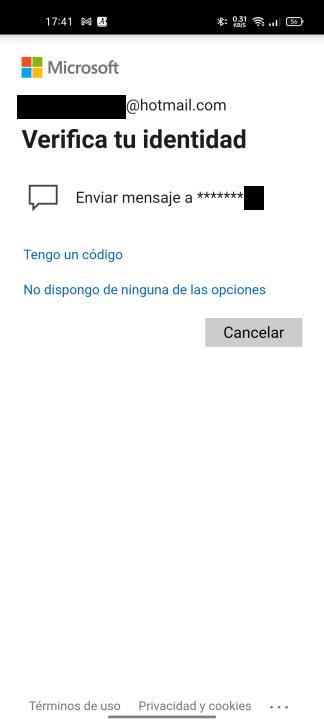

Al igual que nos pedía en el ordenador para identificarnos, nos va pedir que nos identifiquemos. En este caso lo haremos pulsando en Enviar un mensaje.

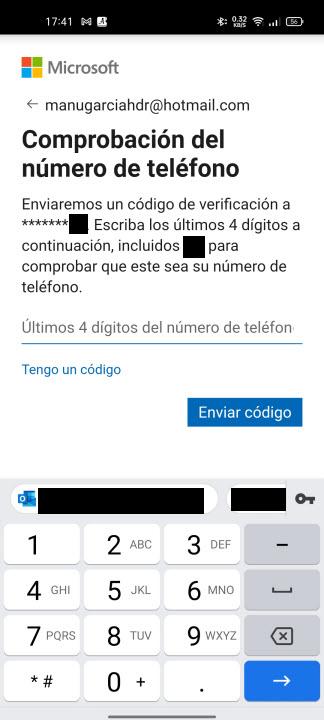

Luego nos pide que introduzcamos los cuatro últimos números de nuestro móvil para que después nos envíe un código por SMS para luego introducirlo. En definitiva, se trata de hacer lo mismo que hicimos en nuestro ordenador pero ahora en el móvil.

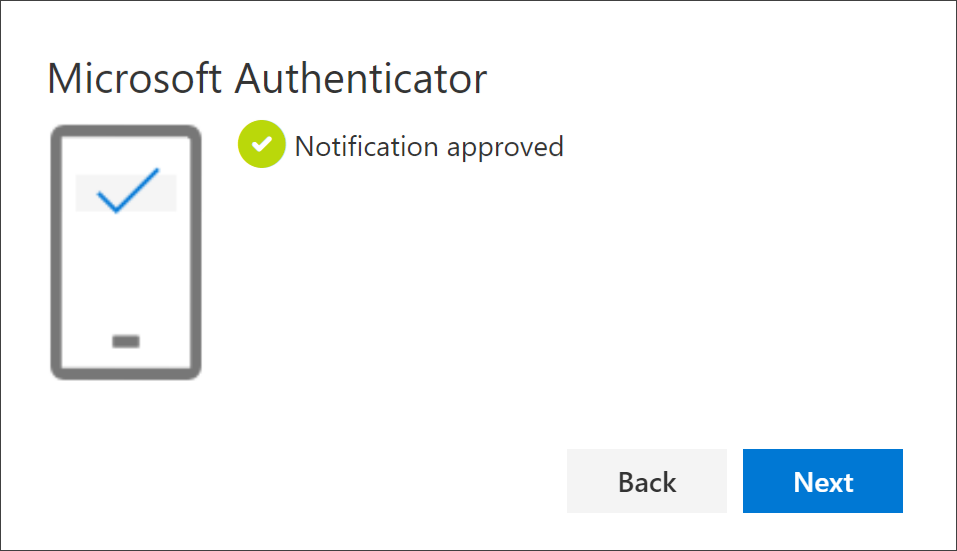

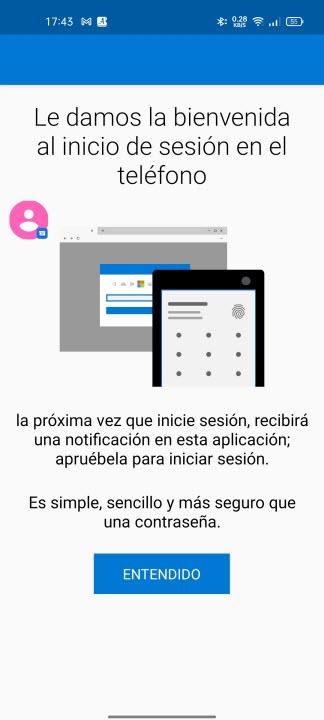

Una vez introducido el código nos aparecerá una pantalla como esta, donde acabaremos con la configuración de nuestro smartphone.

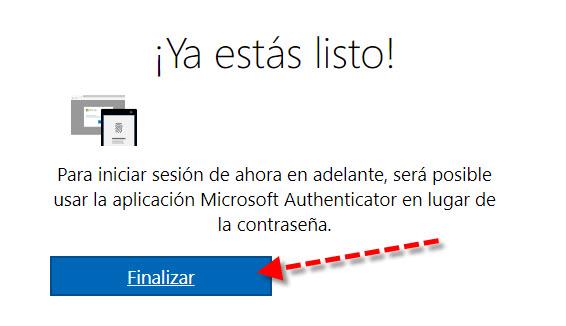

Seguidamente volveremos a nuestro ordenador con Windows donde veremos una pantalla como esta y pulsamos en Finalizar:

Aquí ya se nos indica que la verificación en dos pasos está activa y nos ofrece un código de recuperación. Lo anotamos y guardamos en un lugar seguro ya que quizás nos sea útil para alguna emergencia.

Aquí seleccionamos teléfono Android porque es de este tipo el que estamos utilizando y pulsamos en Siguiente. Luego pasamos varias pantallas hasta que nos indica que el proceso ha finalizado con éxito.

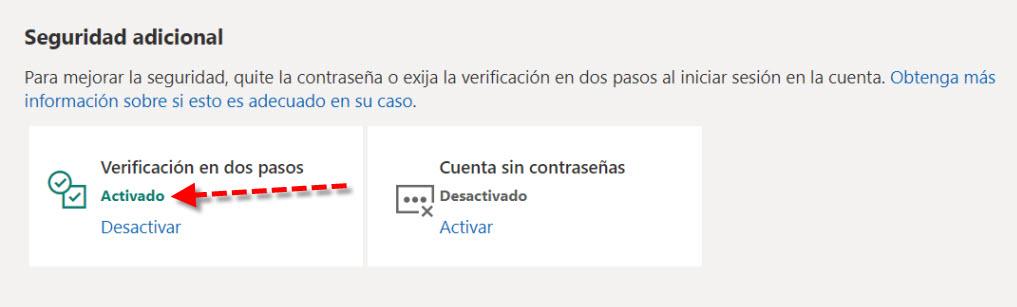

En el caso de que volvamos a iniciar sesión de nuevo veremos que han cambiado cosas. Si nos dirigimos otra vez al apartado «Seguridad» veremos como ya tenemos habilitada la autenticación en dos factores.

Si un día necesitamos deshabilitarlo porque, por ejemplo, hemos comprado un smartphone nuevo podríamos hacerlo pulsando en desactivar.

Cómo cambia la forma de iniciar sesión

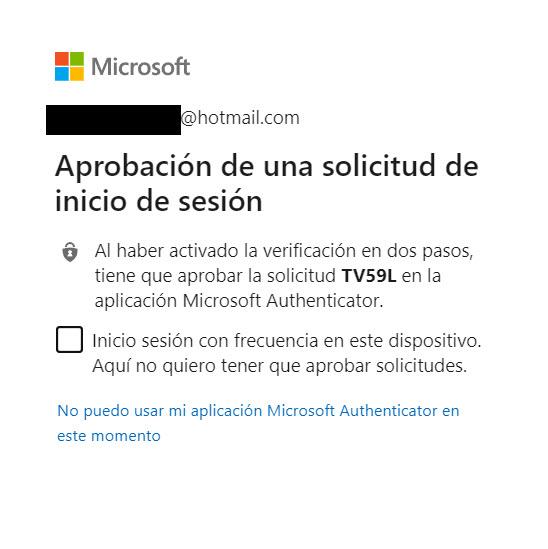

Si volvemos a iniciar sesión en nuestra cuenta veremos que las cosas han cambiado. Todo esto se debe a que hemos activado la autenticación multifactor y a que ahora utilizamos la app Microsoft Authenticator. Entonces, en vez de ver la típica pantalla para introducir nuestras credenciales, veremos una como esta:

Aquí nos comenta que ha enviado una petición de inicio de sesión a la app Android de nuestro móvil. Simplemente aceptando dicha petición en nuestro smartphone entramos directamente. En cambio, si pulsamos en Use su contraseña y la introducimos correctamente en su lugar, veremos esta otra pantalla:

Si queremos iniciar sesión, la forma más sencilla de hacerlo también va a ser aceptando la petición que nos llegue en la app Microsoft Authenticator. Este es el segundo factor y la barrera de defensa que tenemos que realizar para entrar en nuestra cuesta. Por lo tanto, un ciberdelincuente sólo con la contraseña no podría entrar a nuestra cuenta.

Nuevos métodos de autenticación

La autenticación en dos factores ha supuesto un gran cambio y mejora en la seguridad de nuestras cuentas de usuario. Y lo cierto es que esto es una tecnología que no para de evolucionar, y así poder otorgarnos nuevos niveles de seguridad. Lo cierto es que actualmente, los métodos de doble autenticación más convencionales, pueden tener algunas vulnerabilidades. Esto hace que sea muy necesario desarrollar nuevos métodos, que utilicen nuevos factores para realizar esta autenticación.

Con las tecnologías más actuales, se pueden expandir estas funciones con las herramientas de escáner biométrico. Esto se basa en analizar características físicas que son únicas, como pueden ser las huellas dactilares o los reconocimientos faciales. Esto verifica la identidad de los usuarios de una forma muy eficiente actualmente. Siendo funciones que podemos ver en nuestros dispositivos del día a día, como el caso de FaceID con los iPhone de Apple. También podemos disponer de accesos mediante tokens físicos. Los cuales utilizan llaves USB o tarjetas con certificados digitales. En todo caso, es algo que se utiliza poco, ya que siempre se corre el riesgo de perderlo o que sea robado.

Por otro lado, tenemos la autenticación basada en el comportamiento. Esto utiliza los patrones que genera cada usuario con su comportamiento. Entre otras cosas, la velocidad de escritura, forma de utilizar el ratón del ordenador, entre otras, para que se pueda verificar la identidad. Esto es algo que cuando se pueda implementar de una forma eficiente, puede ser extremadamente complicado de hackear, ya que no se basa en un número o en factores de los que se puedan guardar registros contabilizados. Todos estos métodos, contribuyen a que tengamos sistemas de acceso cada vez más seguros y personales. Lo cual es muy importante, ya que estamos en una época en la cual los ataques cibernéticos están a la orden del día.

Tal y como habéis visto, podemos proteger las cuentas con 2FA utilizando Microsoft Authenticator para añadir una capa extra de seguridad, además, debemos tener en cuenta que también soporta códigos TOTP por lo que es compatible con cualquier servicio que proporcione verificación en dos pasos.