Como sabemos, siempre que navegamos por la red podemos ser víctimas de muchos ataques que pongan en riesgo nuestros sistemas. Por suerte podemos hacer uso de múltiples herramientas y métodos con los que podemos protegernos. Ahora bien, los piratas informáticos suelen perfeccionar sus técnicas para lograr sus objetivos. Algo que cada vez está más presente es la ingeniería social. En este artículo vamos a explicar cuáles son los principales ataques relacionados con la ingeniería social.

Importancia de la ingeniería social

La ingeniería social es una de las técnicas que involucra el engaño y la manipulación de usuarios con algún fin. Por lo general es para obtener información confidencial, o conseguir un acceso a algún tipo de sistema. Se basa en la explotación de debilidades humanas, en lugar de técnicas para debilitar un sistema informático. En estos contextos tecnológicos, la ingeniería social ha adquirido una gran importancia. Y esto es por varias razones.

- Las personas son el eslabón más débil: Con el paso del tiempo, la tecnología y los sistemas se vuelven más sofisticados, avanzados, robustos y seguros. Por lo cual es mucho más sencillo para un atacante, el engañar a algún usuario que tenga acceso a esos sistemas. Generar confianza o una impresión de falta de conocimiento de un usuario, es mucho más sencillo que intentar romper la contraseña que este utiliza. O, por otro lado, las medidas de seguridad del sistema.

- Proliferación de la información personal en línea: Hoy en día en Internet hay cantidades ingentes de información, ya sea privada o publicada en redes sociales. Por lo cual los atacantes tienen más acceso que nunca a toda esta, facilitando mucho la proliferación de engaños, incluso siendo más convincentes.

- Evolución de las tácticas: La propia ingeniería social es cada vez más sofisticada, desde simples pretextos a ataques de phishing más elaborados. Estos son cada vez más complicados de detectar, y por lo general suelen ser extremadamente convincentes.

- Accesos remotos: La globalización nos ha llevado a tener más conexiones que nunca, por lo cual los atacantes no necesitan estar físicamente en muchos lugares para poder generar un ataque. Desde un lugar remoto, se pueden dirigir hacia un individuo o empresa de una forma muy precisa.

- Altos beneficios, bajo riesgo: Utilizar ingeniería social tiene un gran rendimiento para los atacantes, sobre todo en cuanto a la información obtenida. Mientras que el riesgo es simplemente el de no ser descubiertos o enfrentar consecuencias que en muchos países no están prácticamente contempladas.

Principales ataques de ingeniería social

En algún artículo hemos explicado qué es la ingeniería social y cómo está cada vez más presente. En este artículo hemos querido hacer una recopilación de los ataques más frecuentes que se basan en la ingeniería social. De esta forma tendremos un mayor conocimiento sobre este problema. También daremos algunos consejos para protegernos.

Phishing por e-mail

Sin duda es el ataque de ingeniería social que está más presente hoy en día. No se trata de algo nuevo, ni mucho menos. Sin embargo, con el paso del tiempo han ido perfeccionando sus técnicas. Básicamente es recibir un e-mail donde nos indican que iniciemos sesión a través de un enlace o descarguemos algún archivo. La cuestión es que al iniciar sesión estamos entregando nuestros datos a un ciberdelincuente.

Dentro del Phishing podemos encontrar mensajes genéricos y también mensajes personalizados. Estos últimos tienen un mayor éxito ya que están dirigidos directamente a la víctima.

Mensajes de texto

La ingeniería social también se utiliza para atacar a través de mensajes de texto. Pueden hacer uso de un simple SMS para hacer que la víctima entre en una página maliciosa o envíe datos personales. Por ejemplo pueden hacerse pasar por una organización legítima. Generalmente nos invitan a acceder a un enlace donde poder solucionar ciertos problemas o para obtener algún beneficio que pueda incitar a la víctima a entrar.

En los últimos años se han vuelto muy populares los SMS que simulan ser un pedido que hemos hecho en algún sitio como Amazon, por ejemplo. Pueden aprovecharse de determinadas épocas como sería la Navidad para tener un mayor éxito. Es muy común que los usuarios estén esperando algún paquete y por tanto se basan en este engaño para que accedan a un link fraudulento.

Además de los SMS, suelen utilizar otro tipo de mensajería instantánea, los más comunes luego de los mencionados SMS son por ejemplo Skype, chat de redes sociales como Facebook o Google Hangouts, ya que moverse por estos, ayuda a que el malware se propague de manera más amplia, rápida y efectiva pero la manera de operar sin importar la aplicación que utilice es casi siempre la misma o parecida, utilizando un link fraudulento como ya mencionamos antes.

Llamadas falsas

Similar a lo anterior son las llamadas falsas. Podrían llamarnos por teléfono para indicarnos que hay algún error con alguna cuenta de usuario, algún programa que usemos o que nuestro equipo no funciona bien. Normalmente nos indican que debemos llevar a cabo alguna acción o de lo contrario podríamos tener problemas más serios.

Es común que nos indiquen que debemos dar una serie de información o incluso descargar algún archivo que nos van a mandar por correo para poder arreglar ese problema. De ahí que se basen en la ingeniería social para robar datos y comprometer nuestra privacidad. Debemos en todo momento mantener el sentido común y no caer en este tipo de problemas.

Estafas por redes sociales

Las redes sociales son también una fuente importante de ataques de ingeniería social. En muchas ocasiones consiste en que los atacantes agregan a sus víctimas y se hacen pasar por usuarios legítimos, a veces miembros de alguna organización.

Lo que buscan con esto es ganarse su confianza para llevar a cabo sus ataques, recopilar datos u obtener cualquier beneficio.

Fake News o scams

Sin duda las Fake News o scams están muy presentes en la red. Pueden buscar este tipo de ganchos para hacerse viral y que lleguen a muchos usuarios. Posteriormente esos enlaces, esos artículos falsos, pueden tener contenido malicioso, invitar a descargar software que ha sido modificado por terceros o recopilar datos de alguna manera.

Problemas con el sistema

Es otra de las técnicas muy utilizadas en la ingeniería social. Pueden llamar a la víctima para indicarle que su equipo está en peligro, que han detectado una amenaza, que alguien ha intentado robar sus datos, etc. Suelen hacerse pasar por alguna organización importante y de prestigio.

Producto gratis

El gancho más tradicional. Aquí los atacantes ofrecen la posibilidad de recibir algo de forma gratuita. Puede ser un software, puede ser algún producto físico o tener un beneficio a la hora de contratar algún servicio. Buscan una vez más ganarse la confianza de la víctima y posteriormente llevar a cabo sus ataques.

Baiting

Baiting es un tipo de ataque de ingeniería social que se basa en encontrar víctimas descuidadas que de forma casual se encuentren con una memoria extraíble. Esto puede ser un simple pendrive, por ejemplo. La cuestión es que esa memoria va a tener algún tipo de malware y al insertarla va a infectar el equipo de la víctima.

Tailgating

Algo diferente es el tailgating. Básicamente consiste en entrar a un área restringida. Pongamos por ejemplo una empresa a la que se accede a través de una tarjeta RFID. El atacante espera a que la víctima esté entrando para acercarse rápidamente y decir que se ha olvidado su tarjeta dentro.

Falsos antivirus

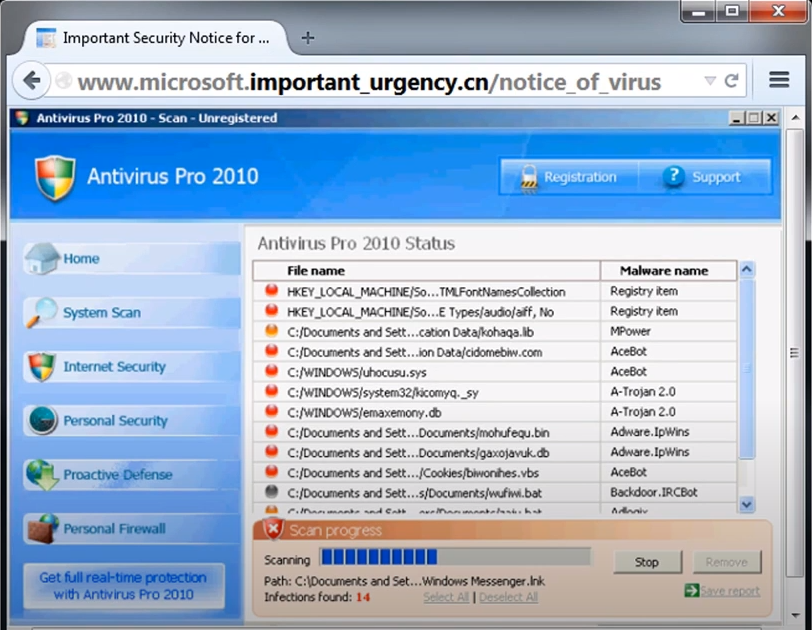

Otra estrategia bastante común que utilizan son ventanas emergentes o mensajes emergentes en la pantalla que están diseñados para parecerse a mensajes de antivirus reales, en el ejemplo que podemos observar en la imagen de más abajo, esta ventana está diseñada para parecerse mucho al explorador de Windows, pero si se observa con atención se puede ver que en realidad se trata de una ventana en un navegador web y que no está realmente en el explorador.

Las ventanas falsas de este tipo, suelen utilizar generalmente mucho iconos y texto rojo para asustar al usuario y hacerle creer que su ordenador está lleno de virus y de malware, el objetivo es poner al usuario en un estado de miedo o de confusión para que intenten interactuar con el antivirus falso. Si el usuario al final hace clic en ella, la ventana de antivirus falso le llevará a una página web maliciosa que contiene malware, quizás en forma de descarga oculta.

Los atacantes suelen utilizar dos métodos comunes para este tipo de ataques con ventanas falsas, el primero, es solo usar una ventana emergente basada en web, si llegas a una de estas, lo mejor es cerrarla sin hacer clic dentro de ella y además navegar fuera de la página en la que estabas que te ha llevado a esa ventana emergente, y la segunda forma o método es enviar ventanas de antivirus falsas a través de malware que ya se encuentra ejecutándose en tu ordenador, ciertos tipos de malware serán los encargados de crear dichas ventanas emergentes de antivirus falsos y si haces clic en ellas te llevaran a alguna página web que seguramente contiene aún más malware.

Si ves este tipo de ventanas emergentes de manera frecuente esto podría ser una clara señal de que tu equipo se encuentra infectado por algún malware, por lo que deberías llevar acciones a cabo como realizar un escaneo exhaustivo para eliminarlo.

Cómo evitar ser víctimas de ataques de ingeniería social

Por suerte podemos tener en cuenta ciertos consejos que vamos a explicar para evitar ser víctimas de este tipo de problemas. Algunas cuestiones básicas pueden ayudarnos a ganar protección. El objetivo no es otro que mantener nuestros equipos protegidos y nuestros datos a salvo de piratas informáticos que puedan utilizarlos en nuestra contra.

No exponer los datos

Algo muy importante pero que en ocasiones los usuarios pasan por alto es no exponer los datos más de la cuenta. Con esto nos referimos a no hacer pública nuestra dirección de e-mail en foros abiertos o comentarios en páginas web. Tampoco debemos hacer públicos datos personales en redes sociales que puedan ser utilizados en nuestra contra y estén disponibles para cualquiera.

Proteger el equipo

Por supuesto es importante proteger la seguridad de nuestros dispositivos. Esto quiere decir que debemos instalar herramientas de seguridad y también contar con las últimas actualizaciones y parches. A veces surgen vulnerabilidades que es importante que corrijamos.

Cuidado al iniciar sesión

Un punto básico también es cuidarnos a la hora de iniciar sesión. No debemos exponer información al iniciar sesión desde redes inseguras o a través de plataformas que puedan no ser fiables. También debemos cerrar sesión cuando utilicemos equipos ajenos.

Usar contraseñas fuertes

Por último, otro consejo que queremos dar es el de utilizar contraseñas que sean fuertes y seguras. Esto significa que contengan letras (mayúsculas y minúsculas), números y otros símbolos especiales. Todo ello de forma aleatoria. Estamos ante la principal barrera de seguridad para proteger nuestras cuentas y es muy importante hacer aquí hincapié.

En definitiva, estas son algunas cuestiones fundamentales relacionadas con la ingeniería social y cómo protegernos. Es esencial mantener nuestros equipos a salvo y evitar que los piratas informáticos lleguen a obtener datos personales que puedan usar en nuestra contra. Siempre debemos mantener la seguridad.