El Instituto Nacional de Tecnologías de la Comunicación (INTECO) ha dado el aviso de la presencia de un troyano que está afectando principalmente a versiones de los sistemas operativos Windows. En concreto, las versiones afectadas son las de XP, Vista y Windows 7. El virus, que se hace llamar Zbot.CQZ, se encarga de modificar el registro del sistema y la navegación web del usuario. A pesar de que todavía no se sabe la forma concreta en la que el virus puede llegar al equipo del usuario, se cree que puede tener varias vías de infección. El ordenador infectado con este troyano, se convierte en una pieza de una botnet sin que el usuario lo sepa, ya que por lo que han podido saber en INTECO, el equipo no muestra síntomas aparentes de que este siendo gobernado por otra persona o infectado.

Como indicábamos con anterioridad, no se conoce a ciencia cierta la vía utilizada para infectar los equipos, aunque se cree que las vías principales sean las redes de intercambio de archivos P2P, los correos electrónicos, e incluso la navegación por sitios web maliciosos podría propiciar que le troyano siga extendiéndose. Tampoco se descarta que haga uso de las memorias USB para llevar a cabo la infección de otros equipos.

Un fichero con el nombre TapiSysprep.exe

En el sistema de el usuario de copia un ejecutable que no es legítimo y por lo tanto, es probable que muchos casos salte algún aviso por parte del sistema operativo de que dicho archivo quiere realizar una ejecución. Sin embargo, en muchos casos, sobre todo debido al desconocimiento que los usuarios tienen, se acepta dicha ejecución. Desde INTECO advierten que en el caso de localizar dicho archivo, la mejor opción borrarlo automáticamente.

Se cree que el archivo puede ubicarse en carpetas personales del usuario, como Mis Documentos, Descargas, My Downloads, o aquellas que sean utilizadas por programas de descarga P2P.

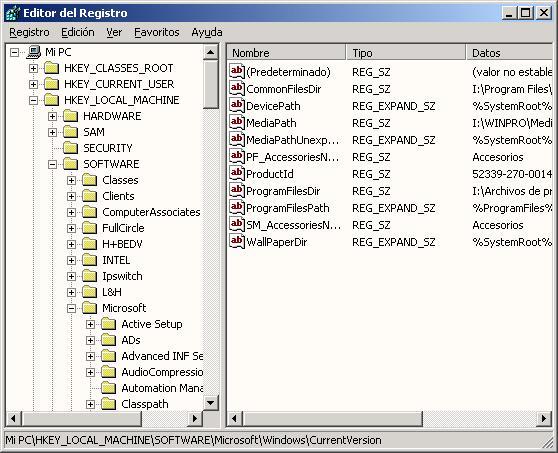

Modificación del registro de Windows

Mientras dura su proceso de instalación, el troyano modifica el registro del sistema operativo para asegurarse que siempre posee una conexión a internet y también que se ejecuta cada vez que el equipo es arrancado. Una vez hecho ésto, el atacante podrá tomar el control del equipo de forma total y sin que el usuario tenga conocimiento de ello. Registrar las teclas con un keylogger es uno de los ataques más habituales.

Desde INTECO recomiendan ignorar todas aquellas informaciones o páginas que posean un contenido dudoso y evitar descargar archivos de redes P2P que posean características extrañas, como tamaño desproporcionado para el tipo de archivo que sea, o bien un nombre extraño, como un .exe para una canción.