Mantener los sistemas operativos actualizados es muy importante para evitar que usuarios no autorizados puedan acceder a nuestro ordenador y evitar así que nuestros datos caigan en malas manos. Aunque los sistemas Linux tienen una cuota de mercado bastante reducida a nivel de usuario en servidores es el sistema operativo mayoritario, por lo que de detectarse un fallo de seguridad miles de servidores por todo el mundo quedarán expuestos, así como sus datos y la información que manejan, hasta el lanzamiento del parche y su correspondiente instalación.

Desde Canonical informan a sus usuarios de un nuevo parche de seguridad para el kernel que soluciona una vulnerabilidad que, según ellos, ha sido denominada como «grave«. Este fallo de seguridad afecta a todas las versiones actuales de Ubuntu (tanto de usuario como de servidor).

Este fallo, denominado como CVE-2015-1328, se encuentra situado en el sistema de archivos OverlayFS del kernel de Linux y puede llegar a permitir que usuarios locales exploten fácilmente la vulnerabilidad para conseguir ganar permisos hasta alcanzar el nivel de root y poder ejecutar programas con permisos administrativos.

Canonical por su parte no tardó en desarrollar un parche que permitiera a su sistema operativo libre seguir siendo seguro y primando la seguridad por encima de todo lo demás. Este parche ya se encuentra disponible en los repositorios oficiales de la compañía e irá llegando a otros sistemas operativos vulnerables en los próximos días según lo adapten sus desarrolladores.

Es muy importante actualizar Ubuntu para evitar su explotación

Es muy recomendable actualizar los sistemas lo antes posible para evitar que cualquier usuario con acceso físico (o remoto) al PC pueda aprovecharse de esta vulnerabilidad para explotar sistemas Linux.

Para actualizar el sistema no tenemos más que abrir un terminal y teclear en él:

sudo apt update

sudo apt upgrade

Una vez actualizado el sistema sólo nos queda reiniciarlo para que todos los cambios se adapten perfectamente a nuestro equipo. Al tratarse de una actualización del kernel este debe reconstruirse en nuestro sistema y es posible que si usamos módulos de terceros tengamos que volver a añadirlos manualmente tras la actualización.

Las nuevas versiones del kernel que ya corrigen este fallo de seguridad corresponden con:

- Linux-image-3.19.0-21 en Ubuntu 15.04

- Linux-image-3.16.0-41 en Ubuntu 14.10

- Linux-image-3.13.0-55 en Ubuntu 14.04 LTS

- Linux-image-3.2.0-86 en Ubuntu 12.04 LTS

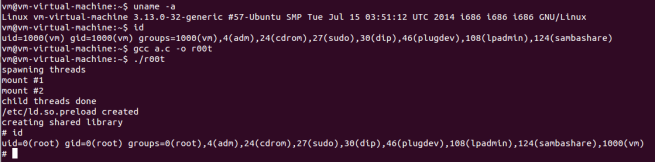

Esta vulnerabilidad ya tiene un exploit público

Tal como podemos ver en la página Exploit-db, esta vulnerabilidad ya cuenta con un exploit escrito en C que con simplemente un par de comandos es posible dotar a cualquier usuario de permisos root globales para todo el sistema. Una vez que se compila y ejecuta este exploit el atacante puede controlar todo el sistema con permisos globales.

¿Eres usuario de Ubuntu? ¿Has actualizado ya tu sistema operativo para solucionar esta vulnerabilidad?

Fuente: Ubuntu Security Notice

Quizá te interese:

- Cómo instalar la versión estable del nuevo Kernel de Linux 4.0

- El Kernel de Linux 4.1 deja ver sus primeras novedades