Un ataque de denegación de servicio distribuido, también conocido como DDoS, se basa, principalmente, en establecer millones de conexiones simultáneas con un gran ancho de banda contra un servidor de manera que este no pueda hacer frente a todas las solicitudes que recibe al mismo tiempo y termine por dejar a los usuarios sin acceso, bloquearse e incluso dañarse el hardware por la alta carga de trabajo que recibe.

Los piratas informáticos cada vez buscan nuevas técnicas con las que poder potenciar sus ataques y evitar así que puedan ser detectados o mitigados, consiguiendo causar el mayor daño posible. En el caso de los ataques de denegación de servicio, en este año 2015 se han empezado a ver nuevos vectores de ataque que, sin demasiado esfuerzo, pueden llegar a causar grandes daños a las víctimas.

En concreto, estos nuevos vectores utilizados son tres:

Ataques DDoS basados en el tiempo (Temporal Lensing)

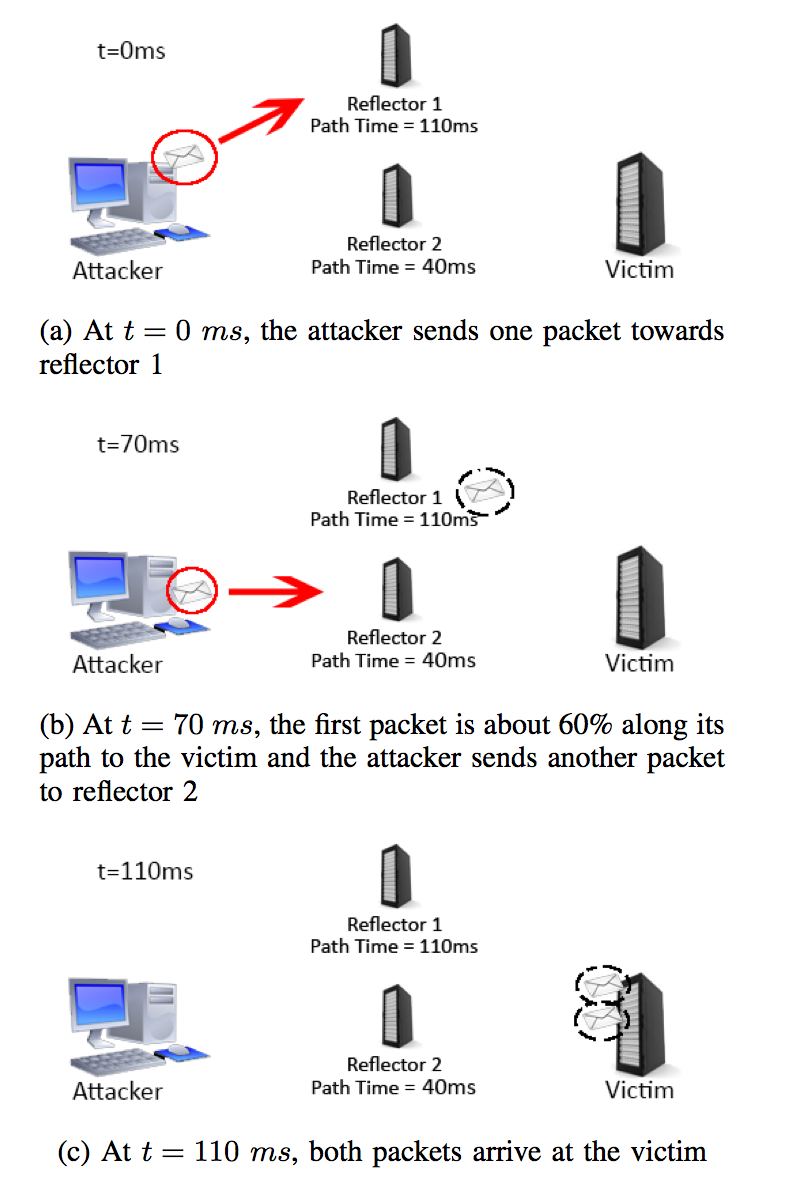

Es vital para que un ataque de denegación de servicio distribuido, o DDoS, tenga éxito que todos los paquetes que se envían desde las fuentes hasta el servidor de destino lleguen al mismo tiempo. De lo contrario, el servidor podrá ser capaz de hacer frente a todas las peticiones y, por lo tanto, no se terminaría de caer o bloquear.

Como no todos los ordenadores tienen una misma salida a Internet y la ruta que recorren los paquetes de algunos es más corta que la de otros, los piratas informáticos han empezado a jugar con el tiempo para realizar ataques de denegación de servicio distribuidos mucho más eficientes.

Para ello, lo primero que hacen es medir el tiempo que tardan los paquetes en llegar desde cada uno de los ordenadores hasta el servidor de destino y, según estos, generan una pequeña latencia en los servidores que menos tiempo tardan en llegar al destino, u objetivo, de manera que todos estos paquetes lleguen al mismo tiempo al servidor para conseguir tumbar el servidor.

Aunque a día de hoy este concepto aún no se ha visto a gran escala, es posible que en el próximo año empiecen a aparecer estos ataques que, sin duda, serán peligrosos tanto para las víctimas como para las medidas de protección.

DDoS utilizando JavaScript

Un grupo de piratas informáticos consiguió inyectar código JavaScript en Baidu, el buscador chino. Cuando los usuarios accedían a dicho buscador, sin ser conscientes de ello, el código JavaScript estaba estableciendo conexiones con GitHub, la plataforma de control de versiones, generando así sin querer un ataque DDoS contra la plataforma.

Este nuevo vector de ataque ha llamado la atención de los piratas informáticos de manera que buscan poder inyectar ese tipo de código, por ejemplo, en Google para realizar ataques DDoS indirectos a gran escala.

DDoS a través de la red BitTorrent

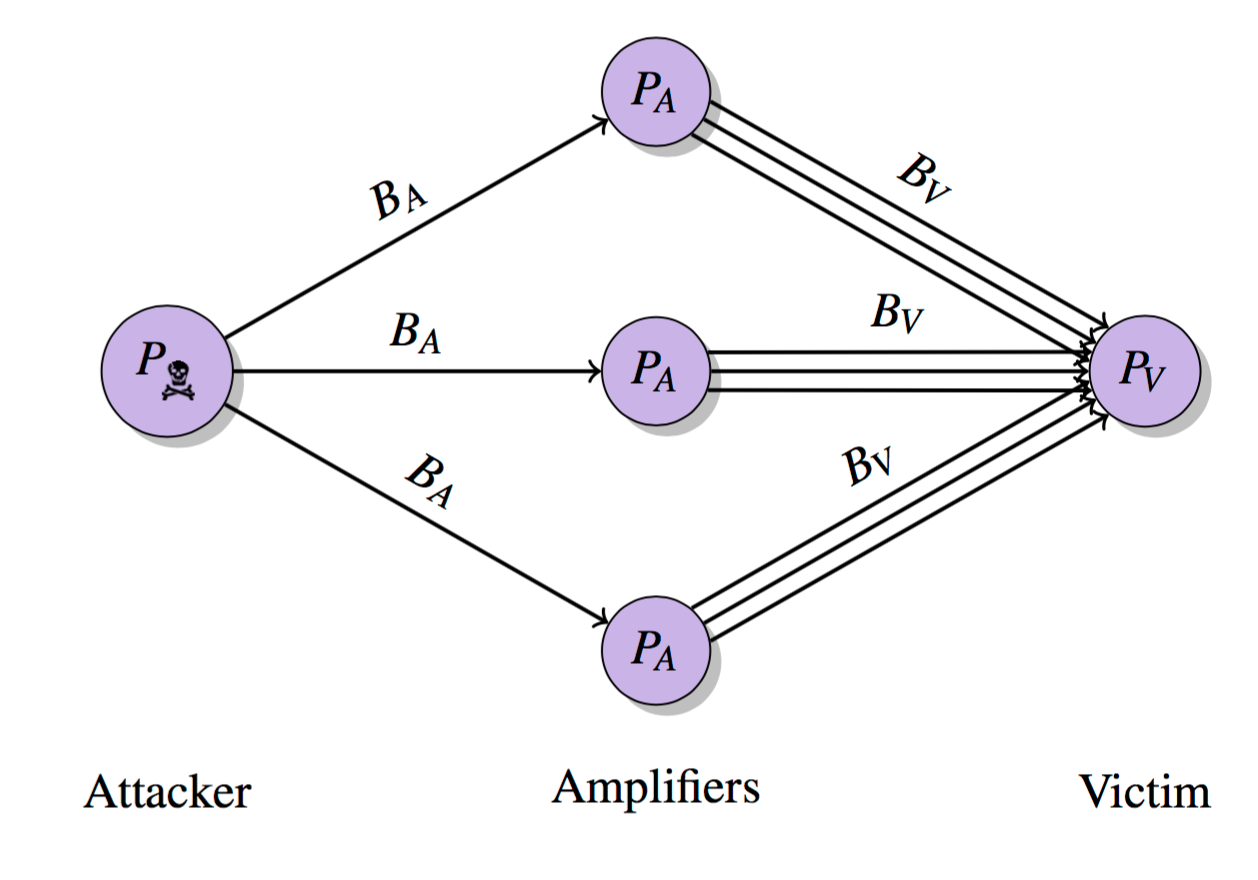

En tercer lugar, se está preparando un nuevo vector de ataque a través de la red BitTorrent y BTSync. Estos nuevos ataques, llamados DRDoS, se basan en utilizar la red P2P para generar «reflejos» del tráfico que vuelva hacia otros ordenadores, generalmente los servidores víctimas del ataque DDoS.

Este nuevo tipo de ataque DDoS se caracteriza por:

- Totalmente anónimo, ya que los paquetes UDP pueden falsificarse sin problemas.

- Solo hace falta un ordenador para llevarlo a cabo, ya que el tráfico se generará automáticamente en las «fuentes», o resto de ordenadores conectados a la red P2P.

- El factor de ataque puede ser hasta 120 veces más potente que el de los DDoS vistos hasta ahora.

¿Qué opinas sobre los ataques DDoS? ¿Crees que las empresas deberían ir buscando nuevas medidas de protección frente a esta amenaza?

¿Qué opinas sobre los ataques DDoS? ¿Crees que las empresas deberían ir buscando nuevas medidas de protección frente a esta amenaza?