Torsploit, el malware creado por un ex-desarrollador de Tor para identificar a los usuarios de la red

Una de las características de la red Tor es la privacidad y el anonimato que brinda dicha red a sus usuarios. Gracias a ello, en teoría los usuarios pueden navegar sin miedo a ser descubiertos en esta red, sin embargo, hay otros usuarios y, sobre todo, organizaciones, que buscan controlar la red distribuida y acabar con el anonimato de la misma, por ejemplo, el FBI.

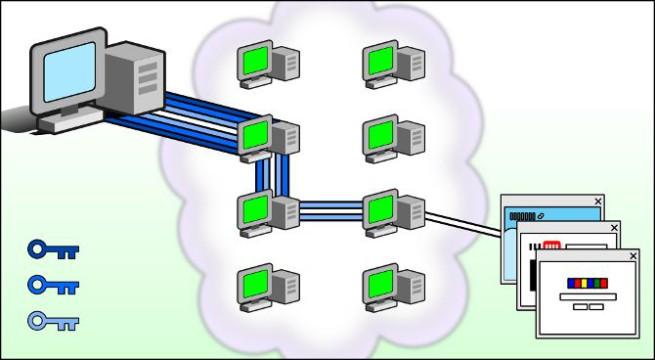

Si la red Tor es privada y anónima, ¿por qué ya han ocurrido varios casos en los que se ha identificado a usuarios de esta misma? Todo el tráfico que se genera dentro de esta red está cifrado y la IP de origen queda enmascarada por la del nodo de entrada, sin embargo, es posible saltarse el enrutamiento del tráfico para desvelar la dirección IP real, por ejemplo, utilizando malware.

No es la primera vez que el FBI utiliza malware para identificar a los usuarios anónimos de esta red. La organización de seguridad estadounidense tiene varias piezas de malware diferentes, incluso posibles vulnerabilidades desconocidas que utilizará a su favor, sin embargo, una de las piezas de malware que más está dando de qué hablar es Torsploit.

Torsploit es un malware que fuerza al complemento Flash Player a establecer una serie de conexiones directas (es decir, sin enmascarar dentro de la red Tor) a un servidor del FBI. Este software malicioso ya ha sido utilizado en varias ocasiones en operaciones como la «Operation Torpedo«, con la cual se identificaron a 25 personas relacionadas con la distribución de pornografía infantil dentro de esta red.

El FBI contrató a un ex-desarrollador de Tor para crear Torsploit

La red Tor es muy compleja, por lo que es muy difícil encontrar y conocer cualquier fallo de seguridad, salvo que hayas trabajado dentro y seas el responsable de una vulnerabilidad. Matt Edman, creador de Torsploit, comenzó a trabajar para la red Tor hace 8 años, en 2008. Este desarrollador trabajó entonces en la ya obsoleta Vidalia GUI.

Aunque Edman solo trabajó en la interfaz de Vidalia, la comunidad de desarrollo de Tor siempre ha estado muy unida, lo que le facilitó información y le permitió aportar ideas al proyecto (aunque no las implementó por si mismo) que, 4 años más tarde, le permitió, junto al FBI, crear el ahora conocido Torsploit con el que comprometer la privacidad de esta red.

Este malware ya ha sido utilizado en varias ocasiones más allá de «Torpedo», por ejemplo, para desarticular Silk Road e identificar a aquellos detrás de la plataforma y, aunque el FBI asegura que el malware ya no se encuentra disponible porque perdieron el código, nunca podemos fiarnos del organismo de seguridad estadounidense que, en múltiples ocasiones, ha demostrado no ser de fiar en cuanto a lo relacionado con Internet, la privacidad y la informática en general.

¿Crees que ciertas organizaciones como el FBI deberían tener en sus manos malware con el que acabar con la privacidad?

Quizá te interese:

- El 94% del tráfico de la red Tor es automático o malicioso

- Las grandes empresas de Internet quieren acabar con la privacidad de la red Tor

- PrivaTegrity, una nueva red más segura que la red Tor