En un año tan desastroso para la seguridad informática como ha sido 2016 no podíamos acabarlo sin descubrir un nuevo troyano para Android, el sistema operativo móvil de Google, que infecta los dispositivos para, posteriormente, tomar el control de los routers de los usuarios y reenviar todo el tráfico generado hacia sus propios servidores. Estamos hablando del nuevo troyano «Switcher».

Switcher es un nuevo troyano para Android descubierto recientemente por Kaspersky Labs que se está distribuyendo a través de una serie de aplicaciones falsas (por ejemplo, un cliente no oficial de Baidu). Cuando este troyano infecta a un usuario, lo primero que hace es intentar conectarse al router de la víctima utilizando para ello más de una docena de combinaciones estándar de usuarios y contraseñas.

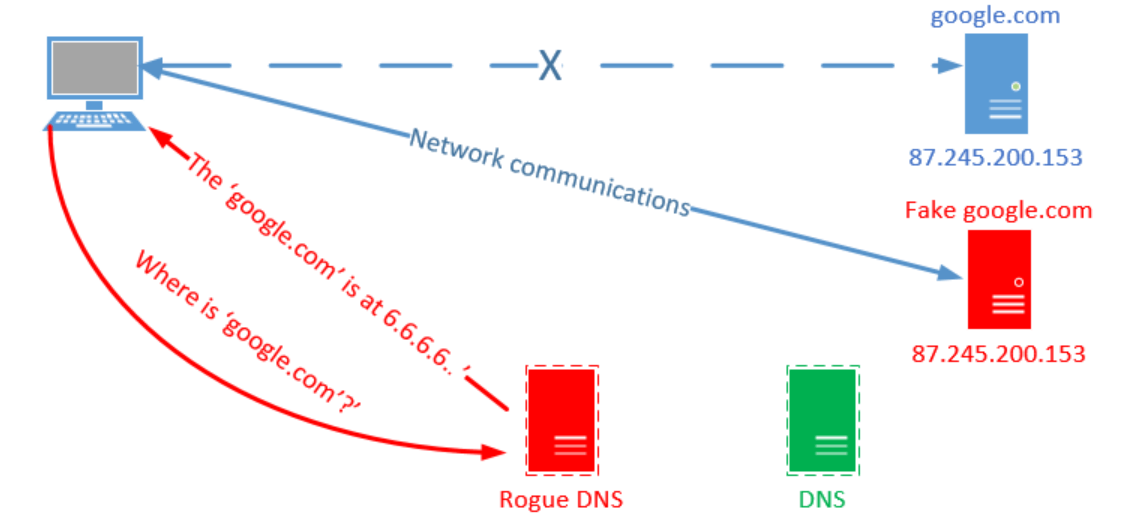

Si logra conectarse a él, lo siguiente que hace es cambiar los DNS por defecto del mismo por unos propios de manera que, cuando el usuario intenta navegar por la red, todo el tráfico es reenviado automáticamente a un servidor controlado por estos piratas. Los servidores DNS que configura este troyano para tomar el control del tráfico de las víctimas son:

- 101.200.147.153 (por defecto para todos)

- 112.33.13.11 (solo para algunos ISP que bloquean el primero)

- 120.76.249.59 (solo para algunos ISP que bloquean el primero)

Si en cualquier momento comprobamos que los DNS de nuestro router coinciden con alguno de los anteriores, probablemente tengamos algún dispositivo infectado, por lo que debemos cambiarlos lo antes posible, cambiar los datos de acceso de nuestro router y, por último, identificar el smartphone infectado para desinfectarlo.

Aunque el troyano infecta dispositivos Android, si cambia los DNS del router, cualquier ordenador o dispositivo de la red se verá afectado por la redirección. Los piratas informáticos utilizan sus propios DNS para redirigir el tráfico original de los usuarios a páginas web maliciosas que descarguen otro tipo de malware en los dispositivos o, por ejemplo, que recopilen los datos de los usuarios para, posteriormente, venderlos.

Switcher, un troyano muy completo pero muy mal escrito

Tal como aseguran los expertos de seguridad de Kaspersky, el código fuente de este troyano es un desastre. El troyano hace uso de un fichero JavaScript para llevar a cabo tanto el acceso remoto como las configuraciones de los DNS, sin embargo, este código está hecho para funcionar en un gran número de routers diferentes, por lo que mezcla todo tipo de funciones y es prácticamente imposible de comprender con claridad.

A pesar de ser un desastre, está funcionando muy bien, y es que en pocas horas ha infectado cerca de 1500 dispositivos, originalmente en china, pero que, poco a poco, va ampliando su actividad a otros países. Si notamos que nuestro tráfico no viaja correctamente y visitamos páginas que no estamos buscando, debemos revisar que los DNS no se han modificado por este u otro troyano similar.

¿Crees que empezaremos 2017 viendo troyanos similares a Switcher?

Os recomendamos visitar nuestro tutorial de cómo configurar OSPF en switch DGS-1520-28MP.