Cuando configuramos en un sistema Linux diferentes servicios que utilizan protocolos de seguridad y suites de cifrado, como por ejemplo cuando configuramos un servidor web, un servidor de email, un proxy, un servidor FTP, una base de datos e incluso diferentes servicios de VPN, siempre tenemos que definir los protocolos y suites de cifrado que soportan. Ahora con esta extensión de VIM podrás saber rápidamente si estás configurando sin querer un protocolo o una suite de cifrado insegura.

En sistemas Linux la gran mayoría de configuraciones de servicios como web, email, proxy, FTP o VPN se realizan a través de la edición de un fichero de texto plano. En dicho fichero de configuración es donde debemos indicar los protocolos y suites de cifrado que deberá usar dicho servicio. Si usamos un protocolo o suite de cifrado débil, podríamos tener un problema de seguridad. Descubre cuáles son los mejores proveedores correo electrónico.

Gracias a la extensión sslsecure.vim para el editor de texto más conocido y utilizado (VIM) podremos evitar cometer errores con la seguridad SSL TLS de los servicios, y es que la principal función de esta extensión es avisarnos de que hemos introducido un protocolo o suite de cifrado inseguro. Esta herramienta marca los cifrados SSL y protocolos SSL en rojo como si tuviéramos un error, es compatible con todos los ficheros de configuración de los principales servicios, de hecho, funciona también con el código fuente de lenguajes de programación como C, Go, Java entre otros ya que es capaz de bucear por todo el código para mostrarnos los posibles fallos de configuración con protocolos débiles.

Ejemplos de cómo marca sslsecure.vim los protocolos y suites de cifrados inseguros

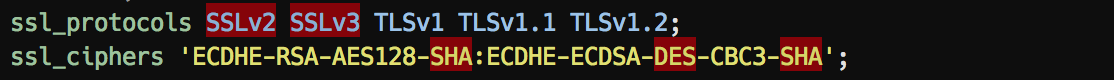

Si por ejemplo estamos configurando un servidor Nginx de manera insegura con SSLv2 y SSLv3, el programa nos mostrará lo siguiente:

Tal y como podéis ver, utilizar hoy en día el protocolo SSLv2 o v3 no es seguro, además, utilizar SHA como algoritmo de hash o DES como cifrado simétrico tampoco lo es, por este motivo nos lo marca como inseguro.

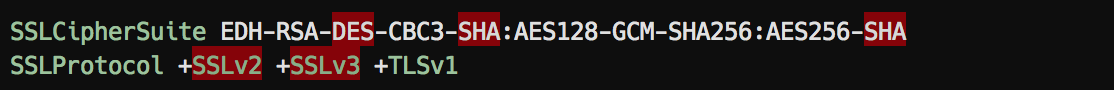

Si estamos utilizando Apache2, aunque la sintaxis sea diferente, la extensión también será capaz de detectar los protocolos y suites de cifrado inseguros, tal y como podéis ver a continuación:

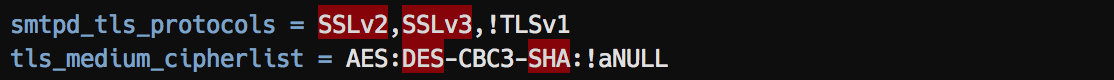

Si estamos usando Postfix como servidor de correo electrónico, y decidimos configurar los protocolos SSLv2 o v3 nos lo mostrará y avisará como si se tratara de un fallo:

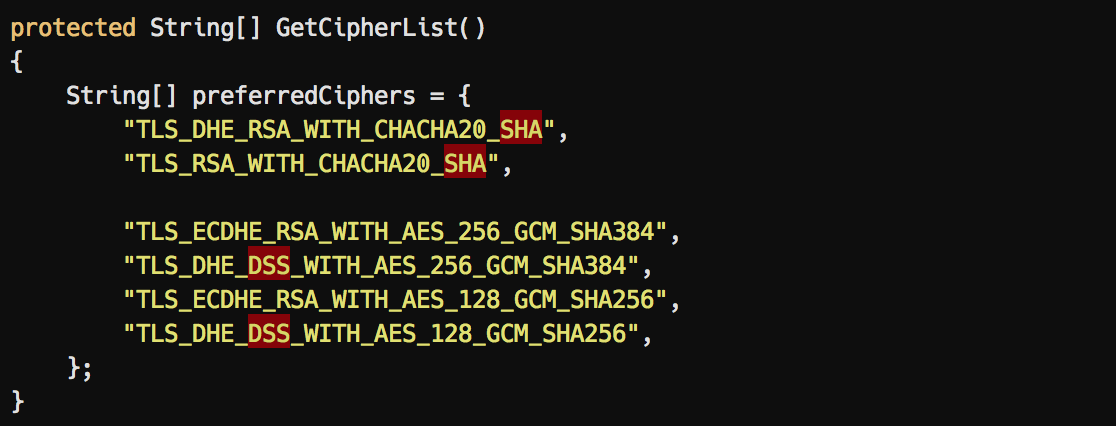

Lo mismo ocurriría con servidores FTP, bases de datos, balanceadores de carga como HAProxy e incluso lenguajes de programación como Java. A continuación tenéis un código fuente en Java donde se usan protocolos y suites de cifrado no seguros:

Cómo instalar sslsecure.vim en tu ordenador

Para instalar esta extensión, puedes utilizar cualquier gestor de paquetes de VIM, a continuación tenéis los comandos a ejecutar dependiendo de si usas uno u otro:

" Plug

Plug 'chr4/sslsecure.vim

" Dein.vim

call dein#add('chr4/sslsecure.vim')

" Vundle

Plugin 'chr4/sslsecure.vim'

Os recomendamos visitar el proyecto oficial de sslsecure.vim en el GitHub oficial del autor. También podéis visitar la página web cipherli.st donde encontraréis las configuraciones más seguras para los servidores web, servidores de email, bases de datos y servidores FTP más conocidos.