El mundo del cibercrimen no descansa nunca y siempre andan buscando nuevas estrategias con las que obtener beneficios. Ahora los ciberdelincuentes ya no actúan solos y a veces trabajan en grupo, lo que los hace más peligrosos. En esta ocasión, vamos hablar de los ataques de ransomware, y si nos conviene rescatar los datos pagando a los cibercriminales. Conoceremos todos los peligros, y cómo podemos evitar pagar por el rescate de los datos.

Qué es el ransomware y qué consecuencias tiene

Evolución de los ataques de ransomware

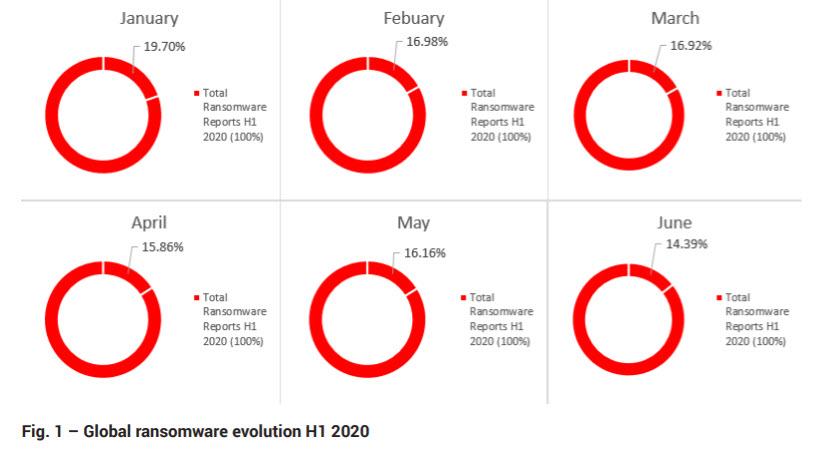

Los ataques de ransomware en los primeros 6 meses de este año 2020 han aumentado a un ritmo vertiginoso. Según el informe de mitad de año de Bitdefender 2020, el número de informes globales de ransomware aumentó en un 715 % interanual. Si hacemos una clasificación por el número de ataques recibidos, Estados Unidos ocupa el primer puesto seguido Reino Unido. Esta es una gráfica del ransomware a nivel mundial:

En España, también durante este primer semestre de 2020, los ataques de ransomware han ido en aumento como podéis apreciar aquí:

Prevención y la concienciación del personal

Cómo mejorar la seguridad en nuestra empresa

Buena política de copia de seguridad

En un ataque de ransomware, una de las cosas que nos permitirá salir triunfantes del ataque, es tener una buena política de backup o copia de seguridad. Esto se debe basar en:

- Debemos tener tres copias de nuestros datos: el sistema en vivo, más dos copias de seguridad.

- Esos dos backups deben estar en medios diferentes.

- Una de esas copias de seguridad debe realizarse fuera de las instalaciones de la empresa.