Actualmente existen una gran cantidad de algoritmos de hash para comprobar la integridad de los diferentes archivos que nos descargamos por Internet, transferimos a otros usuarios, e incluso podremos comprobar si un determinado archivo se ha modificado o no. Gracias a herramientas gratuitas como QuickHash, podremos generar el hash de diferentes archivos haciendo uso de diferentes algoritmos de hash como SHA-3 e incluso SHA2-512. Hoy en RedesZone os vamos a explicar qué es un hash, cuáles son los más utilizados, y cómo podemos obtener el hash SHA3 de un archivo en Windows.

Qué es un hash y para qué podemos utilizarlo

Una explicación simple de lo que es un hash, es que es una huella digital única de los datos digitales, si los datos de un archivo en concreto cambian, el hash cambiará por completo. Gracias a los hashes podremos comprobar si un archivo de ha modificado, e incluso podremos comprobar la integridad de los archivos al enviarlos por Internet o descargarlos de diferentes servidores. Actualmente disponemos de muchos algoritmos de hash, algunos de ellos ya se consideran inseguros porque se han descubierto colisiones (al generar el hash de dos archivos diferentes, se obtiene el mismo hash) como MD5 o SHA1, sin embargo, hoy en día disponemos de algoritmos de hash seguros como SHA2-256, SHA2-512 e incluso el último SHA3 que ya tenemos disponible.

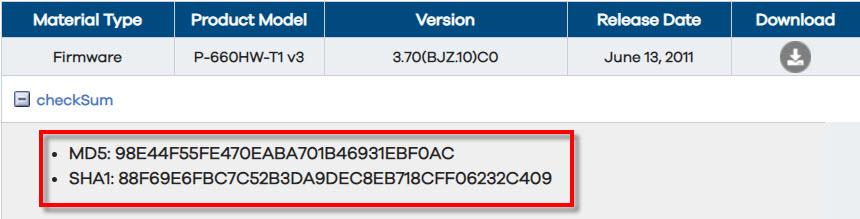

Un aspecto muy importante de los hashes, es que en cuanto se altere un determinado dato en el archivo, el código alfanumérico de tenemos como salida en el hash, se altera por completo. Imaginad por un momento que tenéis que descargar el firmware de un router de un servidor que está en otro continente. Si, por ejemplo, ese archivo estuviese corrupto en la descarga, y se se iniciase la actualización, podría dejar inservible ese dispositivo. Algunos fabricantes facilitan el hash de sus archivos para comprobar que hemos realizado una descarga correcta.

En este caso, con una herramienta que pudiese generar un hash que soportase el algoritmo MD5 o SHA-1, podríamos contrastarlo con el que nos está ofreciendo el fabricante. Si coincide, habremos verificado su integridad, y podremos proceder a la instalación del firmware sin ningún miedo. En caso contrario, sabremos que está mal y no debemos instalarlo. Un ejemplo de programa que podemos utilizar es QuickHash del que hablaremos más adelante.

Una cosa a tener en cuenta es que, con el hash de un determinado archivo no se puede recuperar el archivo original. También una buena práctica de seguridad es almacenar los hashes de las contraseñas en las bases de datos, y así nadie podría obtener la información en texto plano. De cara a almacenar las contraseñas, existen algoritmos de hash específicamente diseñados para ello, como scrypt o bcrypt.