Las redes privadas virtuales (VPN) nos permiten conectarnos de forma segura a nuestra oficina u hogar, y también a Internet pasando por el servidor VPN para cifrar todo el tráfico, y evitar problemas en las redes WiFi públicas. Actualmente existen muchos protocolos VPN que podemos utilizar para conectarnos de forma segura, sin embargo, dependiendo del tipo de protocolo y de su configuración, tendremos una mayor seguridad o menor seguridad. Hoy en RedesZone os vamos a hacer un resumen de los diferentes protocolos VPN que existen, y cuáles son los más seguros.

¿Qué es una VPN y para qué sirve?

Una VPN (Virtual Private Network) o también conocida como red privada virtual, nos permite conectarnos a Internet de manera privada, aunque nos estamos conectando a una red WiFi pública. Todo el tráfico se enrutará desde el cliente VPN hasta el servidor VPN, y posteriormente saldrá a Internet. Lo más importante es que el tráfico VPN va desde el cliente hasta el servidor VPN totalmente cifrado y autenticado.

Dependiendo de cómo esté configurada la VPN, tenemos las VPN de acceso remoto, o también conocidas como «Roadwarrior» o «Mobile Clients». Esta configuración de VPN, nos permitirá conectarnos de forma remota a un servidor y acceder a los recursos compartidos y a la red local de la empresa, lo mismo ocurre si lo tenemos en nuestro hogar, podremos acceder a las impresoras y recursos compartidos de casa fácilmente. Otra característica muy importante, es que también nos permitirá acceder a Internet pasando por el servidor VPN para cifrar todo el tráfico y navegar seguros desde hoteles, cafeterías o cualquier red WiFi pública.

Otro modo que podemos configurar son las VPN Site-To-Site, esta configuración nos permitirá interconectar diferentes sedes de empresas para poder acceder a todos los recursos compartidos a través de una red insegura como es Internet. Gracias a las VPN Site-to-Site, podremos conectar una oficina con otra de manera totalmente segura, ya que todo el tráfico está cifrado, autenticado y se comprueba la integridad de los datos.

Si decidimos contratar una VPN de pago, estas VPN nos permiten navegar por Internet de forma segura, anónima y también nos permite evadir diferentes filtros regionales para disfrutar de Netflix o Disney+ sin límites. Este tipo de servicios hacen uso de los mismos protocolos VPN que puede tener una VPN doméstica o profesional, pero gracias a que el servidor VPN está ubicado en otros países, podremos hacernos pasar por ciudadanos que estén ubicados ahí.

¿Qué es un protocolo VPN y cuáles existen?

El protocolo VPN es lo que define cómo deben ser tratados todos los datos, debe determinar exactamente cómo se cifran los datos, cómo se autentican los datos y también la autenticación de ambas partes (los clientes VPN en el VPN de acceso remoto, y cada uno de los sitios en las VPN Site-to-Site), además, los protocolos VPN también se encargan de cómo enrutar todo el tráfico de red a través de la propia red privada virtual. Dependiendo del protocolo VPN utilizado, tendremos características diferentes, algunos de ellos priorizan las posibilidades de autenticación, otros priorizan la velocidad real de la conexión VPN, y otros se centran en la seguridad.

Actualmente disponemos en el mercado una gran cantidad de protocolos VPN que son ampliamente utilizados, a continuación, os vamos a explicar las principales características de cada uno de ellos, hablando sobre su seguridad y también sobre su velocidad.

OpenVPN

OpenVPN es una de las VPN más populares y utilizadas, tanto a nivel doméstico como también profesional (en pequeñas y medianas empresas). OpenVPN es de código abierto y multiplataforma (está disponible para Windows, Linux, Mac, Android, iOS y Unix), se ha convertido en uno de los protocolos VPN más importantes que tenemos actualmente, además, es uno de los más seguros. OpenVPN utiliza dos «canales» para realizar las comunicaciones, tenemos un canal de control que utiliza el protocolo TLS 1.2 o TLS 1.3, por tanto, tendremos la máxima seguridad posible de los dos últimos estándares de TLS, también tenemos un canal de datos, donde podremos utilizar diferentes algoritmos de cifrado simétrico, aunque el más seguro que podemos usar es el AES-GCM, tanto en su versión de 128 bits (AES-128-GCM) como 256 bits (AES-256-GCM).

A nivel de autenticación, podremos autenticarnos a través de una clave precompartida, aunque no es recomendable por seguridad, lo más seguro es configurar una infraestructura de clave pública con una CA, y posteriormente emitir certificados digitales basados en diferentes algoritmos de curva elíptica como secp521r1, o también usar RSA de 4096 bits o superior a los clientes VPN que quieran conectarse. De manera adicional, podremos tener una autenticación con usuario/contraseña, combinándolo con una CA o combinándolo con los certificados de los clientes, para tener una mayor seguridad en la autenticación de los usuarios. Por último, tenemos la posibilidad de configurar una clave precompartida para mitigar los posibles ataques DoS que recibamos, de esta forma, OpenVPN se protegerá frente a este tipo de ataques que podrían dejar inutilizado nuestro servidor VPN.

Este protocolo lo tenemos disponible en algunas marcas de routers domésticos, como ASUS, NETGEAR o TP-Link, además, actualmente este protocolo es bastante rápido, aunque va a depender del hardware que tengamos. En RedesZone hemos conseguido una velocidad de entorno a 500Mbps reales con esta VPN, por tanto, vale la pena darle una oportunidad a este protocolo.

WireGuard

Este protocolo de VPN es el más nuevo de todos, uno de los más seguros y el más rápido que hemos probado en RedesZone. WireGuard es un protocolo de código abierto y multiplataforma, es compatible con todos los sistemas operativos, además, es mucho más fácil de configurar que otras VPN como OpenVPN. Una de las principales características de WireGuard, es que está integrado en el Kernel de Linux, por lo que la velocidad estará garantizada. WireGuard utiliza siempre los mejores cifrados asimétricos y simétricos que existen, no hay opción a modificar este tipo de cifrado por unos menos seguros, tenemos seguridad por defecto. El cifrado simétrico y autenticación que utiliza es ChaCha20-POLY1305, por lo que es realmente rápido, sobre todo en los dispositivos de recursos bajos.

Otra característica muy importante, es que este protocolo es ideal para dispositivos portátiles como ordenadores portátiles, smartphones y tablets, porque consume muy pocos recursos y nos permite roaming, ideal para cambiar de redes rápidamente y seguir manteniendo la comunicación. Con este protocolo, en principio, la autonomía de la batería debería ser claramente mayor. WireGuard también se puede utilizar como VPN de acceso remoto, pero aún continúa expandiéndose a sistemas operativos orientados a firewall como pfSense, con el paso del tiempo creemos que será uno de los más utilizados, debido a su seguridad, rapidez y facilidad a la hora de configurarlo.

L2TP/IPsec

El protocolo L2TP (Layer 2 Tunnel Protocol) sobre IPsec es un protocolo VPN muy popular, está integrado en los principales sistemas operativos como Windows, Linux, MacOS, Android y iOS. Este protocolo L2TP por sí mismo no proporciona seguridad, pero sí autenticación, pero gracias a que se utiliza junto con IPsec, tendremos todo el tráfico cifrado y autenticado. Este protocolo también permite utilizar cifrado AES de 256 bits, y no se conocen aún vulnerabilidades, un detalle importante es que sí tiene algunos defectos leves en sus implementaciones en los sistemas operativos. Por ejemplo, algunos puntos débiles son que la mayoría de clientes VPN no permiten usar cifrado AES-GCM que es más seguro que el popular AES-CBC, además, tampoco permite utilizar algoritmos de hashing robustos y seguros como SHA-512, ni tampoco Diffie-Hellmann de 2048 bits o superior, ni por supuesto PFS (Perfect Forward Secrecy). Dependiendo de la versión del sistema operativo utilizado, tendremos una mayor o menor seguridad, por lo que el servidor también debe admitir configuraciones inseguras para que todos los clientes puedan conectarse sin problemas.

Este protocolo lo tenemos disponible en algunas marcas de routers domésticos como D-Link, es también bastante rápido y en nuestras pruebas de velocidad hemos conseguido entorno s 500Mbps de rendimiento, lo cual está muy bien para esta VPN. No obstante, nuestra recomendación es optar por otras VPN que hemos visto anteriormente, porque te proporcionarán la máxima seguridad. Solamente tiene sentido usar este protocolo cuando estamos estableciendo una conexión VPN de acceso remoto, si vas a usar Site-to-Site es mejor usar directamente IPsec para interconectar las sedes.

IPsec IKEv2

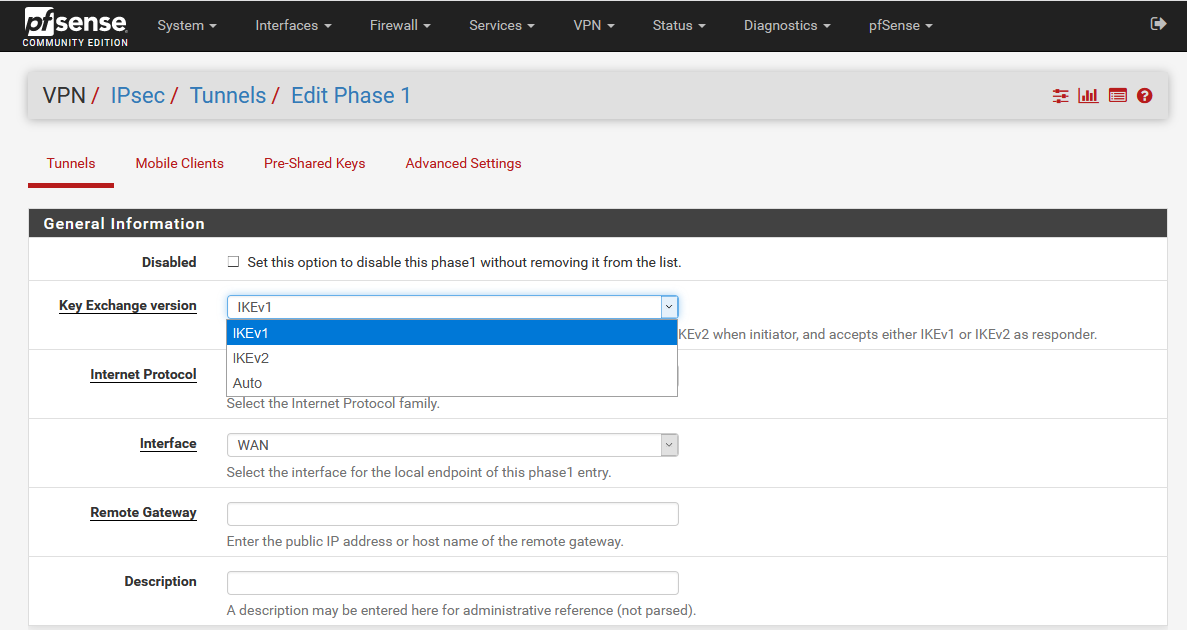

El protocolo IKEv2 (Internet Key Exchange V2) es un protocolo de intercambio de claves seguro, se utiliza habitualmente junto con el protocolo IPsec, por tanto, siempre lo veremos como IPsec IKEv2 en los diferentes sistemas operativos y servidores. Las principales características de IKEv2 son que es mucho más rápido que otros protocolos a la hora de conectarse, tiene soporte nativo en Windows 10, iOS y también en algunos Android como los smartphones de Samsung. IKEv2 es un protocolo muy recomendable para smartphones, porque la reconexión es realmente rápida cuando cambiamos de red.

Este protocolo nos permite autenticación mediante clave precompartida o certificados RSA, además, nos permite utilizar un cifrado simétrico seguro y rápido como AES-128-GCM y AES-256-GCM, también permite utilizar claves largas en RSA de más de 8192 bits, y tenemos la posibilidad de utilizar Diffie-Hellmann (DH) e incluso ECDH para una mayor seguridad, además de poder elegir qué tipo de curva elíptica elegir. Por último, este protocolo permite configurar PFS (Perfect Forward Secrecy) para dotar a los datos de una seguridad adicional frente a ataques futuros, por si alguien es capaz de crackear la autenticación actual.

IPsec IKEv2 es un estándar, y dispone de múltiples implementaciones de código libre, como en StrongsWAN o Openswan entre otros. Este protocolo es muy usado en VPN de tipo Site-to-Site para interconectar sedes, pero se puede usar perfectamente para las VPN de acceso remoto.

Este estándar, cuenta con una versión anterior, IKEv1. Este se ha visto superado por la versión 2 en prácticamente todos los aspectos. La velocidad es menor en la versión 1, la seguridad es más reducida, y la confiabilidad de protocolo tampoco brilla en comparación con IKEv2.

SSTP

El protocolo SSTP (Secure Socket Tunneling Protocol) es otra VPN muy popular, sobre todo en sistemas operativos Windows. Este protocolo se ha integrado en todos los sistemas operativos de Microsoft desde Windows Vista SP1, por tanto, podremos utilizar este protocolo con la autenticación de Windows para mejorar la seguridad, incluyendo autenticación con un dongle USB. Solamente tiene sentido usar este protocolo cuando estamos estableciendo una conexión VPN de acceso remoto, si vas a usar un Site-to-Site, mejor utilizar IPsec IKEv2 u otro protocolo.

Muchos proveedores de VPN tienen este protocolo disponible, hace uso de certificados SSL/TLS de 2048 bits para la autenticación, y utiliza un cifrado simétrico AES de 256 bits, lo estándar, por tanto, este protocolo es bastante seguro. La parte negativa es que es un protocolo propietario desarrollado por Microsoft, por tanto, no se puede auditar el código fuente como sí ocurre con OpenVPN o WireGuard entre otros, En algunos sistemas operativos necesitaremos usar un cliente SSTP para usar esta VPN.

PPTP (Obsoleto)

Este es un protocolo que apareció en el año 1999, y fue uno de los primeros orientados a las VPN de forma extendida. En cambio, su encriptación resultaba muy débil, y presentaba una gran cantidad de vulnerabilidades. Esto con el paso del tiempo, se hizo más y más peligroso debido a la mejora de las tecnologías en general. Actualmente, ha caído en desuso y no se utiliza para las conexiones VPN. A este también se le conoce como Protocolo de túnel punto a punto.

En todo caso, resultaba un protocolo muy sencillo y fácil de utilizar. Pero incluso a pesar de todas esas vulnerabilidades que se encontraron en él y su uso ha disminuido de una forma muy significativa, lo cierto es que si se sigue utilizando en algunos casos muy concretos. En estos escenarios se cumplen algunas características, que hacen que se siga utilizando. Por supuesto, muy lejos de que sea recomendable darle uso.

- Infraestructuras antiguas: Hay algunas organizaciones muy antiguas, las cuales no han sido actualizadas a las tecnologías más modernas. Es por ello que siguen dando uso de PPTP, simplemente porque ya estaba en uso. El problema es que muchas veces no cambian porque no pueden, por lo general por alguna razón económica. Cambiar a tecnologías más modernas, lleva tiempo, es complicado, requiere recursos y una inversión generalmente importante.

- Compatibilidad: PPTP ha sido soportado ampliamente por una gran variedad de dispositivos y sistemas operativos. Lo cual hace que sea muy sencillo implementar escenarios donde la compatibilidad podría ser una gran preocupación. Obviamente es a cambio de no tener la seguridad adecuada.

- Simplicidad: Estamos ante un servicio muy simple, fácil de configurar y utilizar. Esto puede ser atractivo para usuarios individuales, o incluso a nivel de una pequeña empresa. Esto por lo general es una solución muy rápida. Pero por supuesto, no es segura más allá de que cumpla la mínima función.

- Restricciones de Recursos: En dispositivos antiguos o que cuentan con recursos más limitados, los protocolos más modernos y seguros podrían no ser muy prácticos. Sobre todo, pensando en los requerimientos de procesamiento, incluso en mínimos. Por lo general no serían capaces de llevar un cifrado más avanzado.

- Uso no crítico: Hay escenarios donde la seguridad no es importante, por increíble que pueda parecer. Aquí el objetivo principal es simplemente eludir restricciones geográficas o de censura. Por lo cual estos lugares podrían optar por uno de estos protocolos, ya que es muy sencillo de configurar. Pero de nuevo, sin seguridad a pesar de que pueden no necesitarla.

¿Cuál es el mejor protocolo?

Lo cierto es que todos los protocolos anteriores, excepto los que se encuentran obsoletos, tienen buenos estándares de seguridad. Por lo cual es complicado señalar a uno como el mejor de todos. Por otro lado, muchos expertos recomiendan OpenVPN, ya que su encriptación por defecto es de 256 bits, pero a mayores nos puede ofrecer otro tipo de encriptaciones como 3DES, Blowfish, CAST-128 y AES. Por lo cual puede ser una de las mejores alternativas.

Por otro lado, tenemos que ver la estabilidad de los mismos. En este aspecto IKEv2/IPSec, tienen un buen rendimiento, siendo de los más estables. Pero si buscamos algo que sea muy sencillo de configurar sin renunciar a la seguridad, pues entonces es posible que de nuevo OpenVPN sea una de las mejores opciones. Por último, en cuanto a velocidad puede ser recomendable Wireward, resultando uno de los más rápidos, incluso se puede combinar con IKEv2/IPSec, el cual también nos da una buena velocidad a la hora de utilizarlos.

Tal y como habéis visto, tenemos actualmente una gran cantidad de protocolos de VPN, algunos se suelen usar para entornos domésticos o de pequeñas oficinas, y otros, a nivel empresarial gracias a sus posibilidades de configuración avanzadas. Elegir el correcto nos puede beneficiar de muchas formas.