Edward Snowden es un ex-empleado de la CIA que hace pocas semanas dio a conocer en los principales periódicos estadounidenses (The Washington Post y The Guardian) la existencia de un plan de espionaje internacional con el que Estados Unidos podía conocer cualquier actividad de cualquier usuario en cualquier lugar del mundo, violando completamente toda privacidad y leyes de distintos países.

En las declaraciones de Edward se dio a entender que desde 2007 el gobierno de EEUU como otras entidades podían acceder a todos los datos de los servidores de las principales compañías de la red como Microsoft, Google o Apple.

No se tardó ni una hora en expandirse la noticia por prácticamente todos los foros y blogs del planeta. Desde RedesZone también hicimos noticia de ello el mismo día que se dio a conocer.

Desde el conocimiento de PRISM se han conocido también otros sistemas en diferentes países que permiten tener un control sobre las redes, por ejemplo, en Reino Unido existe un programa llamado Tempora que da acceso al gobierno británico a la principal red de fibra del país por la que pasa prácticamente todo el tráfico mundial para interconectar los nodos. En latinoamérica existe también un proyecto que quiere permitir el total control de Facebook y Skype.

¿Cómo saltarse el espionaje de PRISM?

Si nuestra privacidad nos preocupa, podemos tomar unas sencillas pero radicales acciones que nos van a permitir saltarnos el espionaje de PRISM y proteger nuestra privacidad ante las miradas de los gobiernos y de terceras personas.

Usar un sistema operativo libre.

En primer lugar debemos controlar el sistema operativo que usamos. Al igual que los servidores de Apple y Microsoft tienen puertas traseras para los gobiernos, no podemos asegurarnos que sus sistemas operativos también tengan una puerta trasera que permita su control. La desventaja principal del software privativo es que no podemos conocer el código por lo que desconocemos la existencia de «trampas» ocultas en él. Una buena alternativa a usar podría ser una distribución como Debian o Fedora.

También hace unos meses hablamos sobre una distribución basada en live-cd llamada Tails. Esta distribución, aparte de ser software libre utiliza TOR para proteger sus comunicaciones. También incluye herramientas criptográficas que nos van a permitir cifrar nuestro tráfico y nuestros mensajes de una forma muy sencilla.

Utilizar un buscador que no forma parte de PRISM

Los principales buscadores como Google o Bing participan en el programa PRISM por lo que nuestras búsquedas pueden ser guardadas en sus servidores y podrán identificarnos en un momento determinado. En los últimos meses ha ganado mucha importancia y bastante tráfico un buscador llamado DuckDuckGo. Este buscador protege en gran medida nuestra privacidad ante las principales compañías ya que asegura que no guarda ningún dato de sus usuarios y todo su tráfico es totalmente anónimo.

Utilizar un navegador libre.

Google Chrome, Safari e Internet Explorer participan en el programa PRISM por lo que no podemos saber lo que ocurre bajo sus procesos principales. También son software privativo por lo que es imposible conocer qué tipo de trampas esconden. Si queremos poder navegar de forma segura debemos utilizar una alternativa libre como Chromium o Firefox. Estos navegadores junto a una serie de extensiones correctamente instaladas y configuradas nos van a permitir tener un control sobre nuestra privacidad y nuestro uso de internet.

Podemos complementar el navegador Firefox con las siguientes extensiones:

- HTTPS Everywhere

- NO Script y AdBlock

- Priv3 y Disconnect

- WebGP

Utilizar servidores DNS seguros.

Sin duda, los DNS más utilizados y conocidos son los DNS de Google, su supuesta fiabilidad y su buen rendimiento hacen que muchos usuarios usemos dichos DNS. Sin embargo, en caso de existir un control podrán conocer todas las resoluciones que realice un determinado usuario pudiendo así filtrar tanto el tráfico como los resultados.

Los servidores de OpenDNS nos van a blindar una seguridad extra a nuestra navegación y además blindan nuestras comunicaciones añadiendo un cifrado a nuestras consultas.

Los servidores de OpenDNS son:

- 208.67.222.222

- 208.67.220.220

Usar las conexiones P2P siempre que se pueda.

Las conexiones Peer2Peer permiten ocultar en cierto modo el origen de los datos ya que se basa en una red totalmente descentralizada. Cada vez son más las herramientas que permiten utilizar conexiones P2P pese a que este protocolo se le asocia automáticamente a la red Torrent y a la red ED2K.

Enviar un mensaje o compartir una noticia a través de la red P2P nos va a permitir que no puedan seguir dicho mensaje y a su vez que no sea censurado por su origen o contenido.

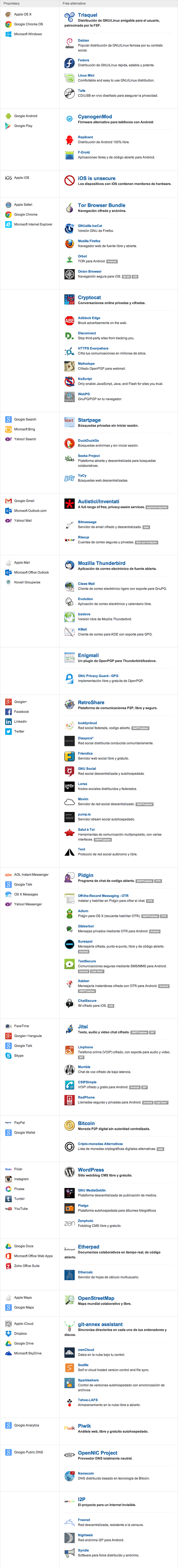

Siguiendo estos pasos podemos proteger un poco más nuestra privacidad. En la web Prism-Break podemos encontrar una lista de alternativas seguras al software comúnmente utilizado.

Fuente: DragonJar