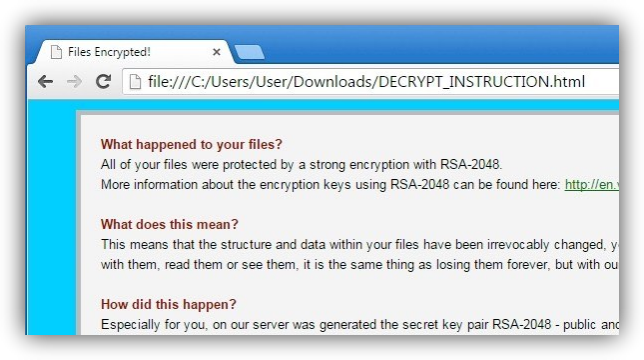

Este fin de semana hablamos de un nuevo ransomware, compilado especialmente para Linux, que buscaba secuestrar e infectar especialmente todo tipo de servidores conectados a través de Internet para cifrar los archivos más importantes (documentos y, sobre todo las páginas web y las bases de datos montadas) para pedir un pego económico más adelante con el fin de poder recuperar los datos.

No existe el software perfecto, eso lo vemos a diario. Los programadores, ya sean empresariales como aficionados o, como en este caso piratas informáticos, siempre cometen pequeños fallos que si se descubren a tiempo y se averigua la forma de explotarlo finalmente permite a los usuarios tomar el control del software o, como en este caso, de la aplicación en cuestión.

Varios expertos de seguridad han estado analizando este nuevo ransomware para Linux, el primero que afecta a este sistema operativo, y han descubierto una debilidad que permite a las víctimas recuperar la clave de cifrado sin tener que pagar el rescate, pudiendo descifrar y recuperar de forma gratuita los archivos.

Este ransomware, llamado Linux.Encoder1 por la empresa de seguridad Doctor Web, utiliza un algoritmo AES-128 para cifrar los archivos. La clave de cifrado utilizada se genera en la máquina, y esta misma se cifra también con una clave RSA para evitar que los datos puedan recuperarse si no se paga. Poder crackear estas claves AES y RSA es imposible, sin embargo, este fallo de seguridad permite volver a generar la clave AES de nuevo para poder descifrar totalmente los archivos.

Bitdefender, empresa de seguridad que ha descubierto esta vulnerabilidad, afirma que es posible volver a generar esta clave AES sin necesidad de crackear la clave RSA debido a que el malware utiliza la función de C rand() que utiliza la hora del sistema para generar información pseudo-aleatoria con la que crear la clave privada. Por ello, es posible volver a generar la misma clave utilizada simplemente comprobando la lista de cambios en el sistema de ficheros y adivinando a qué hora exacta fue generada esta clave.

La empresa de seguridad ha creado y publicado un pequeño script (totalmente gratuito) que automatiza prácticamente todo el proceso de generación y recuperación de los datos cifrados con este troyano, por lo que definitivamente no es necesario ceder al chantaje de estos piratas informáticos a la hora de recuperar los archivos cifrados por Linux.Encoder1.

Un fallo de programación en el ransomware PowerWorm hace que los datos cifrados sean irrecuperables

Por desgracia, no todos los ransomware funcionan así. Muchos de ellos utilizan técnicas seguras para generar la clave de seguridad, cifrar los datos y envían dicha clave a sus propios servidores donde se almacena de forma segura hasta recibir el pago. Sin embargo, aunque paguemos no tenemos por qué recibir la clave.

Tal como afirma la BBC, un fallo de programación en un ransomware, llamado PowerWorm, está haciendo que los datos de los usuarios se cifren y se elimine la clave utilizada, haciendo que estos hatos hayan quedado cifrados, o perdidos, para siempre sin posibilidad de recuperación. Por si fuera poco, los piratas informáticos piden un pago de 2 Bitcoin, alrededor de 600 euros, por la supuesta recuperación, la cual nunca termina de llegar ya que no existe.

¿Qué opinas del ransomware? ¿Alguna vez te has visto víctima de una de estas piezas de malware?

Quizá te interese:

- CryptoWall 4, una nueva versión del ransomware más peligrosa

- Ransomware afecta a repositorios y servidores Linux