Los usuarios cada vez realizan más tareas haciendo uso de los terminales móviles y los ciberdelincuentes son conscientes de que puede ser una gran oportunidad. Además del inicio de sesión de servicios, este dispositivo se utiliza en el proceso de verificación de un login o aprobación de operaciones en dos pasos. Por este motivo, los delincuentes han creado el malware Bankosy. Descubre los principales generadores de contraseñas online y gratis.

Aunque pueda parecer una novedad, la realidad es que el pasado año se localizó en más de una ocasión en Internet, aunque su repercusión fue prácticamente nula. A pesar de desconocer el motivo de esta poca actividad y meses más tarde tener una gran presencia en Internet, podría decirse que esta práctica es algo típico que podemos encontrar hoy en día y con una gran cantidad de amenazas. Este troyano en un principio fue diseñado para robar las credenciales de acceso de los servicios que se utilizaban en los terminales Android infectados.

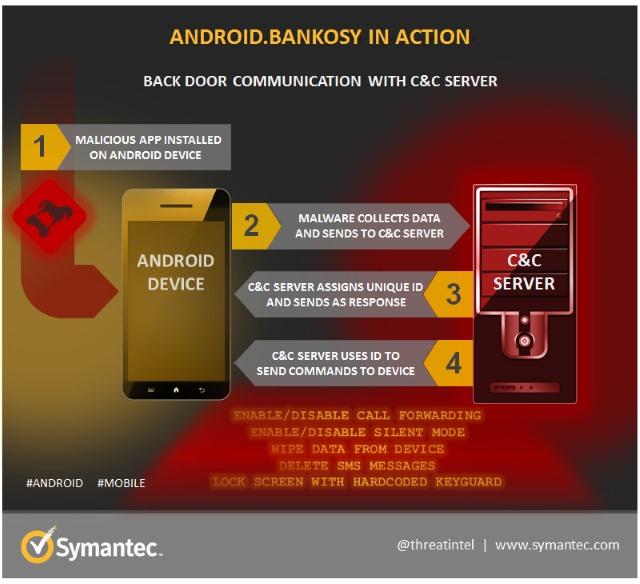

Bankosy se comunica de forma periódica con un servidor del control al que enviaba información muy variada. Sin embargo, esto ha cambiado y la amenaza ha sufrido una actualización que la hace mucho más peligrosa. De entrada, hay que decir que a cada dispositivo se le asigna un identificador que posteriormente será enviado para controlar este de forma remota. Pero este no es el mayor de los problemas al que deben hacer frente los usuarios.

Bankosy es capaz de saltarse la verificación en dos pasos

Hoy en día, son muchos los usuarios que buscan proteger las cuentas de los servicios con la verificación en dos pasos. Para esto se utiliza una cuenta de correo o bien un número móvil al que se envía un mensaje o una llamada con el código que se debe introducir para completar el proceso de forma satisfactoria. La última actualización del troyano permite robar los códigos enviados a través de mensajes de texto y realizar el fowarding de las llamadas para así conseguir aquellos que se envían a través de este medio.

Con respecto a su difusión, los expertos en seguridad de Symantec han concretado que se está distribuyendo sobre todo haciendo uso de tiendas de aplicaciones no oficiales, utilizando sobre todo la imagen de apps muy conocidas entre los usuarios y que en las oficiales son de pago, despertando un gran atractivo entre los usuarios.

En lo referido a qué países están afectados, por el momento nuestro país se mantiene a salvo, pero el troyano ya ha afectado a más de 3.000 terminales móviles de Francia, Reino Unido e Italia.