Los ataques de malware cuestan a las empresas muchos millones de euros a lo largo del año. Los equipos de seguridad de IT, tienen el trabajo y el objetivo de abordar la mejor monitorización de la red posible, y haciendo que el tiempo se estancia del malware disminuya. Es fundamental que la detección de los ataques de ransomware o malware en general sea lo más rápida posible, para tomar las medidas necesarias y eliminarlo. Si un malware no afecta a una empresa desde el minuto cero, es gracias al hardening de los diferentes equipos, por lo que el Blue Team de las empresas se hace fundamental.

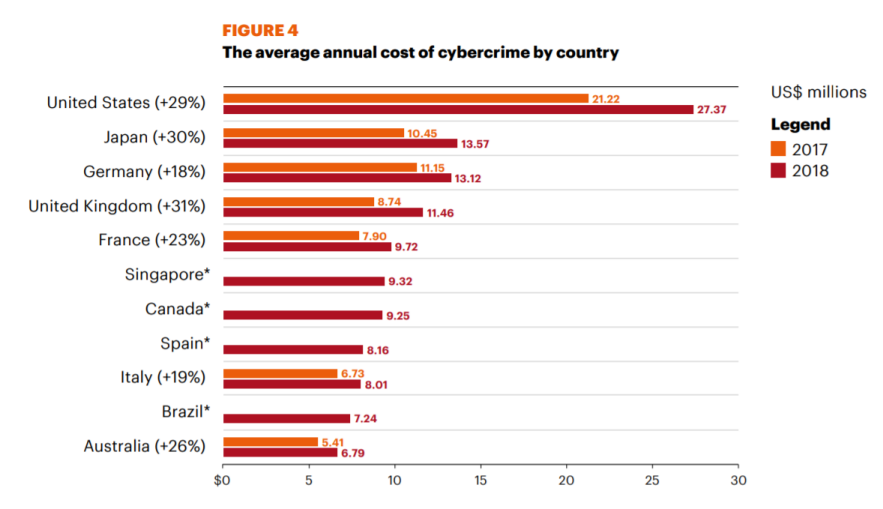

El informe del coste del cibercrimen en los países

En un informe sobre el coste del cibercrimen de Ponemon Institute y desarrollado por Accenture Security, se observa que los gastos producidos por ataques de malware van en aumento. Aquí tenéis una gráfica de los costes que suponen para las empresas en millones de dólares. Por primera vez, cómo podéis ver, se han reflejado los datos de España y otros países.

En ella se puede observar que los gastos ocasionados por los ciberdelincuentes han aumentado entre un 19 y 31% respecto al año anterior. También países como Canadá, España y Singapur que participaban por primera vez, se ven que los costes producidos por estos ataques también son importantes.

En este análisis de casi 1.000 ciberataques, destacó el ataque con malware como como uno de los más frecuentes y también el más caro de resolver. Además, el número de negocios que experimentaron ataques de ransomware subió un 15% y la frecuencia con la que se realiza se ha triplicado en los dos últimos años.

Otro dato interesante es que los ataques de phishing e ingeniería social fueron experimentados por el 85% de las organizaciones. En este sentido, nos encontramos con un aumento del 16% en un año en los ataques de este tipo. Que suceda esto es preocupante ya que las personas continúan siendo un eslabón débil en la defensa de la ciberseguridad.

La redes son cada vez más complejas y tienen más puntos ciegos

Una cosa cada vez más común es que los equipos de seguridad no pueden ver ciertas partes de la red al ser cada vez más complejas. En el caso de que el malware logre pasar las defensas del perímetro, puede no ser detectado y causar graves perjuicios.

Si trabajamos con un modelo de red híbrida, estos puntos ciegos se ven aumentados. En la medida que las aplicaciones se trasladan a una nube pública o las empresas implementan la virtualización, la red se vuelve más compleja. En ese momento la visibilidad se vuelve limitada, y el monitoreo de la seguridad de la red se vuelve más complicado.

Afortunadamente, las cosas van mejorando, y las empresas han logrado disminuir el tiempo de estancia del malware. Verizon en su informe de investigaciones de filtración de datos 2020 señaló que más del 60% de las filtraciones de datos se descubrieron en días o menos. Aunque se trata de una mejora importante, no todo es positivo. Por ejemplo, más de una cuarta parte de las infracciones aún tardan meses o más tiempo en detectarse. Por lo tanto, aún nos queda mucho trabajo por realizar.

Mejorar la visibilidad del tráfico de red

Los equipos de operaciones de seguridad de TI tienen que mejorar el monitoreo de la red para disminuir el tiempo de estancia del malware y de otro software malicioso.

El tráfico ha aumentado significativamente a medida que las aplicaciones se han vuelto de varios niveles y más intensivas en computación. Además, las redes se han virtualizado más para admitir más máquinas virtuales. Este cambio está dificultando la monitorización de red.

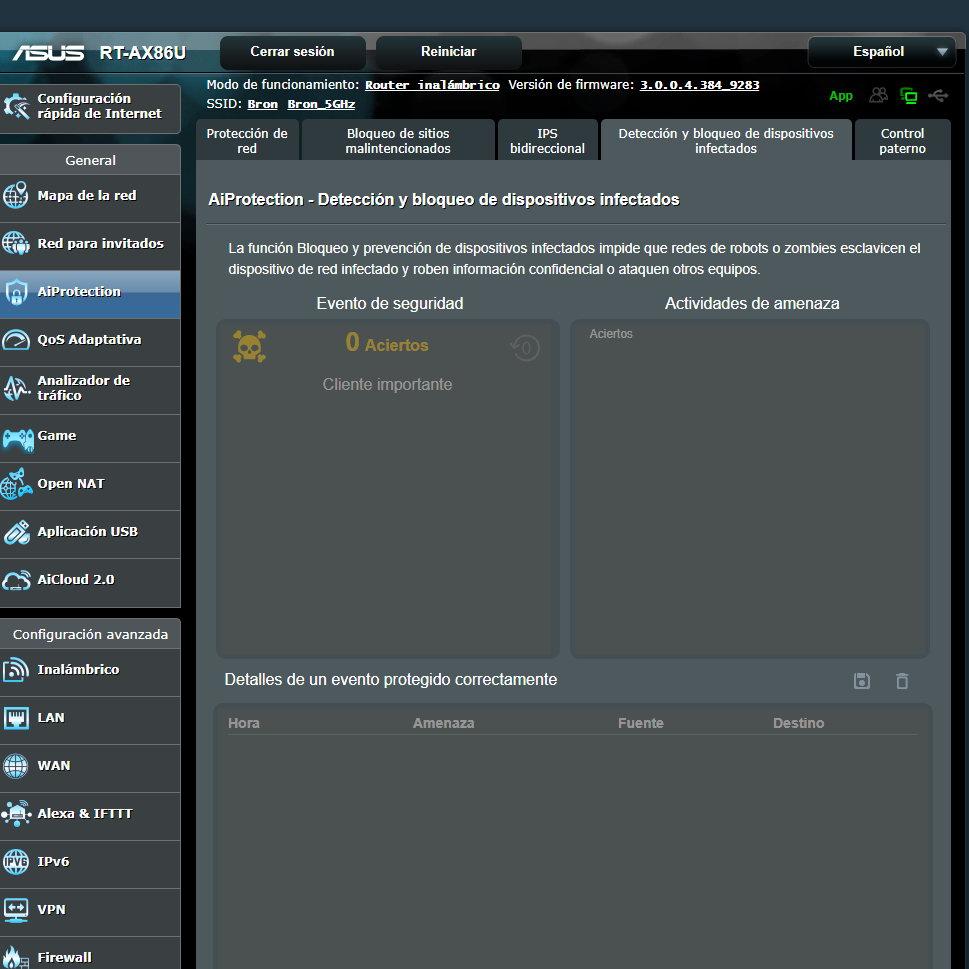

Incluso nosotros en nuestra red doméstica, también podemos supervisar el tráfico y ver todo lo que ocurre en la red local, por ejemplo, ASUS dispone de la funcionalidad AiProtection Pro que nos permite parar el malware e incluso dispone de un sistema de prevención de intrusiones (IPS).

Un paso importante es obtener acceso a este tráfico ya que permite que las herramientas de seguridad detecten un comportamiento inusual de la red, y nos alerten sobre una brecha de seguridad. El acceso a este tráfico revela qué direcciones IP se comunican entre sí, y cuándo se realizan estas conexiones. Gracias a esta información, con las herramientas de seguridad basadas en el comportamiento, podemos generar alertas cuando haya eventos extraños en la red. Algunos comportamientos anómalos que podrían ser investigados serían:

- El acceso inusual a la base de datos por parte de una aplicación.

- Una descarga de FTP de muchos datos a las 4 de la madrugada.

Por lo tanto, en el momento que las empresas priorizan el trabajo en la nube, un objetivo vital es tener un acceso completo a todo el tráfico de la red para mantener seguros nuestros datos.

Almacenar datos para analizar los ataques

Una buena política de seguridad también consiste en tener almacenado un histórico del tráfico que pasa por nuestra red. En caso de sufrir un ataque de seguridad es muy importante contar con una serie de información, como, por ejemplo, tener acceso a paquetes detallados y datos de flujo antes, durante y después de una brecha de seguridad.

Así, los analistas de seguridad pueden determinar con más precisión el alcance de la violación y también pueden analizar el daño para descubrir cómo prevenirlo en el futuro.

Si queremos realizar esta tarea necesitaremos recopilar metadatos de red y datos de paquetes de elementos físicos, virtuales y nativos de la nube de la red implementados en el centro de datos, sucursales y entornos multinube.

Además, para recopilar esta información debemos contar con una combinación de sondas de red físicas y virtuales. También necesitamos intermediarios de paquetes y dispositivos de captura para recopilar y consolidar datos de los distintos rincones de la red. En ese sentido, es muy importante que podamos capturar y almacenar datos de paquetes antes, durante, y después de una alerta de seguridad para su posterior análisis forense.

Para finalizar, cuanto más accesibles sean estos datos y mejor organizados estén nos proporcionarán una información más valiosa.

El teletrabajo y la seguridad

Este año debido a la pandemia global del coronavirus nuestra forma de trabajar ha cambiado. El teletrabajo ha avanzado en gran medida y recientemente en el Congreso de los Diputados se ha aprobado una ley que lo regula. Antes, los equipos de seguridad trabajaban con el supuesto de que la mayoría de los usuarios acceden a los recursos a través de la red corporativa, y sólo un pequeño número lo hacía de forma remota.

Ahora, la mayoría de los usuarios acceden a aplicaciones en la nube o en el centro de datos a través de la Internet pública. Las empresas han reaccionado flexibilizando las restricciones de seguridad y adoptando las medidas de seguridad necesarias. En ese sentido es recomendable que las comunicaciones entre los empleados y la red de la empresa para mayor seguridad se establezcan a través de una VPN.

Hay que ganar visibilidad en la nube pública

Actualmente muchas empresas como consecuencia de la pandemia han acelerado el trasladado de aplicaciones a la nube pública para aprovechar su escalabilidad y flexibilidad. Sin embargo, la falta de visibilidad puede tener un coste económico importante para la empresa.

Hasta no hace mucho, las principales nubes pública eran plataformas en las que era posible ver el tráfico que entraba y salía de la nube. El problema estaba en que no deja ver lo que sucedía en el interior, y los equipos de TI no podrían monitorear los signos de una infracción. Por fortuna, las cosas van mejorando, y algunos de los principales proveedores de nube ya agregan funciones que reflejan el tráfico de red hacia y desde las aplicaciones de un cliente.

En resumen, detectar y disminuir el tiempo de estancia del malware en un entorno híbrido requiere acceso al tráfico de red completo. Gracias a esto, podremos detectar antes las brechas de seguridad y podremos analizar el problema para prevenirlo de forma adecuada.