La encriptación End-to-End es el próximo objetivo de los dispositivos IoT

El cifrado End-to-end nos permite que todo el tráfico desde un origen hasta un destino va totalmente cifrado y autenticado, para que, si alguien captura dicho tráfico, no pueda leer la información que hay en su interior. El Internet de las Cosas (IoT) pasa por uno de sus mejores momentos, millones de dispositivos se conectan a Internet para comunicarse con los servidores del fabricante, y, posteriormente, con nosotros. Los datos generados por los IoT están encriptados hasta cierto punto, a medida que van transportándose por Internet. Sin embargo, es fundamental mantenerlos protegidos de manera consistente de principio a fin.

Las vulnerabilidades de los dispositivos IoT existen porque no cuentan con protocolos de protección de datos bien establecidos. Siendo honestos, no existe una solución que se adecúe a todos los casos por igual, considerando la arquitectura de los dispositivos, sus plataformas de control, protocolos varios, etc.

Todo dato generado por un dispositivo conectado se almacena en un montón de servidores que los administran. Cualquiera que tenga acceso a ellos, puede visualizarlos y sobre escribirlos, todo de acuerdo a los permisos y roles que tienen. Es fundamental que la plataforma Cloud vele por la privacidad y exclusividad de los datos, es decir, debe garantizar que nuestra información se almacena cifrada y que la comunicación con los dispositivos también lo sea.

Los años pasan y queda en evidencia las vulnerabilidades que hay en los dispositivos IoT, los cuales no detienen su crecimiento. Hasta ahora, no es posible lograr que los usuarios de los dispositivos se sientan seguros en todo momento al usarlos. Por ejemplo, se presentaron varios casos en los que botnets formados por dispositivos IoT infectados, hackearon varios ordenadores con el objetivo de minar criptomonedas. Estos tipos de botnets también fueron protagonistas de diferentes ataques DDoS. Las posibilidades a la hora de realizar ciberataques, por desgracia, son infinitas.

E4: una solución de código abierto para reforzar la seguridad IoT

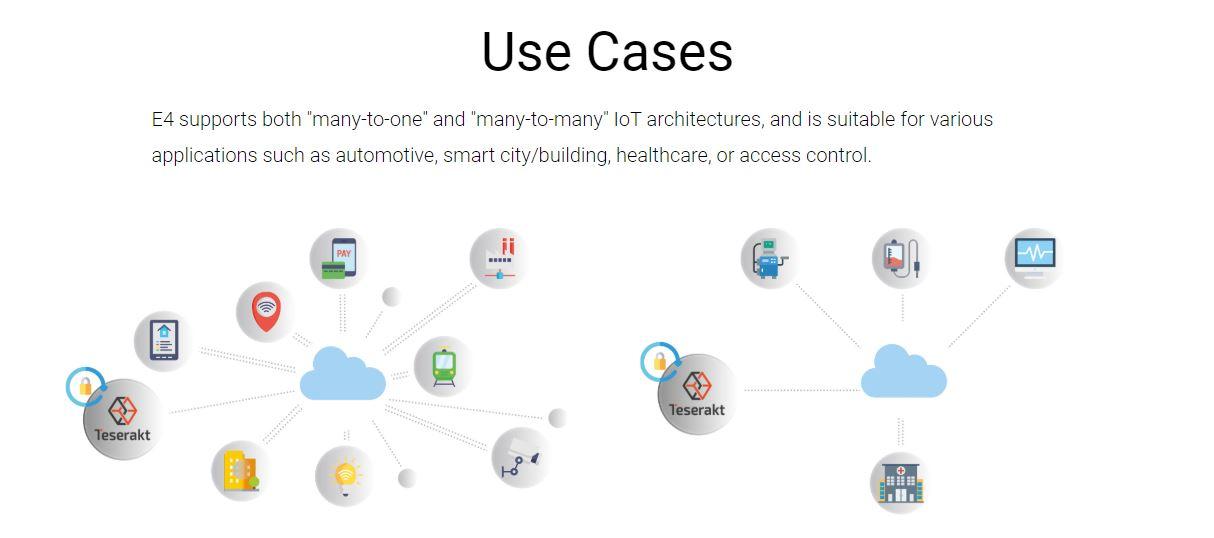

Se define como un paquete de código que se puede incluir en los servidores de los fabricantes. E4 se encargará de hacer que el proceso de encriptación sea consistente. Uno de los puntos fuertes de E4 es que todo se ejecuta en segundo plano, soporta tanto arquitecturas muchos a uno, como muchos a muchos, un detalle importante es que permite la incorporación de una gran cantidad de dispositivos finales como routers, cámaras de seguridad, y todo tipo de dispositivos IoT, para cifrar todo el tráfico desde el principio de la comunicación hasta el final.

A pesar de que la encriptación web garantiza la seguridad de los datos en parte de su ciclo de transmisión, este proyecto de código abierto ofrece un enfoque mucho más amplio y orientado a abarcar todo el tránsito de los datos, en la medida de lo posible.

La librería de cliente E4 no tiene ningún tipo de coste alguno para acceder. Lograrás proteger los datos con una clave estática, con el objetivo de probar su integración con dispositivos con el menor esfuerzo posible. Por otro lado, su servidor de clave dinámica permite administrar las claves de los dispositivos de forma remota, ya sea manual o de forma automatizada. Esto último, de forma on-premise o como servicio administrado con un coste muy accesible de suscripción.

Al ser de código abierto, enfatizamos que cualquier desarrollador puede experimentar con el código e implementarlo en sus dispositivos, es decir, vamos a poder adaptarlo a lo que nosotros deseemos fácilmente. De existir inconvenientes, tendrán facilidades de poder encontrar bugs para arreglarlos, o bien, aplicar mejoras.

Si el Internet de las cosas desea alcanzar su máximo potencial en unos años, tanto las industrias como las personas involucradas deben esforzarse para garantizar que cada dispositivo cuente con encriptación end-to-end. Tanto en tránsito, como al momento de ser almacenados en los propios servidores de los fabricantes. E4, así como otras soluciones, aún continúan trabajando para poder llegar al auténtico escenario de la encriptación de principio a fin que IoT necesita más que nunca.