Ya sea para uso personal o para cuestiones de la empresa para realizar algunas tareas vamos a tener que abrir puertos obligatoriamente. En algunos casos como la navegación por Internet no es necesario hacer nada. No obstante, en algunas situaciones no nos va a quedar más remedio que tener que abrir puertos para crear cierto tipo de servidores y usar programas P2P. También a la hora de abrir puertos se pueden aplicar diferentes estrategias como usar el DMZ. En relación con el procedimiento que hayamos escogido luego toca proteger ese equipo. En este artículo vamos a ver los puertos abiertos como fuente de ataques para los ciberdelincuentes.

Lo primero que vamos a hacer es comentar cómo se realiza un ataque informático para ver la influencia de los puertos abiertos. Luego hablaremos sobre cómo se abren de forma correcta y también sobre la mejor manera de protegernos.

Fases de ataque con puertos abiertos

Un ataque informático busca como objetivo robar los datos que están en un servidor web o cifrar los contenidos de un equipo para hacer que la víctima pague un rescate. En este último caso nos referiremos a un ataque de ransomware.

En cuanto a un ataque típico suele constar de las siguientes fases:

- Reconocimiento en la que el atacante recopila información sobre el objetivo. En ese aspecto buscará información sobre los recursos y trabajadores de esa empresa. Una vez que conozca las IP de esa organización puede realizar un escaneado buscando puertos abiertos. Así puede averiguar los servicios que tiene como los servidores y sus posibles vulnerabilidades.

- Preparación con los datos obtenidos anteriormente busca los puntos de ataque. Uno puede ser intentar acceder buscando alguna vulnerabilidad de software. También podría ser mandando un e-mail suplantando a una persona real.

- Distribución, ese trabajador podría recibir un correo electrónico que sea un ataque de Phishing en el que el atacante obtendrían las credenciales de la victima.

- Explotación, el ciberdelincuente comienza trabajar para obtener acceso remoto y el mayor nivel de privilegio posible. Para ello puede intentar explotar alguna vulnerabilidad de software que no haya sido parcheada.

- Instalación, el atacante va a instalar malware.

- Toma de control, el ciberdelincuente comienza a llevarse documentación confidencial, robar credenciales, instalar otros programas y comienza a conocer cómo es la red del usuario.

- Acciones finales, entonces podrá pedir el pago de un rescate si ha realizado un ataque de ransomware, hacer chantajes o vender la información a terceros.

Como ya hemos visto los puertos abiertos pueden atacarlos y dar pistas a los ciberdelincuentes sobre las mejores estrategias para realizar un ataque. Así, si el servicio necesita autenticación, podría realizar un ataque por fuerza bruta. También como ya comentamos antes pueden explotar una vulnerabilidad de seguridad para acceder al servicio.

Cómo abrir los puertos de forma segura

Ya hemos comentado que en algunas ocasiones tener puertos abiertos es obligatorio y necesario. Entonces lo que tenemos que hacer es buscar la mejor estrategia para conseguir la mayor seguridad posible. Como norma general podríamos decir que nos convendría tener el menor número de puertos abiertos posible. Así conseguimos reducir el vector de ataque de los ciberdelincuentes y estaremos más seguros.

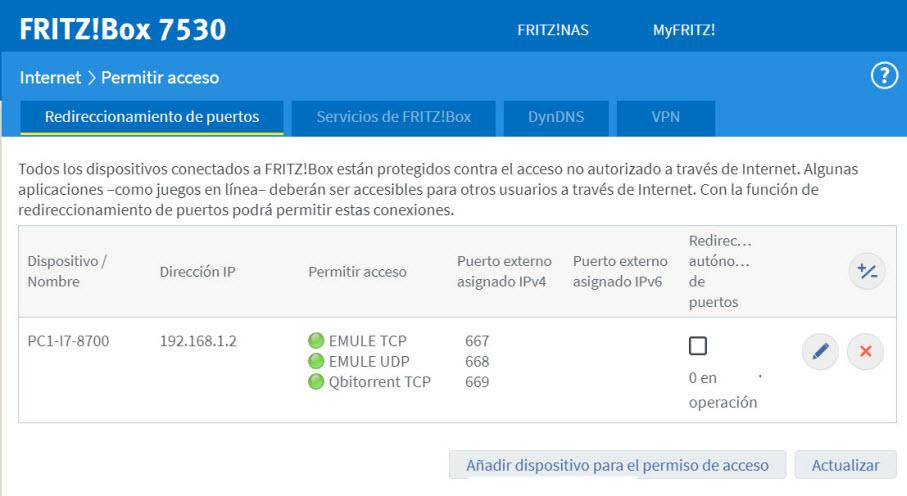

También a la hora de abrir puertos tenemos que asignar una IP local a la que queramos que se dirija el tráfico. Luego estableceremos el puerto y en ocasiones según sea el fabricante del router hay que indicar si va a ser para el protocolo TCP o UDP. Por otra parte, hay que tener cuidado a la hora de elegir los puertos abiertos que queremos utilizar. La razón es que hay una serie de puertos peligrosos que pueden comprometer nuestra seguridad porque van a ser los primeros que escaneen los ciberdelincuentes.

Por otro lado, otra estrategia que tenemos es el DMZ que hace referencia a una zona desmilitarizada y viene de las siglas en inglés DeMilitarized Zone. En este caso se abrirán todos los puertos hacia la IP local que asignemos con la excepción de los que estuvieran previamente establecidos. Esto es más peligroso y puede ser útil cuando no tenemos claro los puertos que necesitamos abrir. En empresas con segmentación de red acompañado de un buen firewall puede ser una opción interesante para algunos servidores.

Por último, a la hora de abrir los puertos no debemos descuidar la seguridad y al menos tener un buen firewall por software.