Cuando nos conectamos a Internet, aunque no lo sepamos, dejamos constancia de una gran cantidad de datos que fácilmente pueden ser asociados a nuestra identidad. Algunos de estos datos son, entre otros, las huellas digitales, la dirección MAC de nuestra tarjeta de red y, sobre todo, la IP de nuestro ordenador. Como todo lo relacionado con el hacking está mal visto, incluso aunque sea con fines éticos, los hackers, igual que los piratas informáticos deben proteger su identidad ocultando esta información al conectarse a Internet, sobre todo, la dirección IP.

La dirección IP es la que identifica directamente nuestro ordenador en la red. A grandes rasgos, cuando enviamos un paquete de red a un servidor remoto, dentro de este se encuentra nuestra IP para que este servidor sepa dónde enviar la información de vuelta. Las compañías telefónicas suelen guardar un registro con todas las IPs que se asocian a cada usuario para que, en caso de denuncias o problemas, se pueda identificar al responsable. Conoce cómo monitorizar la dirección IP en Home Assistant.

A la hora de ocultar una dirección IP existen varias formas de hacerlo. A continuación, vamos a ver las 3 más utilizadas.

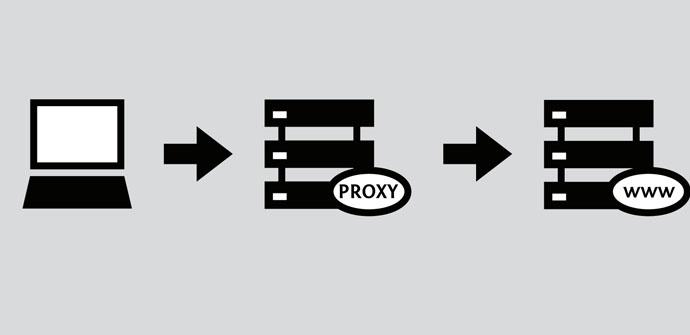

Conectarnos a Internet a través de Proxy

La forma más sencilla de conectarnos a Internet de forma anónima y privada ocultando nuestra IP es a través de un Proxy. De esta manera, establecemos una conexión directa con un servidor remoto y enviamos todo el tráfico a este, siendo el otro en responsable de reenviar el tráfico de red hasta su destino.

Algunos proxies conocidos son:

- BuyProxies

- HideMyAss

- MyPrivateProxies

- YourPrivateProxy

- EZProxies

- Anonymous-Proxies

- LimeProxies

- SSLPrivateProxy

- NewIPNow

- ProxyNVPN

- SquidProxies

Los Proxy, por lo general, aunque ocultan la dirección de red del usuario que se conecta a él, no es lo más seguro, por lo que no es recomendable más allá de simplemente ocultar nuestro país de origen para poder acceder, por ejemplo, a contenidos bloqueados regionalmente. Si queremos un anonimato superior debemos optar, por ejemplo, por un VPN.

Conectarnos a través de una VPN

Una conexión VPN es, a grandes rasgos, similar a la de un Proxy, con la diferencia de que el tráfico entre nosotros y el servidor VPN se cifra, evitando dejar el más mínimo rastro de él por la red. Existen muchos servidores VPN diferentes, y cada uno se avala por unas leyes, por lo que, si de verdad queremos ocultar nuestra identidad, debemos leer detenidamente los términos del servicio que utilizamos.

A continuación, os dejamos algunos de los servidores recomendados para este 2017.

Igual que con los proxy, existen servidores gratuitos y de pago, aunque lo mejor es optar por uno de pago (a ser posible, además, pago anónimo con Bitcoin) para evitar que existan «beneficios ocultos» en los servidores gratuitos.

Reenviar nuestro tráfico a través de la red Tor

Por último, la medida más recomendable y utilizada cuando hablamos de hacking es la red Tor. Esta red cifra todo el tráfico en nuestro ordenador, oculta nuestra IP real y reenvía todo el tráfico a través de esta red distribuida de nodos. Todo el tráfico viaja cifrado hasta el nodo de salida y, además, debido al gran número de saltos que se realizan entre nodos, es muy complicada de rastrear.

La red Tor es gratuita para todos los usuarios y podemos acceder a ella muy fácilmente utilizando simplemente Tor Browser. Además, con unas pequeñas configuraciones podemos hacer que absolutamente todo el tráfico de nuestro ordenador viaje cifrado a través de esta red.

Modo paranoico. Cómo hacer imposible que nos identifiquen en la red con nuestra IP

Aunque los 3 métodos anteriores funcionan, en realidad la seguridad no es del 100%. Por ello, si de verdad queremos evitar que nos identifiquen a través de la red, debemos poner en práctica una serie de configuraciones como, por ejemplo, conectarnos a través de una red Wi-Fi pública (un bar, una biblioteca, etc), utilizar un sistema operativo Live-USB, como, por ejemplo, Tails, y utilizar herramientas para cambiar la MAC de nuestra tarjeta de red de manera que la MAC original quede suplantada y no se pueda identificar con ninguna conexión anterior.

De esta manera, aunque el anonimato no es total, será prácticamente imposible que nos detecten en la red.

¿Recomiendas otros consejos para ocultar nuestra identidad online?