Los hacks en Google Cloud se utilizan para el minado de criptomonedas

Cada vez es más frecuente que tengamos más cosas almacenadas en la nube. Nos brinda la posibilidad de acceder a nuestros contenidos personales y de trabajo desde cualquier lugar. Lo único que necesitamos es una conexión a Internet para poder trabajar con nuestros servicios en la nube. Los ciberdelincuentes siempre andan buscando beneficios y los han encontrado vulnerando las cuentas de Google Cloud. En este artículo vamos a ver cómo los hacks en Google Cloud se utilizan para el minado ilegal de criptomonedas.

Hacks en Google Cloud para minar criptomonedas

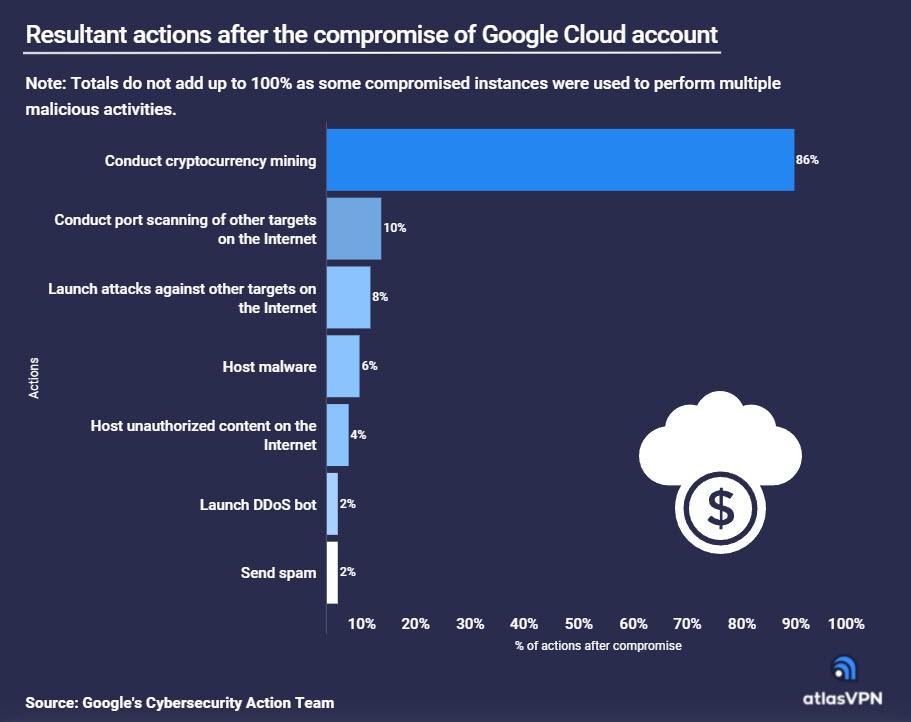

En muchas ocasiones, un ataque con éxito a la nube se debe a unas malas medidas de seguridad y también a la falta de implementaciones de control. Si no tenemos una protección sólida, los servicios en la nube pueden convertirse en unos objetivos fáciles para los ciberdelincuentes. En un informe del equipo de Atlas VPN desveló que el 86% de las cuentas de Google Cloud pirateadas se usan para el minado de criptomonedas ilegales. Respecto a la mayor parte de los hacks en Google Cloud, se deben a una contraseña débil o a que no tenían ninguna en la cuenta del usuario. Estos son los resultados después de que una cuenta de Google fuera comprometida.

Los datos se han extraído de un informe sobre inteligencia de amenazas en la nube de Google. Los ciberdelincuentes se dedicaron a la minería de criptomonedas en el 86% de las situaciones como ya comentamos antes. El minado de criptomonedas es una actividad con fines de lucro y consume una gran cantidad de recursos de la GPU y la CPU de los afectados. Al utilizar los ordenadores de las víctimas, los ciberdelincuentes obtienen grandes beneficios de forma continua.

También, como se puede apreciar arriba, los hacks en Google Cloud también se utilizaron para:

- El escaneo de puertos de otros objetivos en Internet ocurrió con un 10%. El escaneo de puertos permite descubrir si los puertos de la red están abiertos. Gracias a esto, los ciberdelincuentes pueden identificar los puntos débiles de una red y aprovechar las vulnerabilidades que encuentren.

- Lanzar ataques contra otros objetivos de Internet con un 8%.

- Alojar malware en la nube con un 6%.

- Almacenar contenido no autorizado en Internet con un 4%.

- Lanzamiento de bot DDoS un 2%.

- Mandar spam con un 2%.

Quizás te pueda interesar conocer que es Google Hacking y cómo puede afectar a tu privacidad.

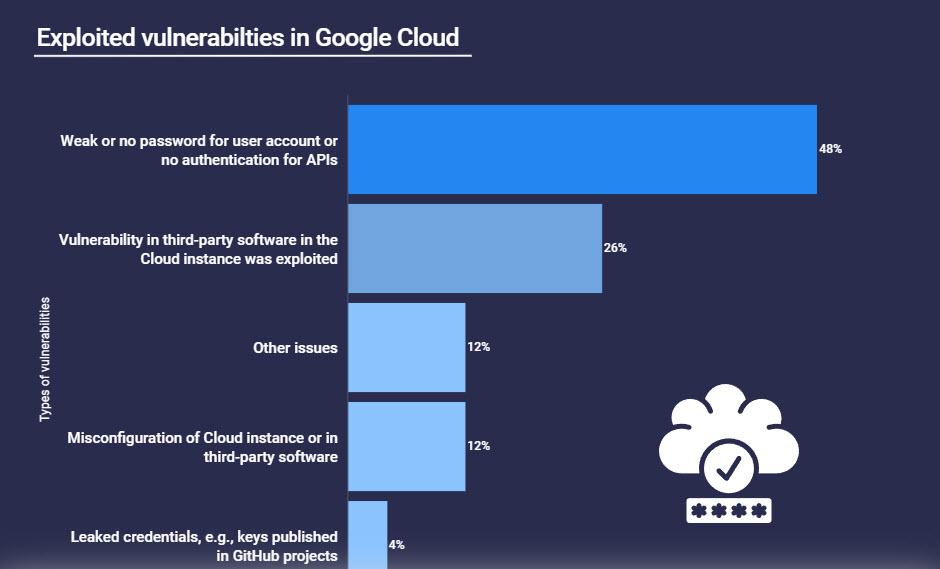

Las vulnerabilidades más atacadas en la nube de Google

Los piratas informáticos al realizar un ataque siempre buscan la forma más sencilla de comprometer a su objetivo. En algunas ocasiones se necesitan aplicar métodos sofisticados, pero en otras basta con introducir la contraseña correcta. En ese aspecto, el 48% de los hacks de Google Cloud se debió a una contraseña débil o nula para una cuenta de usuario o también a la falta de autenticación para las API. Simplemente configurando una contraseña más segura, estos usuarios podrían haber evitado que su cuenta fuera hackeada.

Por otro lado, los ciberdelincuentes que explotan una vulnerabilidad en el software de terceros en la instancia de la nube fue del 26%. En ese aspecto si encontramos una vulnerabilidad de día cero, ese fallo podría atribuirse a que los desarrolladores de software no lanzaron una actualización. No obstante, si se lanzó ese parche, la responsabilidad recae en el equipo de seguridad que no actualizó ese software a tiempo.

También la configuración incorrecta de la nube o del software de terceros permitió un 12% de los ataques en Google Cloud. Hay que tener en cuenta que una configuración incorrecta puede facilitar el trabajo de los piratas informáticos en los hacks en Google Cloud. Por otra parte, otros problemas causaron el 12% de los ataques a Google Cloud y otro 4% de los ataques se debió a credenciales filtradas, como las claves publicadas en proyectos de GitHub.

En resumen, para evitar hacks en Google Cloud el primer paso que debemos dar es tener una contraseña robusta. No obstante, si queremos mejorar aún más la seguridad podemos activar la autenticación multifactor para proteger nuestras cuentas con Google Authenticator.