Mantener la seguridad a la hora de usar aplicaciones en Internet es muy importante. Especialmente lo es cuando vamos a compartir información o datos personales. Un ejemplo es a la hora de jugar online. En este artículo vamos a hablar de Steam, la mayor distribuidora de videojuego en formato digital. Vamos a dar algunos consejos esenciales para proteger la cuenta y evitar que un posible intruso llegue a entrar.

Protegemos nuestras cuentas que consideramos importantes como el correo electrónico o la cuenta bancaria pero no son las únicas a las que deberíamos prestar atención. En Steam hay muchos datos personales y tienes todo tipo de información relevante así que vigila de forma periódica quién accede.

Por qué debes proteger tu cuenta de Steam

Una cuenta de Steam, con el tiempo, puede ir adquiriendo valor. A fin de cuentas se trata de un servicio que podemos ir ampliando. Podemos ir comprando más y más juegos y tenerlos en nuestra cuenta. Eso hace que valga más dinero y que pueda ser tentativa para un pirata informático poder robarla.

Los ciberdelincuentes ponen sus miras en cuentas y servicios que pueden vender posteriormente. Un ejemplo son las cuentas de Netflix o Spotify, que luego venden en la Dark Web. También lo es Steam. Pueden comercializar con este tipo de cuentas y venderlas a un precio más barato que si compráramos juego a juego.

Para ello van a usar diferentes métodos. Un ejemplo es el Phishing, que es básicamente un anzuelo para que iniciemos sesión en una página falsa y robar así la contraseña. También pueden utilizar malware en el sistema, con lo que podrían recopilar las claves de acceso. Incluso pueden usar ataques de fuerza bruta para romper contraseñas que sean débiles.

Pasos para controlar los inicios de sesión

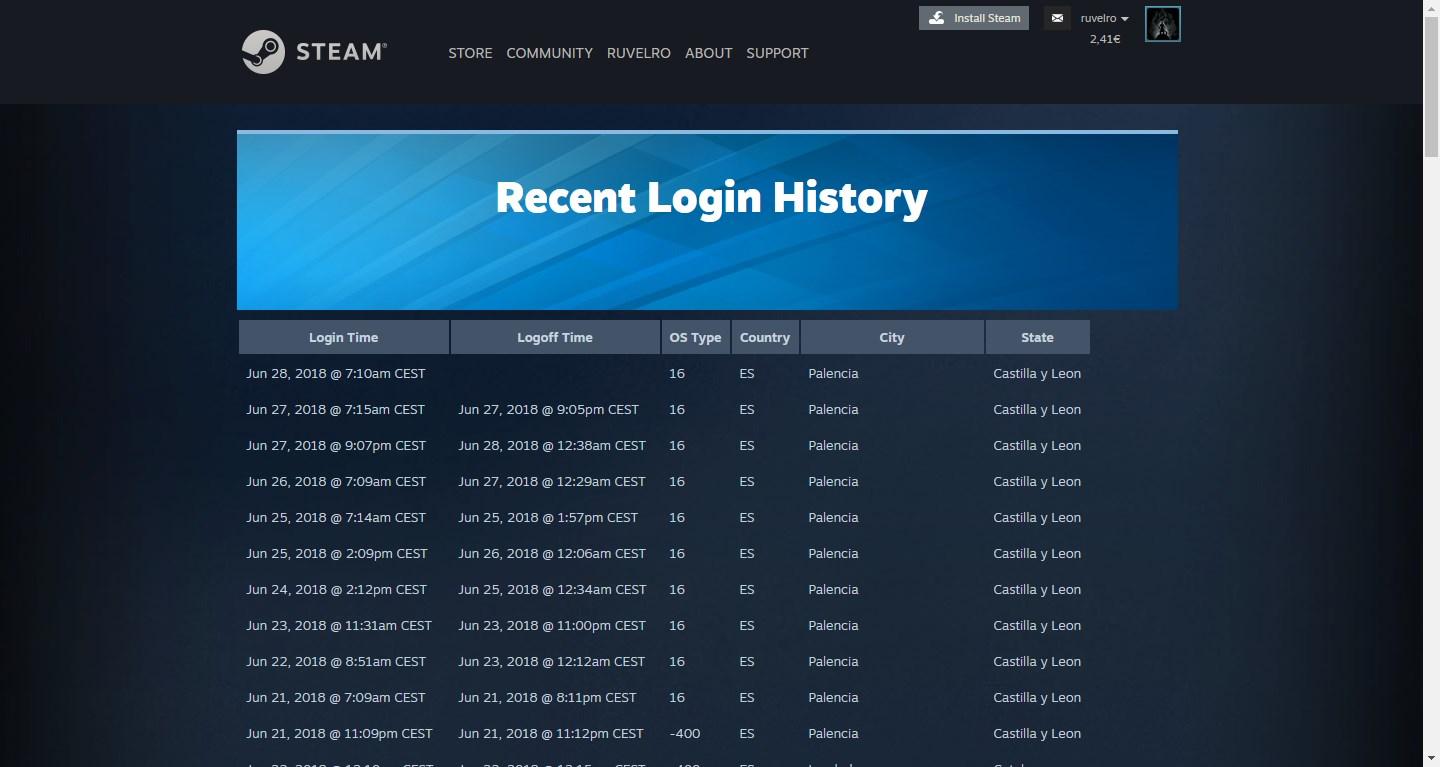

La compañía ofrece diferentes opciones relacionadas con la seguridad. Además de informar sobre cuánto dinero nos hemos gastado en esta tienda, también podremos ver un historial con los inicios de sesión. Esto puede darnos pistas de cuándo ha podido entrar un intruso y poder tomar medidas lo antes posible.

Además de saber cuándo nos hemos conectado, podremos ver cuánto tiempo. También veremos desde qué sistema operativo se ha iniciado sesión, algo que también puede alertarnos en caso de que no reconozcamos ese acceso.

Lo primero que tenemos que hacer es acceder con nuestros datos a la cuenta de Steam y este enlace. Allí nos aparecerá una completa lista con todos los inicios de sesión históricos en la plataforma. Veremos desde dónde han sido y la hora de cierre.

Esta función es muy útil, ya que en caso de que detectemos un inicio de sesión sospechoso, podremos tomar medidas antes de que sea demasiado tarde. Lo más importante y rápido sería cambiar la contraseña. Es algo que podemos tener en cuenta y revisar de forma periódica para evitar sorpresas desagradables y que puedan robarnos la cuenta.

Consejos para proteger la cuenta

Más allá de esta función de la que hemos hablado, es importante tener en cuenta algunos factores imprescindibles para proteger la cuenta de Steam. El objetivo no es otro que proteger correctamente nuestros datos e impedir que cualquiera pueda entrar. No solo habrá que proteger la cuenta en sí, sino también los sistemas y dispositivos que vayamos a utilizar para jugar.

Cuidado con los ataques phishing

Uno de los grandes peligros por los que puedes perder el acceso a tu cuenta es por culpa de los ataques phishing. Ten en cuenta en todo momento que los ciberdelincuentes utilizan todo tipo de trucos para engañar a los usuarios. Entre ellos, intentar conseguir información de los usuarios, como sus contraseñas, a través de la red de amigos de Steam. Por tanto, ten claro que el soporte de esta plataforma no usa esta red en particular para contactar con los usuarios y, por supuesto, nunca te pedirá ningún tipo de información confidencial como pueda ser una clave o los datos de tu tarjeta de crédito.

Por lo tanto, debes prestar mucha atención para no caer en este tipo de estafas. Al igual que si recibes cualquier tipo de enlace de un usuario que desconoces, ten mucho cuidado. Por ejemplo, los inicios de sesión oficiales en Steam se dirigen a los dominios www.steampowered.com,store.steampowered.com, steamcommunity.com o help.steampowered.com. En cualquier caso, si cualquier web te pide tus credenciales de Steam, no las introduzcas, ya que podrían robarte el acceso a tu cuenta.

Crear una contraseña segura

Lo primero que debemos tener en cuenta es la importancia de crear una contraseña que sea segura. No vale con poner cualquier clave de acceso. Hay que evitar las típicas que suelen poner muchos usuarios y que es un error grave, como pueden ser 123456 y similares. También evitar poner nuestro nombre, apellidos o fecha de nacimiento.

Lo ideal es crear una contraseña que sea totalmente aleatoria, que cuente con letras (tanto mayúsculas como minúsculas), números y otros símbolos especiales. Todo ello, además, teniendo en cuenta la longitud. Cada carácter adicional va a hacer que esa contraseña sea exponencialmente más segura. Además, no solo es importante protegerte usando una clave que sea segura, sino que también es importante que sea distinta y única: no utilices la misma contraseña en tu cuenta de Steam o tu cuenta de correo electrónico y evita siempre cualquier coincidencia ya que podrán robar todas tus cuentas a la vez adivinando una única clave.

Activar la autenticación en dos pasos

Esto es algo que está cada vez más presente en los diferentes servicios online. También lo podemos usar en Steam. Podemos habilitar la 2FA y de esta forma agregar una capa extra de seguridad para evitar que un intruso pueda acceder a nuestra cuenta incluso si hubiera averiguado previamente la contraseña.

La autenticación en dos pasos es un método que nos obliga a poner un código o verificar nuestra identidad a la hora de iniciar sesión, más allá de la contraseña. Por ejemplo cuando abrimos la cuenta en un dispositivo nuevo, nos pedirá ese código que vamos a recibir por SMS o por alguna aplicación de 2FA.

Por tanto, si por ejemplo hemos sufrido un ataque phishing, o simplemente se ha filtrado nuestra contraseña de otro servicio, que casualmente contiene la misma clave que la de Steam (cosa que como acabamos de decir no debería ser así), podrían llegar a entrar a nuestra cuenta. Sin embargo, si necesitan un SMS recibido en nuestro teléfono, no importará que la sepan, pues ese código no lo van a tener nunca, y, por tanto, no podrán acceder.

Cuidado con los sitios de terceros

Hay que tener cuidado de los sitios desde donde iniciamos sesión en nuestra cuenta de Steam. Puede que veas webs que te regalan cosas para tus videojuegos pero casi siempre será mentira y nadie va a regalarte nada. Ten cuidado a la hora de iniciar sesión y desconfía siempre de premios, regalos, sorteos… Cada inicio de sesión crea tokens que pueden ser utilizados para robar nuestros datos. Siempre debemos acceder a través de sitios oficiales y además evitar las redes inalámbricas públicas, ya que no sabemos realmente quién la ha podido crear.

Esto también hay que tenerlo en cuenta a la hora de descargar un juego o realizar un pago. Es imprescindible hacerlo siempre desde fuentes oficiales y no cometer ningún error que pueda exponer nuestra información personal. Por tanto, si encuentras una página con un juego muy barato, un regalo, o simplemente algo no te cuadra, desconfía, y no pongas nunca datos personales, ya que podrían no solo robarte tu cuenta, sino también dinero de tu tarjeta.

Usar programas de seguridad

Por supuesto, nuestros sistemas deben estar protegidos con un buen antivirus. En Windows, por ejemplo podemos utilizar Windows Defender, Avast, Bitdefender y opciones similares. No importa cuál elijamos, pero sí debemos asegurarnos de que funciona bien. Esto evitará la entrada de virus y analizará el sistema en busca de amenazas.

Pero más allá del propio antivirus, también podemos utilizar otras aplicaciones como un firewall o incluso extensiones para el navegador. En todos estos casos, el objetivo es mantener la seguridad en todo momento.

Ya no solo hay que analizar con relativa frecuencia tu ordenador para detectar cualquier tipo de malware con estos programas de seguridad. Lo cierto es que también hay que evitar acceder a tu cuenta de Steam a través de cibercafés o equipos compartidos, al igual que de ordenadores que no sean fiables. En caso de que no te quede otra opción, lo suyo es que te asegures que ese equipo en concreto no tenga ningún tipo de virus, troyano, etc. Sin embargo, si no lo puedes comprobar con las herramientas adecuadas, será mejor que no inicies sesión en Steam ni en ninguna otra cuenta para evitar correr el riesgo de perderlas por completo a manos de cualquier ciberdelincuente.

Esto aplica no solamente a lugares compartidos, sino a redes no privadas, pese a que tu bar de confianza tenga clave y la sepas, puesto que no serás el único cliente que la tenga, y podrían estar intentando robarte información en red, no solo de Steam sino de cualquier servicio que tengas.

Tener el equipo actualizado

Por otra parte, también es importante que el sistema operativo, las aplicaciones o navegadores que usemos, estén actualizados correctamente. Esto permitirá corregir cualquier vulnerabilidad que pueda aparecer. Son muchas las ocasiones en las que aparecen fallos que son explotados por parte de los piratas informáticos y logran acceder a las cuentas.

Es muy importante tener las últimas versiones instaladas. No importa qué sistema operativo utilicemos, qué navegador o aplicaciones. Siempre debemos tener todos los parches instalados y evitar así dejar brechas abiertas que puedan ser utilizadas por los ciberdelincuentes, así como virus o programas que consigas información de nuestro PC. Puede ser la cuenta de Steam, pero también la bancaria, y esto no será culpa del programa, sino de nuestro SO y sus vulnerabilidades por no estar actualizado.

Lo mejor será dejarlas automáticamente, sin embargo, si prefieres hacerlo de forma manual, deberás estar al tanto y revisarlas cada pocos días, ya que una vulnerabilidad conocida y no arreglada podría ser fatal para ti.

Qué hacer si detectamos un acceso no autorizado

Puede darse el caso de que en algún momento nos lleguemos dar cuenta de que se ha producido algún acceso no autorizado, esto es algo que puede ser muy grave. Steam por lo general, tiene datos privados de los usuarios, como pueden ser los datos bancarios sin ir más lejos. Si no hemos conseguido evitar el problema hay una serie de pasos imprescindibles que debes seguir para proteger tu cuenta cuanto antes. Pasos muy sencillos que te ayudarán a mejorar la seguridad o evitará que te roben tu cuenta de Steam en un futuro.

Cambia la contraseña

Lo primero que debemos hacer es cambiar la contraseña de Steam si detectamos un acceso no autorizado a nuestra cuenta. Simplemente debemos ir a los ajustes del servicio y a nuestros datos personales para cambiar la clave y evitar que el posible ladrón tenga acceso a nuestros datos personales y a nuestros juegos. Además, es importante que elijas una clave totalmente diferente y no una variación ligera de lo que ya había. Y debes apostar por contraseñas lo suficientemente seguras para que no la adivinen de forma rápida. Es recomendable que tenga, al menos, ocho caracteres. Pero a más caracteres mejor será la seguridad (aunque ahora veremos que no siempre). También es recomendable que utilices letras mayúsculas y minúsculas y que combines letras con números y otro tipo de signos y símbolos, ya que así será mucho más difícil de averiguar.

Si quieres descubrir si la contraseña que utilizas habitualmente es segura o no, existe una forma muy sencilla y curiosa que te dirá el tiempo que tardaría un hacker en adivinarla. Mucha gente cree que por ser más larga o aleatoria es difícil, sin embargo, estos hackers utilizan algoritmos para probar millones de combinaciones en pocas horas, por lo que pese a que tu contraseña sea 09419632, es muy probable que acaben descubriéndola, concretamente en 2 milisegundos. Es decir, no por ser larga y rara será segura. Para ello puedes acceder a esta web, escribirla, y te dará un resultado. Si es muy insegura, siempre podrás añadirle un símbolo al final, como una exclamación (!) o un asterisco, esto le dará mucha más protección, además de alternas mayúsculas, minúsculas y lo dicho anteriormente.

Habilitar la seguridad en dos pasos

Una de las mejores formas de proteger cualquier cuenta es activar la autenticación en dos factores y es una herramienta que tienen prácticamente todos los servicios que usamos a diario. Redes sociales como Instagram o Facebook o incluso tu cuenta online de Amazon Prime. Activa esto en Steam par agregar una capa adicional de seguridad a la cuenta. Lo que hará será que nadie pueda entrar aunque tenga tu contraseña porque recibirás un código de verificación en el teléfono móvil y hará falta ese código para poder acceder a Steam. Esto puede ser un problema si justamente perdemos nuestro número el día que lo necesitemos, pero es mejor esperar a que llegue la nueva SIM a perder definitivamente la cuenta. Eso sí, si cambias de línea recuerda hacerlo también en Steam, sino puede que un día seas tú quien no pueda acceder.

Contactar con el soporte

Reportar el incidente a Steam también es algo recomendable. Avisa de que han intentado robarte la cuenta o ponte en contacto a través de la página de ayuda para que puedan protegerte o decirte cómo debes actuar en este caso. Proporcionar toda la información posible y relevante es importante. Cosas tales como la fecha y la hora de suplantación si la conocemos, es una gran ayuda para que nos puedan ayudar a recuperar nuestra cuenta de usuario. Además, puedes aportar capturas de pantalla en caso de haber recibido un aviso del inicio de sesión o del acceso no autorizado. Esto ayudará a protegerte o a que tomen medidas para detectar qué ha podido ocurrir. Algo que no solamente te afectará a ti, sino que les proporcionará información sobre las nuevas formas de hackeo, lo que ayudará a que implementen medidas de seguridad contra ello.

Hablar con los amigos

Es muy común que utilicemos las cuentas de Steam para jugar online con los amigos. Hacerles saber que nos han robado la cuenta, ayuda para evitar que puedan aceptar solicitudes o invitaciones, como pueden ser regalos de nuevo contenido. Esto evitará que pueda ir a más o ayudará a que no sean más personas las que acaben con su cuenta pirateada. Por ejemplo, si alguien se hace pasar por ti para robar información a gente de tu confianza, ya que si a tu amigo le pides que te pase un dato de la cuenta, debido a que encontraste un truco muy bueno, seguro que cuela y se lo das, ya que no desconfías de él, y sabes quién es, sin embargo, crees que lo sabes, pero no es él. Avisa a tus amigos de Steam cuanto antes hasta que todo esté solucionado. Para esto es importante tener una forma de contacto externa a Steam, por lo que será bueno hacer un grupo de amigos en WhatsApp u otros métodos, ya que un hacker no perderá mucho tiempo e intentará engañarlos rápidamente.

Realizar un seguimiento

Una vez hemos tomado todas las medidas posibles, es importante hacer un seguimiento de nuestra cuenta de Steam. Cambia la contraseña de forma periódica y revisa si hay posibles accesos a tu cuenta o no, por ejemplo. Controla quién entra y vigila la actividad. Esto nos ayudará a asegurarnos de que ya no se produce actividad que pueda resultar sospechosa.

En definitiva, proteger la cuenta de Steam es muy importante. Hemos visto una función para ver los inicios de sesión y también hemos dado algunos consejos importantes para proteger la cuenta y evitar que un intruso pueda acceder a ella. Esto mismo lo podemos aplicar a cualquier otra cuenta online que utilicemos.

Para nosotros, el método más recomendado del día, y con el que resumiríamos todos, es la doble verificación, ya que tener tu clave, correo, y teléfono físico es algo prácticamente imposible, y al menos evitarás todo tipo de hackeo online, por lo que podrás descartar mucha gente sospechosa.